(由于安装kali的版本不同,Ettercap 界面可能有所不同,不过操作都是大同小异的)

Ettercap 扫描局域网主机

进入主操作界面后,点击右上角的三个小点,选择 Hosts- > Hosts list,就会出现一个局域网所有主机的列表,如果 主机列表为空 或是 有些局域网里的主机没有显示在列表里,那么就可以对整个局域网进行主机扫描,点击三个小点 -> Hosts-> Scan for hosts。扫描完成后主机列表就会刷新了。

Ettercap 伪造网关欺骗

主机列表中,选中 网关IP 点击 Add to Target 1,选择 需要攻击的目标主机IP 点击 Add to Target 2。

这一步主要是欺骗被攻击的目标主机,把 网关的IP地址伪造成 攻击者 Mac 地址。让被攻击的目标主机 把数据发送到 攻击者的主机上。

进行 ARP 欺骗

完成上面步骤后,接着点击小地球选择 ARP poisoning… 会弹出一个提示框让你选择,直接勾选第一个选项,点击OK,最后一步点击左上角的三角型按钮进行启动。

ARP 欺骗启动后,被攻击的目标主机数据请求就会自动发送到攻击者的主机上来。

=========================================================================

加密算法,其实就是用明文密码和一个叫 salt 的东西通过函数crypt()完成加密。而所谓的密码域密文也是由三部分组成的,即:$id$salt$encrypted。

-

id为 1 时,采用 md5 进行加密; -

id为 5 时,采用 SHA256 进行加密; -

id为 6 时,采用 SHA512 进行加密;

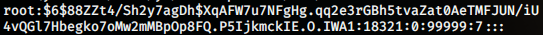

通过 cat /etc/shadow 可以观察到:

John the ripper 介绍:

-

四种模式:字典模式,简单模式,增强模式,外挂模式

-

Kali Linux 上的 John 随带的密码列表。它位于下面这个路径:

/usr/share/john/password.lst -

john --wordlist=/usr/share/john/password.lst [filename] -

john--show ~/file_to crack

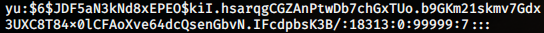

把密码文件拷贝到用户目录下:

cp /etc/shadow /home/yu/yusael

破解密码文件:

john --wordlist=/usr/share/john/password.lst

查看破解后的密码文件:

john -show shadow

功能:该工具支持远程破解,理论上能破解所有密码,但对复杂度比较高的密码,破解时间很长

使用前提:

-

登录了需要破解的计算机

-

知道需要破解的计算机的一个管理员的账户,密码

选择 Password Auditing Wizard:

选择要

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3300

3300

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?