/**

* 用户登录方法。

*

* @param userLoginRequest 用户登录请求的数据载体,包含登录所需的信息,如用户名和密码。

* @return 返回登录操作的响应,包含用户信息和JWT令牌。

*/

@PostMapping(“/login”)

public BaseResponse login(@RequestBody UserLoginRequest userLoginRequest) {

// 1. 检查请求体是否为空。如果是空,则抛出参数错误异常。

if (userLoginRequest == null) {

throw new BusinessException(ErrorCode.PARAMS_ERROR);

}

// 2. 调用后端服务进行登录操作。该服务将验证用户凭据。

LoginUserVo loginUserVo = userBackendService.login(userLoginRequest);

// 3. 登录成功后,准备生成JWT令牌。首先创建一个用于存放令牌信息的HashMap。

HashMap<String, Object> map = new HashMap<>();

map.put(“userId”, loginUserVo.getId()); // 将用户ID加入map,用于生成JWT中的claims。

// 4. 调用后端服务的getJwtToken方法,生成JWT令牌。

String jwtToken = userBackendService.getJwtToken(adminSecretKey, adminTtl, map);

// 5. 将生成的JWT令牌设置到登录用户信息对象(LoginUserVo)中。

loginUserVo.setJwt(jwtToken);

// 6. 返回成功的响应,包含用户信息和JWT令牌。

return ResultUtils.success(loginUserVo);

}

4、实现类

String getJwtToken(String adminSecretKey, Long adminTtl, HashMap<String, Object> map);

@Override

public String getJwtToken(String adminSecretKey, Long adminTtl, HashMap<String, Object> map) {

String jwtToken = JwtUtil.createJWT(adminSecretKey, adminTtl, map);

//拿到用户的id

String userId = map.get(“userId”).toString();

redisTemplate.opsForValue().set(adminTokenKey + “-” + userId, jwtToken, 7200, TimeUnit.SECONDS);

return jwtToken;

}

5、拦截器(拦截器的作用是带token访问其他接口做校验的,利用了redis 和jwt本身的校验)

/**

* JWT验证token是否合法的预处理方法。

*

* @param request 传入的HTTP请求对象,用于获取请求头中的信息。

* @param response HTTP响应对象,用于设置响应状态码。

* @param handler 处理器对象,用于判断请求是否是一个方法处理器。

* @return 返回布尔值,表示是否继续执行下一个拦截器或处理器。

* @throws IOException 可能由于I/O操作引发异常。

*/

public boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object handler) throws IOException {

// 1. 判断处理器是否为方法处理器的实例,如果不是,则直接放行。

if (!(handler instanceof HandlerMethod)) {

return true;

}

// 2. 从请求头中获取"Authorization"字段,此处存放着JWT令牌。

String token = request.getHeader(“Authorization”);

try {

// 3. 使用JwtUtil的parseJWT方法解析token,并获取其声明(Claims)。

Claims claims = JwtUtil.parseJWT(adminSecretKey, token);

// 4. 从Claims中获取用户ID,这是存放在token中的一个自定义声明。

String userId = claims.get(“userId”).toString();

// 5. 检查Redis中是否存在以adminTokenKey + “-” + userId为key的数据,以验证token的有效性。

Boolean redisResult = redisTemplate.hasKey(adminTokenKey + “-” + userId);

// 6. 如果在Redis中找不到对应的key,说明token无效。

if (!redisResult) {

response.setStatus(401); // 设置HTTP状态码为401,表示未授权。

throw new BusinessException(ErrorCode.NO_AUTH_ERROR, “Invalid Token”); // 抛出业务异常。

}

// 7. 如果验证通过,则返回true,继续执行请求。

return true;

} catch (Exception e) {

response.setStatus(401); // 验证过程中出现异常也设置HTTP状态码为401。

// 抛出业务异常。

throw new BusinessException(ErrorCode.NO_AUTH_ERROR, “Invalid Token”);

}

}

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

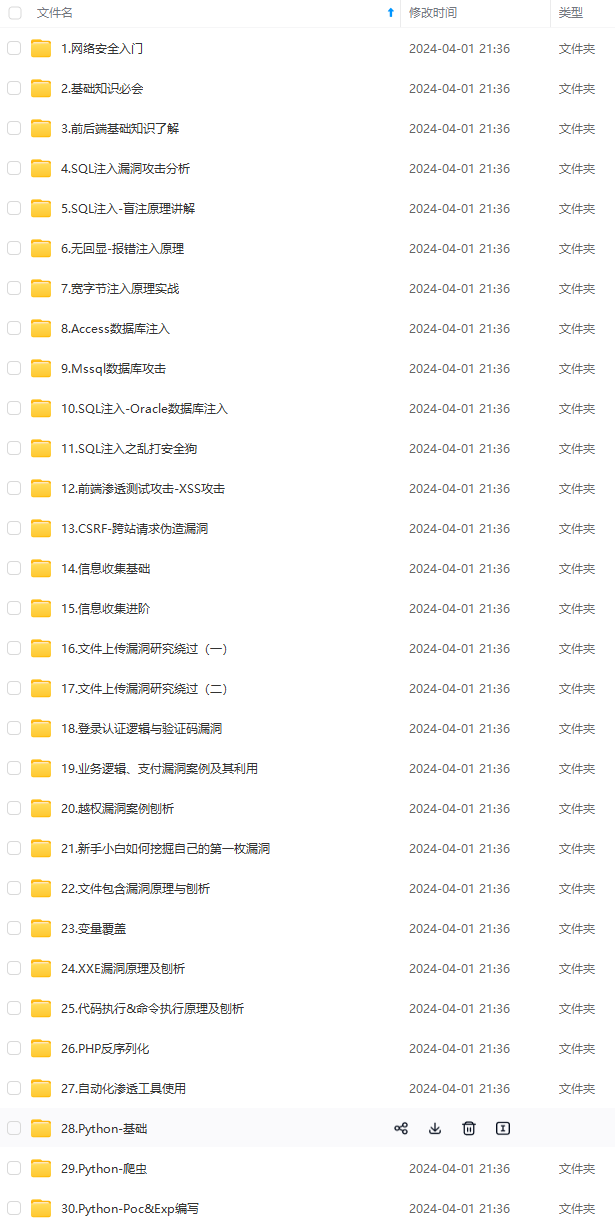

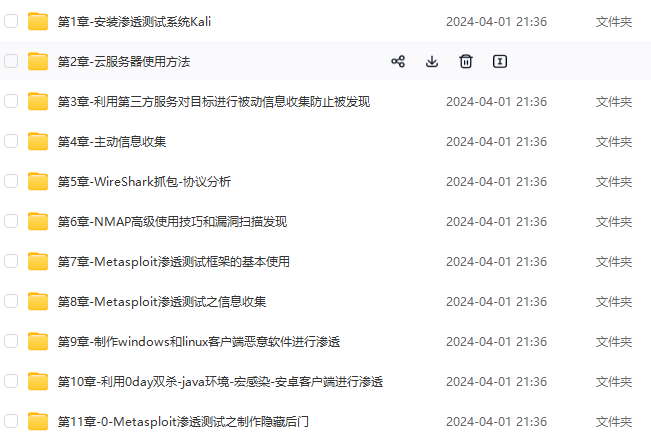

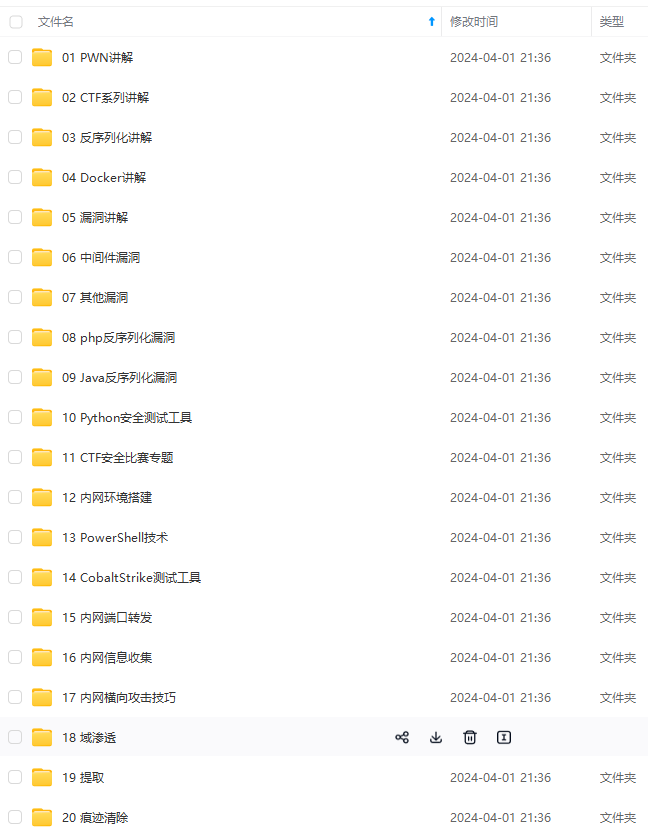

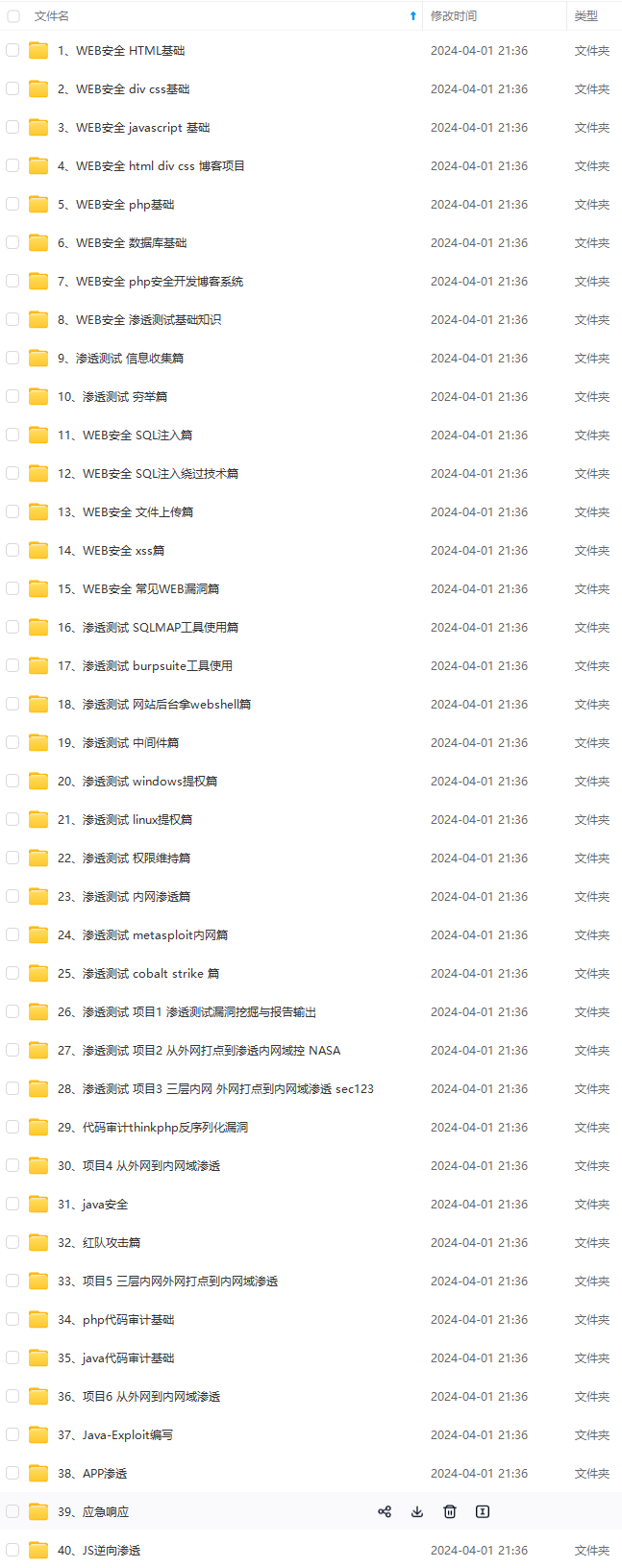

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

记、源码讲义、实战项目、讲解视频,并且后续会持续更新**

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

[外链图片转存中…(img-y658FMMX-1712548187610)]

985

985

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?