这个题目让我了解到了一款工具:010 editor,所以以此记录一下。

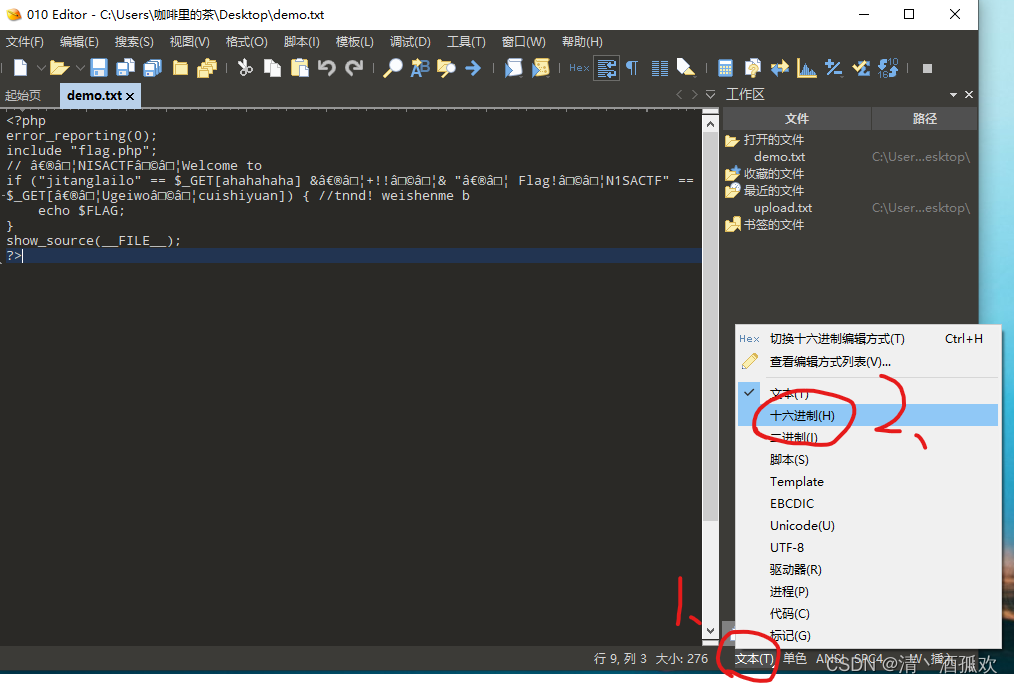

打开靶场,好像是非常简单的php源码审计题,不过其中还是暗藏玄机的。

我们选中前边的“NISACTF……等字符时,发现后边的字符也被跟着选中了

这其中一定有一些不可见字符在作怪

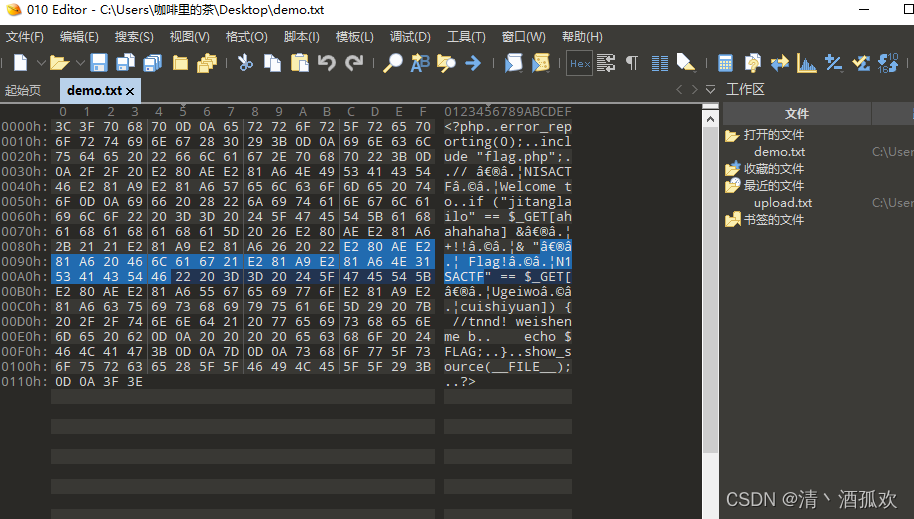

将全部代码选中复制粘贴到本地,用010editor打开发现秘密

可以看到后面一个参数和值都有着奇怪的字符,按照上面的步骤调到十六进制

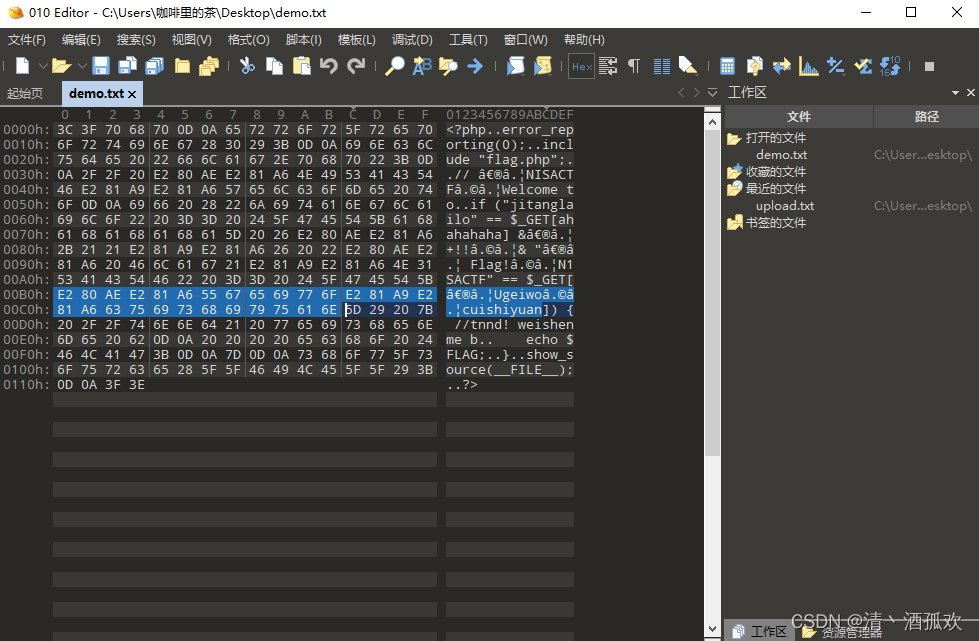

这里的引号包裹的内容左边的就是我们要传参的值的16进制值,将其复制下来(选中,点击编辑,复制为,复制为十六进制文本)

再将要传参的参数名的十六进制值复制下来

再通过python脚本来再前面加上%并去掉中间空格

a = 'E2 80 AE E2 81 A6 20 46 6C 61 67 21 E2 81 A9 E2 81 A6 4E 31 53 41 43 54 46'

b = ''

for i in a.split():

x = '%'+i

b += x

print(b)a的值是你复制下来的十六进制文本,于是最后payload:

ahahahaha=jitanglailo&%E2%80%AE%E2%81%A6%55%67%65%69%77%6F%E2%81%A9%E2%81%A6%63%75%69%73%68%69%79%75%61%6E=%E2%80%AE%E2%81%A6%20%46%6C%61%67%21%E2%81%A9%E2%81%A6%4E%31%53%41%43%54%46

注意不要把参数值与参数名位置放反了。

6082

6082

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?