先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

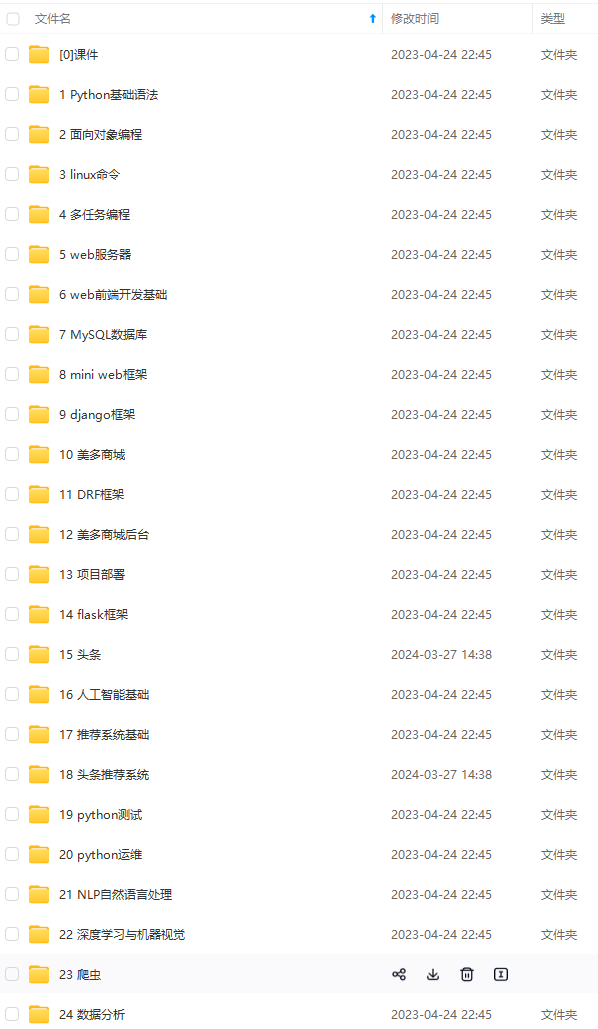

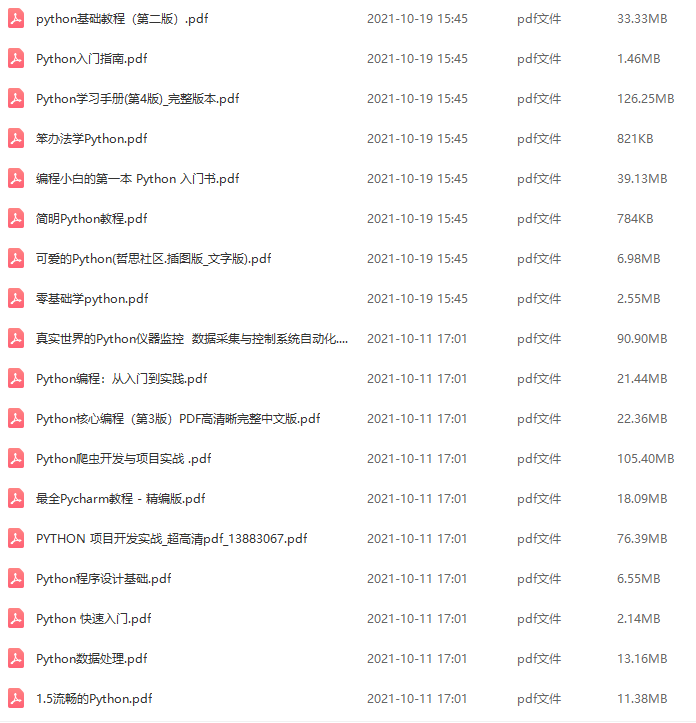

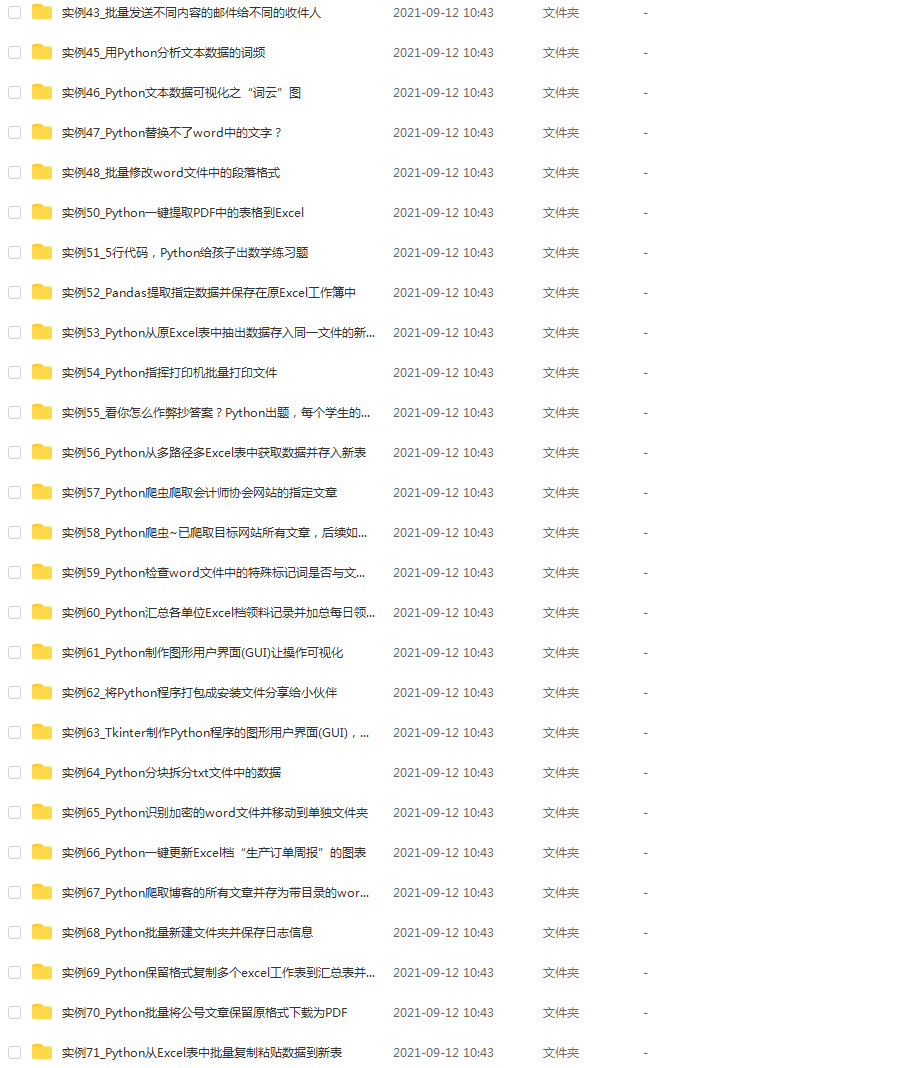

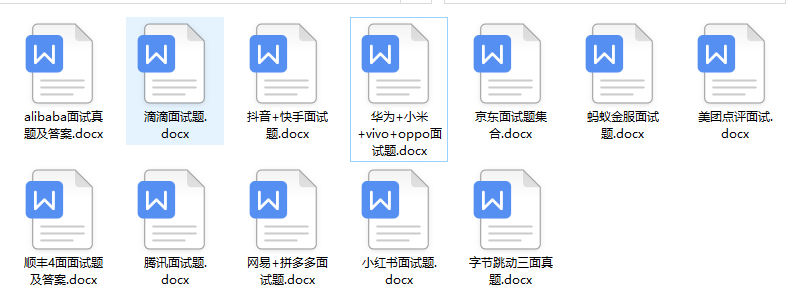

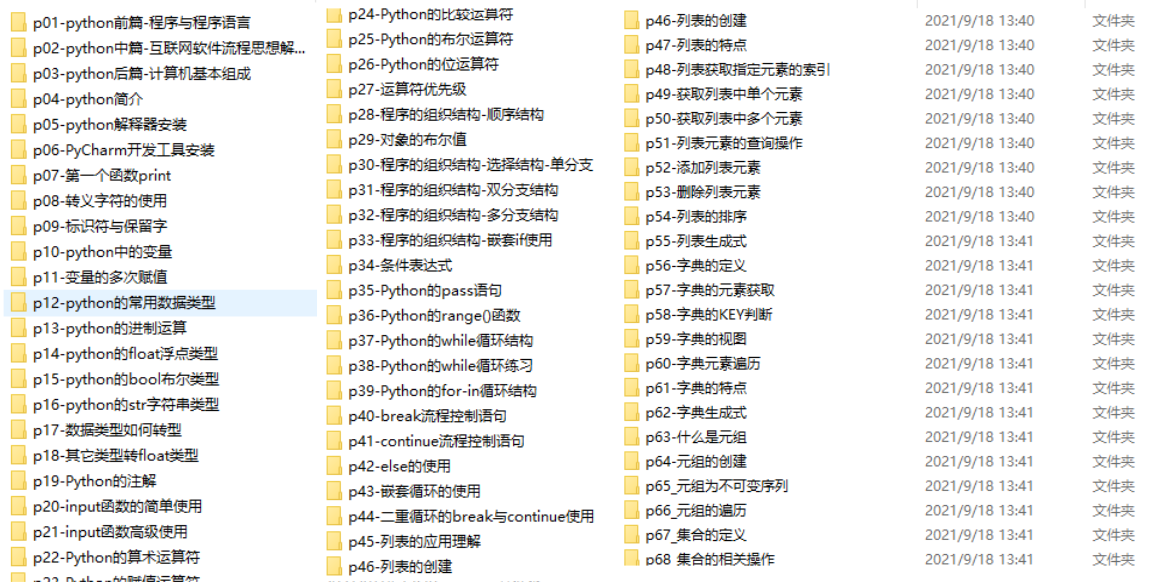

因此收集整理了一份《2024年最新Python全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Python知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip1024c (备注Python)

正文

[root@itlaoxin162 ~]# systemctl restart firewalld

firewalld 四个常用区域

根据所在的网络场所区分,预设保护规则集,有四个部分用的比较多:

-

public: 仅允许访问本机的SSH,dhcp, ping 服务

-

trusted: 允许任何访问

-

block: 阻塞任何来访请求(明确拒绝,给客户端一个回应)

-

drop: 丢弃任何来访的数据包(直接丢弃,不给客户端回应,节省资源)

防火墙的匹配原则:

一个数据包包含三个部分: 源IP地址,目标IP地址,数据

-

查看数据包中源IP地址,然后查询所有区域中的规则,哪一个区域中有该源IP地址的规则,则进入哪一个区域

-

若第一条不符合,进入默认区域(public)

当然默认区域 可以修改。

怎么查看默认区域呢?

案例一: 查看默认zone

[root@itlaoxin162 ~]# firewall-cmd --get-default-zone

public

常用命令参数

| 参数 | 作用 |

| — | — |

| –get-default-zone | 查访默认的区域名称 |

| –set-default-zone=<区域名称> | 设置默认的区域,使其永久生效 |

| –get-zones | 显示可用的区域 |

| –get-services | 显示预定义的服务 |

| –get-active-zones | 显示当前正在使用的区域、来源地址和网卡名称 |

| –add-source= | 将源自此IP或子网的流量导向指定的区域 |

| –remove-source= | 不再将源自此IP或子网的流量导向这个区域 |

| –list-all | 显示当前区域的网卡配置参数、资源、端口以及服务等信息 |

| –list-all-zones | 显示所有区域的网卡配置参数、资源、端口以及服务等信息 |

| –add-service=<服务名> | 设置默认区域允许该服务的流量 |

| –add-port=<端口号/协议> | 设置默认区域允许该端口的流量 |

| –remove-service=<服务名> | 设置默认区域不再允许该服务的流量 |

| –remove-port=<端口号/协议> | 设置默认区域不再允许该端口的流量 |

| –reload | 让“永久生效”的配置规则立即生效,并覆盖当前的配置规则 |

案例二: 修改默认zone

修改默认区域:

[root@itlaoxin162 ~]# firewall-cmd --set-default-zone=block

success

[root@itlaoxin162 ~]# firewall-cmd --get-default-zone

block

可以看到默认区域改成了block

案例三: 在public区域添加协议

[root@itlaoxin162 ~]# firewall-cmd --zone=public --add-service=ftp

success

[root@itlaoxin162 ~]# firewall-cmd --zone=public --list-all

public

target: default

icmp-block-inversion: no

interfaces:

sources:

services: dhcpv6-client ftp ssh

ports:

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

注意: 一旦重启,public里我们添加的协议就没有了,恢复到原来的样子

所以firewall给我们提供了永久性的规则

使用 permanent 来永久添加规则

方法就是在firewall-cmd命令后面添加–permanent参数,这样配置的防火墙策略就可以永久生效了

案例四: 把http协议永久加入到public 区域

[root@itlaoxin162 ~]# firewall-cmd --permanent --zone=public --add-service=http

success

查看一下:

原因是这种永久添加是添加了配置文件里需要重新服务器生效。

如果不想重启服务器,则需要使用 --reload命令

[root@itlaoxin162 ~]# firewall-cmd --reload

success

[root@itlaoxin162 ~]# firewall-cmd --zone=public --list-all

public

target: default

icmp-block-inversion: no

interfaces:

sources:

services: dhcpv6-client http ssh

ports:

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

案例五: 拒绝某一个IP 访问

[root@itlaoxin-163 ~]# ping 192.168.1.162

64 bytes from 192.168.1.163: icmp_seq=1 ttl=64 time=0.097 ms

现在能在网上找到很多很多的学习资源,有免费的也有收费的,当我拿到1套比较全的学习资源之前,我并没着急去看第1节,我而是去审视这套资源是否值得学习,有时候也会去问一些学长的意见,如果可以之后,我会对这套学习资源做1个学习计划,我的学习计划主要包括规划图和学习进度表。

分享给大家这份我薅到的免费视频资料,质量还不错,大家可以跟着学习

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024c (备注python)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

/img_convert/21b2604bd33c4b6713f686ddd3fe5aff.png)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024c (备注python)

[外链图片转存中…(img-7kqzcbPk-1713222107959)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

567

567

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?