XuntCTF

(1)星星点灯

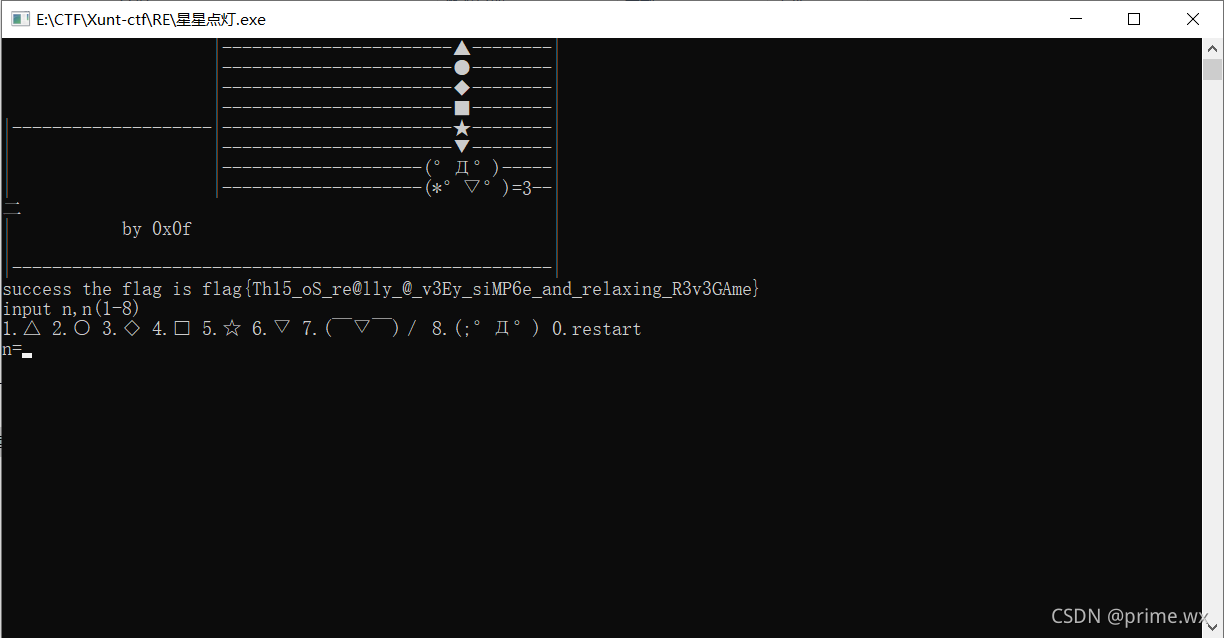

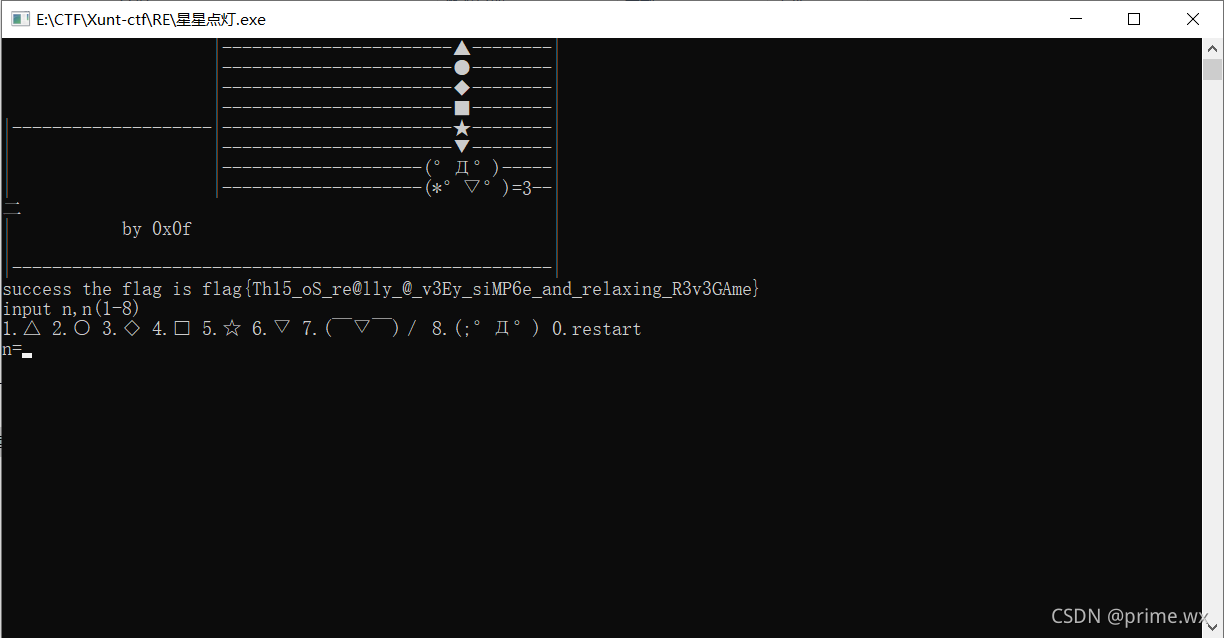

.exe打开后,就是根据要求快乐地玩游戏,1–8都执行过后,flag出来了

(2)ezre

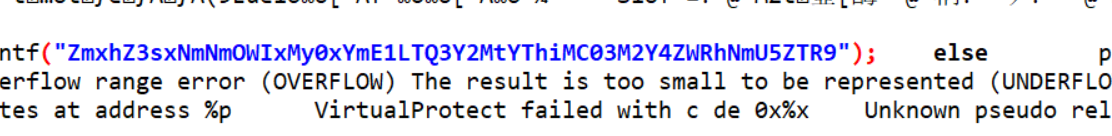

改为.c文件后打开,是base64,解码

(3)免费的flag

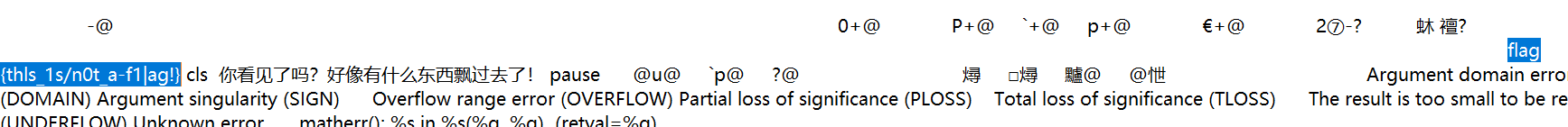

真就免费的flag,改txt后直接找到flag

XuntCTF

(1)星星点灯

.exe打开后,就是根据要求快乐地玩游戏,1–8都执行过后,flag出来了

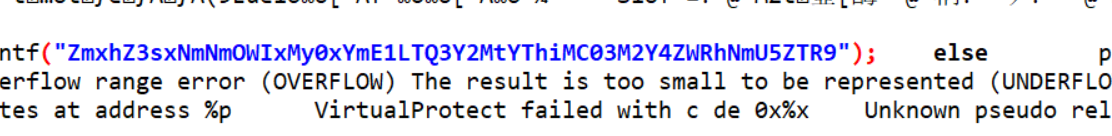

(2)ezre

改为.c文件后打开,是base64,解码

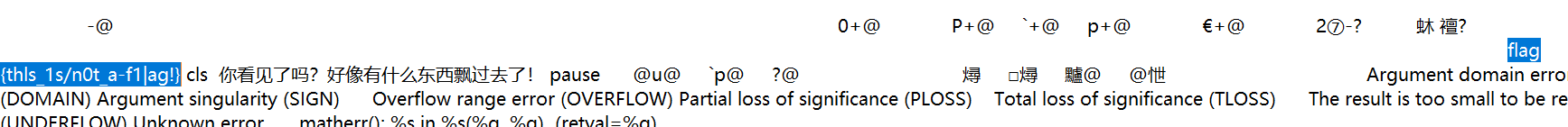

(3)免费的flag

真就免费的flag,改txt后直接找到flag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?