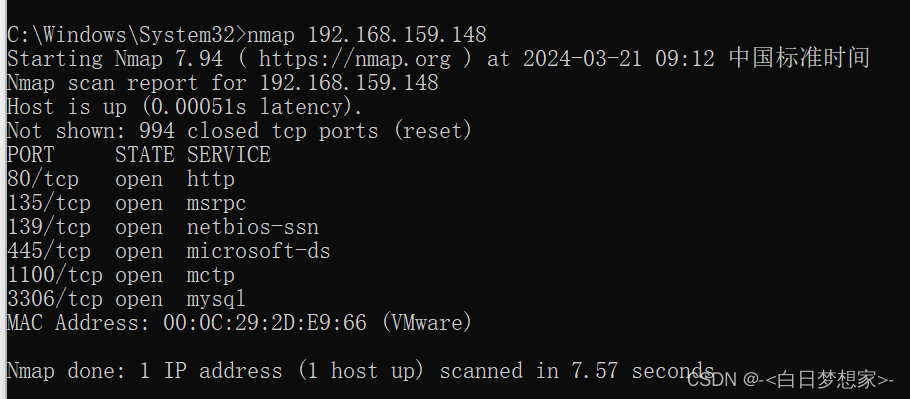

对globalscape完成了安装并进行了初步使用,现在对一些功能进行分析解释。首先,对已经开启服务的虚拟机进行扫描,看看有什么区别和变化。

图1

相比搭建之前,新增了1100端口,开放了mctp服务。

|

**MCTP 服务** MCTP(Microsoft Challenge Handshake Authentication Protocol)是一种身份验证协议,用于在 Windows 域环境中对计算机进行身份验证。它基于 Kerberos 协议,但经过修改以支持对计算机进行身份验证。 MCTP 服务在 Windows 域控制器上运行,负责处理来自客户端计算机的身份验证请求。当客户端计算机尝试加入域或访问域资源时,它会向域控制器发送 MCTP 请求。域控制器使用 MCTP 服务来验证客户端计算机的身份并颁发 Kerberos 票证。 **1100 端口** 1100 端口是 MCTP 服务使用的默认端口。它是一个 TCP 端口,用于客户端计算机与域控制器之间的通信。如果 1100 端口被阻止或未在域控制器上打开,则客户端计算机将无法加入域或访问域资源。 **故障排除** 如果你在使用 MCTP 服务时遇到问题,可以尝试以下故障排除步骤:

**其他信息**

|

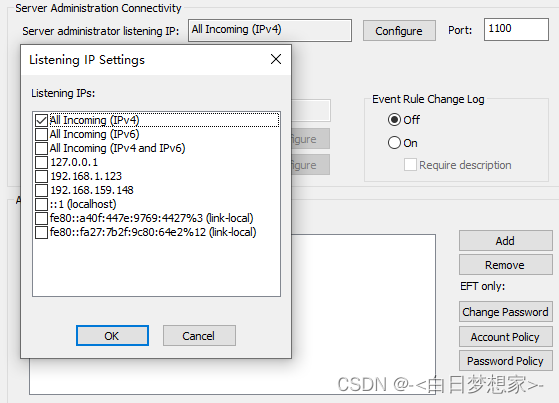

监听端口设置选项:

默认设置是ipv4的所有信息,当然嫌弃ipv4的安全性可以使用IPv6.此处的默认端口号1100,也是mctp服务的默认端口。

图 2

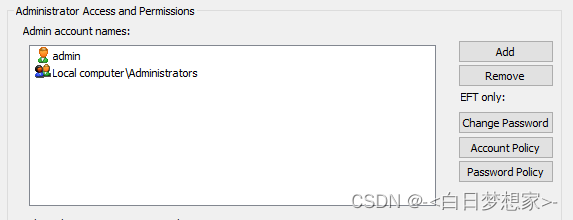

默认账户设置,在本地安装的默认账户有二,一个是安装是创建的admin管理员账户,还有一个是安装电脑的管理员账户。

图 3

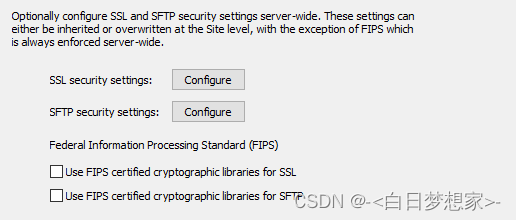

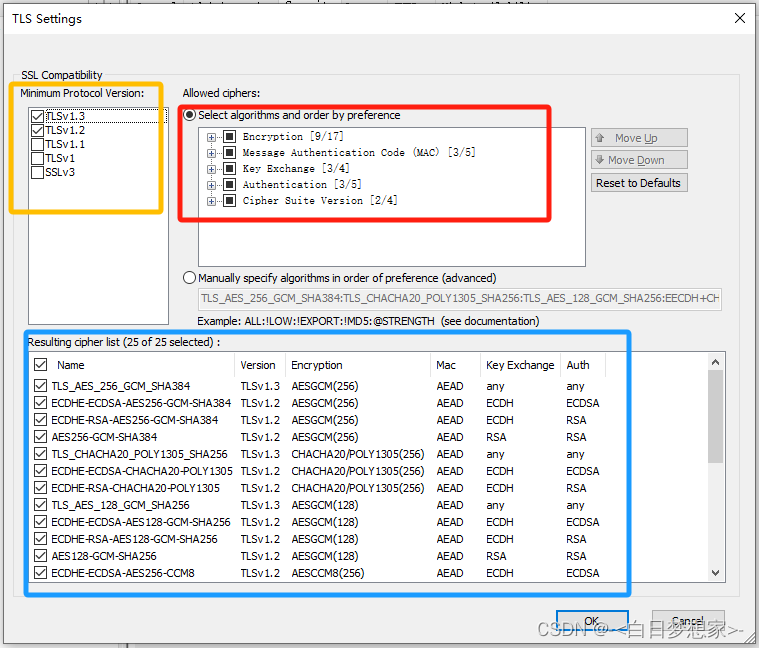

在这个安全界面下,提供了两种安全认证方式,一种是ssl安全认证,另一种是sftp安全认证,我们进行旗下的configure选项,查看各自支持的协议和版本选项。

图4

图 5

默认启用 TLS 1.2 和 TLS 1.3 有以下好处:

* **提高安全性:**TLS 1.2 和 TLS 1.3 是比旧版本 TLS 更安全的协议。它们使用更强的加密算法,并且不易受到已知攻击的影响。

* **遵守法规:**许多法规和标准要求使用 TLS 1.2 或更高版本来保护敏感数据。默认启用 TLS 1.2 和 TLS 1.3 可以帮助组织遵守这些法规。

* **提高性能:**TLS 1.2 和 TLS 1.3 比旧版本 TLS 更快。它们使用更有效的握手协议,可以减少延迟并提高吞吐量。

* **减少开销:**默认启用 TLS 1.2 和 TLS 1.3 可以减少管理开销。组织不必手动配置服务器和客户端以支持这些协议。

* **改善用户体验:**默认启用 TLS 1.2 和 TLS 1.3 可以改善用户体验。用户不必担心浏览器或操作系统是否支持这些协议。

图 6

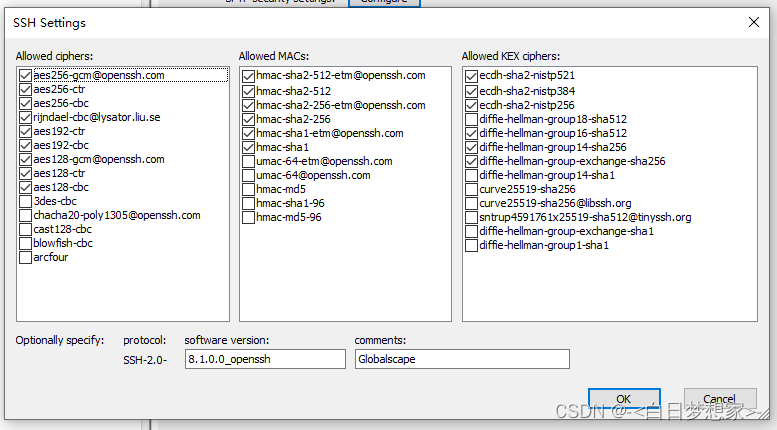

本软件,提供多样化的 SSH 算法选择的好处包括:

* **提高安全性:**不同的 SSH 算法具有不同的安全性级别。通过提供多样化的算法选择,组织可以根据其特定安全需求选择最合适的算法。

* **抵御算法攻击:**如果攻击者发现了一种利用特定 SSH 算法的漏洞,组织可以使用其他算法来保护其系统。

* **提高灵活性:**多样化的算法选择使组织能够根据不同的情况(例如,网络速度、计算能力、安全性要求)选择最合适的算法。

* **支持旧客户端:**某些旧 SSH 客户端可能不支持较新的算法。通过提供多样化的算法选择,组织可以确保所有客户端都可以连接到其 SSH 服务器。

* **符合标准:**SSH 协议定义了一系列算法,组织可以通过提供多样化的算法选择来遵守这些标准。

包含呢了以下SSH中一些最常用的算法:

* **加密算法:**AES、3DES、Blowfish、ChaCha20

* **密钥交换算法:**Diffie-Hellman、ECDH、RSA

* **消息认证码(MAC)算法:**HMAC-SHA1、HMAC-SHA256、HMAC-SHA512

组织应根据其特定安全需求和环境选择 SSH 算法。例如,对于高度敏感的数据,组织可能希望使用更安全的算法,例如 AES-256 和 ECDH。对于低敏感度的数据,组织可以使用较弱的算法,例如 3DES 和 Diffie-Hellman。

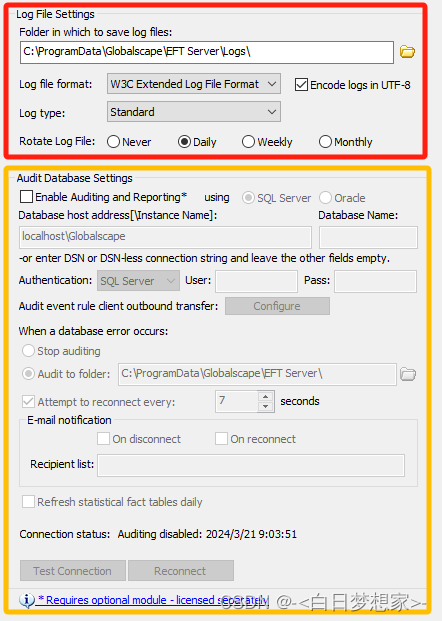

图 7

这里显示了文件存放位置,滚动日志文件有时间项可选,关于数据库选项默认未开启,开启后,可对数据库类型进行选择配置。

图 8

2140

2140

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?