1.请求方式

这题是让使用ctfhub方式请求

burp抓包该请求方式

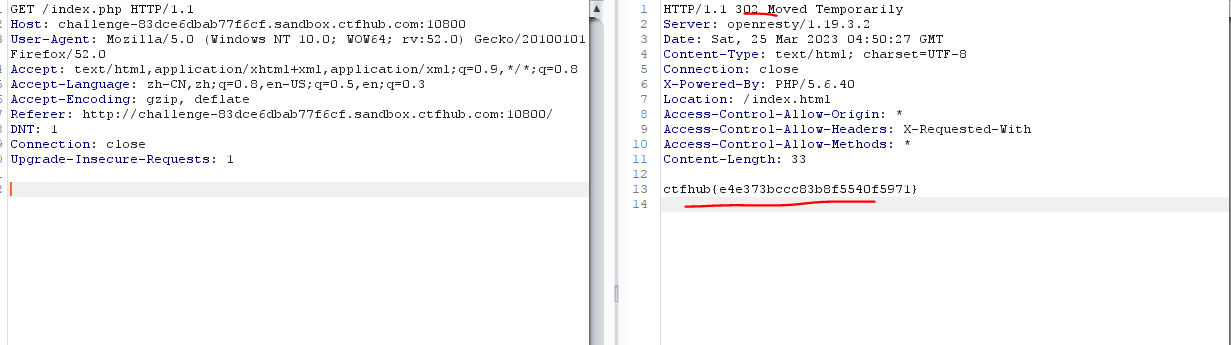

2.302跳转

burp抓包

3.cookie

这题应该是改cookie值

原先admin=0,改为1

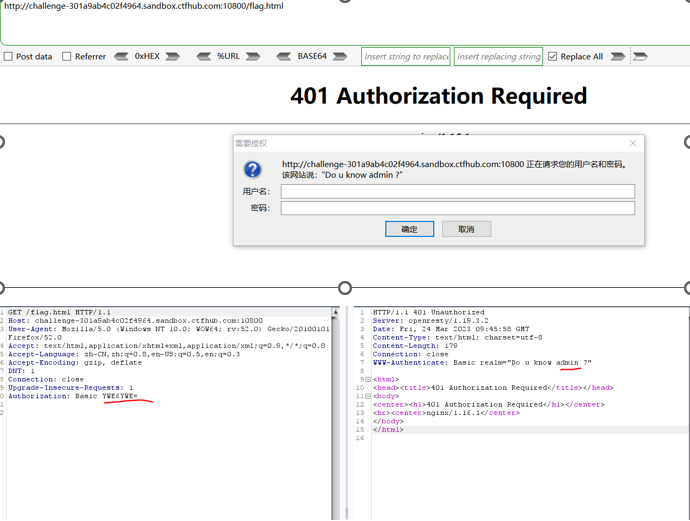

4.基础认证

从这题可以看出,应该是考爆破

还有附件是密码

输入aa aa发现认证被base64编码了,解码后是aa:aa,所有格式都应该这样,从响应可以看出用户名应该是admin

把密码和admin进行base64编码

burp抓包进行爆破

设置变量

进行爆破

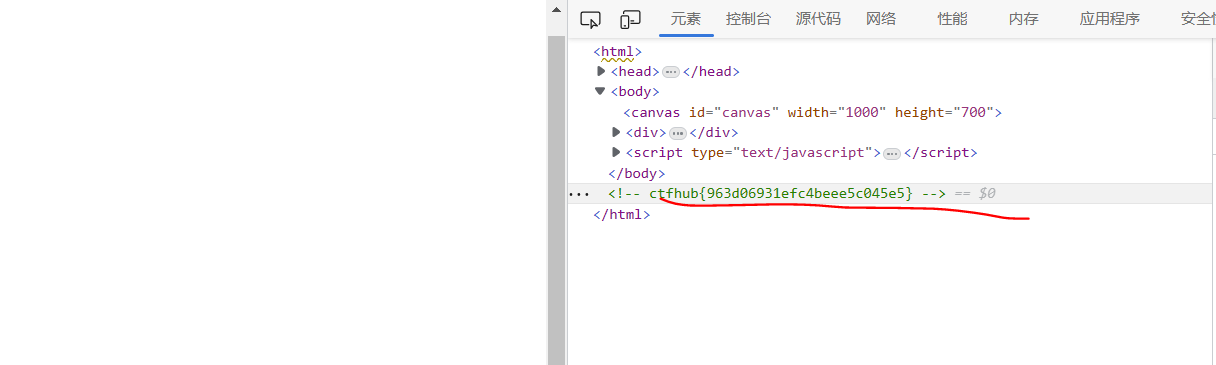

5.响应包源码

f12查看源码

770

770

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?