1.请求资源

进入题目

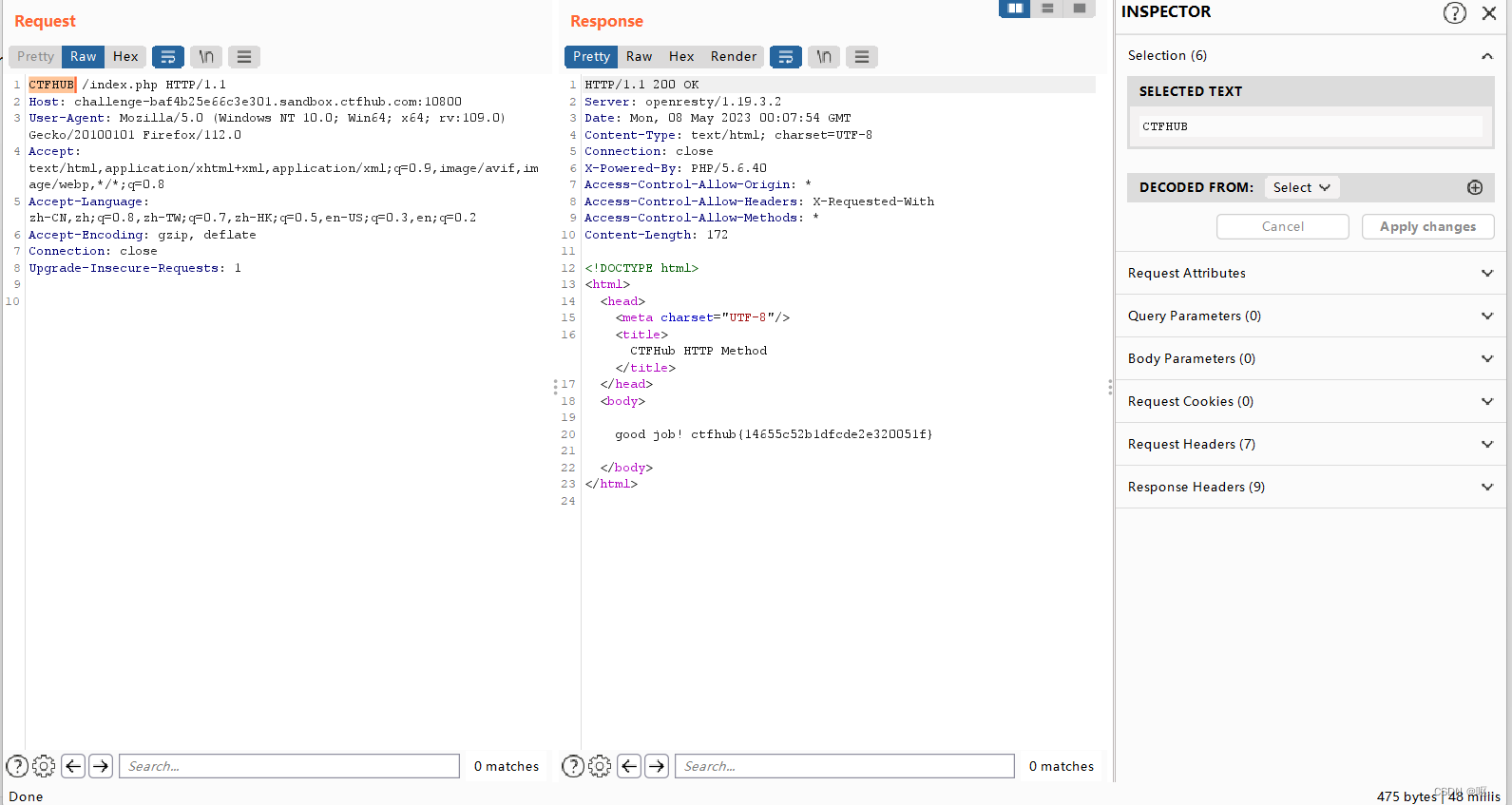

这里的意思是http的请求方法是get 用CTF**B请求 就会给flag

那就抓一下包

这里的get 改为ctfhub就可以了

拿到flag

302跳转

302跳转是http的临时重定向

查了一下HTTP重定向

有三种 永久重定向 临时重定向 特殊重定向

临时重定向

有时候请求的资源无法从其标准地址访问,但是却可以从另外的地方访问。在这种情况下,可以使用临时重定向。

搜索引擎和其他爬虫不会记录新的、临时的 URL。在创建、更新或者删除资源的时候,临时重定向也可以用于显示临时性的进度页面。

| 状态码 | 状态文本 | 处理方法 | 典型应用场景 |

|---|---|---|---|

302 | Found | GET方法不会发生变更。其他方法有可能会变更为 GET方法。[2] | 由于不可预见的原因该页面暂不可用。 |

303 | See Other | GET方法不会发生变更,其他方法会变更为 GET 方法(消息主体丢失)。 | 用于 PUT 或 POST 请求完成之后重定向,来防止由于页面刷新导致的操作的重复触发。 |

307 | Temporary Redirect | 方法和消息主体都不发生变化。 | 由于不可预见的原因该页面暂不可用。当站点支持非 GET 方法的链接或操作的时候,该状态码优于 302 状态码。 |

[2] 该规范无意使方法发生改变,但在实际应用中用户代理会改变其方法。307 状态码被创建用来消除在使用非 GET 方法时行为的歧义。

特殊重定向

304(Not Modified)会使页面跳转到本地的缓存副本中(可能已过时),而 300(Multiple Choice)则是一种手动重定向:将消息主体以 Web 页面形式呈现在浏览器中,列出了可能的重定向链接,用户可以从中进行选择。

| 状态码 | 状态文本 | 典型应用场景 |

|---|---|---|

300 | Multiple Choice | 不常用:所有的选项在消息主体的 HTML 页面中列出。鼓励在 Link 标头中加入机器可读的 rel=alternate |

304 | Not Modified | 发送用于重新验证的条件请求。表示缓存的响应仍然是新的并且可以使用。 |

打开题目

点击 give me flag 进入了index.html 抓一下包 发现抓到的是index.php 在放一下包 就得到了flag

Cookie

去了解一下

官方定义:Cookie,有时也用其复数形式Cookies,指某些网站为了辨别用户身份、进行session跟踪而储存在用户本地终端上的数据(通常经过加密)。

通俗理解:Cookie就是服务器端为了保存某些数据,或实现某些必要的功能,当用户访问服务器时,从服务器回传到客户端的一个或多个数据,这些数据因设置的保存时间不同,故保存在浏览器内存中或写入用户PC的硬盘当中,当下次用户再次访问服务器端时,则带着这些文件去与服务器端进行联系,这些数据或写入硬盘当中的数据文件就是Cookie。

Cookie文件记录了用户的有关信息,如身份识别号码ID、密码、浏览过的网页、停留的时间、用户在Web站点购物的方式或用户访问该站点的次数等,当用户再次链接Web服务器时,浏览器读取Cookie信息并传递给Web站点。

Cookie文件信息片断以"名/值"对(name-vaiuepairs)的形式储存,一个"名/值"对仅仅是一条命名的数据。例如,访问 www.goto.com网站,则该站点可能会在客户端电脑上产生一个包含以下内容的Cookie文件:

UserIDA9A3BECE0563982Dwww.goto.com/。goto.com在电脑上存入了一个单一的"名/值"对,其中的"名"是UserID,"值"是A9A3BECE0563982D。

Cookie文件的存放位置与操作系统和浏览器密切相关,这些文件在Windows机器里叫做Cookie文件,在Macintosh机器里叫做MagicCookie文件。

Cookie的主要功能是实现用户个人信息的记录,它最根本的用途是帮助Web站点保存有关访问者的信息。更概括地说,Cookie是一种保持Web应用程序连续性(即执行状态管理)的方法。

HTTP协议是一种无状态、无连接的协议,不能在服务器上保持一次会话的连续状态信息。随着WWW的不断发展,HTTP的无状态性不能满足某些应用的需求,给Web服务器和客户端的操作带来种种不便。在此背景下,提出HTTP的状态管理机制———Cookie机制,它是对HTTP协议的一种补充,以保持服务器和客户端的连续状态

常见的cooike类型

1、Session cookie

也称为内存cookie或者瞬时cookie,只存在用户浏览站点时的内存中。当用户关闭浏览器时,浏览器通常会删除session cookies。不像其他cookies,session cookies没有分配过期时间,作为session cookie浏览器会自己管理它。

2、持久性cookie

不像session cookie在浏览器关闭时就会过期那样,持久性cookie是到一个特定日期过期或者过来一段时间过期。这就意味着,在cookie的整个生命周期(创建cookie时可以指定其生命周期),每次用户访问cookie所属站点时,或者每次用户在其他站点访问cookie所属站点的资源(例如广告)时,cookie所携带的信息都会被发送到服务端。

由于这个原因,持久性cookie有时被称为追踪cookie,因为广告系统可以利用它记录用户在一段时间内的网页浏览习惯信息。当然,使用它也有一些"正当"理由,例如保持用户的登录状态,避免每次访问的再次登录。

如果过期时间到了,或者用户手动删除了,这种cookie会被重置。

3、安全cookie

安全cookie只能通过安全连接传输(例如,https)。不能通过非安全连接传输(例如,http)。这样就不太可能被窃取。在cookie中设置一个Secure标志就可以创建安全cookie。

4、HttpOnly cookie

HttpOnly cookie不能通过客户端api获取到。这种限制减少了通过(XSS)窃取cookie的风险。然而这种cookie也会受到跨站追踪和跨站请求伪造攻击。在cookie中添加HttpOnly可以创建这种cookie。

5、SameSite cookie

chrome51版本引入的一种新类型cookie,只有请求和站点是同源的,才会发送cookie到服务器。这种限制可以缓解攻击,例如跨站请求伪造攻击。在cookie中设置SameSite标识可以创建这种类型的cookie。

6、第三方cookie

正常情况下,cookie的域属性和浏览器地址栏里显示的域是相同的。这种cookie称为第一方cookie。然而第三方cookie不属于浏览器地址栏显示的域中。这种cookie通常出现在web页面有外部站点内容时的情况中,例如广告系统。这就提供了一个潜在的能力来追踪用户的浏览历史,广告系统通常会利用这个来给每个用户推荐相关的广告信息。

例如,假设用户访问了www.example.com,这个站点包含ad.foxytracking.com的广告,当这个广告加载时,会设置一个属于广告所在域(ad.foxytracking.com)的cookie。然后用户访问另一个站点,www.foo.com,这个站点也包含来自ad.foxytracking.com的广告,这个广告也会设置一个属于ad.foxytracking.com域的cookie。最终,所有这些cookie会发送给广告主,当用户加载他们的广告或者访问他们的网站时。然后广告主就可以利用这些cookie统计出用户的浏览记录,当然浏览记录里面的站点必须要包含广告主的广告。也就是广告主可以利用这些cookie知道你访问了那些包含他们广告的站点。

7、Supercookie

supercookie是来自于顶级域名(例如.com)或者有公共后缀(例如.co.uk)的cookie。普通cookie是来自于一个特定域名,例如example.com。

supercookie是一个潜在的安全威胁,所以经常被浏览器默认禁止的。如果浏览器不禁止,控制恶意站点的攻击者可以设置一个supercookie,干扰或者冒充合法的用户向其他共享顶级域名或者公共后缀的站点的请求。例如,来自.com的supercookie可以恶意影响example.com的请求,即便这个cookie并不是来自于example.com。可以用来伪造登录或者修改用户信息。

帮助降低supercookie带来的风险。公共后缀是一个跨厂商的倡议,目标是为了提供一个准确的最新的域名后缀列表。旧版本浏览器可能没有一份最新的列表,会容易受到来自某些域的supercookie的威胁。

"supercookie"的术语有时会被用来描述某些不通过HTTP cookie的追踪技术。两个这样的"supercookie"机制在2011年的微软站点被发现了:机器标识码cookie和ETag cookie,由于媒体的关注,微软禁止了这样的cookie。

8、Zombie cookie

zombie cookie是指被删除后可以自动再创建的cookie。通过把cookie内容存储在多个地方实现,例如flash的,H5的,其他客户端甚至服务端位置。当缺失的cookie被检测到,就会利用存储在这些位置的数据重新创建cookie。

Cookie欺骗

Cookie记录了用户的帐户ID、密码之类的信息,通常使用MD5方法加密后在网上传递。经过加密处理后的信息即使被网络上一些别有用心的人截获也看不懂。然而,现在存在的问题是,截获Cookie的人不需要知道这些字符串的含义,只要把别人的Cookie向服务器提交,并且能够通过验证,就可以冒充受害人的身份登陆网站,这种行为叫做Cookie欺骗。

非法用户通过Cookie欺骗获得相应的加密密钥,从而访问合法用户的所有个性化信息,包括用户的E-mail甚至帐户信息,对个人信息造成严重危害。

下面来看题

他说只有admin可以得到flag

抓一下包

发现了cookie 修改cookie试试

发现只有admin=1的时候 才能得到flag 题目给的admin=0为假值 只有把它改为真值才可以

751

751

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?