ACL:访问控制列表

1、访问限制作用--在路由器流量的进或出接口上,匹配流量产生动作--允许拒绝

2、定义感兴趣流量---抓取后提供给其他的策略来进行工作;

匹配规则:至上而下逐一-匹配,上条匹配按上条执行,不再查看下条;

默认在末尾,思科体系隐含拒绝所有;华为体系隐含允许所有;

分类:

1、标准列表--- 仅关注数据包中的源ip地址

2、扩展列表--- 关注数据包中的源、目标ip地址,目标端口号或协议号;

配置命令:

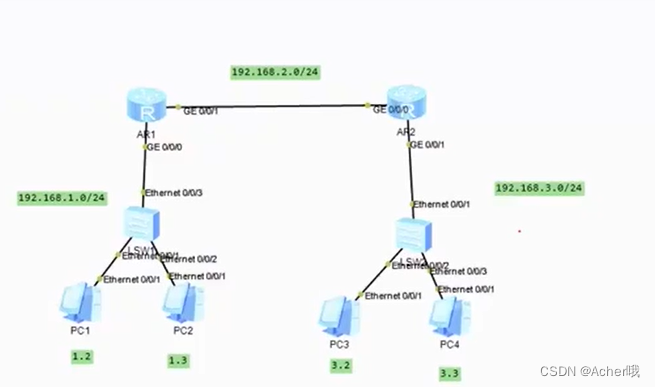

1、标准列表--由于其仅关注数据包中的源ip地址,故调用位置应该尽量靠近目标,避免

误删;

[r2]acl 2000

创建acl列表,2000-2999 编号为标准列表; 3000-3999 为扩展列表;

一个编号为一-张表;在路由器的一个接口的一个方向上只能调用- -张表;

[r2-acl-basic-2000]

[r2-acl-basic -2000]rule deny source 192.168.1.1 0.0.0.0

[r2-acl-basic-2000]rule deny source 192.168.2.0 0.0.0.255

[r2-acl-basic-2000]rule deny source any

注: ACL使用通配符来标定地址访问;

[r2]display acl 2000

Basic ACL 2000, 3 rules

Acl's step is 5

rule 5 deny source 192.168.1.1 0

rule 10 deny source 192.168.2.0 0.0.0.255

rule 15 deny

默认以5为步调,添加序列号;便于删除和插入

[r2-acl-basic-2000undo rule 10

[r2-acl-basic-2000]rule 12 deny source 192. 168.2.0 0.0.0.255

接口调用: ACL 只有在被调用后,才能真正的生效

[r2]interface GigabitEthernet 0/0/1

[r2-GigabitEthernet0/0/1]raffic-filter ?

inbound Apply ACL to the inbound direction of the interface入

outbound Apply ACL to the outbound direction of the interface出

[r2-GigabitEthernet0/0/1farafic-filter outbound acl 2000

调用时,一定注意方向,

2、扩展列表配置--由于同时关注源和目标,故不存在误删;调用时尽量的靠近源,来尽早

的处理流量;

【1】同时关注源和目标ip地址

[r1]acl 3000

[r1-acl-adv-3000]rule deny ip source 192.168.1.2 0.0.0.0 destination 192.168.3.2 0.0.0.0

源ip地址 目标ip地址

[r1-acl-adv-3000]rule deny ip source 192.168.1.0 0.0.0.255 destination 192.168.3.0 0.0.0.255

源ip地址 目标ip地址

[r1-acl-adv-3000]rule deny ip source any destination any

源ip地址 目标ip地址

[r1]interface GigabitEthernet 0/0/0

[r1-GigabitEthert0/0/0]trafric-filiter inbound acl 3000

【2】基于目标端口号来使用扩展ACL

Ping--测试命令该命 令属于ICMP协议--ICMP-Internet控制管理协议 拒绝该协议及拒绝ping

TeInet --远程登录基于 TCP目标端口号23工作;

被登录设备的条件:

1、登录与被登录设备间可达

2、被登录设备进行了telnet 的配置

[r1]aaa 进入aaa服务

r1-aalocal-user panxi privilege level 15 password cipher 123456 创建账号和密码

[r1-aaa]local-user panxi service-type telnet 定义账号的功能

[r1-aaa]q

[r1]user-interface vty 0 4

[r1-ui-vty0-4]authentication-mode aaa //调用(认证模式为aaa)

[r1-acl-adv-3001]rule deny icmp source 192.1 68.1.10 0 destination 192.168.1.1 0

拒绝192.168.1.10对192.168.1.1 的icmp--ping

[r1-acl-adv-3002]rule deny tcp source 192.168.1.10 0 destination 192.168.1.1 0 destination-port eq 23

拒绝192.168.1.10对192.168.1.1的TCP下目标端口号23的访问,实际拒绝了192.168.1.10 对

192.168.1.1的telnet远程登录访问

311

311

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?