一、漏洞渗透测试

1、靶机(Windows)安装easy file sharing server(efssetup_2018.zip),该服务存在漏洞。

2、利用Nmap扫描发现靶机(Windows)运行了该服务。P99-100

3、利用该漏洞,使得靶机运行计算器。P116-119

①给我的靶机windows 7安装easy file sharing server,将压缩包拖进windows7,解压安装

点击try it运行

.

.

靶机上80端口可能被占用,所以需要设置服务器端口为8000.

②查看靶机ip为192.168.214.131

打开kali输入命令nmap -sV 192.168.214.131扫描发现靶机运行了该服务.

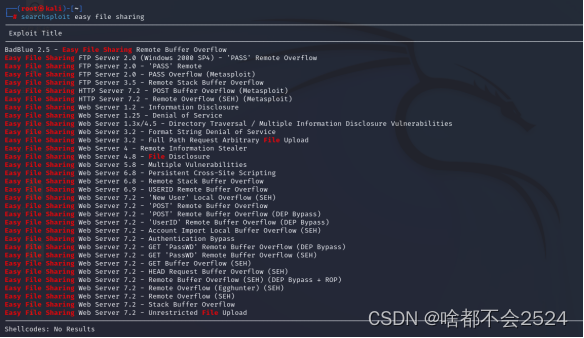

③利用该漏洞,需要在kali中输入命令searchsploit,找到需要渗透的模块.

输入 searchsploit easy file sharing

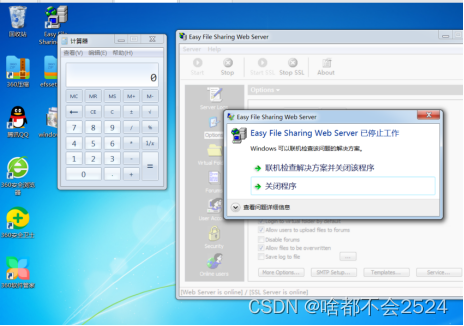

找到后利用python运行该脚本.

回到靶机上发现软件被关闭,并自动打开了计算器,漏洞实现完毕.

379

379

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?