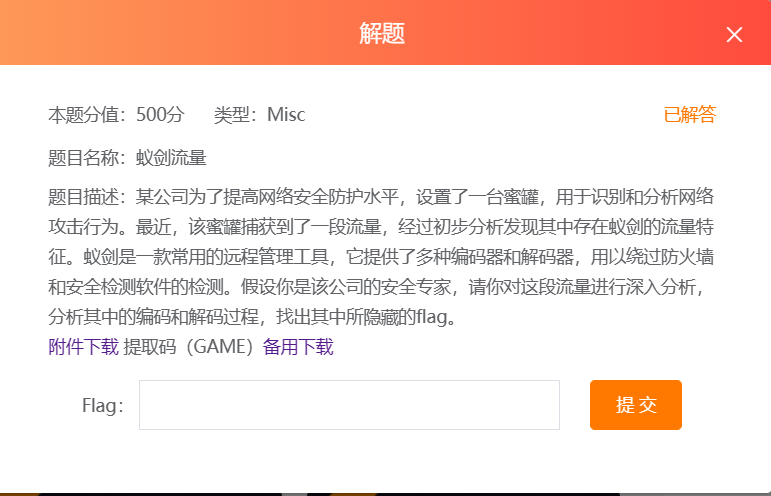

- 题目描述:某公司为了提高网络安全防护水平,设置了一台蜜罐,用于识别和分析网络攻击行为。最近,该蜜罐捕获到了一段流量,经过初步分析发现其中存在蚁剑的流量特征。蚁剑是一款常用的远程管理工具,它提供了多种编码器和解码器,用以绕过防火墙和安全检测软件的检测。假设你是该公司的安全专家,请你对这段流量进行深入分析,分析其中的编码和解码过程,找出其中所隐藏的flag。

-

下载附件后发现是一个流量包

-

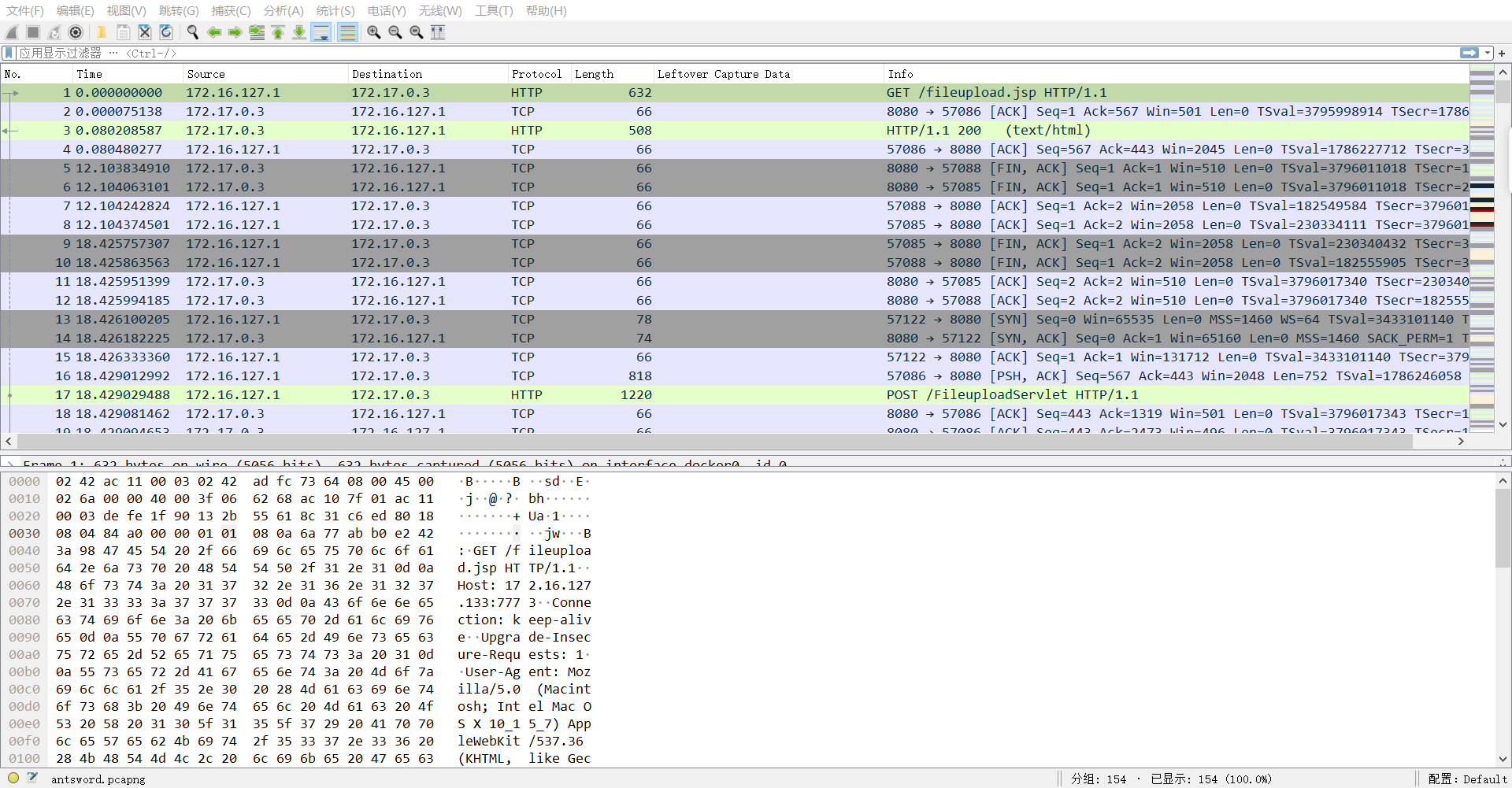

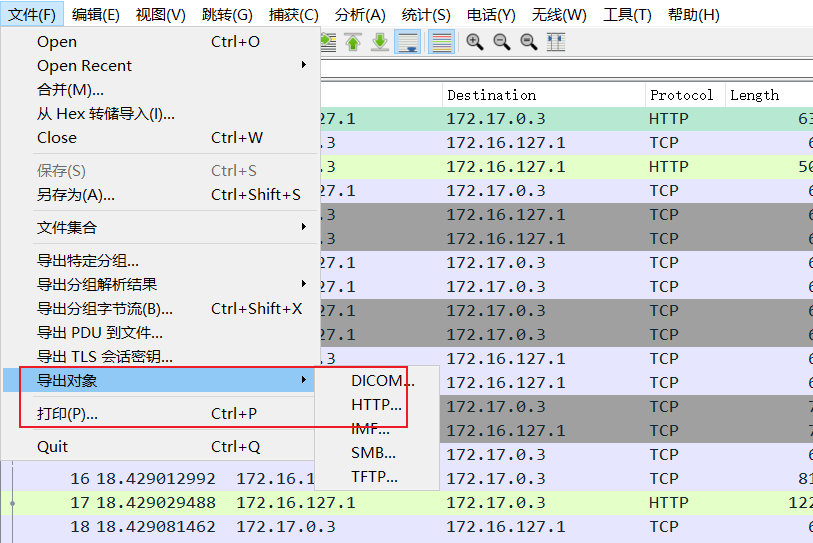

查看是否有http导出对象

-

发现有导出对象,将数据全部保存

-

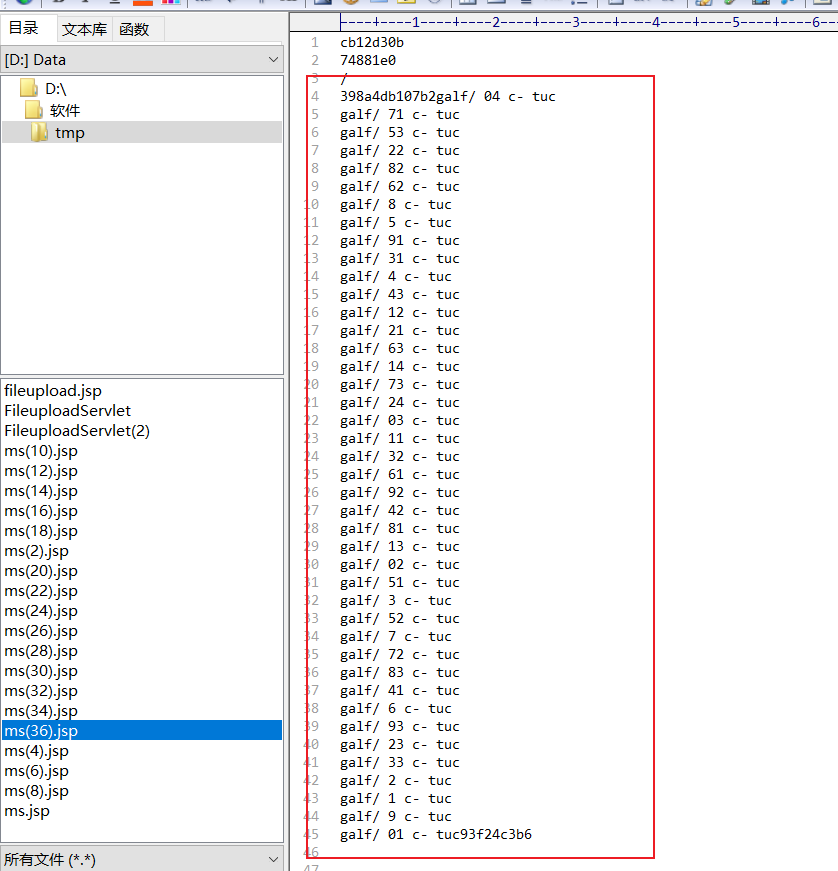

检查这些保存的文件,查看是否有什么有价值的东西

-

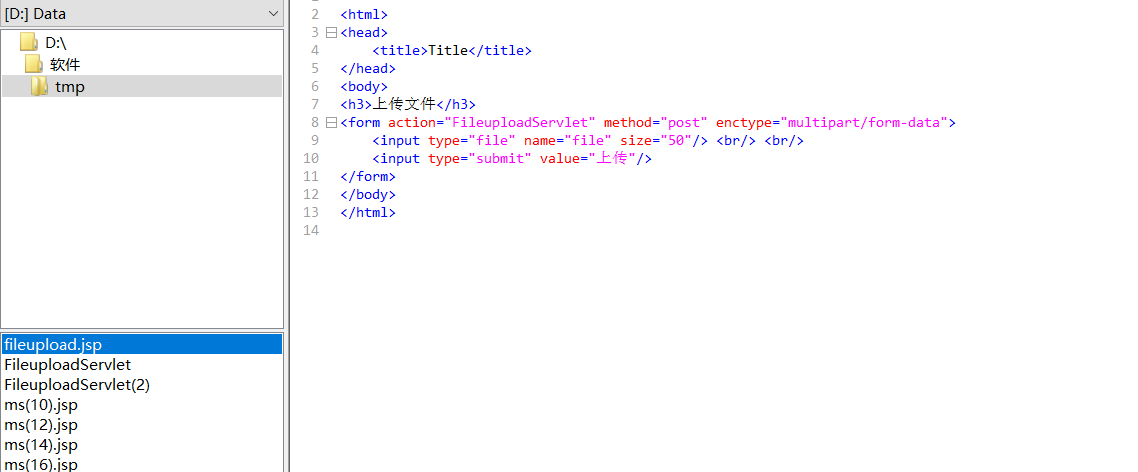

发现是一个具有文件上传功能的页面

-

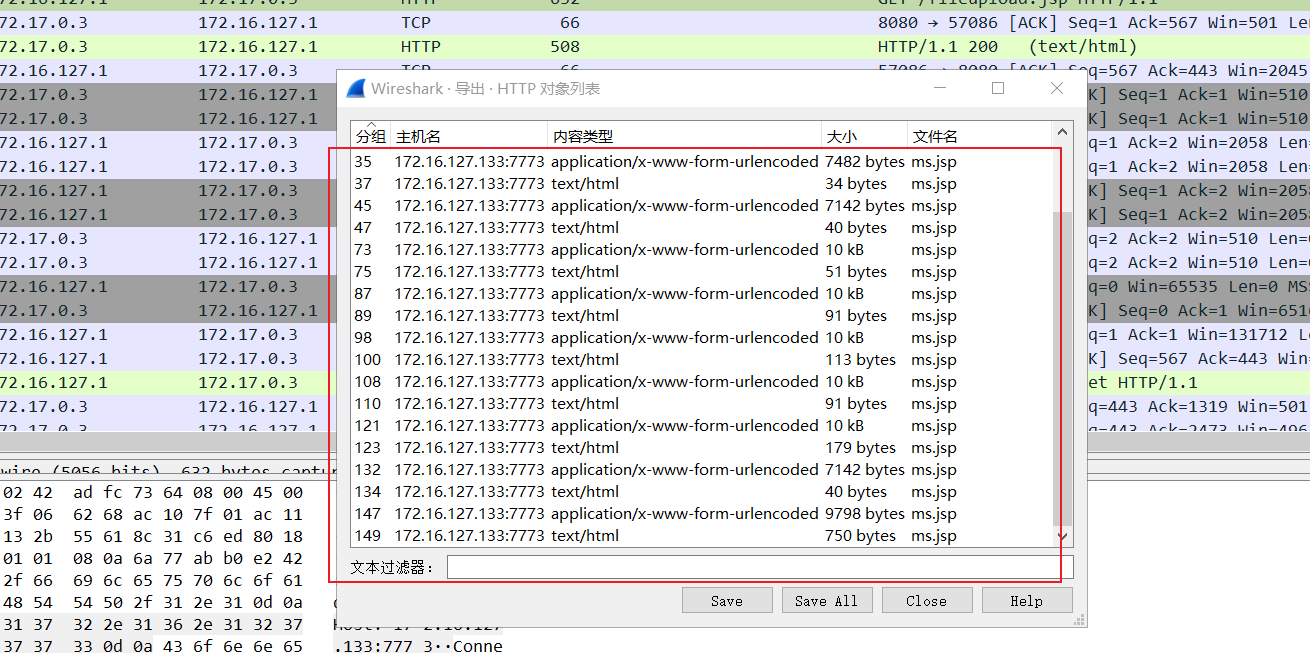

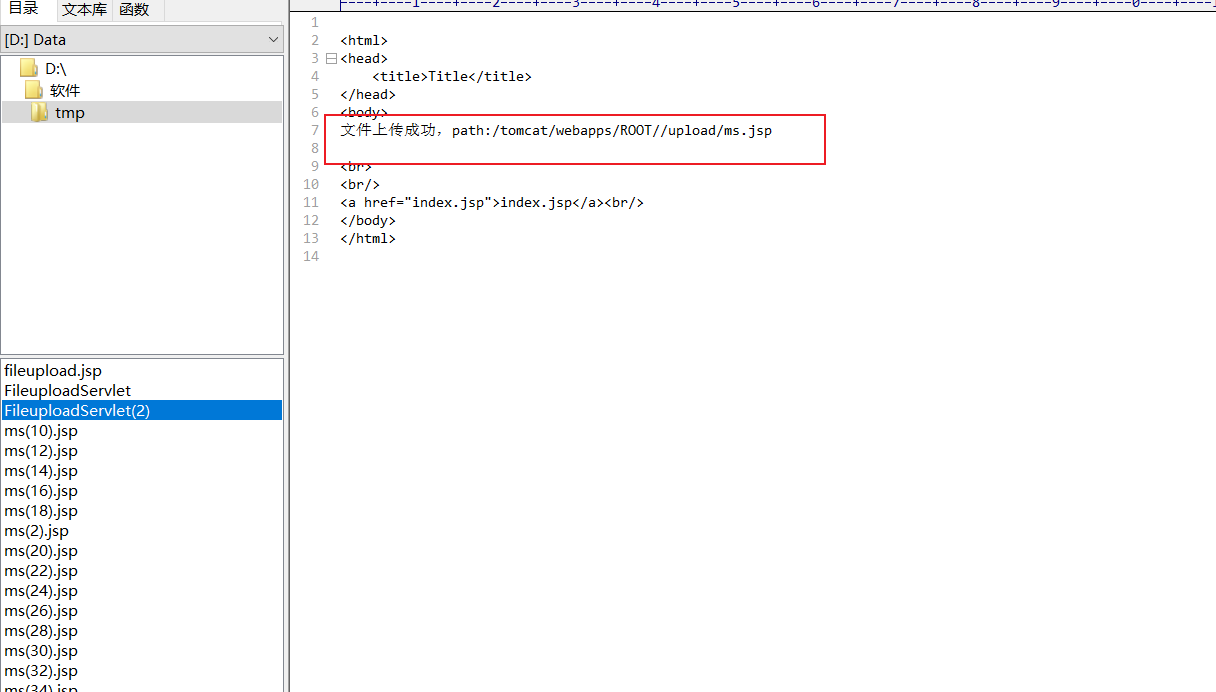

发现上传了一个ms.jsp的木马文件

-

-

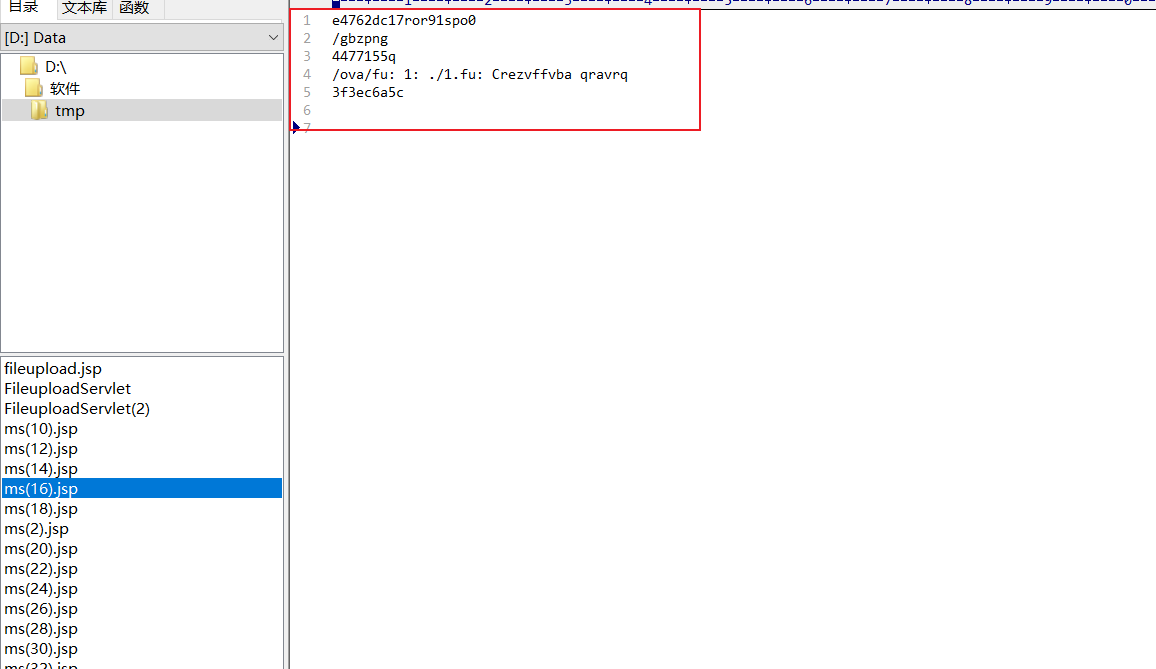

可以看到

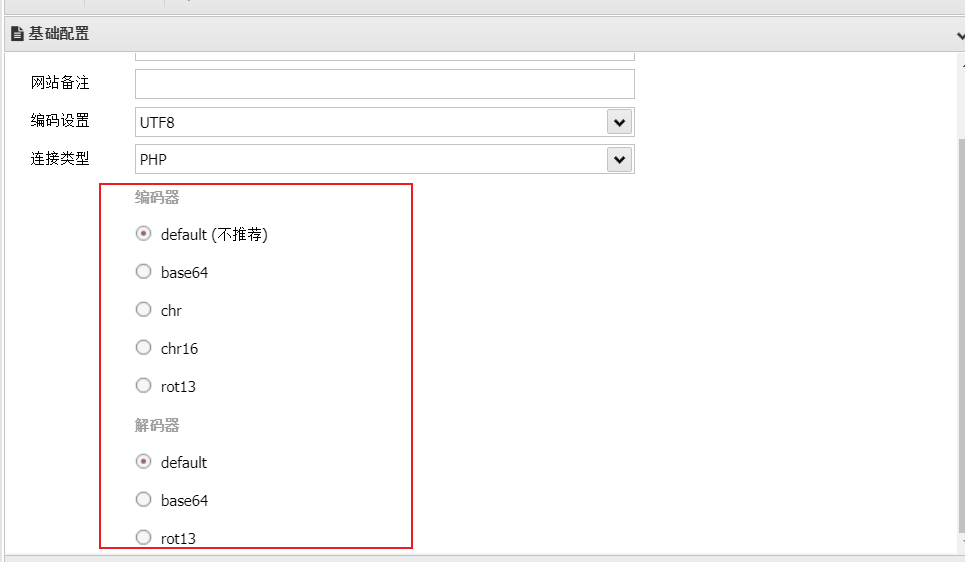

ms.jsp中的内容都是乱码的,根据题目描述知道蚁剑提供了多种编码器和解码器

- 这里使用rot13解码进行尝试,发现可以解出来

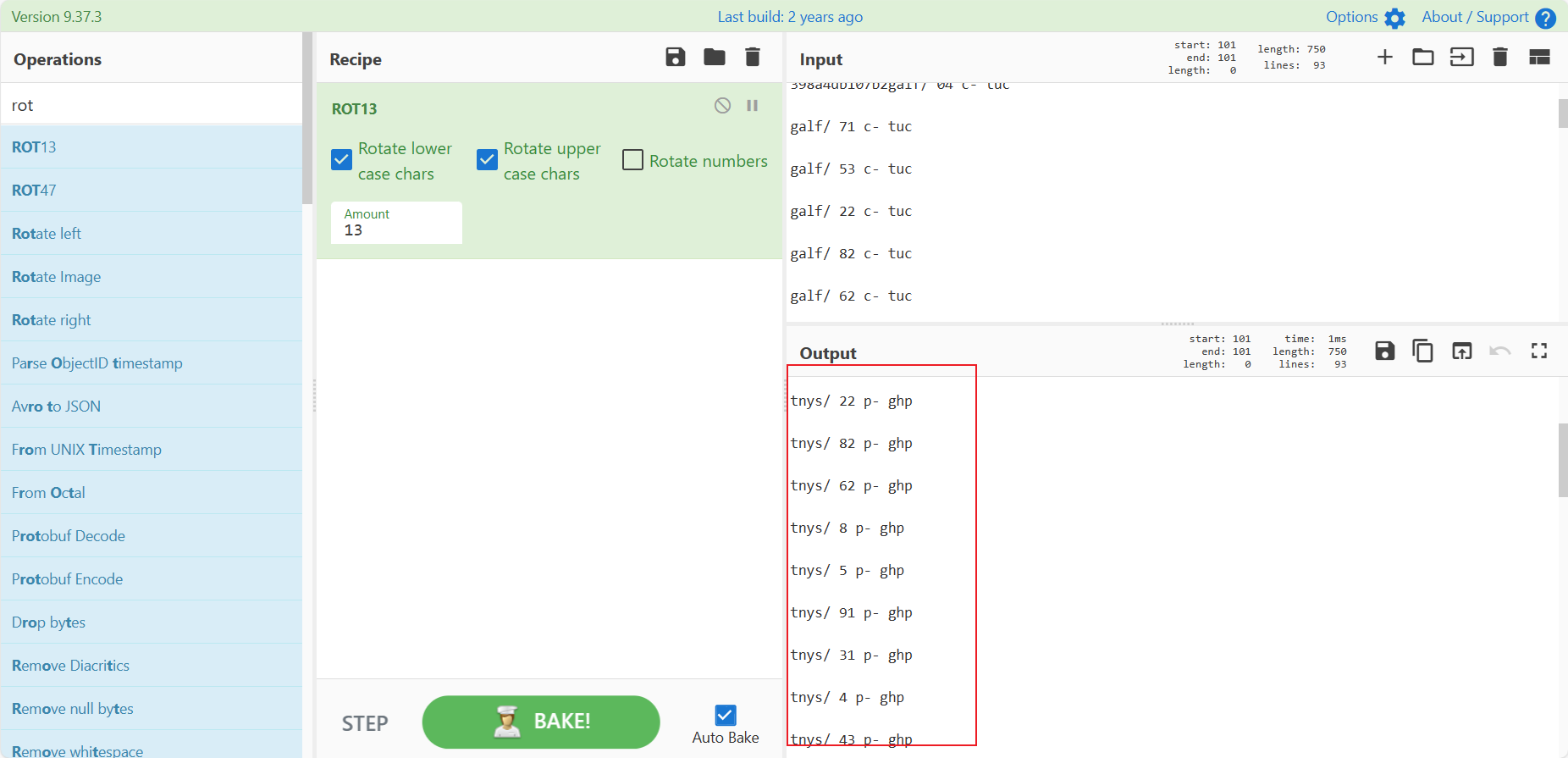

- 继续使用rot13对乱码进行解密,查找一些有用的结果

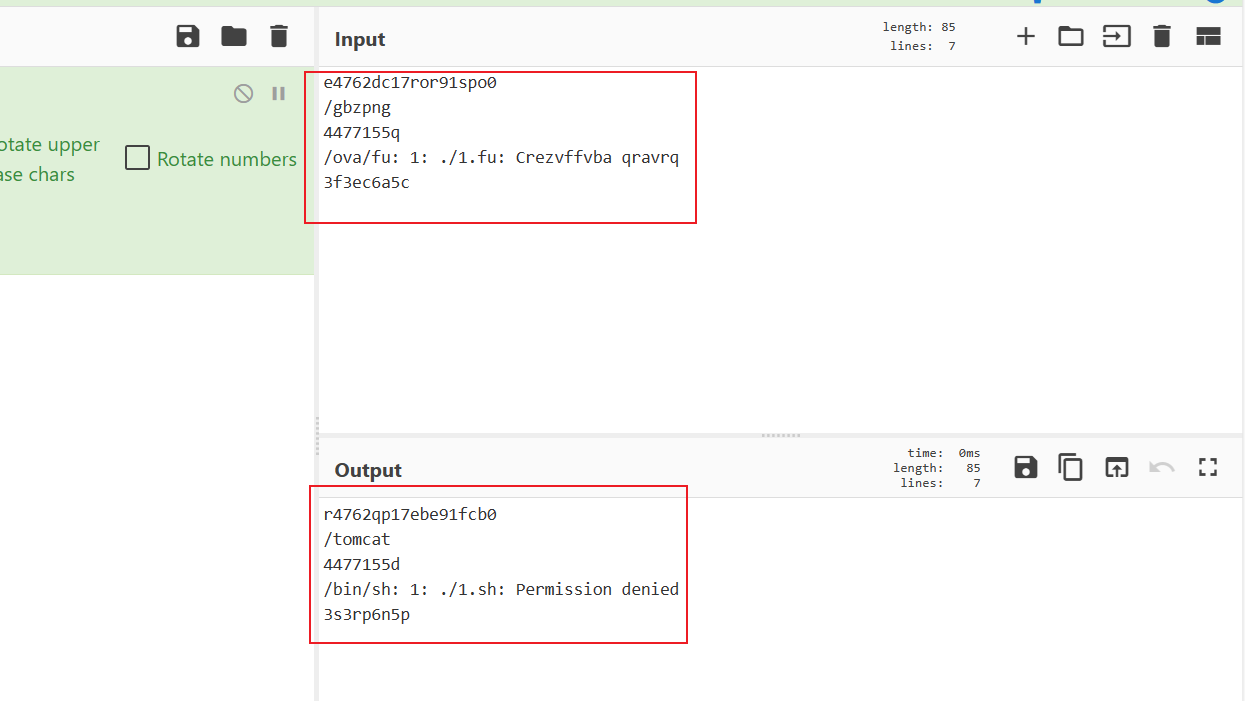

- https://ctf.mzy0.com/cyberchef_off/#recipe=ROT13(true,true,false,13)&input=N2I2OGVjMTIzMHAKcgpzCnkKNgpwCnAKcgotCjEKcQpuCjgKbgpxCjQKMgpyCi0KLQoyCjAKcwpwCn0KNwpzCnAKMgoxCjkKdApvCi0KewpyCjUKNwpvCnIKNgo2CnJvcjkxc3BvMAovZ2J6cG5nCjQ0NzcxNTVxCmY2NmE5YTk5OQoK

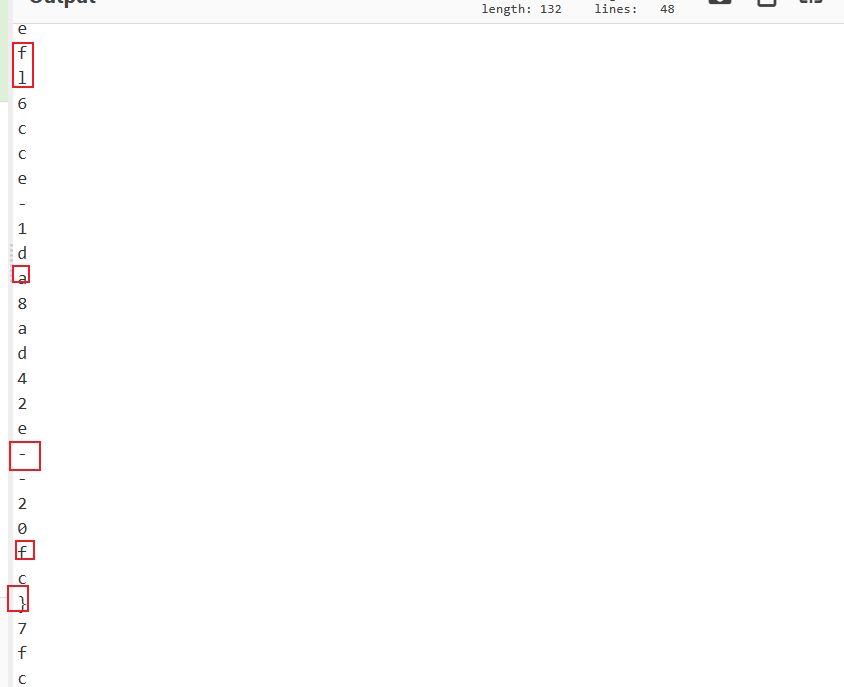

- 获取了一段文字,发现存在

{}、-等flag标志,可能有用,接下来往下分析

- 又发现一些可能有用的东西,用rot13解码后也不对

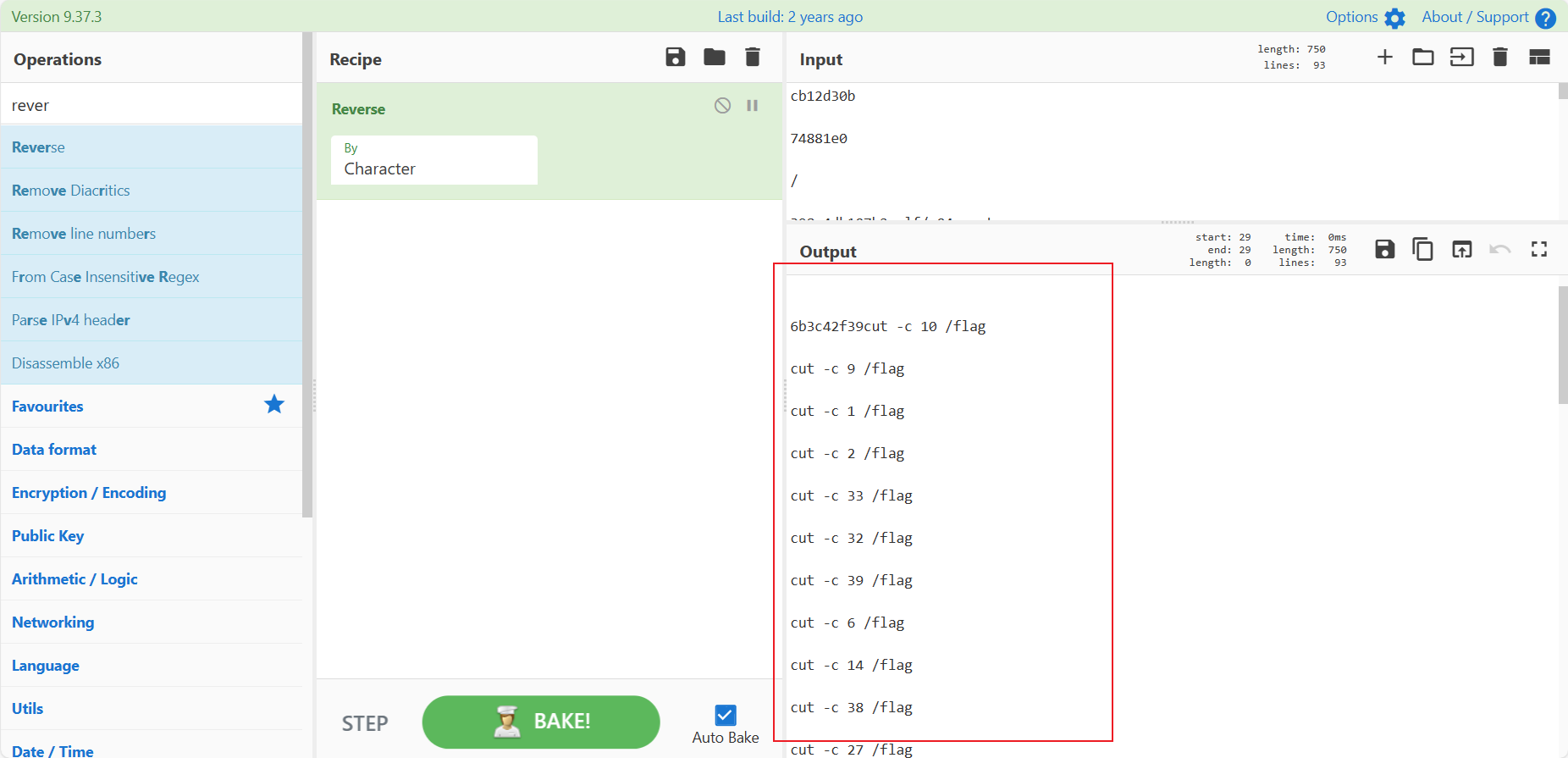

- 使用reverse解码器进行解码,成功获得有用的信息(这里不懂为什么使用reverse解码器)

- 可以看出这里出现了一系列

cut -c命令,正在尝试逐个字符地提取/flag文件的内容,这些命令中的数字表示要提取的字符位置 - 那么很容易将这里的操作与刚才rot13解密出来的结果联系起来,那些内容很有可能是读取出来的字符串

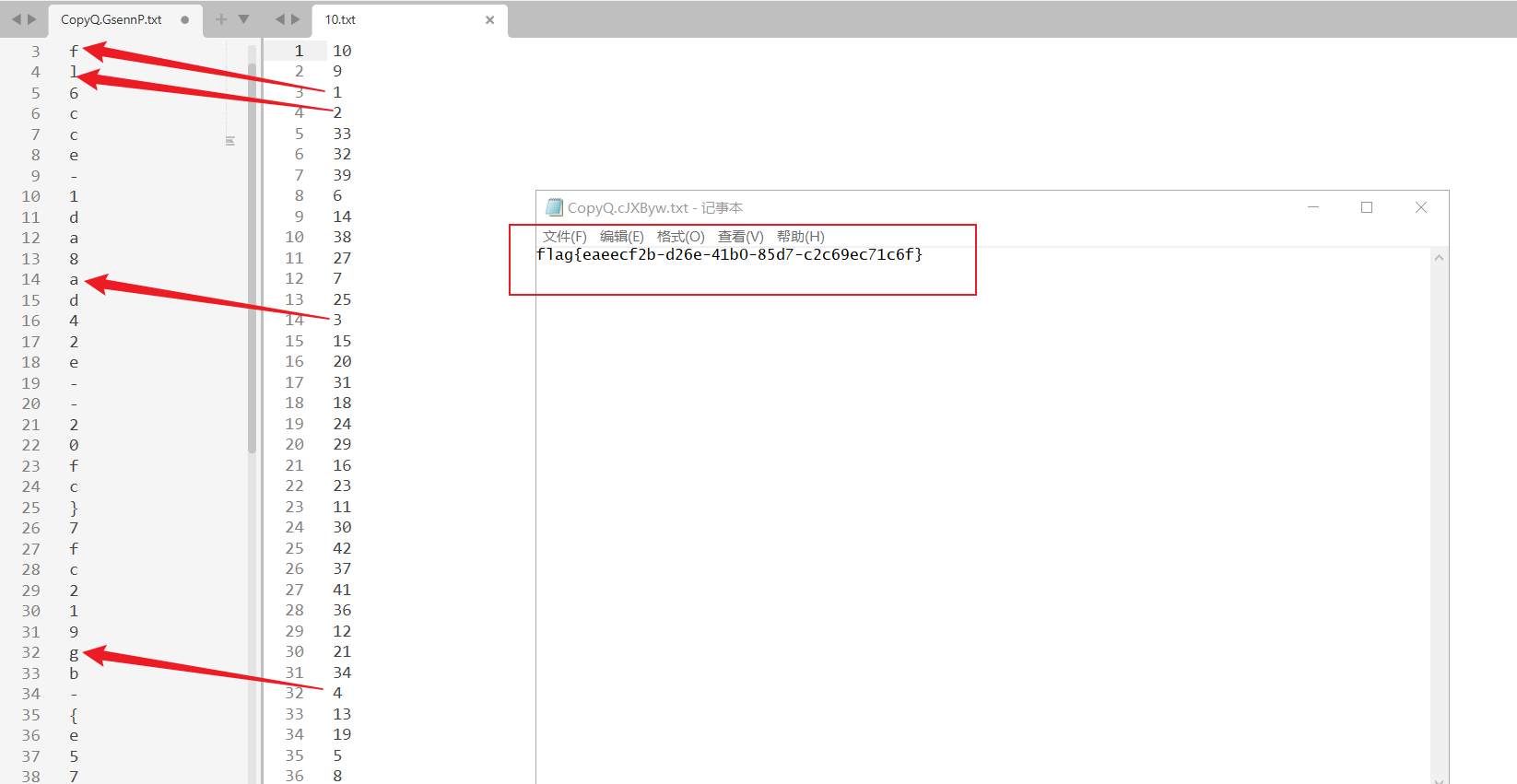

- 进行匹配后获得了flag:

flag{eaeecf2b-d26e-41b0-85d7-c2c69ec71c6f}

某公司蜜罐捕获含蚁剑流量特征的网络流量,蚁剑可绕过检测。安全专家对流量包分析,发现文件上传页面及乱码木马文件,先后用rot13、reverse解码器解码,将操作与rot13解密结果匹配后获得flag。

某公司蜜罐捕获含蚁剑流量特征的网络流量,蚁剑可绕过检测。安全专家对流量包分析,发现文件上传页面及乱码木马文件,先后用rot13、reverse解码器解码,将操作与rot13解密结果匹配后获得flag。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?