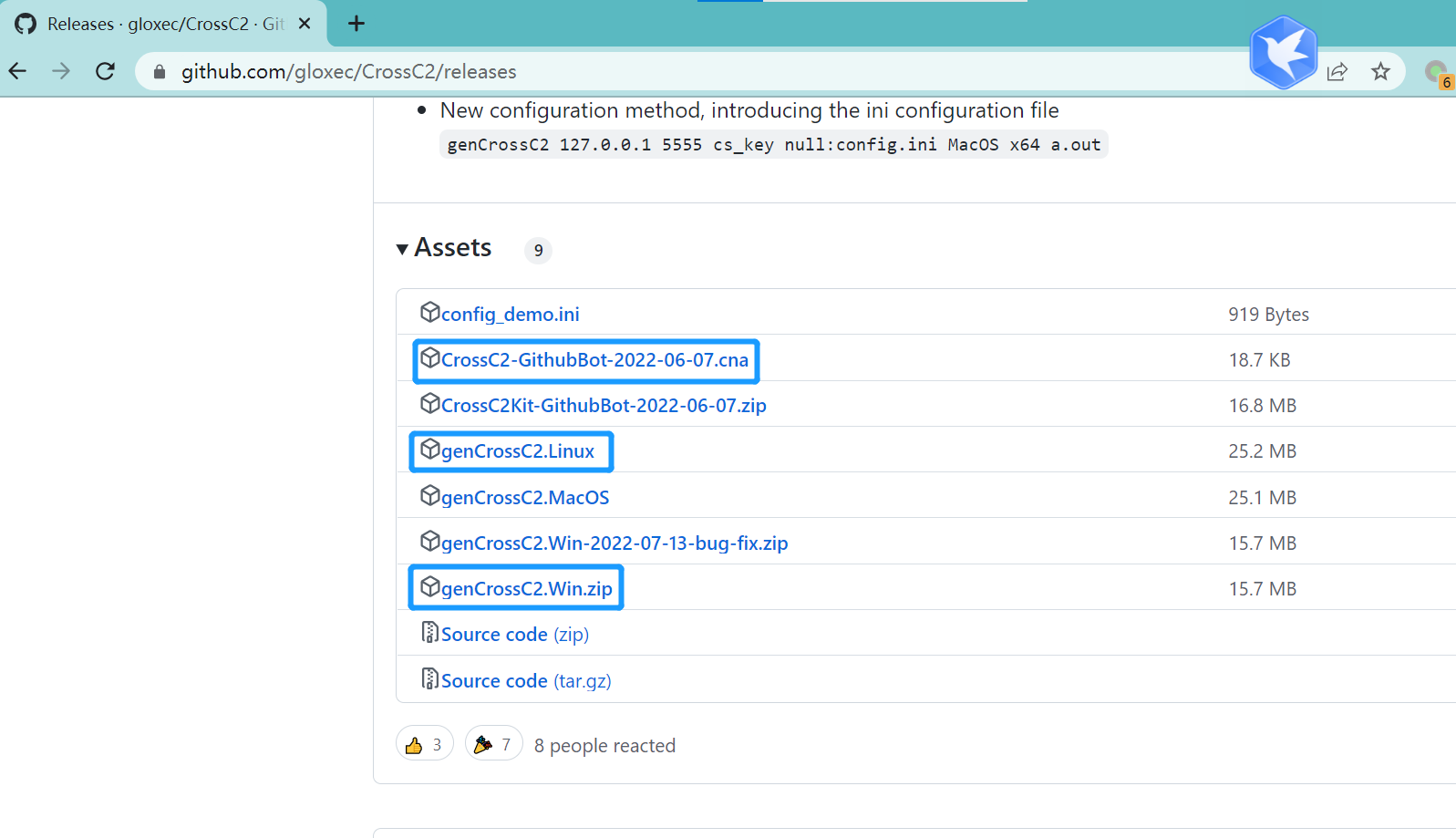

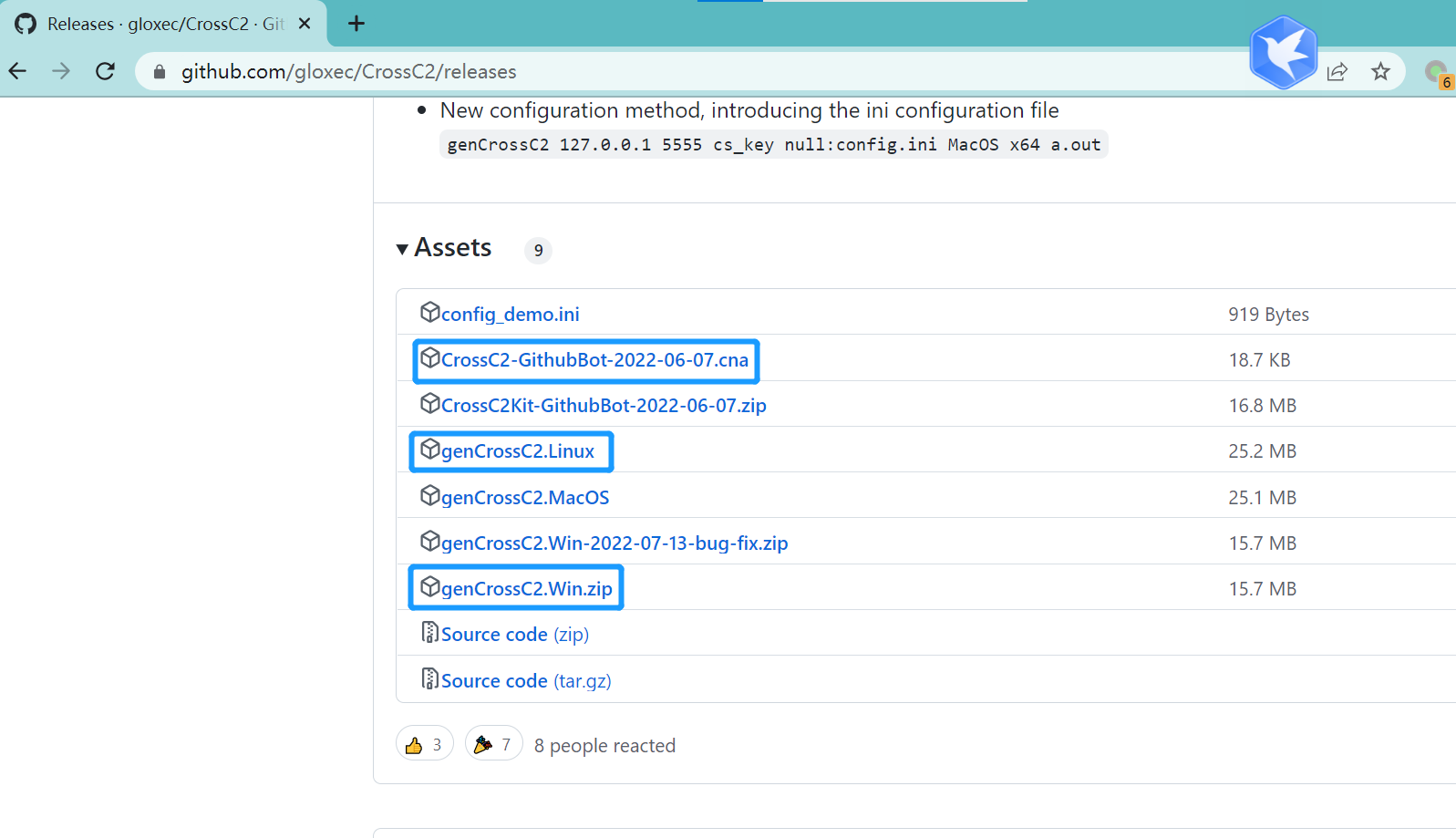

下载脚本

https://github.com/gloxec/CrossC2/releases

如果在linux上运行Cobal Strike客户端加载脚本就下 genCrossC2.Linux

在window下运行加载就下genCrossC2.Win.zip

环境要求:在CobaltStrike 4.0以上版本运行,4.0无法上线

3,加载脚本,实验成功上线

在windows环境下运行客户端加载脚本插件

将这些文

https://github.com/gloxec/CrossC2/releases

如果在linux上运行Cobal Strike客户端加载脚本就下 genCrossC2.Linux

在window下运行加载就下genCrossC2.Win.zip

将这些文

1万+

1万+

1423

1423

623

623

2779

2779

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?