以后还会更新

前言

Google Hacking,zoomeye

一、Google Hacking

1,基本用法

(1)逻辑或or

(2)逻辑与and

- (3)逻辑非not 用法 -keyword

- (4)完整匹配 “keyword”

- 高级用法

1,site:网址

2,filetype:文件名

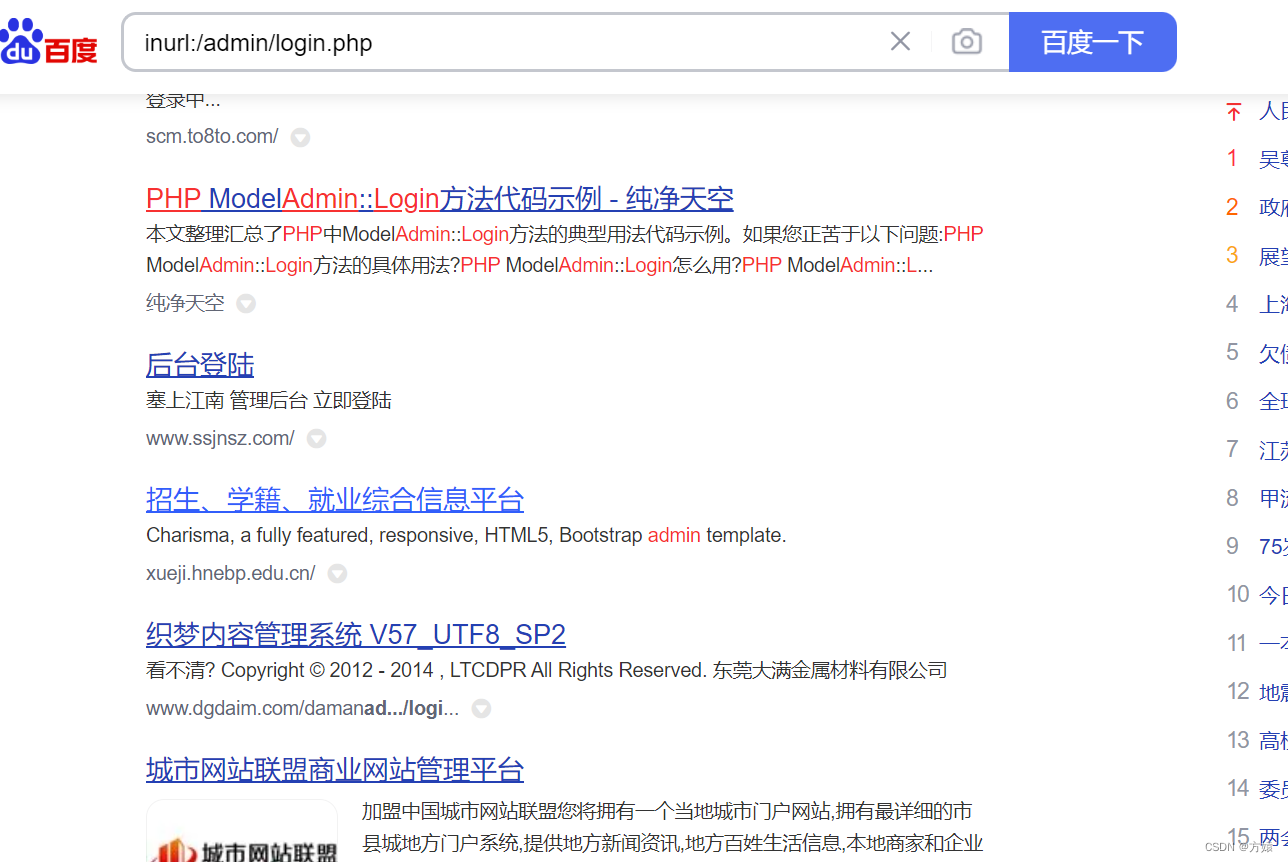

3,inurl:keyword

4,intitle:keyword

- (5)intext:keyword

二、ZoomEye搜索引擎

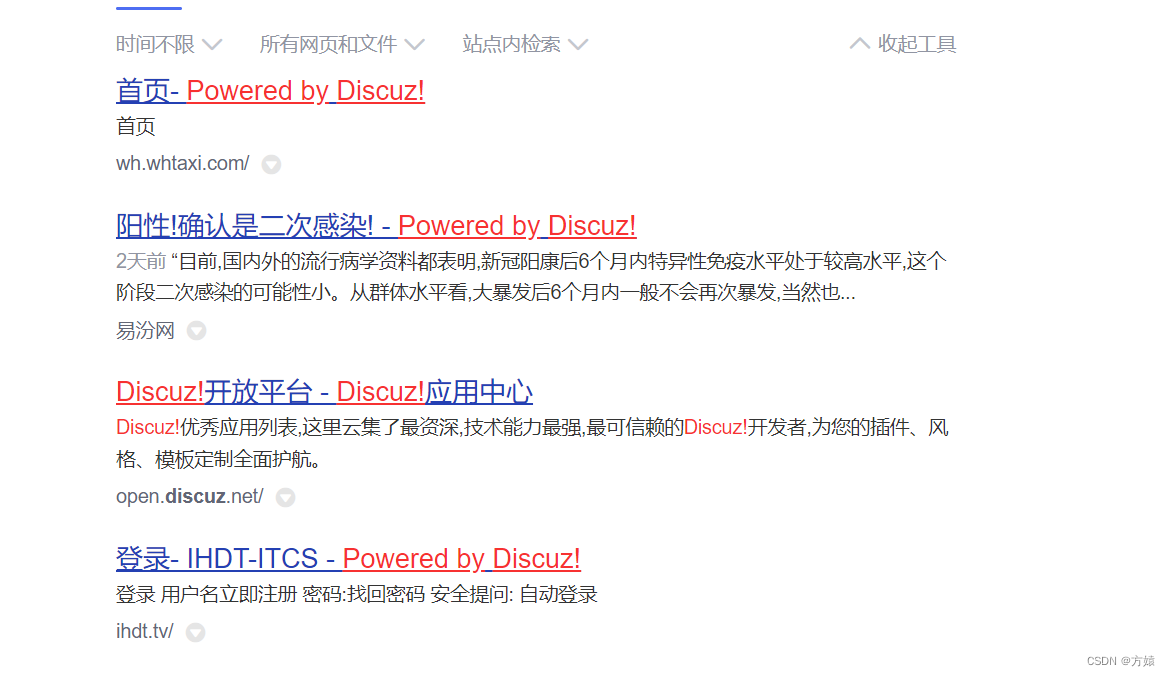

1,Zoomeye

ZoomEye是一款针对网络空间的搜索引擎,收录了互联网空间中的设备、网站及其使用的服务或组件等信息。

ZoomEye 拥有两大探测引擎:Xmap 和 Wmap,分别针对网络空间中的设备及网站,通过 24 小时不间断的探测、识别,标识出互联网设备及网站所使用的服务及组件。研究人员可以通过 ZoomEye 方便的了解组件的普及率及漏洞的危害范围等信息。

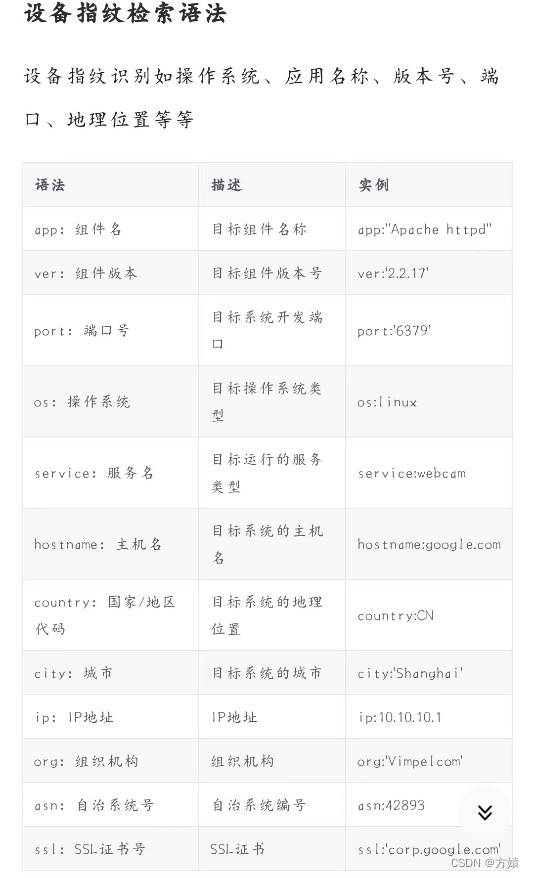

ZoomEye 支持公网设备指纹检索和 Web 指纹检索。网站指纹包括应用名、版本、前端框架、后端框架、服务端语言、服务器操作系统、网站容器、内容管理系统和数据库等。设备指纹包括应用名、版本、开放端口、操作系统、服务名、地理位置等,直接输入关键词即可开始检索。

2,搜索技巧

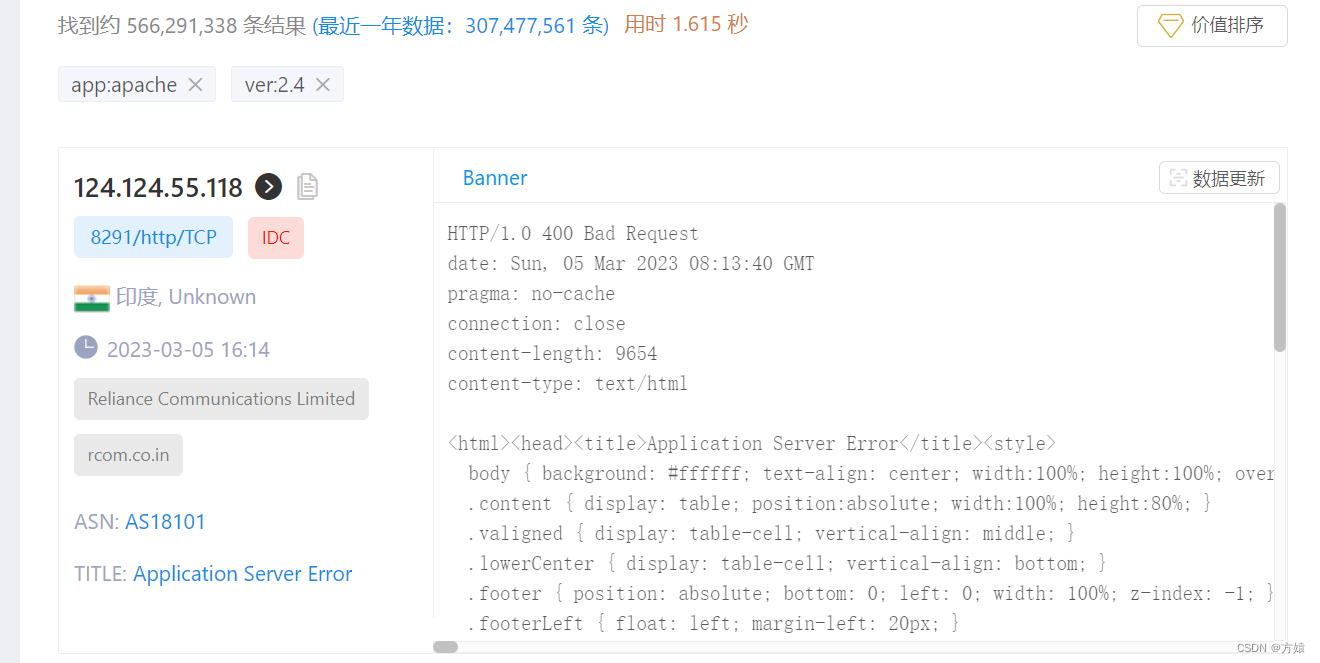

(1)指定搜索组件以及版本

app:组件名称 ver:组件版本

例:apache组件 版本:2.4

App:apache ver:2.4

结果展示

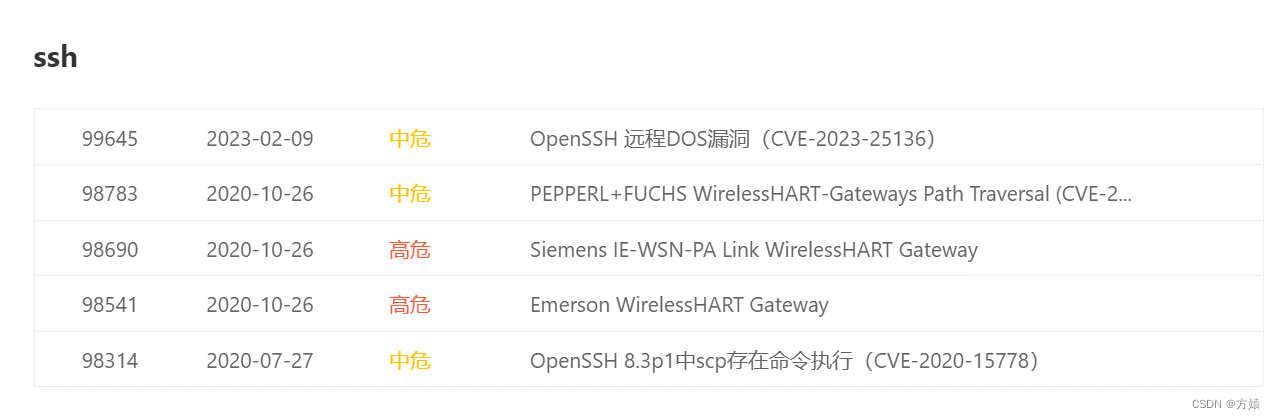

相关漏洞信息

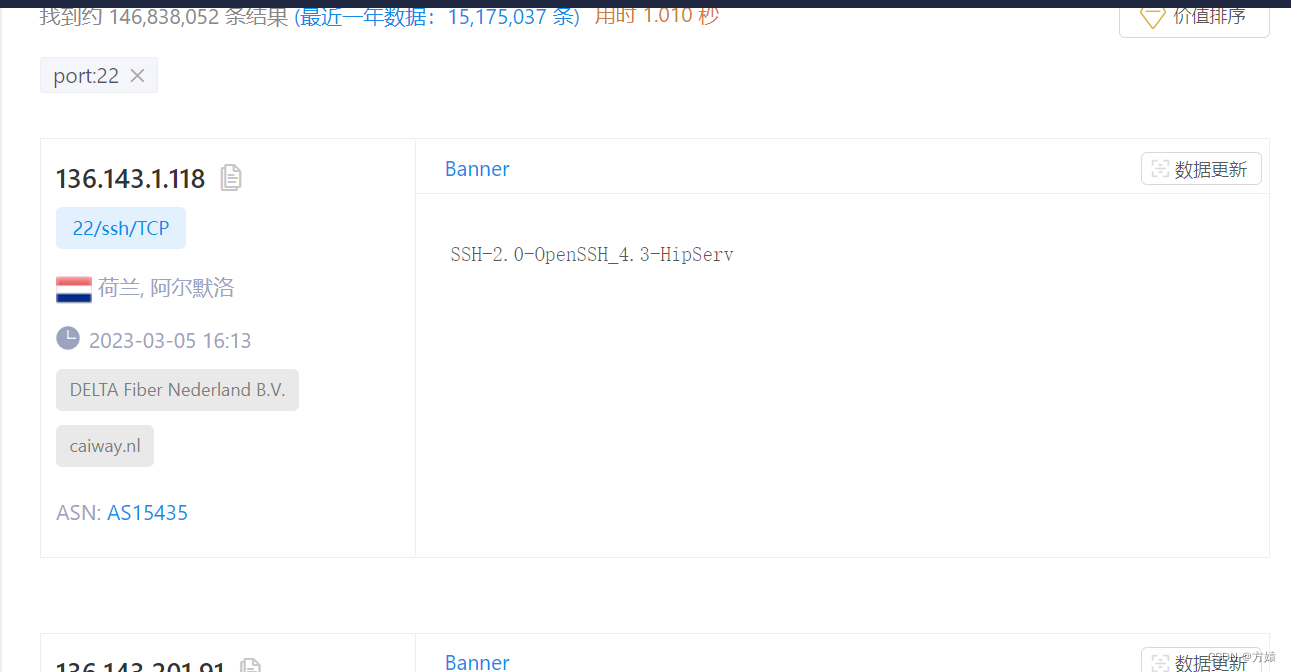

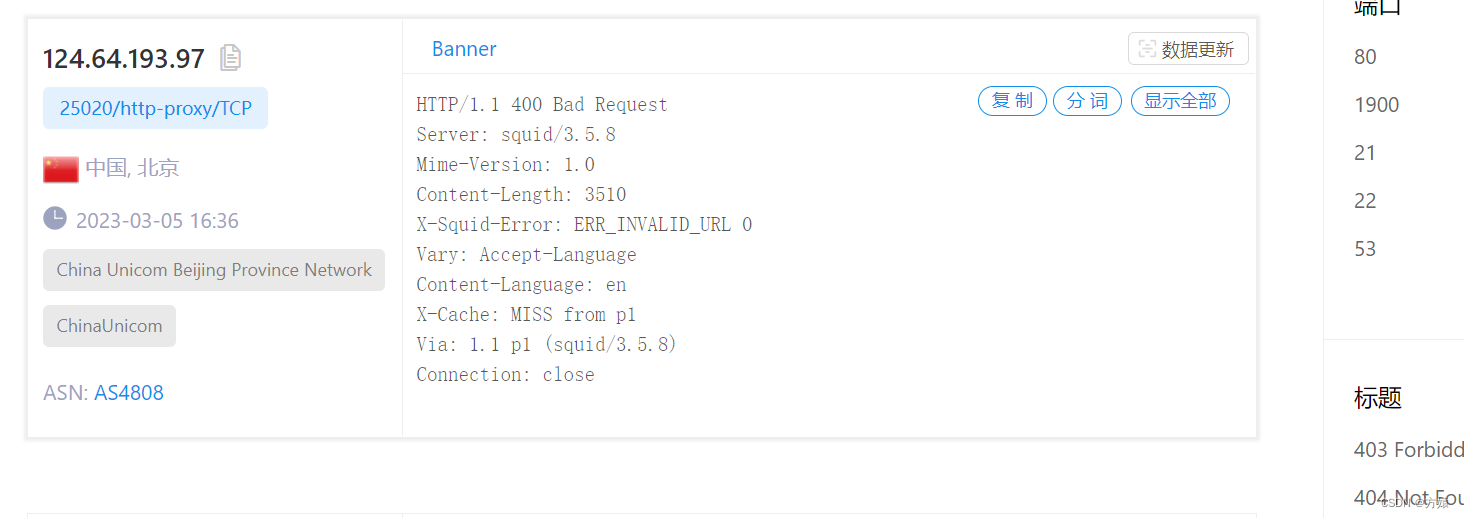

(2)指定搜索的端口

Port:端口号

例:搜索开放了ssh端口的主机

Port:22

搜索远程桌面连接

Port:3389

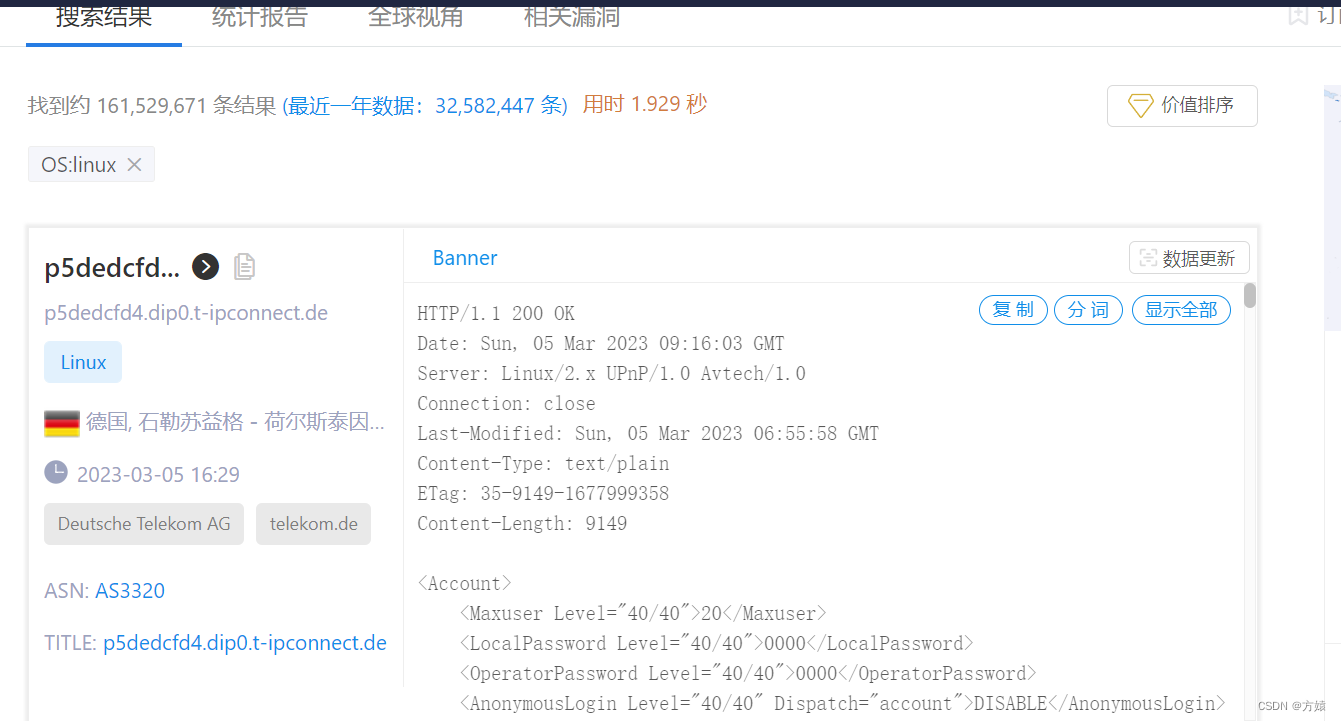

(3)指定搜索的操作系统

OS:操作系统名称

例:搜索Linux操作系统

OS:linux

(4)指定搜索的服务

Service:服务名称

例:搜索ssh服务

Service:SSH

(5)指定搜索的地理位置范围

Country:国家名

City:城市名

例:country:China

City:Beijing

更多搜索参考下面

3,Zoomeye-python

4,Zoomeye具体实验

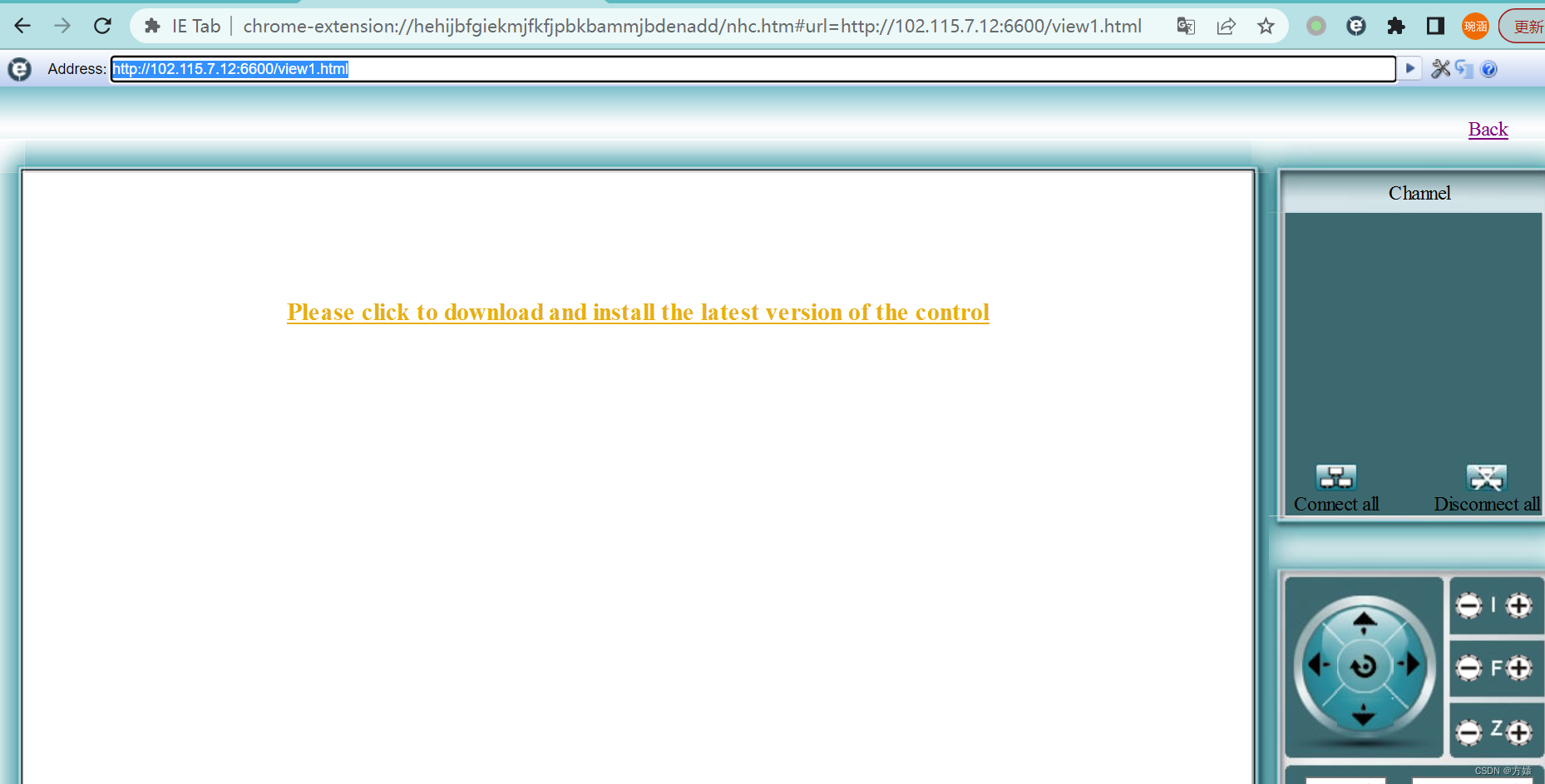

(1)探测摄像头

搜索JAWS/1.0或者DVRDVS

发现这个网站只要账户名admin+空密码就能进http://102.115.7.12:6600/

好像看不了,用插件也不可以

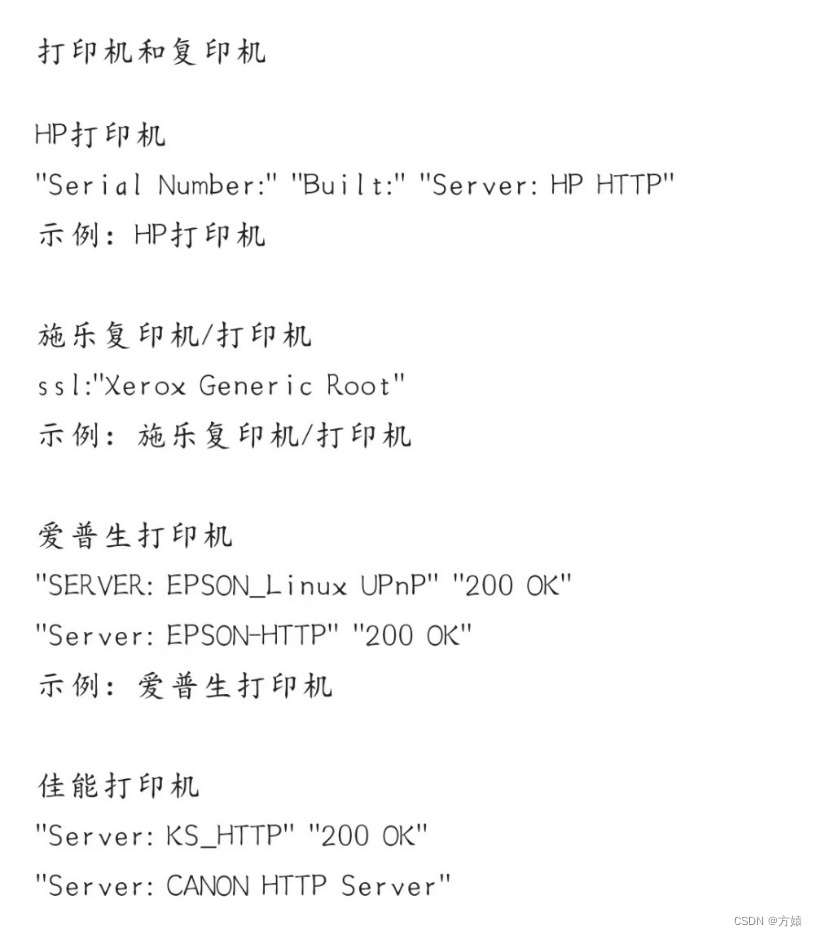

(2)搜索打印机(佳能)

搜printer country:China server:”CANON HTTP Server”

看网上能查出来,但好像没发现

(3)搜路由器

(4)搜交换机

(5)防火墙

(6)数据库

(7)区块链

(8)WAF

总结

对被动信息收集相关用法进行了总结,还会继续完善

3485

3485

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?