[XMAN2018排位赛]AutoKey

下载附件,用wireshark打开分析是个usb流量

先用UsbKeyboardDataHacker解出来

python2 UsbKeyboardDataHacker.py attachment.pcapng

<CAP>mplrvffczeyoujfjkybxgzvdgqaurkxzolkolvtufblrnjesqitwahxnsijxpnmplshcjbtyhzealogviaaissplfhlfswfehjncrwhtinsmambvexo<DEL>pze<DEL>iz去掉“CAP、DEL”,得到autokey密文

注意DEL前面的字符也要删除

mplrvffczeyoujfjkybxgzvdgqaurkxzolkolvtufblrnjesqitwahxnsijxpnmplshcjbtyhzealogviaaissplfhlfswfehjncrwhtinsmambvexpziz后面就用breakautokey脚本解

先下载break_autokey脚本

再下载配置文件

还要改一下文件名

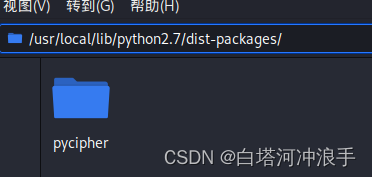

最后安装一下pycipher库

这里我安装不了,因为是用python2的环境运行脚本,我的python3安装了这个库,所以我直接复制到了python2的库目录下

然后就可以运行脚本了,把脚本里的密文改一下

运行脚本

从FLAGIS后面就是flag{}里的内容了

flag{JHAWLZKEWXHNCDHSLWBAQJTUQZDXZQPF}[DDCTF2018]流量分析

hint:

流量分析

200pt

提示一:若感觉在中间某个容易出错的步骤,若有需要检验是否正确时,可以比较MD5: 90c490781f9c320cd1ba671fcb112d1c

提示二:注意补齐私钥格式

-----BEGIN RSA PRIVATE KEY-----

XXXXXXX

-----END RSA PRIVATE KEY-----

提示有个私钥KEY

那就wireshark打开,筛选tcp contains "KEY"

第三个打开得到一大串base解码

导出得到png图片,qq提取字符串

补齐格式

-----BEGIN RSA PRIVATE KEY-----

MIICXAIBAAKBgQDCm6vZmclJrVH1AAyGuCuSSZ8O+mIQiOUQCvN0HYbj8153JfSQ

LsJIhbRYS7+zZ1oXvPemWQDv/u/tzegt58q4ciNmcVnq1uKiygc6QOtvT7oiSTyO

vMX/q5iE2iClYUIHZEKX3BjjNDxrYvLQzPyGD1EY2DZIO6T45FNKYC2VDwIDAQAB

AoGAbtWUKUkx37lLfRq7B5sqjZVKdpBZe4tL0jg6cX5Djd3Uhk1inR9UXVNw4/y4

QGfzYqOn8+Cq7QSoBysHOeXSiPztW2cL09ktPgSlfTQyN6ELNGuiUOYnaTWYZpp/

QbRcZ/eHBulVQLlk5M6RVs9BLI9X08RAl7EcwumiRfWas6kCQQDvqC0dxl2wIjwN

czILcoWLig2c2u71Nev9DrWjWHU8eHDuzCJWvOUAHIrkexddWEK2VHd+F13GBCOQ

ZCM4prBjAkEAz+ENahsEjBE4+7H1HdIaw0+goe/45d6A2ewO/lYH6dDZTAzTW9z9

kzV8uz+Mmo5163/JtvwYQcKF39DJGGtqZQJBAKa18XR16fQ9TFL64EQwTQ+tYBzN

+04eTWQCmH3haeQ/0Cd9XyHBUveJ42Be8/jeDcIx7dGLxZKajHbEAfBFnAsCQGq1

AnbJ4Z6opJCGu+UP2c8SC8m0bhZJDelPRC8IKE28eB6SotgP61ZqaVmQ+HLJ1/wH

/5pfc3AmEyRdfyx6zwUCQCAH4SLJv/kprRz1a1gx8FR5tj4NeHEFFNEgq1gmiwmH

2STT5qZWzQFz8NRe+/otNOHBR2Xk4e8IS+ehIJ3TvyE=

-----END RSA PRIVATE KEY-----

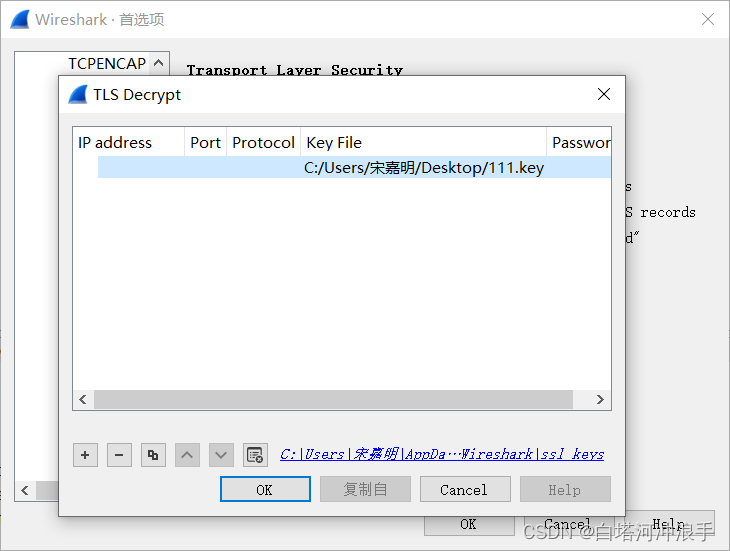

保存成123.key

wireshark添加TLS私钥查看加密传输数据,点击 编辑 -> 首选项 -> TLS -> Edit -> +号:

就可以看到http传输的明文数据了

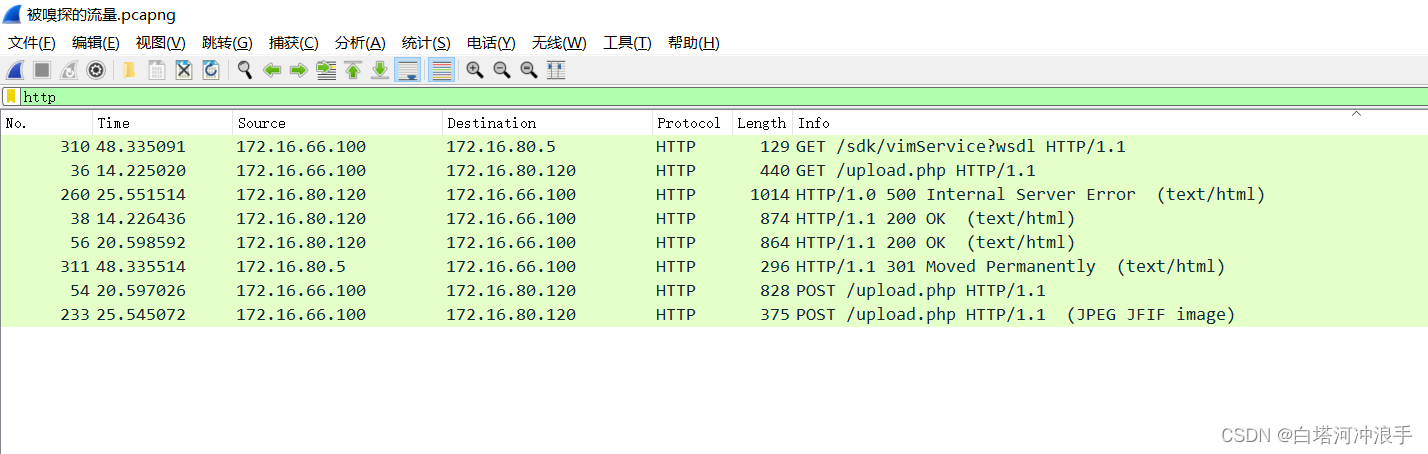

被嗅探的流量

wireshark打开,过滤http流

发现这条上传了一张图片

追踪tcp流,发现上传的是flag.jpg

找到flag

2170

2170

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?