签到

直接复制粘贴提交就ok啦

你竟然赶我走

图片没信息,010打开,搜索了一下flag,就有啦

flag{stego_is_s0_bor1ing}二维码

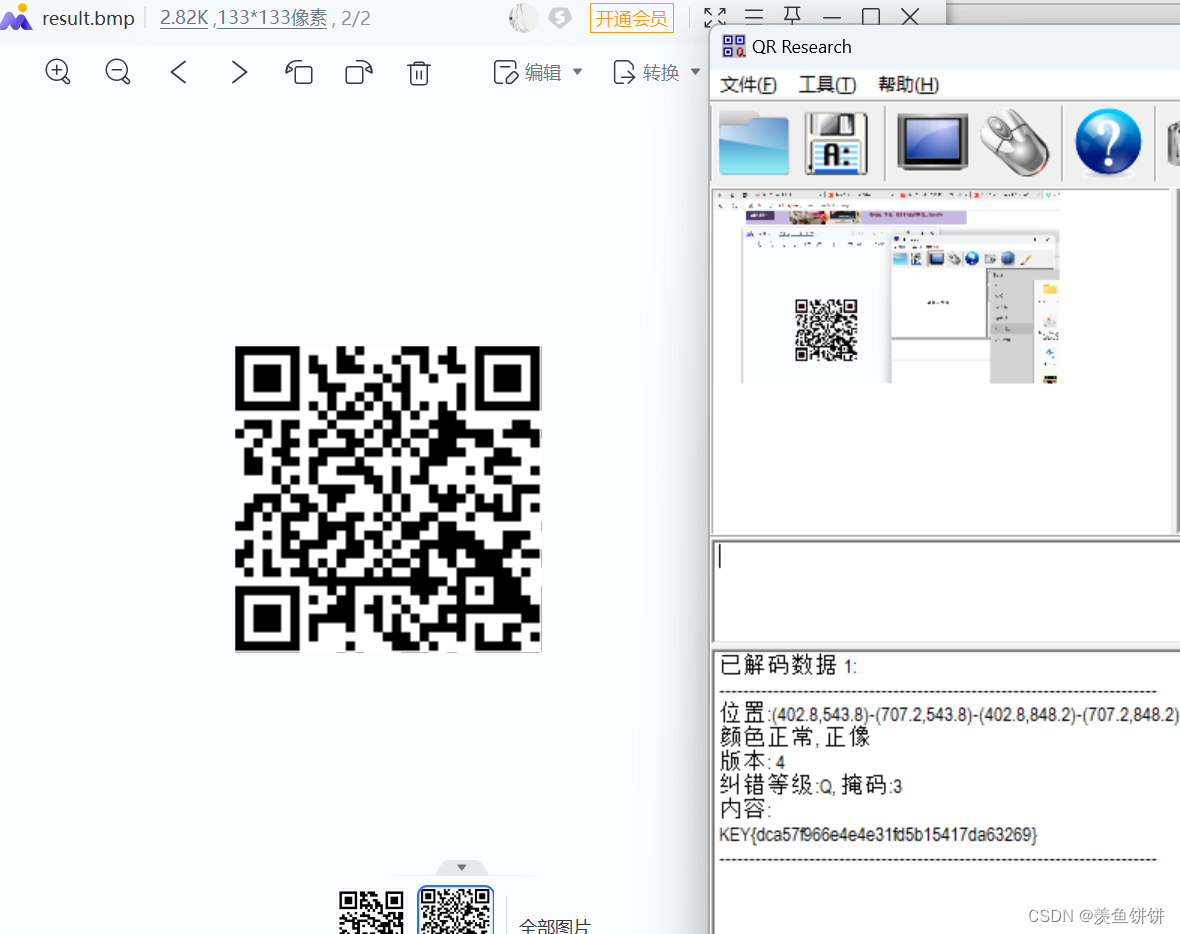

下载附件,一个二维码,拿QR扫一扫看看有没有信息,

用010打开看看,搜了一下没有flag,没那么简单哈哈哈哈,看了一下文件头是89504e47,搜索一下AE 42 60 82,

文件头总结:文件头文件尾全面总结_ae 42 60 82-CSDN博客

这个看多了就记下来了

发现文件后面还有东西,就用kali的binwalk -e 看一下(这个命令后面挺常用的,用多了就记下来了),安装kali的我这里就不给大家演示了,我们把文件拖到kali里面。

在桌面右键打开命令行窗口,输入,

binwalk -e 文件名这里看见是1.png,是因为我改了下名字,不想输那么麻烦的

分解出来一个压缩包,带密码的,这里用ziperello爆破,这里有提示是4位数字的

解压后就得到flag啦

CTF{vjpw_wnoei}大白

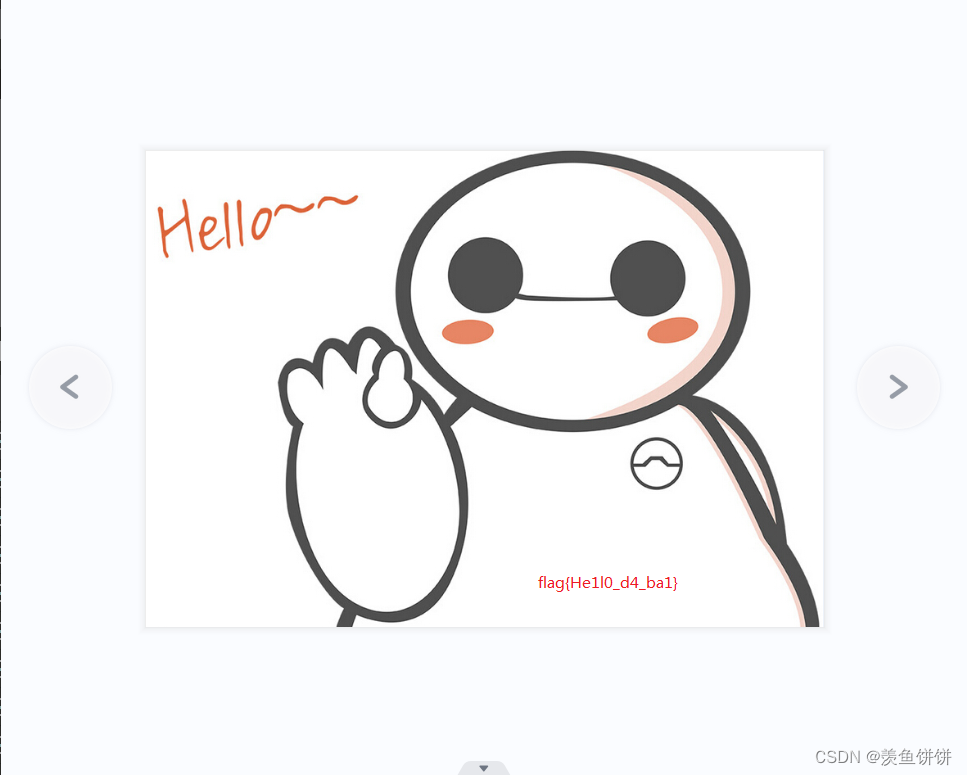

这种少半截的,就是要修改图片高度的,png的高度在这里修改,这题考的就是文件结构,这里改一下高度就行啦,这个高度随便改,大家也可以尝试一下其他的

flag{He1l0_d4_ba1}N种方法解决

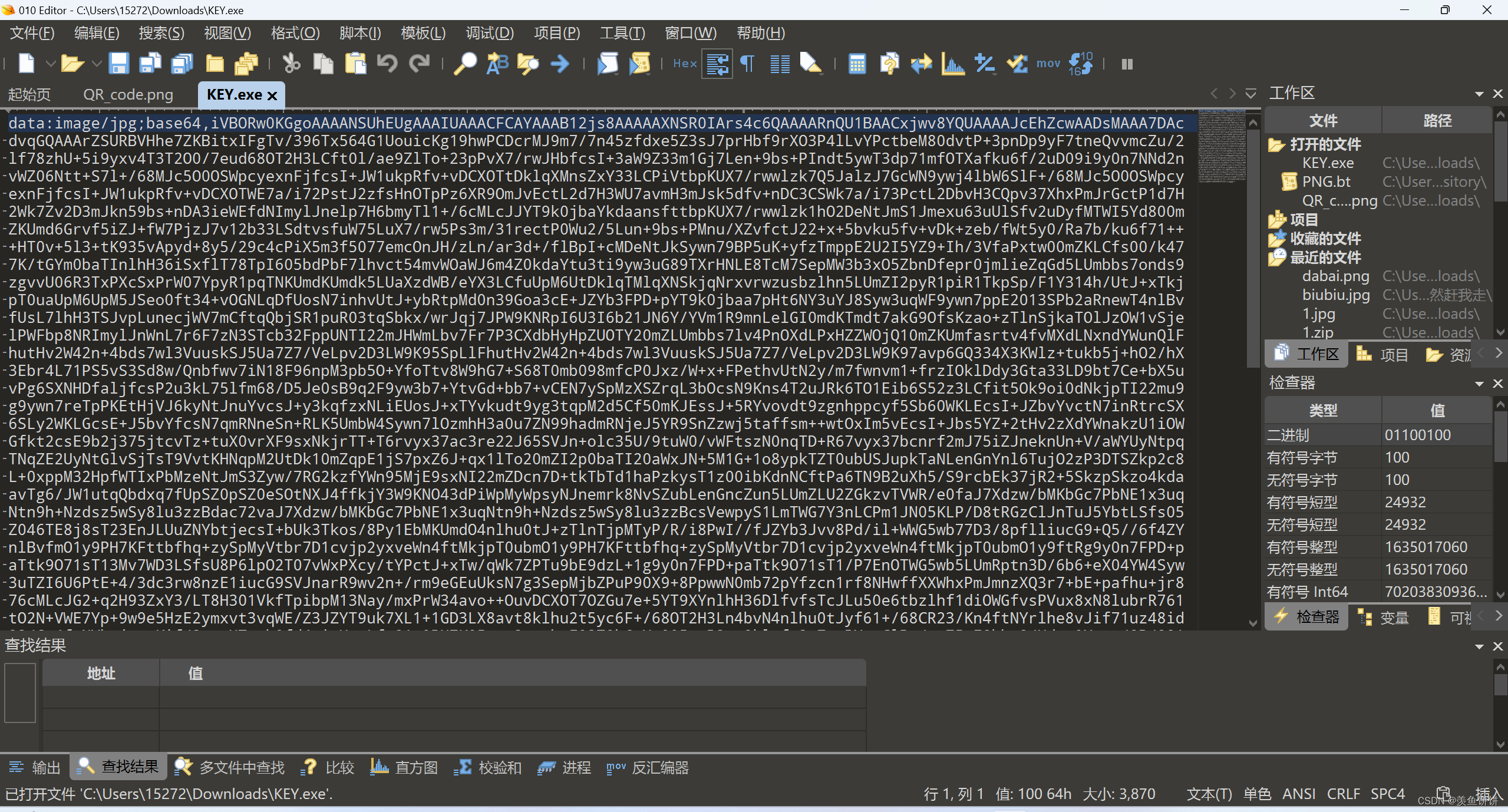

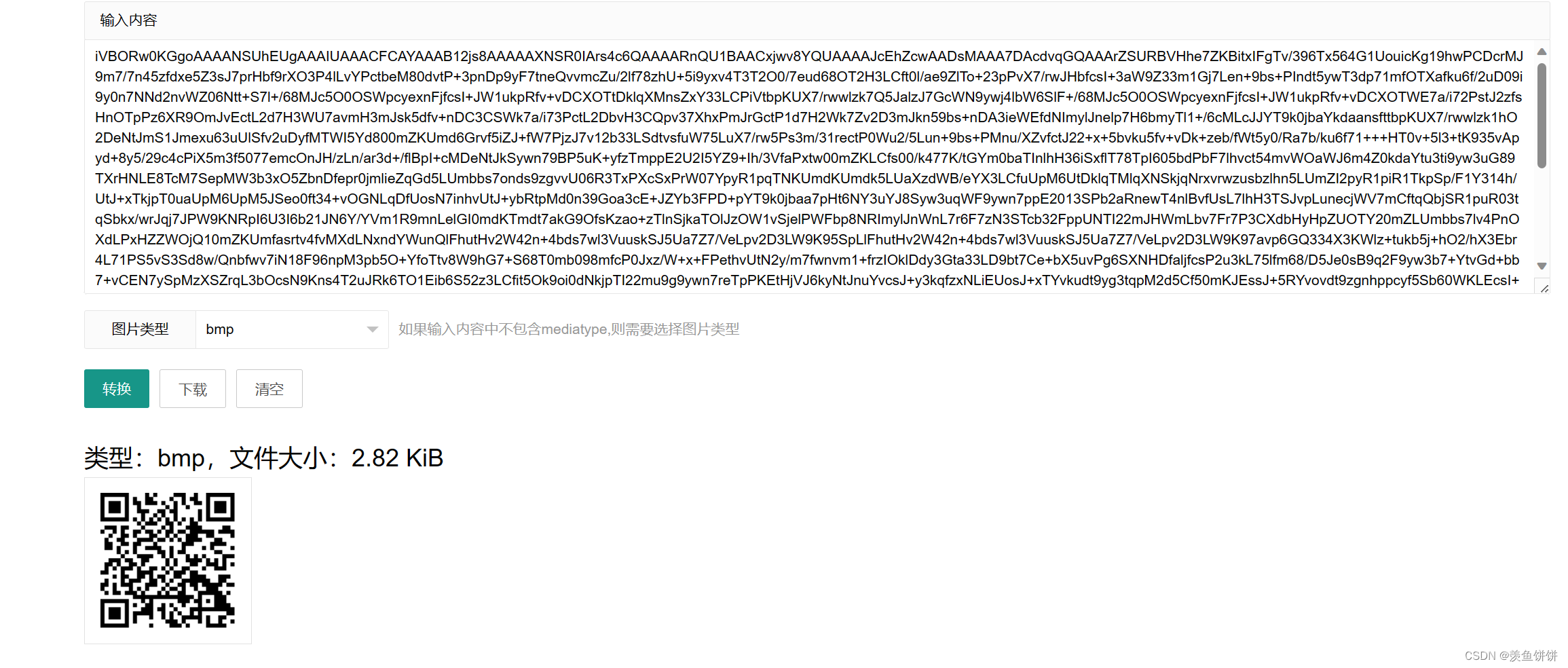

一个exe文件,点不开,用010打开看看

这应该是base64转图片,做过一次就知道啦,

KEY{dca57f966e4e4e31fd5b15417da63269}乌镇峰会种图

图片里没找到信息,直接010打开,看文件头是ffd8,搜索ffd9,直接得到flag啦

文件头总结:文件头文件尾全面总结_ae 42 60 82-CSDN博客

flag{97314e7864a8f62627b26f3f998c37f1}wireshark

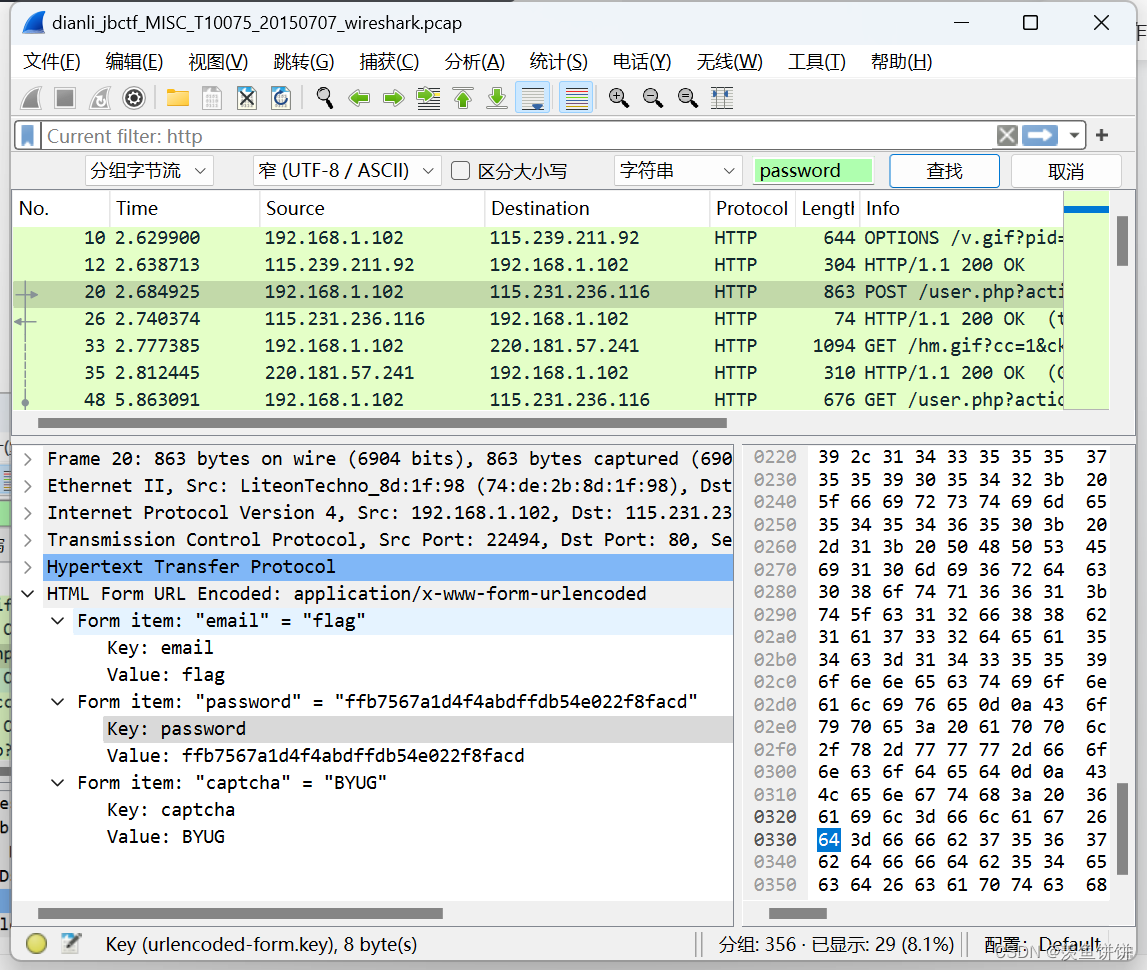

根据题目提示,直接搜索password

flag{ffb7567a1d4f4abdffdb54e022f8facd}

基础破解

题目提示,四位数字加密,直接爆破

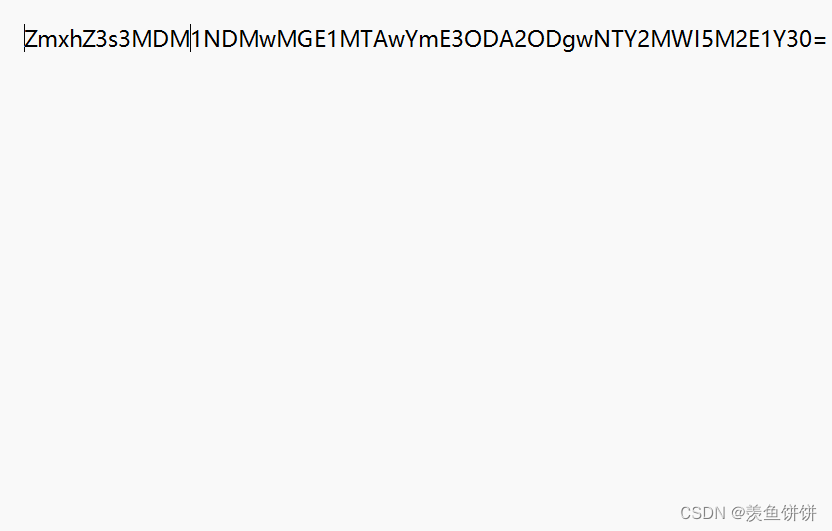

有大小写字母,数字,末尾有等号,base64,大家可以去搜搜看base家族的区别

解码网站:Base64解码 Base64编码 UTF8 GB2312 UTF16 GBK 二进制 十六进制 解密 - The X 在线工具 (the-x.cn)

flag{70354300a5100ba78068805661b93a5c}文件中的秘密

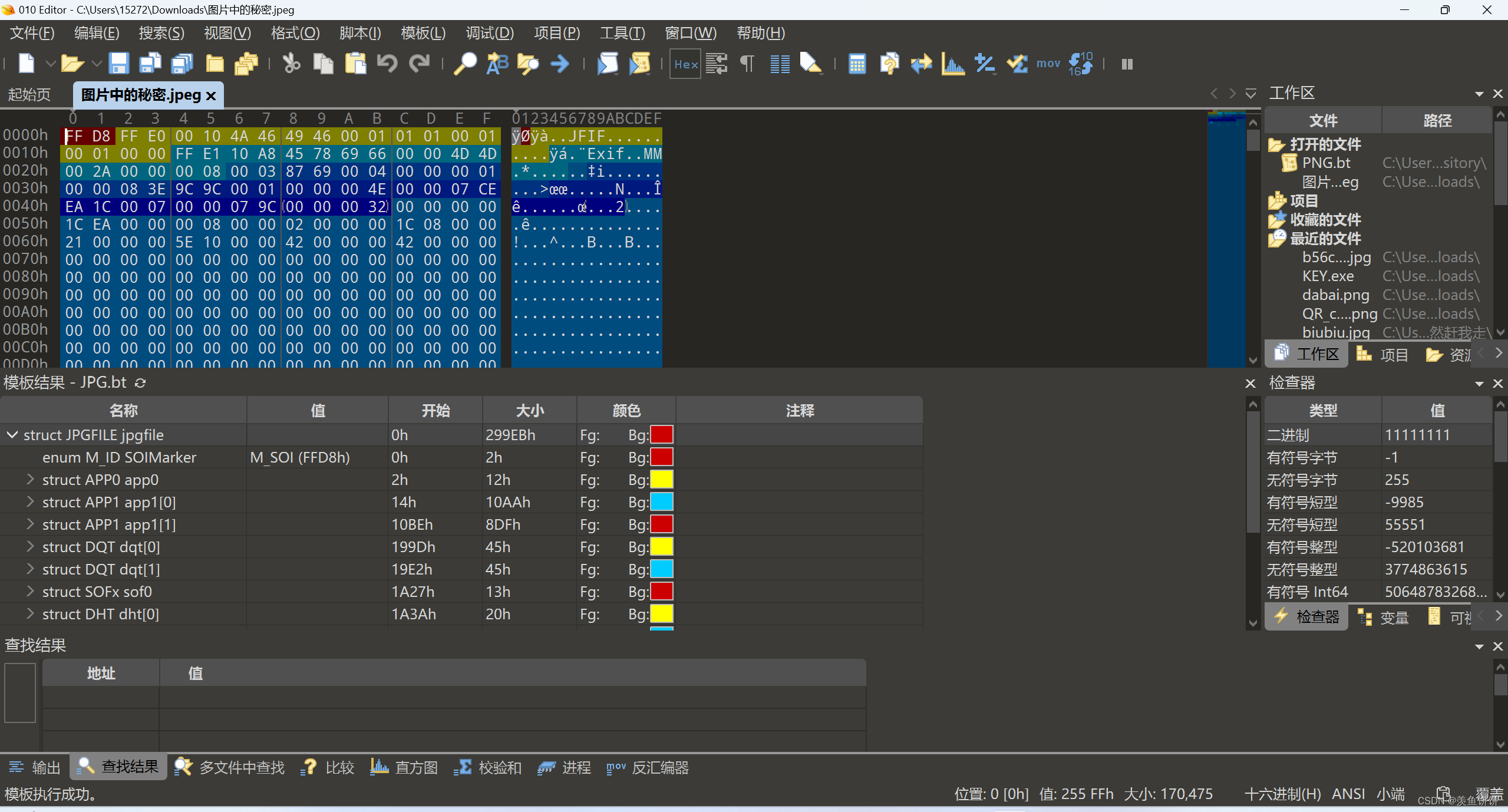

一张图片,直接010打开,发现好多0在后面,应该藏在这些0里面,找一下

flag{870c5a72806115cb5439345d8b014396}LSB

题目提示,最低位隐写,直接stegsolve打开

文件头是89504e47,那就保存位png格式的文件

是个二维码,用QR扫一扫,得到flag

cumtctf{1sb_i4_s0_Ea4y}

可能要改成,我之前做过了,提交不了,我也忘记了

flag{1sb_i4_s0_Ea4y}zip伪加密

题目提示伪加密

把这两个地方改成00即可,

伪加密就是把504b0304后两位的0900改成0000

和把所有504b0102后四位的0900改成0000

就行啦,之后这种题都是跟其他的组合在一起考的,还挺常用的

改完之后就是这样的,解压完事

flag{Adm1N-B2G-kU-SZIP}被嗅探的流量

文件传输直接找POST的包

http.request.method==POST

flag{da73d88936010da1eeeb36e945ec4b97}rar

题目提示4位纯数字,直接爆破

flag{1773c5da790bd3caff38e3decd180eb7}qr

二维码,直接QR开扫,直接出来了我丢

Flag{878865ce73370a4ce607d21ca01b5e59}镜子里面的世界

010打开,搜索flag没有,看文件头找了一下文件尾也没有啥,看了看其他师傅的是用stegsolve

flag{st3g0_saurus_wr3cks}

392

392

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?