1、爬虫

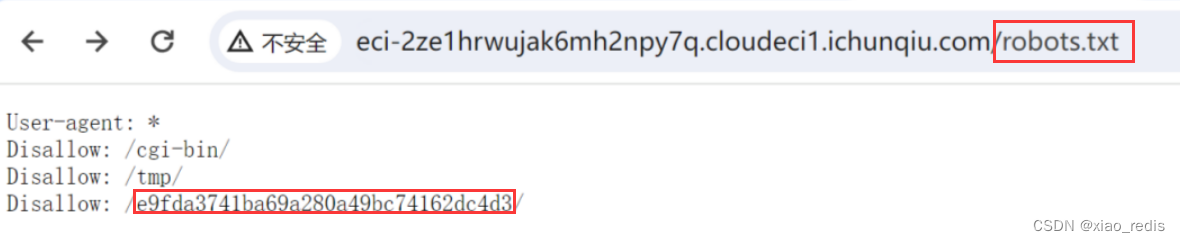

题目提示robot,这是当然要进网站robots.txt看看有啥了。

----------(分割线)

注:robots.txt是网站管理者写给robots(一般代表爬虫程序或搜索引擎)的内容,里面描述了网站管理者不希望爬虫做的事,比如:

- 不允许访问某个文件、文件夹

- 允许或禁止某些搜索引擎的访问

- 限制爬虫访问网站的频率

- 更多robots.txt内容了解:如何使用robots.txt及其详解_/robots.txt-CSDN博客

-----------

在url后面加上/robots.txt后回车

得到:

可以看到有一个文件目录,是一串数字加字母???

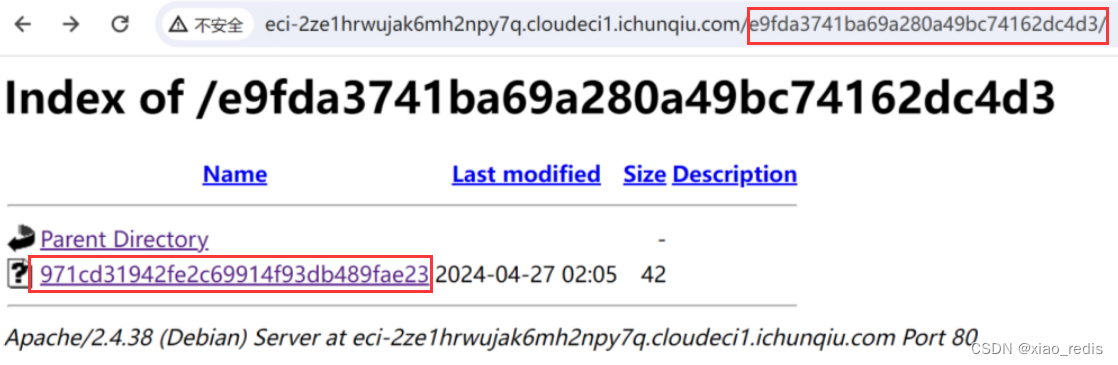

加到url后面看看...

进去了,点一下试试,

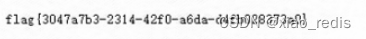

flag!!!!

2、AES加解密

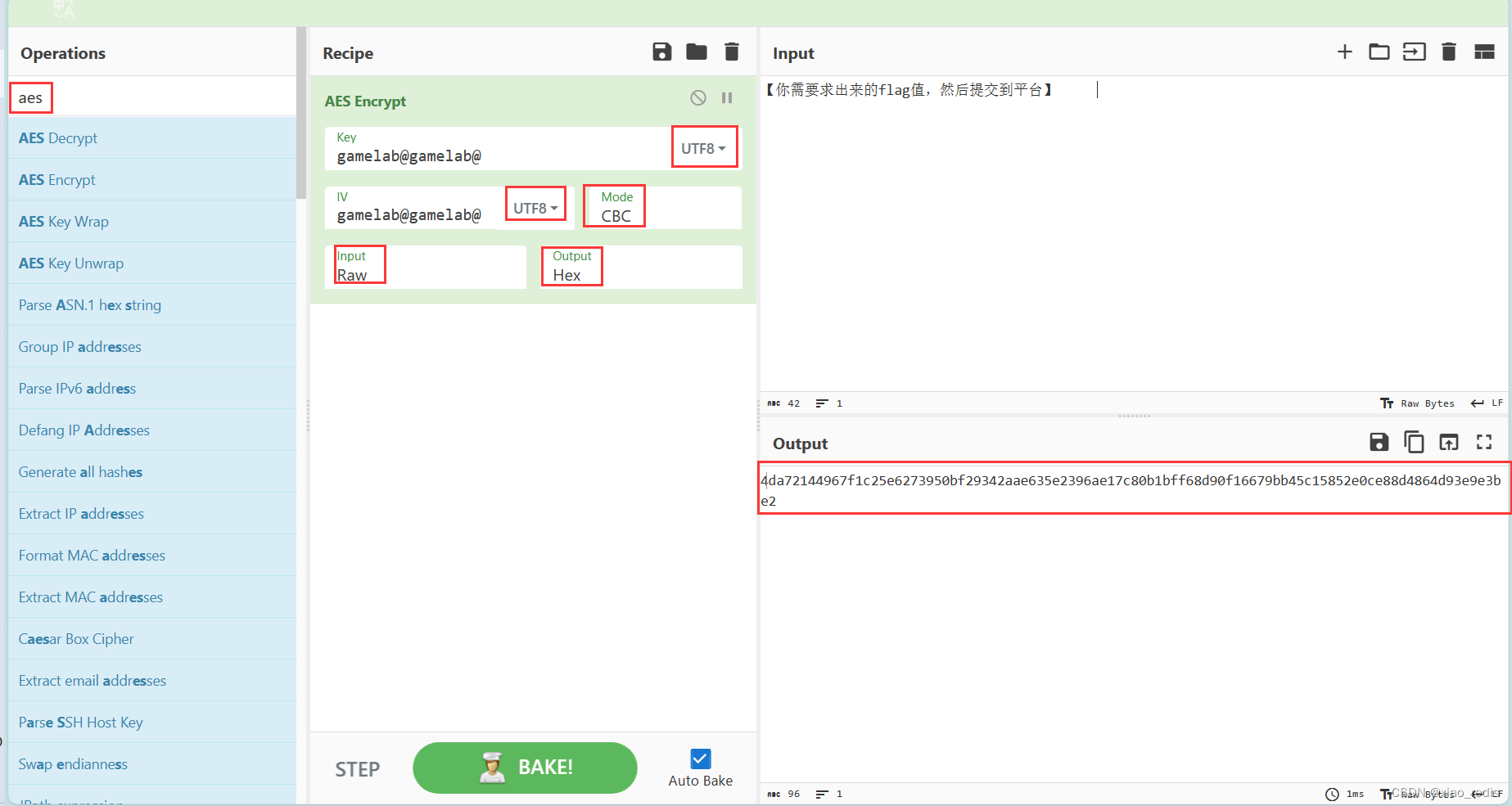

给了一个页面,如图,CyberChef

注意图中红方框的内容,aes加密方式,密钥key、初始化向量IV的值,编码方式UTF-8,加密模式(Mode)CBC,输入(input)原文raw,输出(output)十六进制hex

点了点页面,没反应,好吧,看来得用自己的工具

这里用离线下载的CyberChef

----------

注:CyberChef是一个网页版加解密编码解码的工具,挺方便,有在线版本,也可以离线下载到自己电脑上,建议下载到自己电脑上

在线:https://cyberchef.org/,在线版服务器部署在国外,访问可能有点慢

本文介绍了在IT竞赛中遇到的挑战,包括如何阅读robots.txt文件、使用AES加密和CyberChef工具解密、以及通过Wireshark分析网络流量找到RSA加密的线索。作者还分享了如何使用Python库如pyCryptodome和gmpy2进行加密解密操作。

本文介绍了在IT竞赛中遇到的挑战,包括如何阅读robots.txt文件、使用AES加密和CyberChef工具解密、以及通过Wireshark分析网络流量找到RSA加密的线索。作者还分享了如何使用Python库如pyCryptodome和gmpy2进行加密解密操作。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?