目录

滑稽

启动靶机

f12 查看源码

拿到flag flag{88285ac123749b3b038fde909f68c72f}

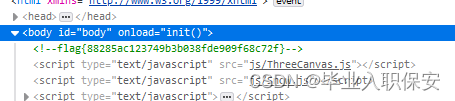

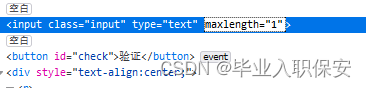

计算器

启动靶机,让我们输入28+26的结果,在输入框中输入54,发现只能输入5,应该是限制了输入,f12查看

把maxlength的值改成2

在输入框中输入54,点击验证

拿到flag flag{262387cf9fcf4531c916c2a878530aff}

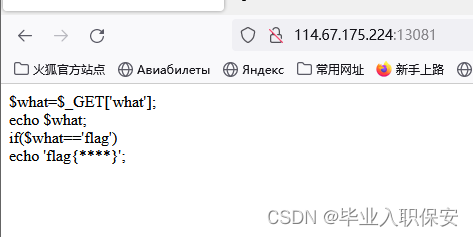

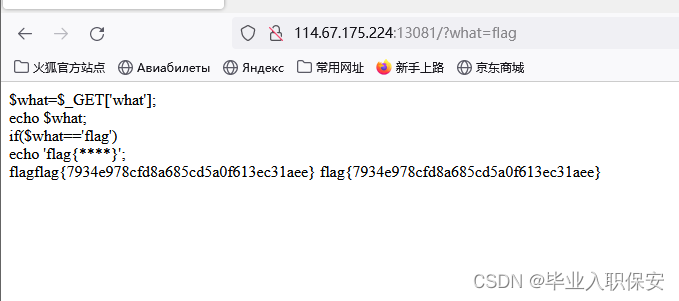

GET

启动靶机,审计代码,应该是get传参

直接在payload后面加上:

/?what=flag

拿到flag flag{7934e978cfd8a685cd5a0f613ec31aee}

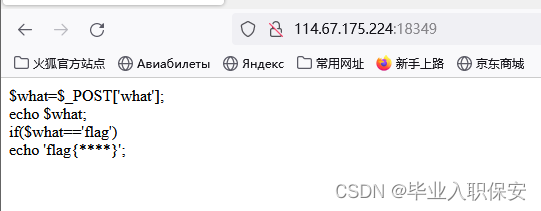

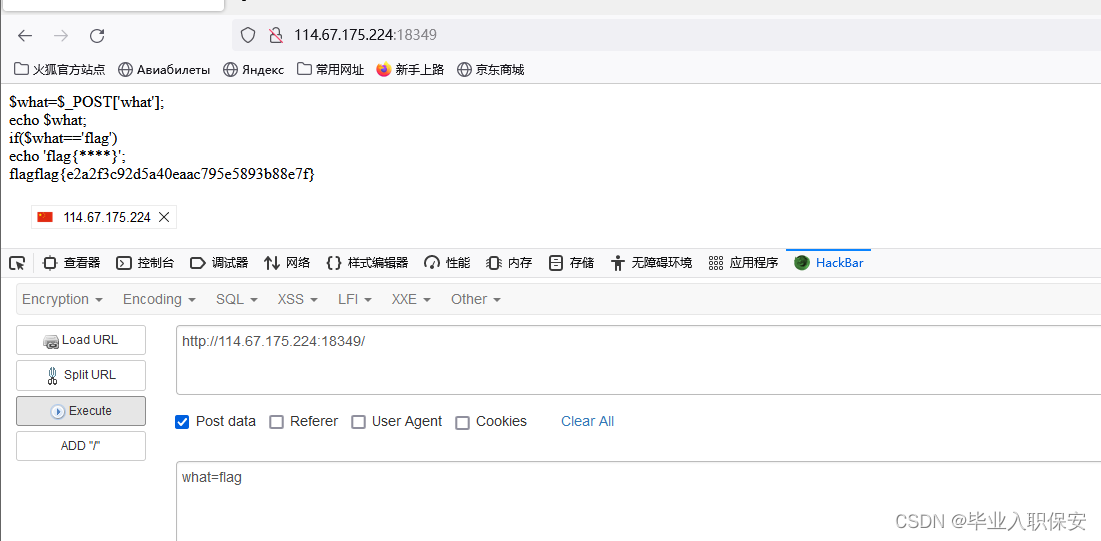

POST

启动靶机,审计代码,应该是POST传参

打开hackbar,点击POST,写入:

what=flag

拿到flag flag{e2a2f3c92d5a40eaac795e5893b88e7f}

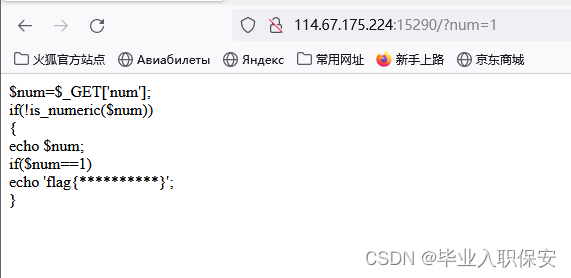

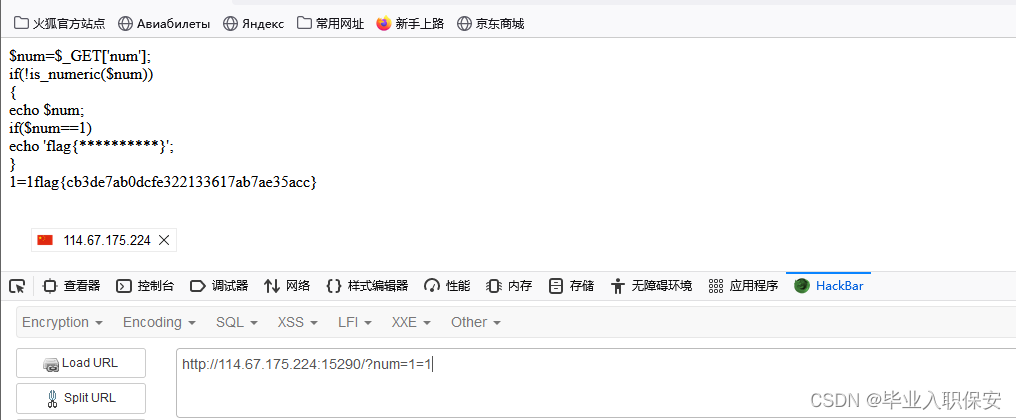

矛盾

启动靶机,代码审计

拿到flag需要满足两个if语句,第一个!is_numeric()函数指num不能是数字或数字字符串,其二就是$num==1成立。

思路,直接构造局恒成立的语句,比如1=1这种(既满足不全是数字,也满足结果为1)

构造payload:

/num=1=1

拿到flag flag{cb3de7ab0dcfe322133617ab7ae35acc}

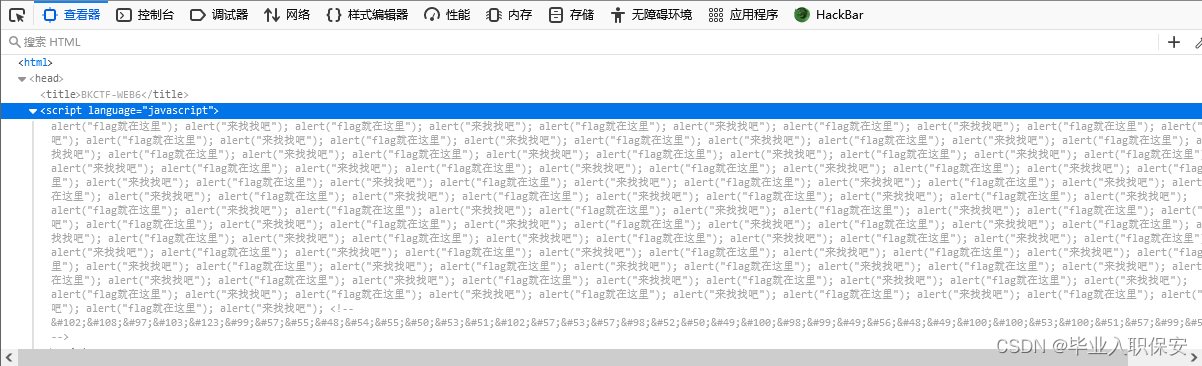

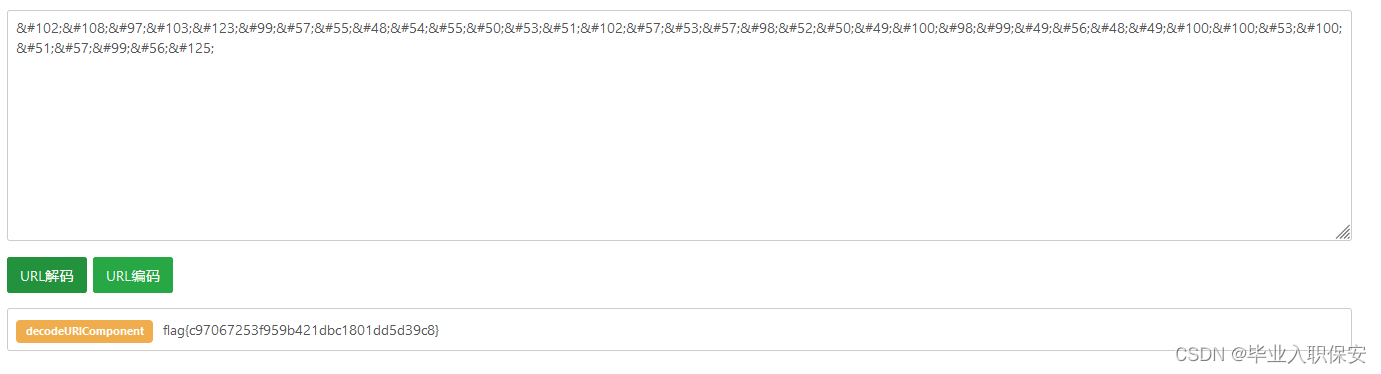

alert

启动靶机,发现是一个弹窗,点击确定,又一个弹窗,f12查看源码

感觉最后一行是flag,复制到url在线解码工具中

拿到flag flag{c97067253f959b421dbc1801dd5d39c8}

你必须让他停下

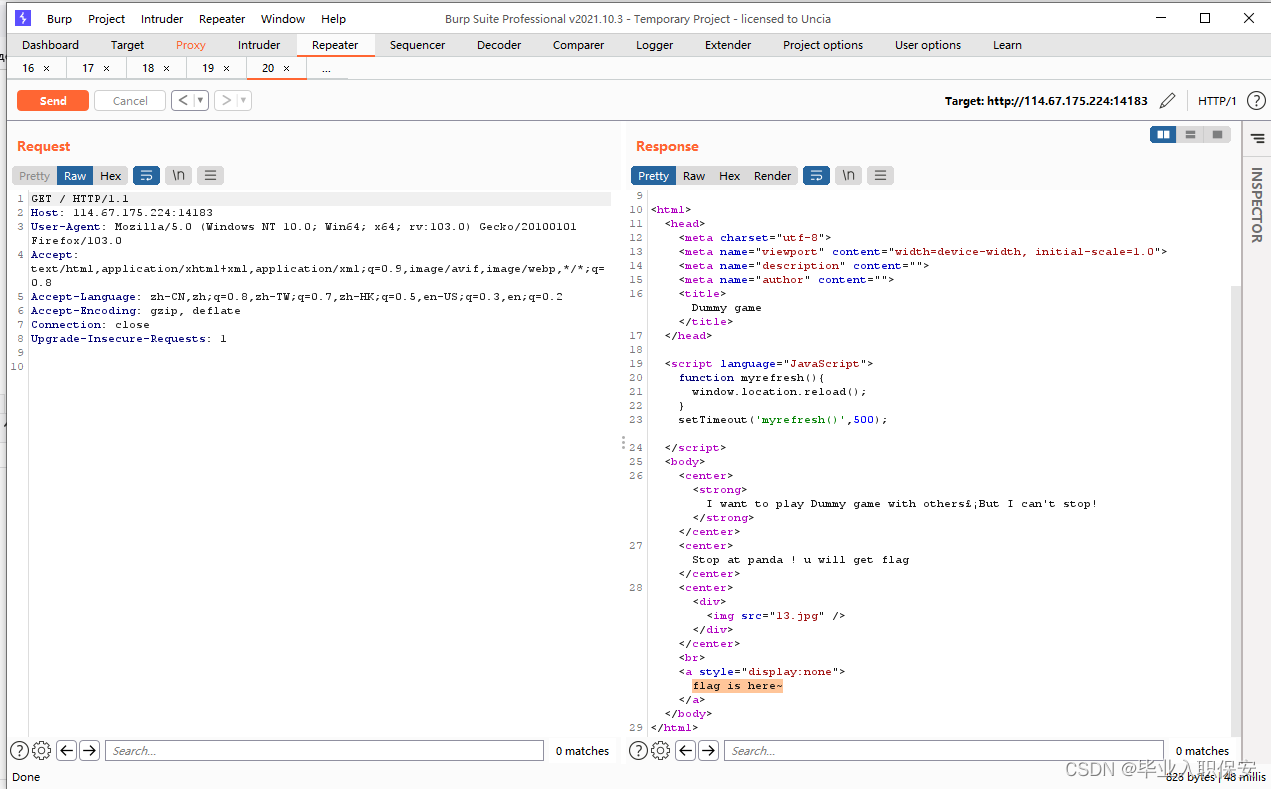

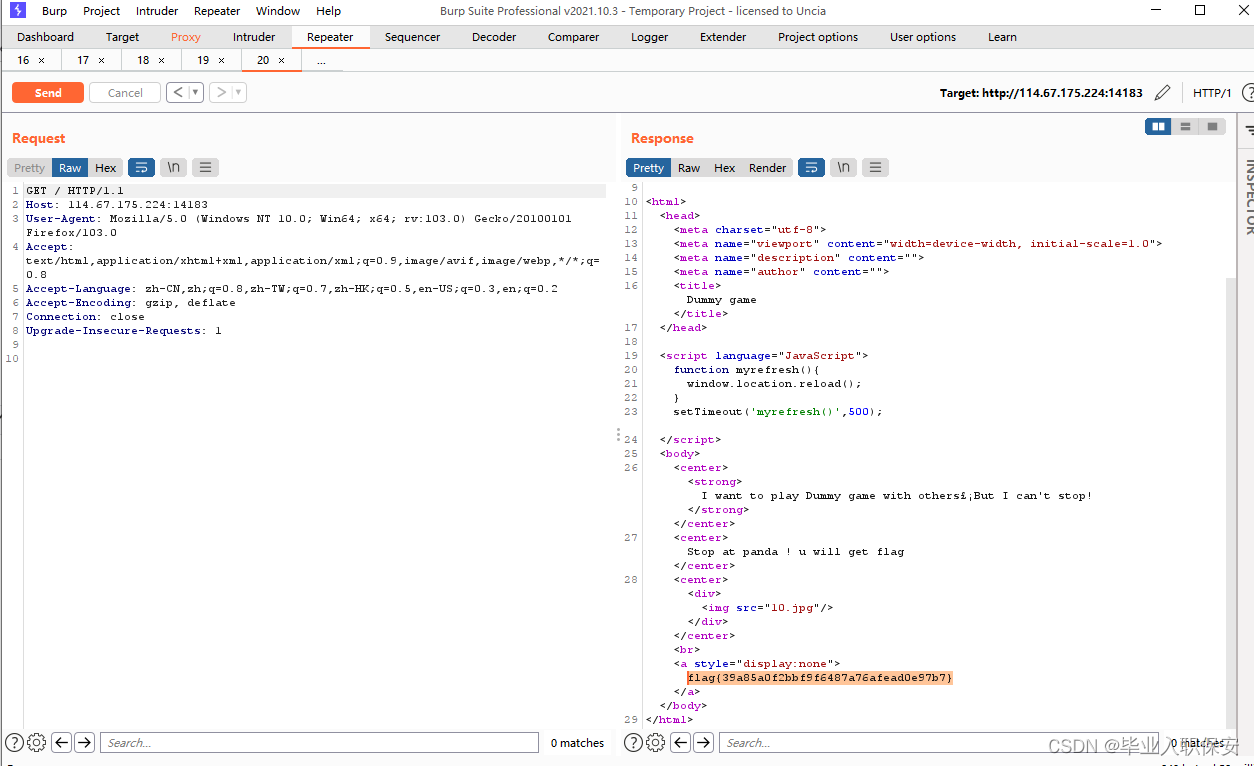

启动靶机,发现页面不断刷新,启用burp,随便抓个包发到Repeater中

提示flag就在这里,我们多点几次send

拿到flag flag{39a85a0f2bbf9f6487a76afead0e97b7}

1483

1483

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?