目录

[GXYCTF2019]佛系青年

下载文件

其中fo.txt需要密码,查看1.png

图片没什么信息,既然压缩包加密的,优先考虑伪加密

把09改成全0,保存并解压,打开fo.txt

佛曰加密,复制到在线解密

得到flag flag{w0_fo_ci_Be1}

[BJDCTF2020]你猜我是个啥

下载文件

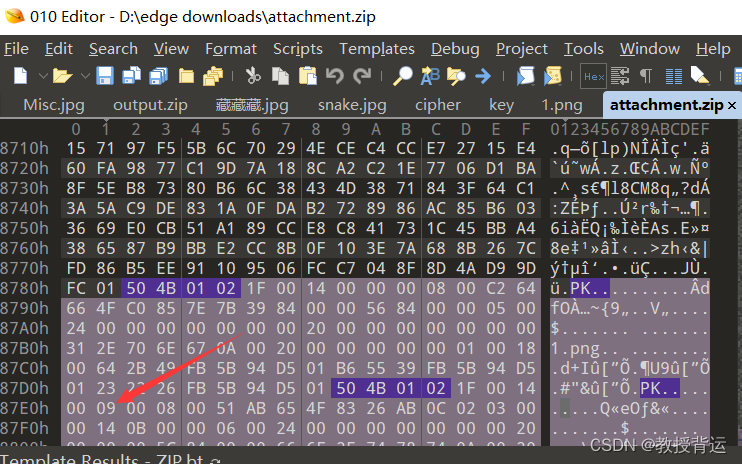

一个压缩包,打开但提示错误,使用010 editor查看

可以发现这是一个png文件,更改后缀名为png

打开发现是一个二维码,使用QR_research扫描

使用010 editor打开这个二维码

得到flag flag{i_am_fl@g}

菜刀666

下载文件

![]()

wireshark打开

随便找一个HTTP包,右键查看HTTP追踪流

可以看出这是一个网站被挂马的流量,其中有flag.txt,那么流量中应该就包含了flag.txt

使用kali的binwalk分离

发现flag.txt在15B561.zip中,但是压缩包加密了,感觉密码应该藏在数据包流量中

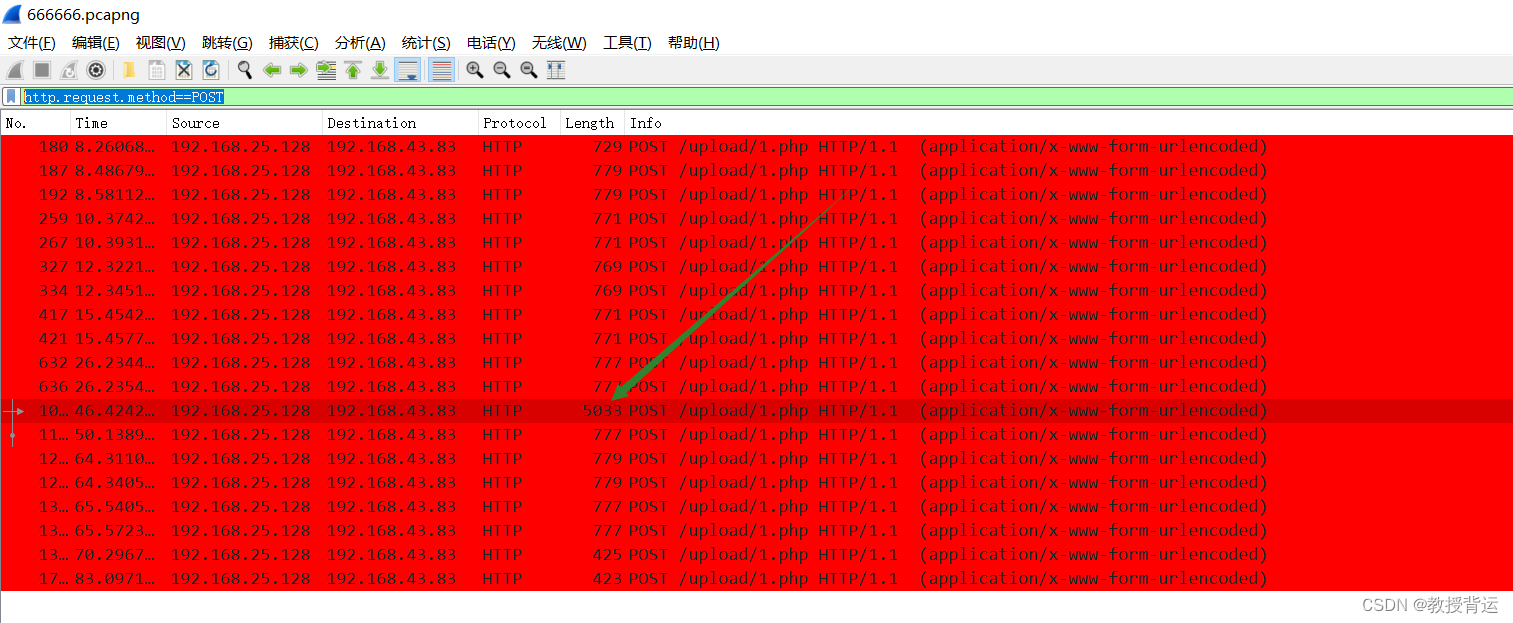

由于是POST传参,所以过滤一下post包:http.request.method==POST

看到一个长度突出的包,查看这个包的详情

看到一个长度突出的包,查看这个包的详情

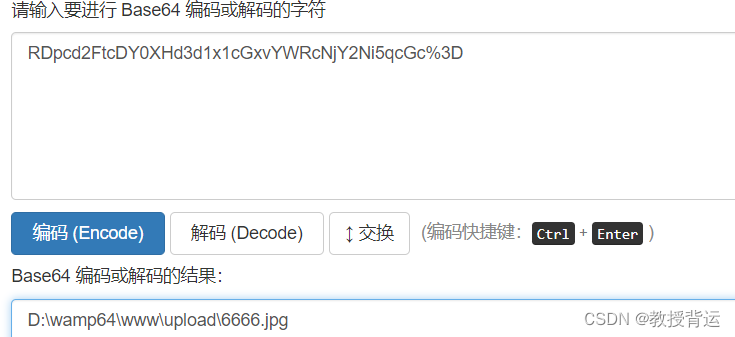

z1是base64编码内容,解码一下

这是一个图片,那么z2的内容就应该是图片内容了,复制到在线16进制转图片网站中

得到压缩包密码: Th1s_1s_p4sswd_!!! 解压查看flag.txt内容

得到flag flag{3OpWdJ-JP6FzK-koCMAK-VkfWBq-75Un2z}

秘密文件

下载文件

![]()

wireshark打开

查看带有关键词FTP数据包的的TCP流

发现一个压缩包,使用binwalk分离

查看

![]()

一个压缩包,但是需要密码,使用工具爆破

得到密码:1903 解压

得到flag flag{d72e5a671aa50fa5f400e5d10eedeaa5}

[BJDCTF2020]just_a_rar

下载文件

![]()

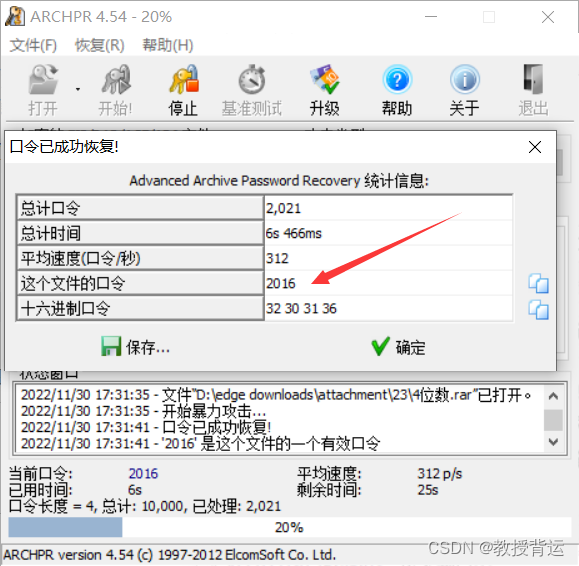

一个加密的压缩包,提示了四位数,直接爆破

得到密码:2016 解压

使用010 editor打开

得到flag flag{Wadf_123}

7329

7329

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?