作者丨黑蛋

目标程序 |

调试工具 |

16进制编辑器 |

|

XP SP3 |

office 2003 |

ollydbg |

010Editor |

三、漏洞验证

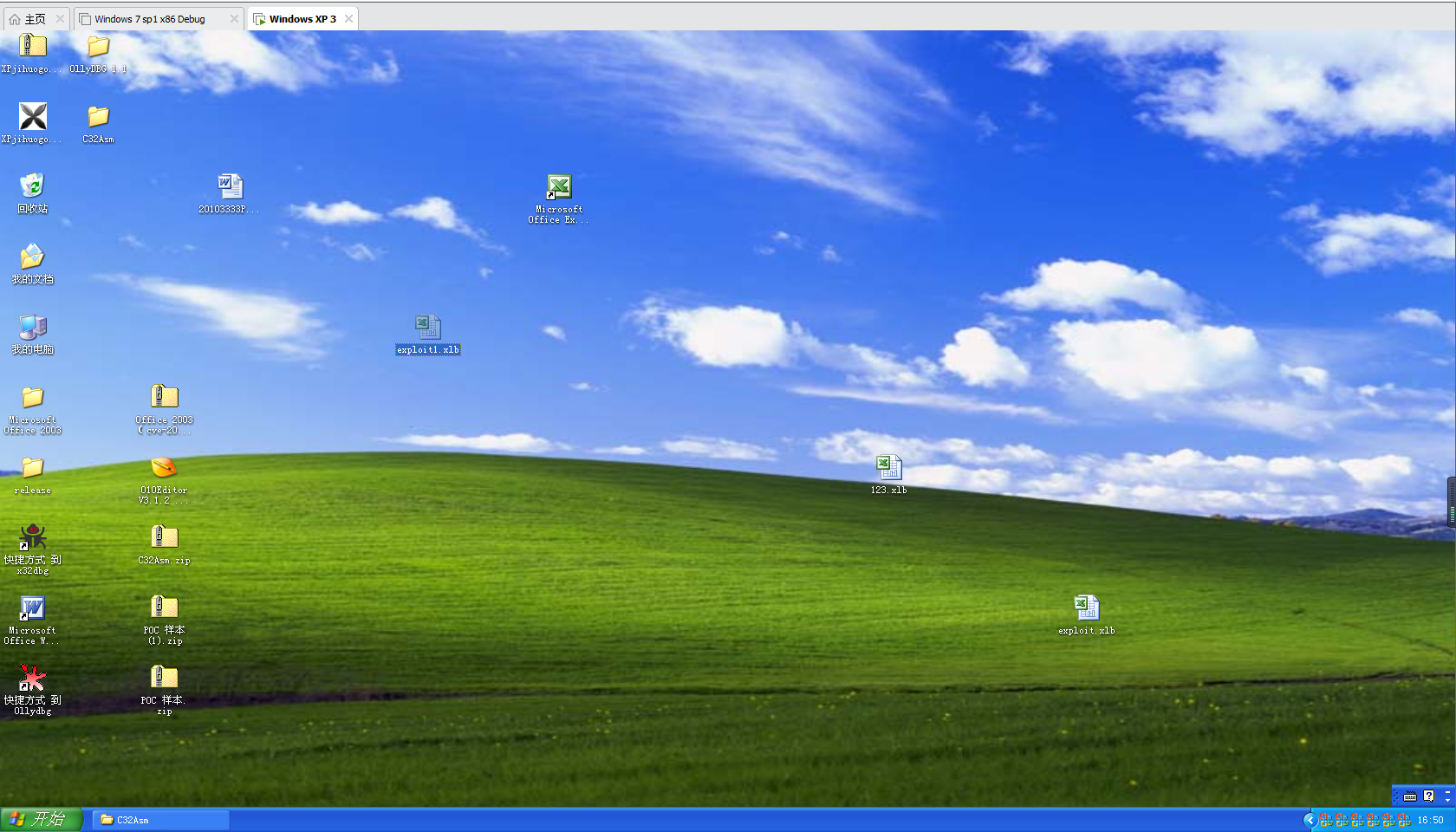

首先我们配置环境,并下载poc:

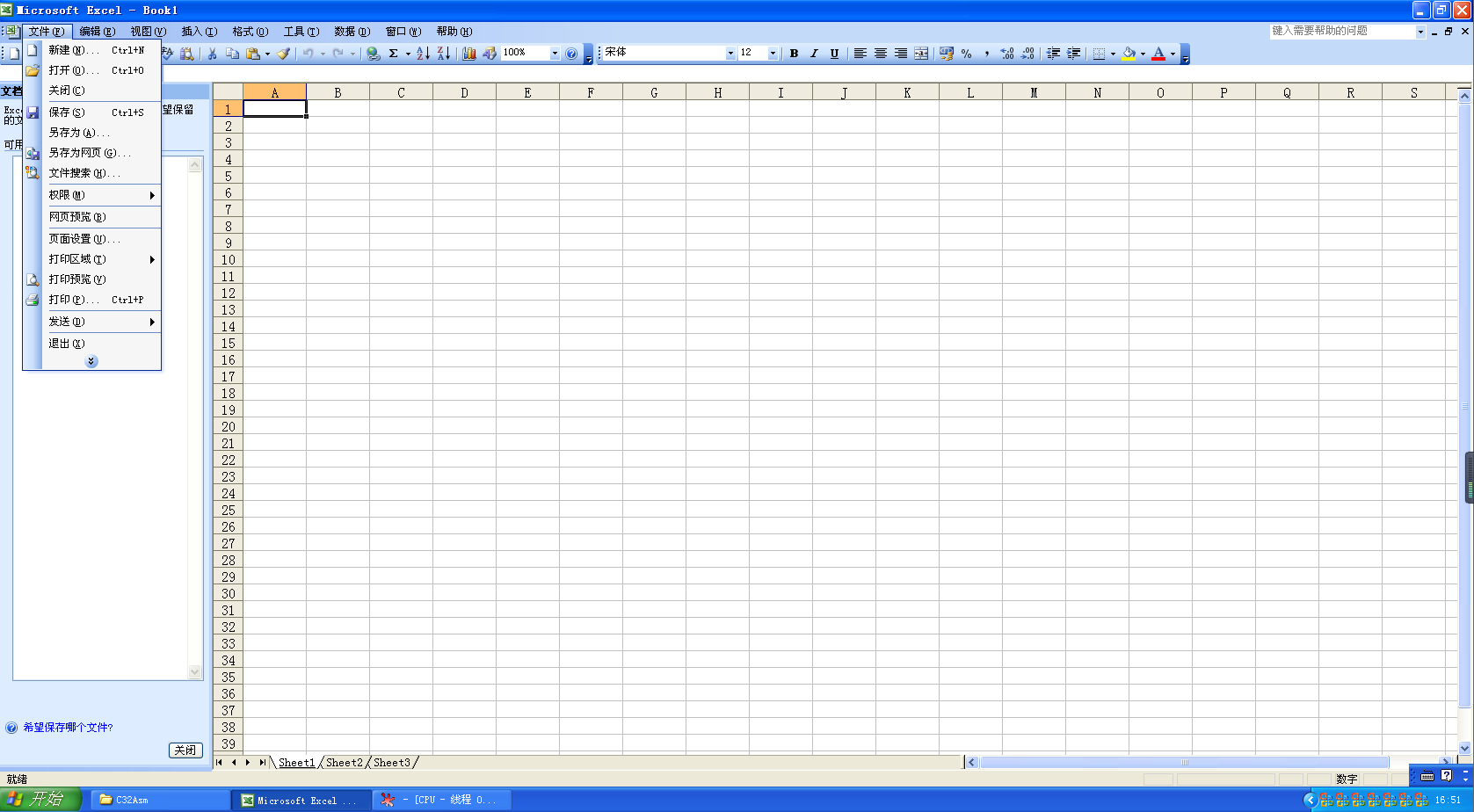

使用ollydbg附加office excel 2003:

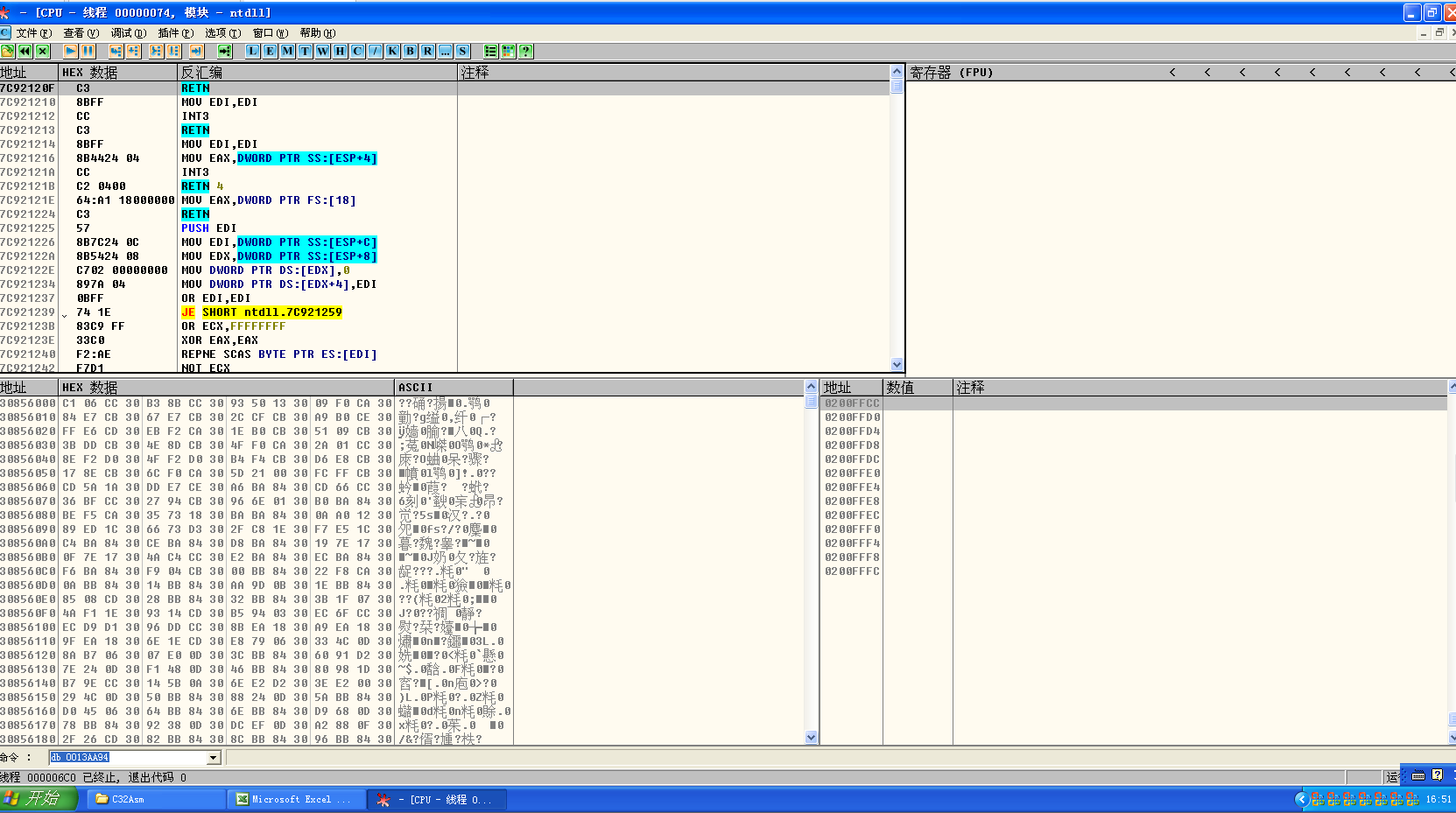

打开poc

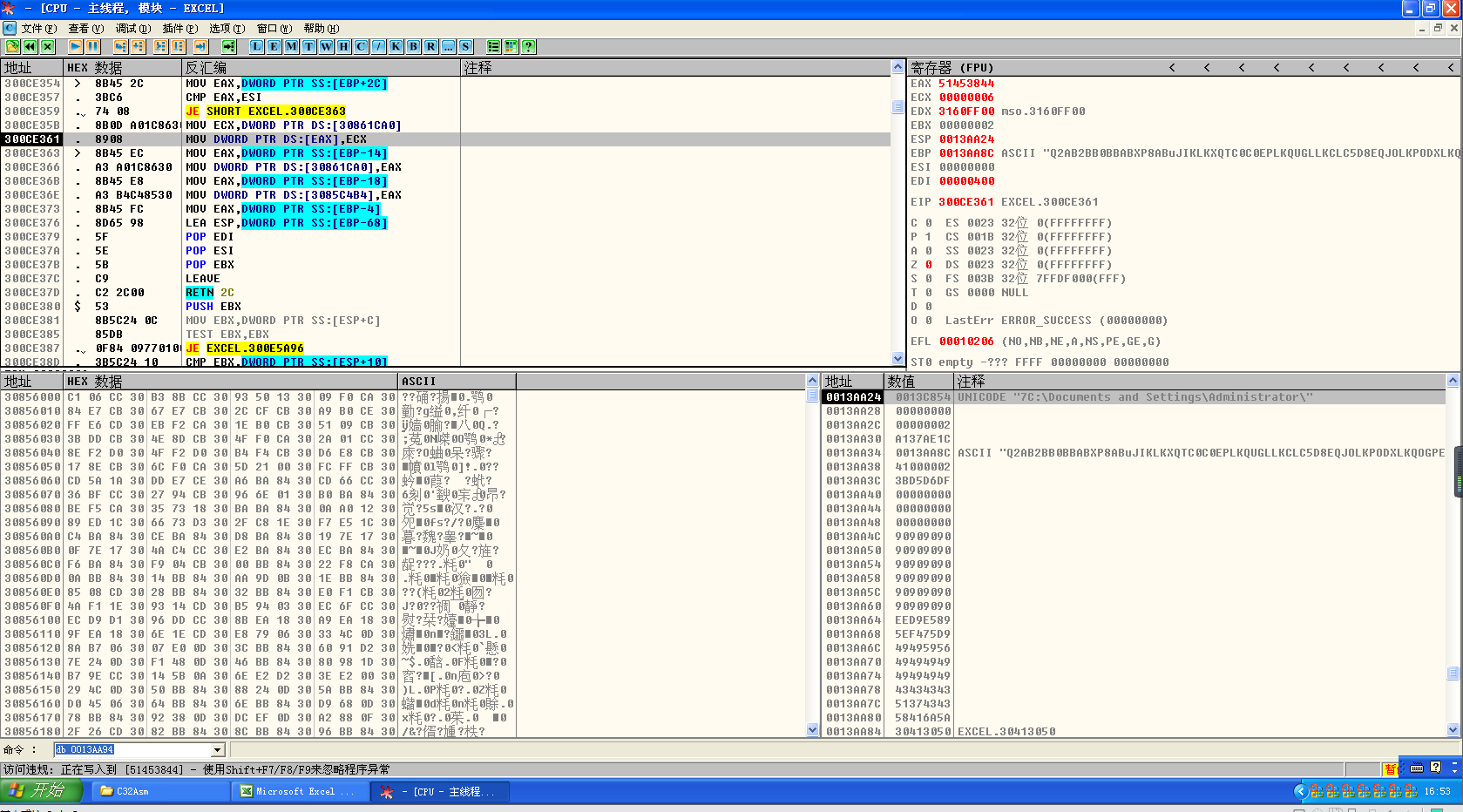

可以看到发生了访问违规异常,像地址0x51453844中写入时发生异常,证明漏洞是存在的。

四、漏洞复现

继续上述操作,到发生异常的时候,回到堆栈,然后转到EBP附近:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

482

482

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?