防火墙的主要职责在于:控制和防护---安全策略---防火墙可以根据安全策略来抓取流量之后做出对应的动作。

吞吐量---防火墙同一时间处理的数据量

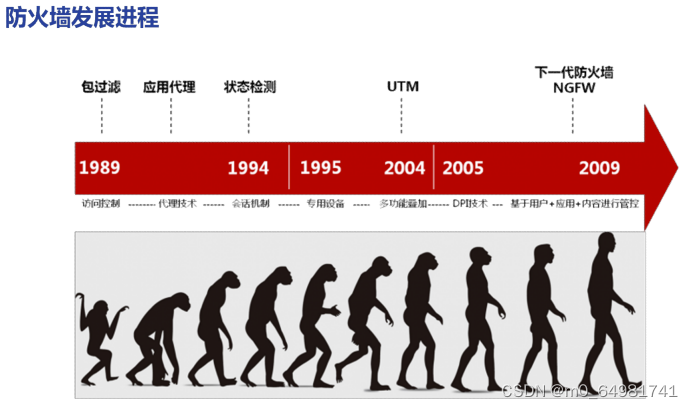

包过滤防火墙

判断信息:数据包的源IP地址、目的IP地址、协议类型、源端口、目的端口(五元组)工作范围:网络层、传输层〔3-4层)

和路由器的区别:

普通的路由器只检查数据包的目标地址,并选择一个达到目的地址的最佳路径。防火墙除了要决定目的路径以外还需要根据已经设定的规则进行判断“是与否”。技术应用:包过滤技术

优势:对于小型站点容易实现,处理速度快,价格便宜

劣势:规则表很快会变得庞大复杂难运维,只能基于五元组

1,很多安全风险集中在应用层的,所以,仅关注三四层的数据无法做到完全隔离安全风险

2,逐包进行包过滤检测,将导致防火墙的转发效率过低,成为网络中的瓶颈。

在ACL列表中,华为体系下,末尾是没有隐含规则的,即如果匹配不到ACl列表,则认为ACL列表不存在,之前可以通过,则还可以通过;但是,在防火墙的安全策略中,为了保证安全,末尾会隐含一条拒绝所有的规则,即只要没有放通的流量,都是不能通过的。

应用代理防火墙

判断信息:所有应用层的信息包工作范围:应用层(7层)

和包过滤防火墙的区别:

包过滤防火墙工作基于3-4层,通过检验报头进行规则表匹配。

应用代理防火墙工作7层,检查所有的应用层信息包,每个应用需要添加对应的代理服务。技术应用:应用代理技术

优势:检查了应用层的数据

劣势:检测效率低,配置运维难度极高,可伸缩性差

状态检测防火墙

判断信息:IP地址、端口号、TCP标记

工作范围:数据链路层、网络层、传输层(2-4层)和包过滤防火墙的区别:

包过滤防火墙工作基于3-4层,通过检验报头进行规则表匹配。

是包过滤防火墙的升级版,一次检查建立会话表,后期直接按会话表放行。技术应用:状态检测技术

优势:主要检查3-4层能够保证效率,对TCP防御较好建立连接状态表劣势:应用层控制较弱,不检查数据区

劣势:检测效率低,配置运维难度极高,可伸缩性差

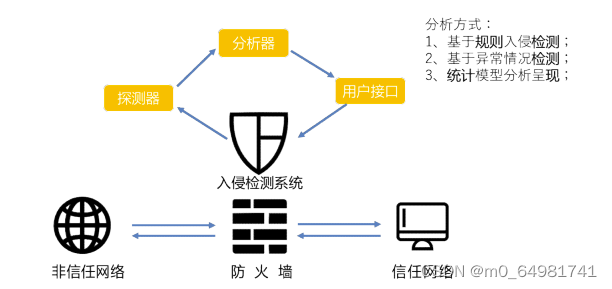

入侵检测系统(IDS)——网络摄像头

部署方式:旁路部署,可多点部署

工作范围:2-7层

工作特点:根据部署位置监控到的流量进行攻击事件监控,属于一个事后呈现的系统,相当于网络上的监控摄像头

目的:传统防火墙只能基于规则执行“是”或“否”的策略,IDS主要是为了帮助管理员清晰的了解到网络环境中发生了什么事情.

劣势:检测效率低,配置运维难度极高,可伸缩性差

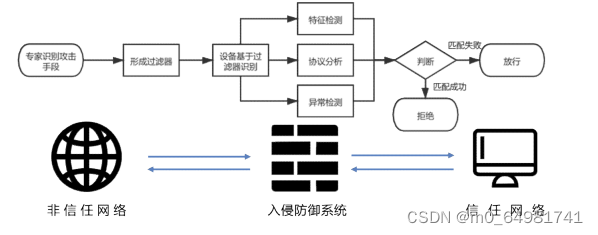

入侵防御系统(IPS)——抵御2-7层已知威胁部署方式:串联部署

工作范围:2-7层

工作特点:根据已知的安全威胁生成对应的过滤器〈(规则),对于识别为流量的阻断,对于未识别的放通目的:IDS只能对网络环境进行检测,但却无法进行防御,IPS主要是针对已知威胁进行防御

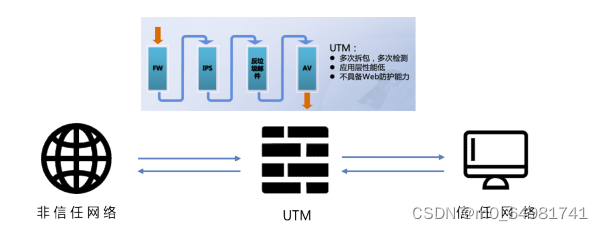

统━威胁管理(UTM)——多合一安全网关包含功能:FW、IDS、IPS、AV

工作范围:2-7层(但是不具备web应用防护能力)目的:将多种安全问题通过一台设备解决

优点:功能多合一有效降低了硬件成本、人力成本、时间成本缺点:模块串联检测效率低,性能肖耗大

下一代防火墙(NGFW)——升级版的UTM包含功能:FW、IDS、IPS、AV、WAF

工作范围:2-7层和UTM的区别:

安全运营中心与UTM相比增加的web应用防护功能;

UTM是串行处理机制,NGFW是并行处理机制;NGFW的性能更强,管理更高效

安全区域

Trust ---—般企业内网会被规划在trust区域中Untrust ---一般公网区域被规划在untrust区域中

我们将一个接口规划到某一个区域,则代表该接口所连接的所有网络都被规划到该区域。

Local ---指设备本身。凡是由设备构造并主动发出的报文均可以认为是从local区域发出的,凡是需要设备响应并处理的报文均可以认为是由Local区接受。我们无法修改local区的配置,并且我们无法将接口划入该区域。接口本身属于该区域。

Dmz---非军事化管理区域---这个区域主要是为内网的服务器所设定的区域。这些服务器本身在内网,但是需要对外提供服务。他们相当于处于内网和外网之间的区域。所以,这个区域就代表是严格管理和松散管理区域之间的部分管理区域。

优先级---1-100 ---越大越优---流量从优先级高的区域到优先级低的区域---出方向(outbound)

流量从优先级低的区域到高的区域---入方向(inbound)

安全策略

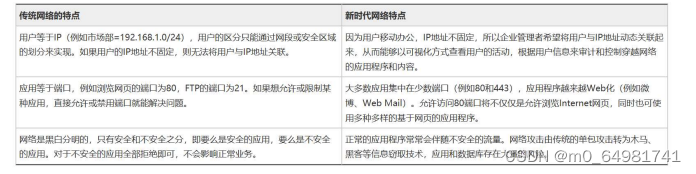

传统的包过滤防火墙---其本质为ACL列表,根据数据报中的特征进行过滤,之后对比规制,执行动作。

五元组---源lP,目标lP,源端口,目标端口,协议

安全策略---1,访问控制(允许和拒绝)

2,内容检测---如果允许通过,则可以进行内容检测

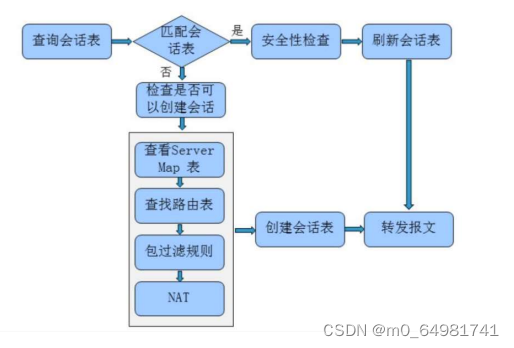

1,会话表;2,状态检测

1,会话表---会话表本身也是基于5元组来区分流量,会话表在比对时,会通过计算HASH来比较五元组。因为HASH定长,所以,可以基于硬件进行处理,提高转发效率。

因为会话表中的记录只有在流量经过触发时才有意义,所以,如果记录长时间不被触发,则应该删除掉。即会话表中的记录应该存在老化时间。如果会话表中的记录被删除掉之后,相同五元组的流量再通过防火墙,则应该由其首包重新匹配安全策略,创建会话表,如果无法创建会话表,则将丢弃该数据流的数据。

如果会话表的老化时间过长:会造成系统资源的浪费,同时,有可能导致新的会话表项无法正常建立

如果会话表的老化时间过短:会导致一些需要长时间首发一次的报文连接被系统强行中断,影响业务的转发。

不同协议的会话表老化时间是不同

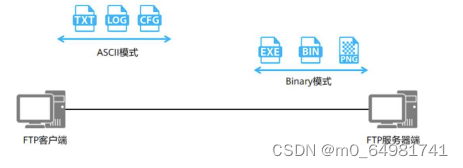

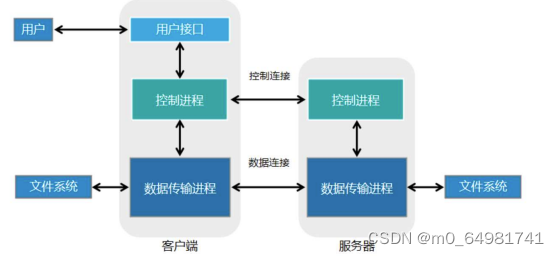

FTP协议是一个典型的C/s架构的协议Tftp ---简单文件传输协议

1,FTP相较于Tftp存在认证动作

2,FTP相较于Tftp拥有一套完整的命令集

FTP工作过程中存在两个进程,一个是控制进程,另一个是数据的传输进程,所以,需要使用两个端口号20,21并且,FTP还存在两种不同的工作模式---主动模式,被动模式

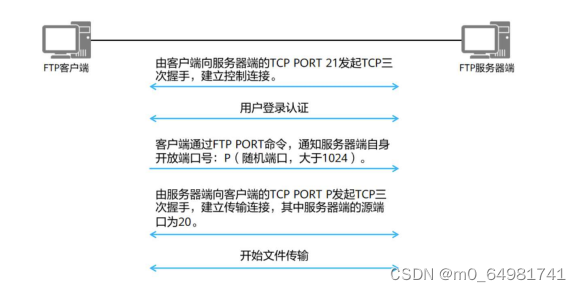

主动模式

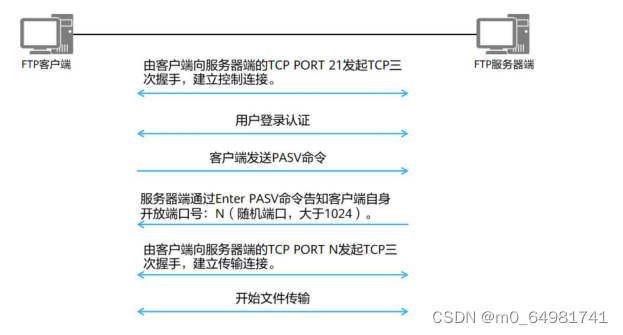

被动模式

防火墙的用户认证

防火墙管理员登录认证---检验身份的合法性,划分身份权限

用户认证---上网行为管理的一部分

用户,行为,流量---上网行为管理三要素

用户认证的分类

上网用户认证---三层认证---所有的跨网段的通信都可以属于上网行为。正对这些行为,我们希望将行为和产生行为的人进行绑定,所以,需要进行上网用户认证。

入网用户认证---二层认证---我们的设备在接入网络中,比如插入交换机或者接入wifi后,需要进行认证才能正常使用网络。

接入用户认证---远程接入--- VPN ---主要是校验身份的合法性的

认证方式

本地认证---用户信息在防火墙上,整个认证过程都在防火墙上执行

服务器认证---对接第三方服务器,防火墙将用户信息传递给服务器,之后,服务器将认证结果返回,防火墙执行对应的动作即可

单点登录---和第三方服务器认证类似。

登录名---作为登录凭证使用,一个认证域下不能重复

显示名---显示名不能用来登录,只用来区分和标识不同的用户。如果使用登录名区分,则也可以不用写显示名。显示名可以重复。

账号过期时间---可以设定一个时间点到期,但是,如果到期前账号已登录,到期后,防火墙不会强制下线该用户。

允许多人同时使用该账号登录

私有用户---仅允许一个人使用,第二个人使用时,将顶替到原先的登录公有用户---允许多个人同时使用一个账户

IP/MAC绑定---用户和设备进行绑定(IP地址/MAC地址)

单向绑定---该用户只能在这个IP或者这个MAC或者这个IP/MAC下登录,但是,其他用户可以在该设备下登录

双向绑定---该用户只能在绑定设备下登录,并且该绑定设备也仅允许该用户登录。

安全组和用户组的区别---都可以被策略调用,但是,用户组在调用策略后,所有用户组成员以及子用户组都会生效,而安全组仅组成员生效,子安全组不生效。

单点登录---和第三方服务器认证类似。

Portal ---这是一种常见的认证方式。我们一般见到的网页认证就是portal认证。我们做上网认证,仅需要流量触发对应的服务时,弹出窗口,输入用户名和密码进行认证。

免认证---需要在IP/MAC双向绑定的情况下使用,则对应用户在对应设备上登录时,就可以选择免认证,不做认证。

匿名认证---和免认证的思路相似,认证动作越透明越好,选择匿名认证,则登录者不需要输入用户名和密码,直接使用IP地址作为其身份进行登录。

允许多人同时使用该账号登录

私有用户---仅允许一个人使用,第二个人使用时,将顶替到原先的登录公有用户---允许多个人同时使用一个账户

IP/MAC绑定---用户和设备进行绑定(IP地址/MAC地址)

单向绑定---该用户只能在这个IP或者这个MAC或者这个IP/MAC下登录,但是,其他用户可以在该设备下登录

双向绑定---该用户只能在绑定设备下登录,并且该绑定设备也仅允许该用户登录。

安全组和用户组的区别---都可以被策略调用,但是,用户组在调用策略后,所有用户组成员以及子用户组都会生效,而安全组仅组成员生效,子安全组不生效。

单点登录---和第三方服务器认证类似。

防火墙的NAT

静态NAT ----一对一动态NAT---多对多

NAPT---一对多的NAPT --- easy ip

---多对多的NAPT

服务器映射

源NAT---基于源IP地址进行转换。我们之前接触过的静态NAT,动态NAT,NAPT都属于源NAT,都是针对源IP地址进行转换的。源NAT主要目的是为了保证内网用户可以访问公网目标NAT---基于目标IP地址进行转换。我们之前接触过的服务器映射就属于目标NAT。是为了保证公网用户可以访问内部的服务器

双向NAT --- 同时转换源IP和目标IP地址

双向绑定---该用户只能在绑定设备下登录,并且该绑定设备也仅允许该用户登录。

安全组和用户组的区别---都可以被策略调用,但是,用户组在调用策略后,所有用户组成员以及子用户组都会生效,而安全组仅组成员生效,子安全组不生效。

单点登录---和第三方服务器认证类似。

1663

1663

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?