漏洞描述:

8 月 21 号,Tavis Ormandy 通过公开邮件列表,再次指出 GhostScript 的安全沙箱可以被绕过,通过构造恶意的图片内容,将可以造成命令执行、文件读取、文件删除等漏洞

GhostScript 被许多图片处理库所使用,如 ImageMagick、Python PIL 等,默认情况下这些库会根据图片的内容将其分发给不同的处理方法,其中就包括 GhostScript。

复现过程:

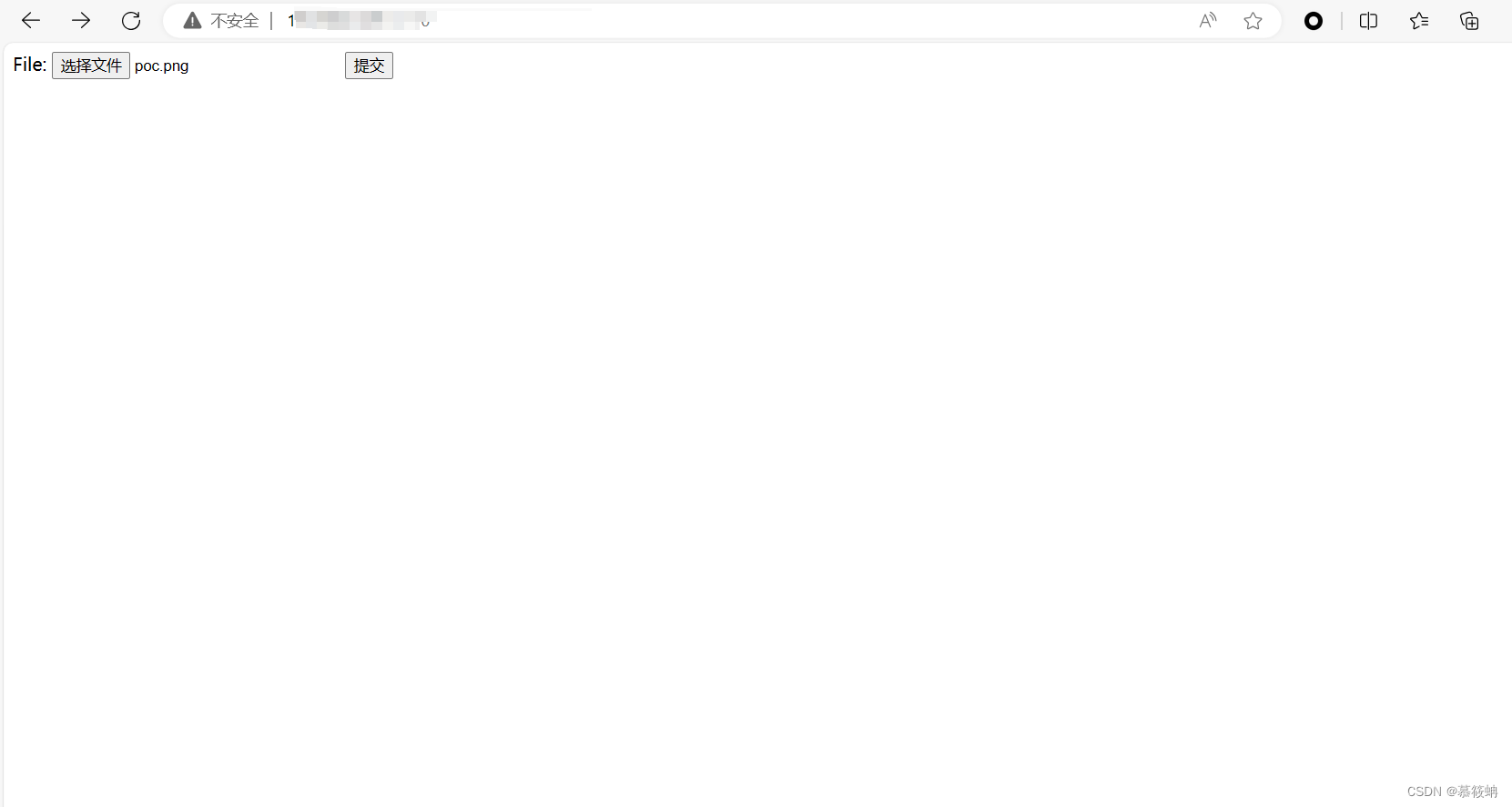

1.访问环境IP:port将可以看到一个上传点。

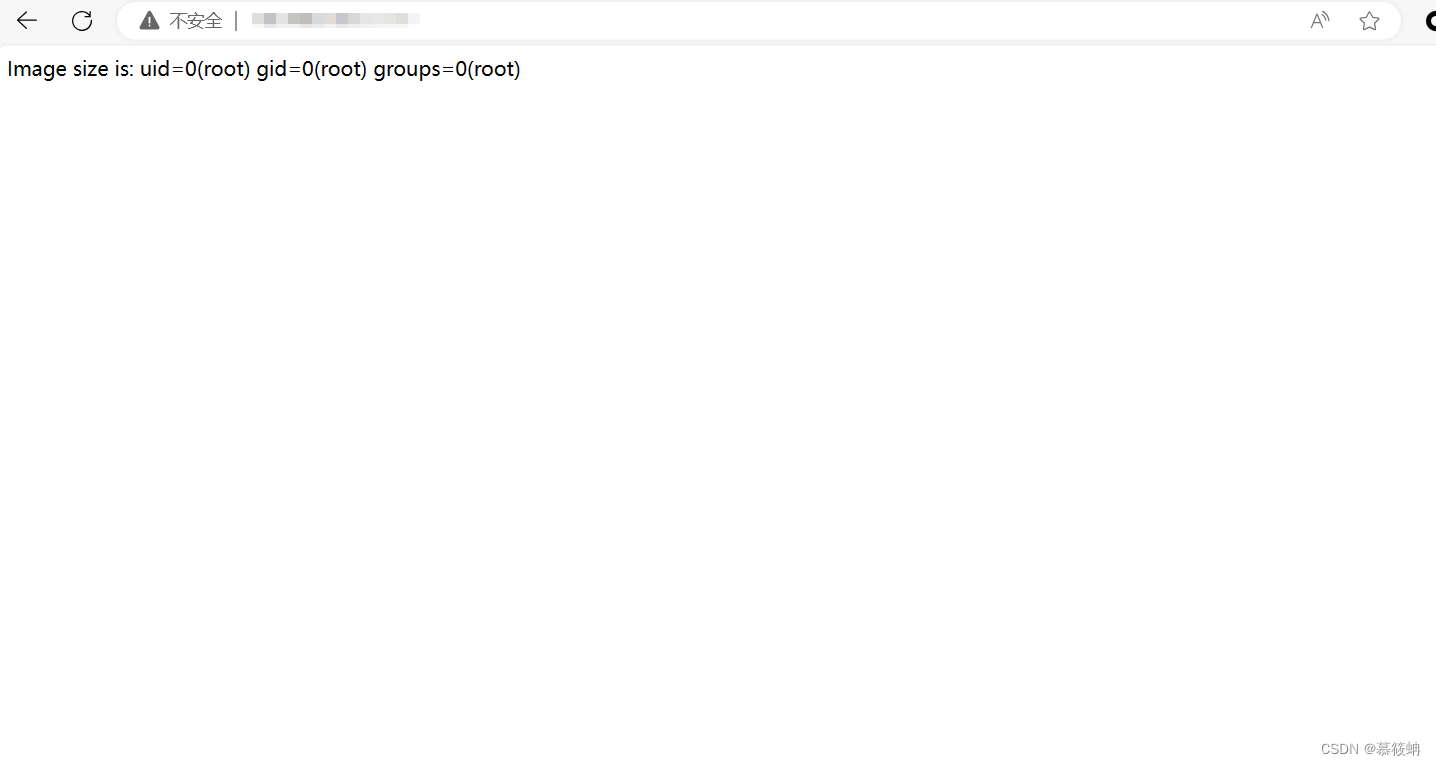

2.上传poc.png,将执行命令id > /tmp/success && cat /tmp/success

(将id这个命令写入到success这个文件中,并且查看这个文件)

修复方案

漏洞信息可以参考imagemaick的ghost script RCE漏洞

目前最全的修复方案参考https://www.kb.cert.org/vuls/id/332928

编辑ImageMagick的policy文件,默认路径为/etc/ImageMagick/policy.xml

717

717

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?