漏洞描述:

ThinkCMF是一款支持Swoole的开源内容管理框架(CMF),基于ThinkPHP开发. ThinkCMF 5.0.19这个版本后台提供路由自定义,其中路由的别名对单引号缺少过滤,导致引发代码执行漏洞。

复现过程:

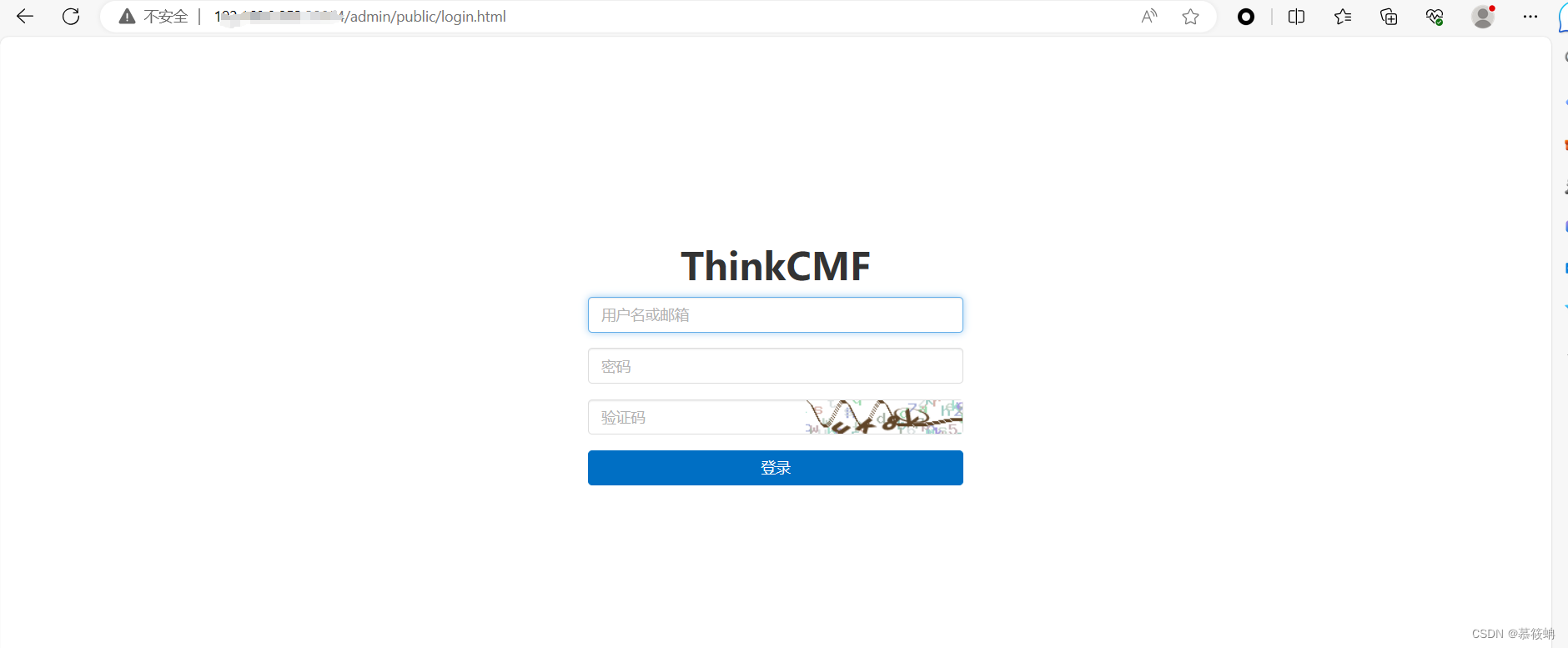

1.访问http://ip:port,出现如下页面,开始实验

2.访问http://ip:port/admin,进入后台登录页面

3.输入账号密码进行登录

账号:admin

密码:123456

4.门户管理->分类管理->添加分类

5.分类名称和描述随便填,分类别名输入poc,并点击添加

1'=>array(""),phpinfo(),'2

6.勾选添加的分类,并点击显示

借此漏洞,攻击者可以执行任意的代码,例如协议脚本文件;向网站写入webshell;控制整个网站或者服务器。

修复建议:

1.升级版本。

2076

2076

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?