漏洞描述:

PHPOK是一套采用PHP+MYSQL语言开发的企业网站系统。

PHPOK存在后台文件上传漏洞,攻击者可利用该漏洞获取网站服务器控制权。

后台路径:/admin.php 用户名密码:admin:123456

复现过程:

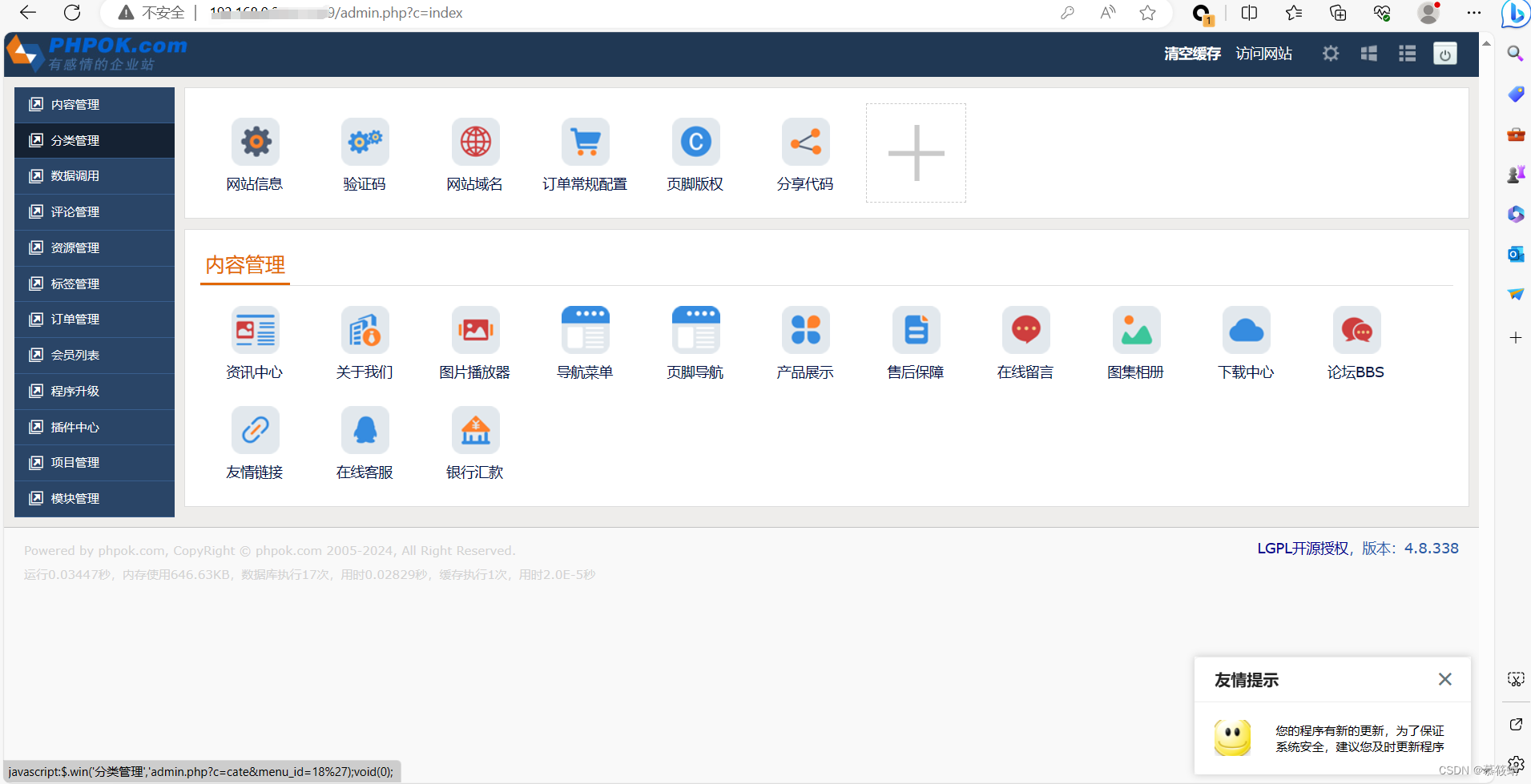

1.访问http://ip:port,出现如下页面,开始实验

2.访问后台http://ip:port/admin.php,输入账号密码登录

账号:admin

密码:123456

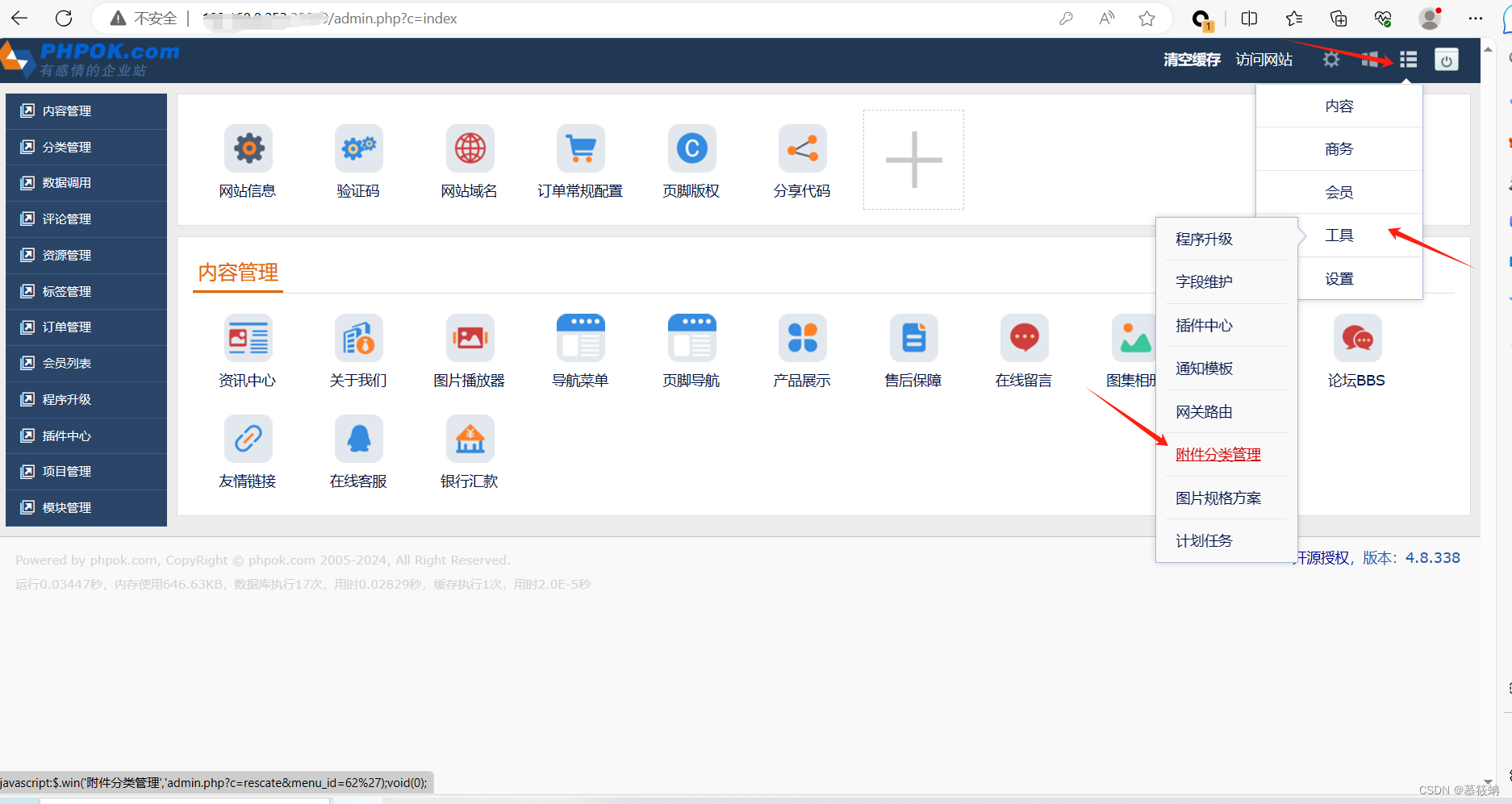

3.功能菜单->工具->附件分类管理

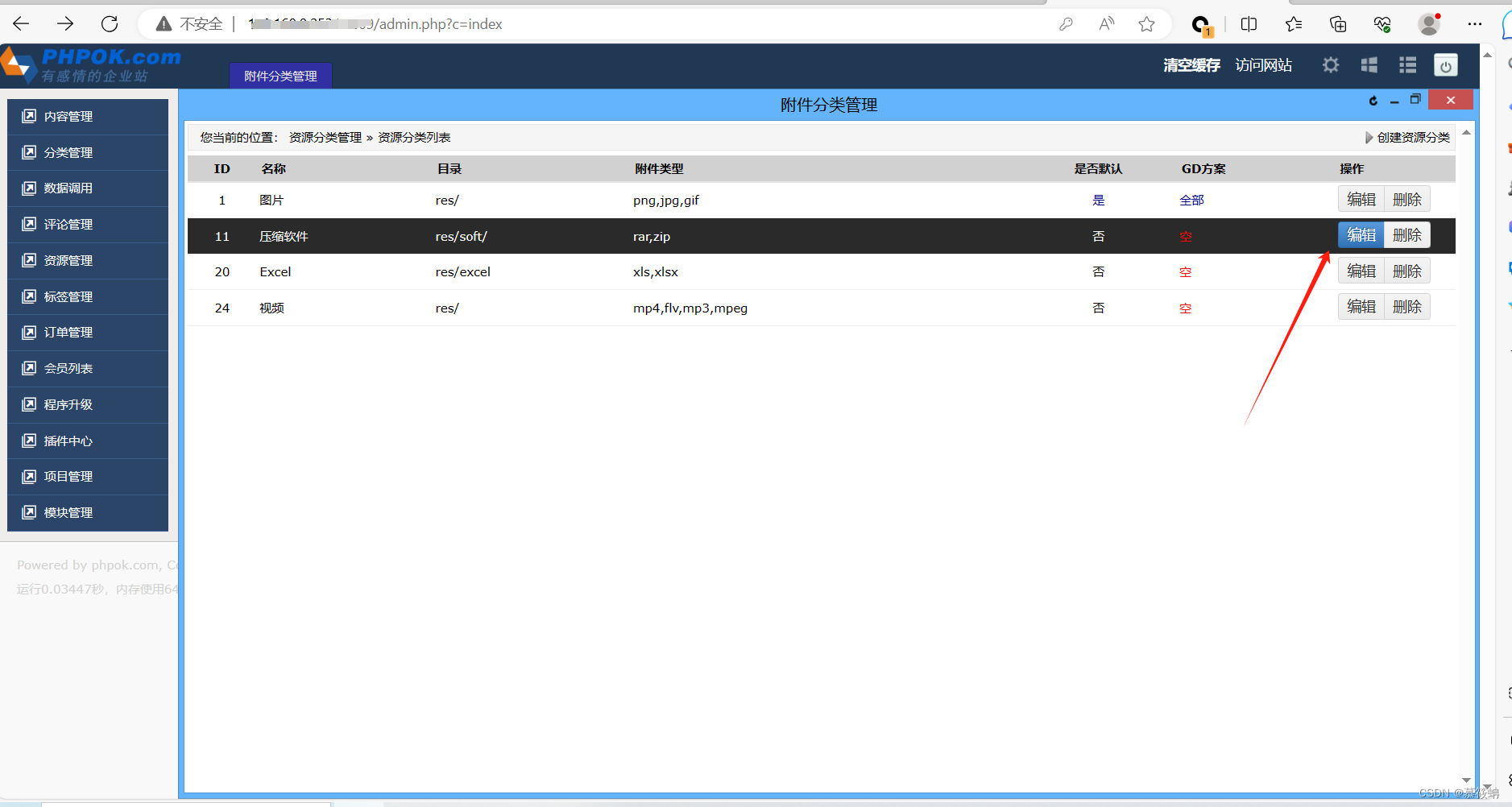

4.压缩软件->编辑

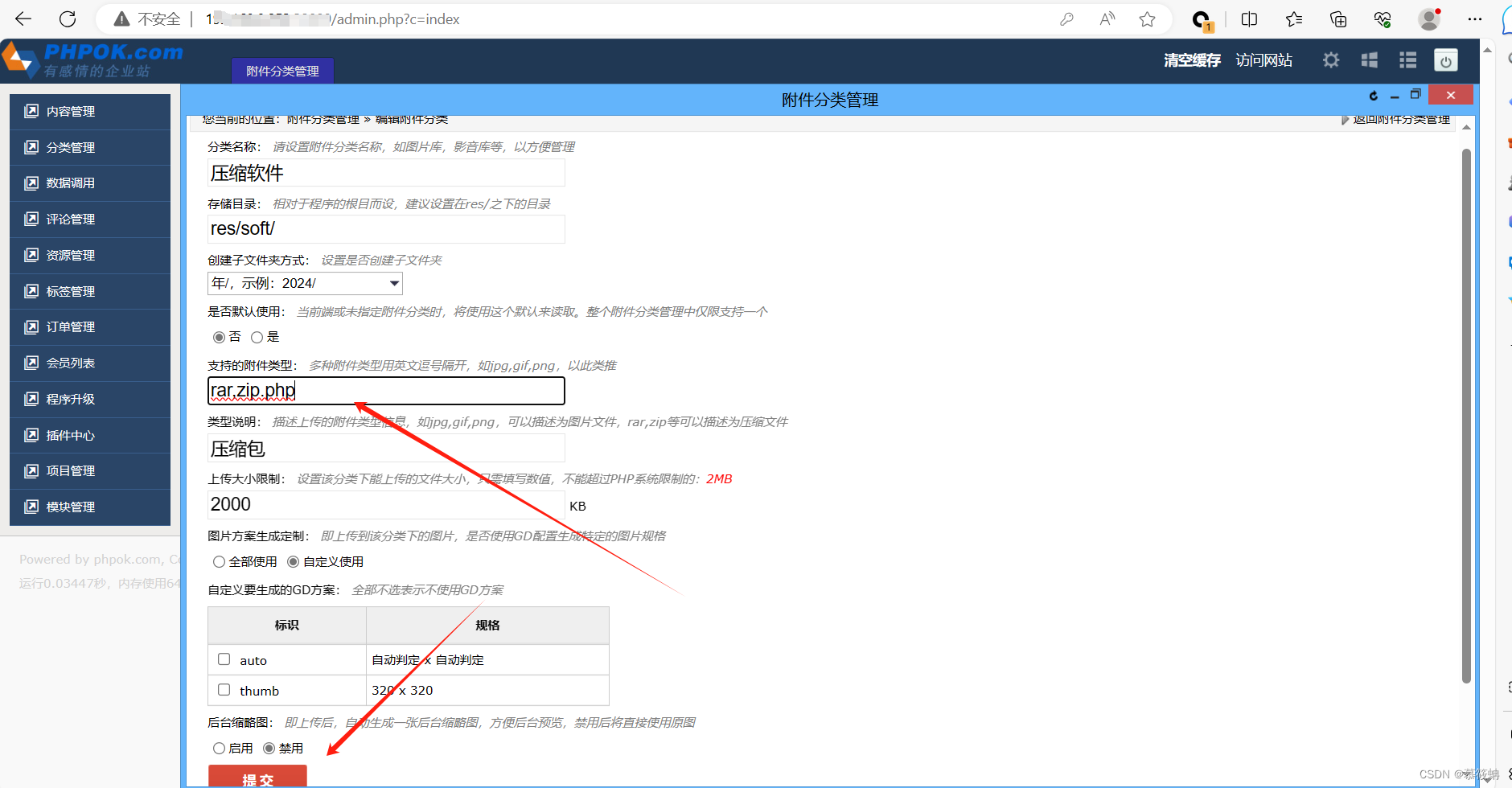

5.添加,php支持附件类型,并提交

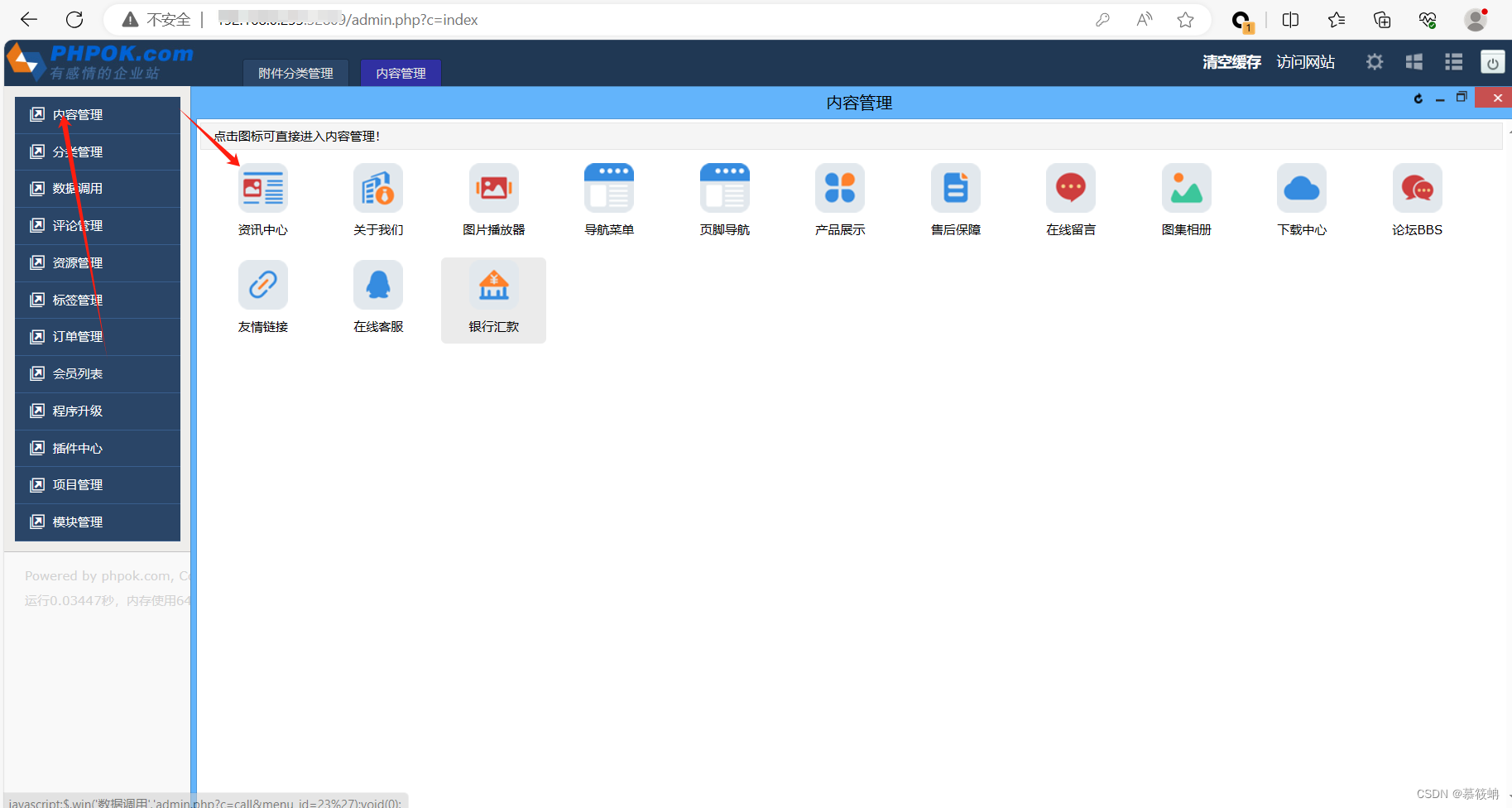

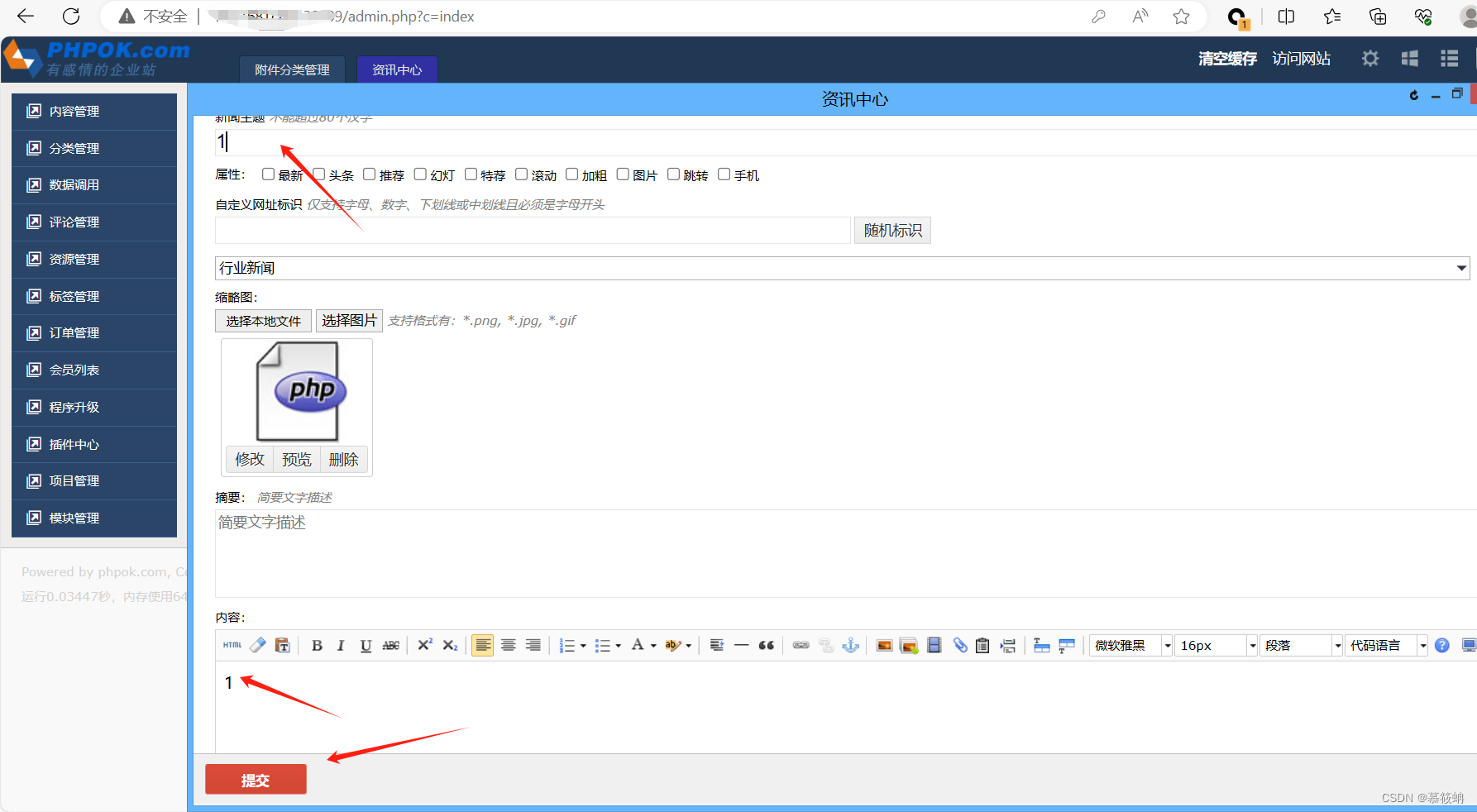

6.内容管理–>咨询中心

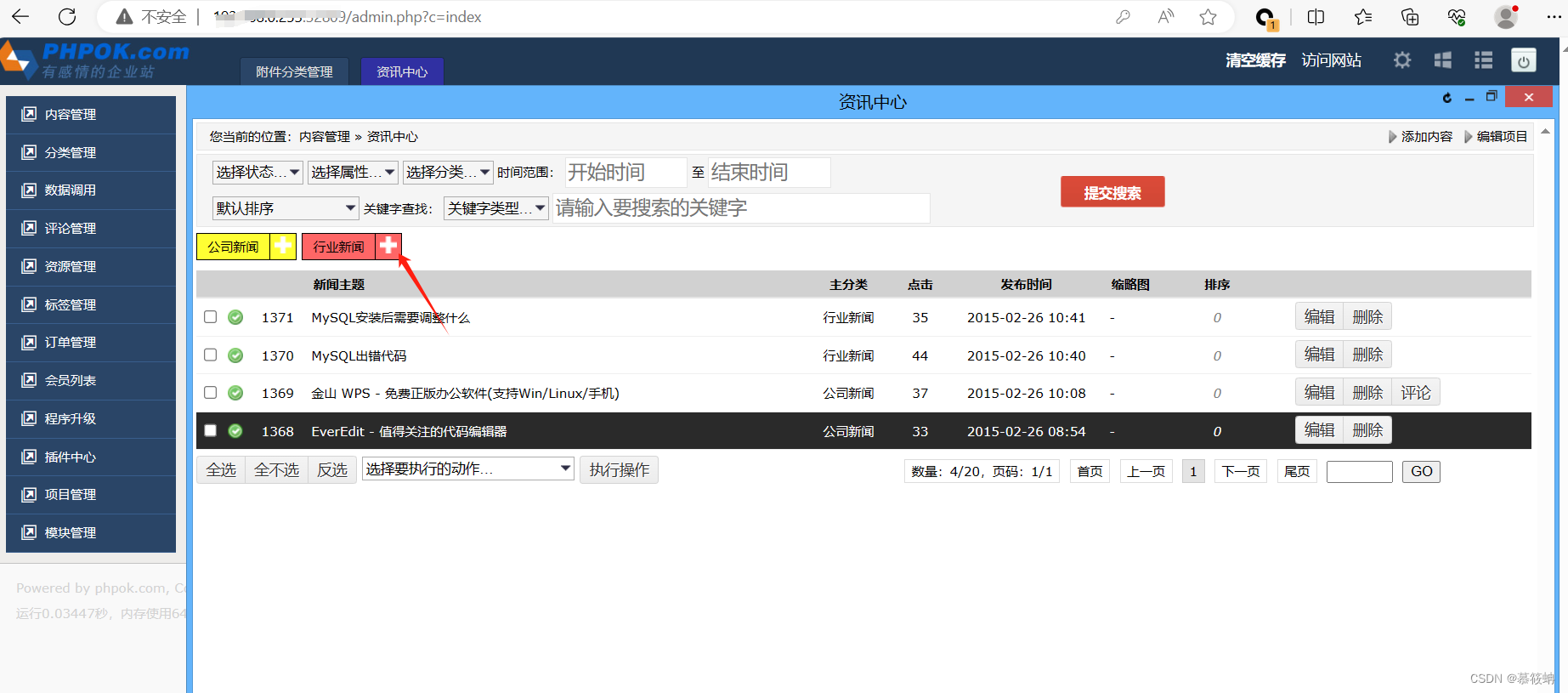

7.添加行业新闻

8.点击上传图片

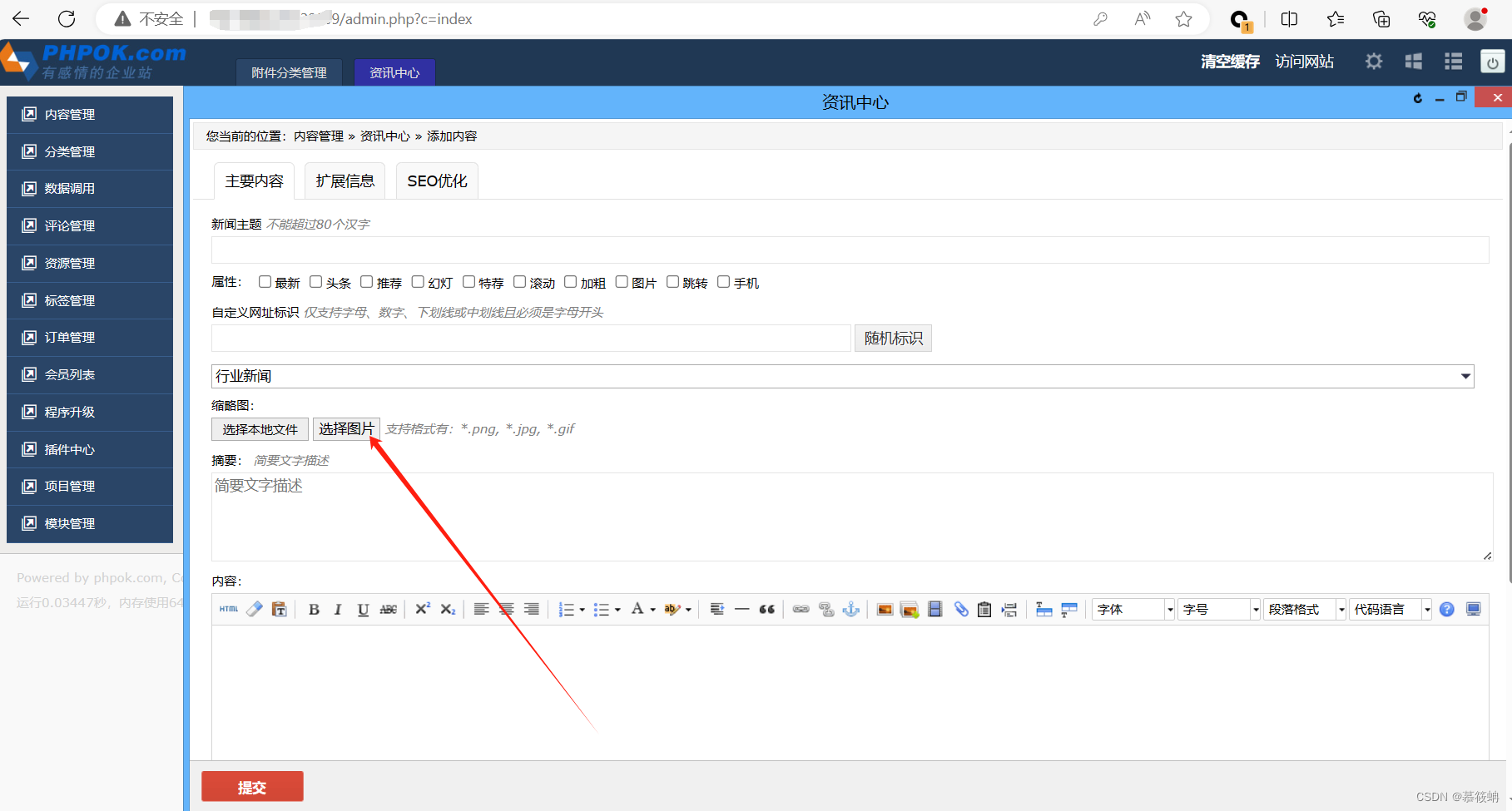

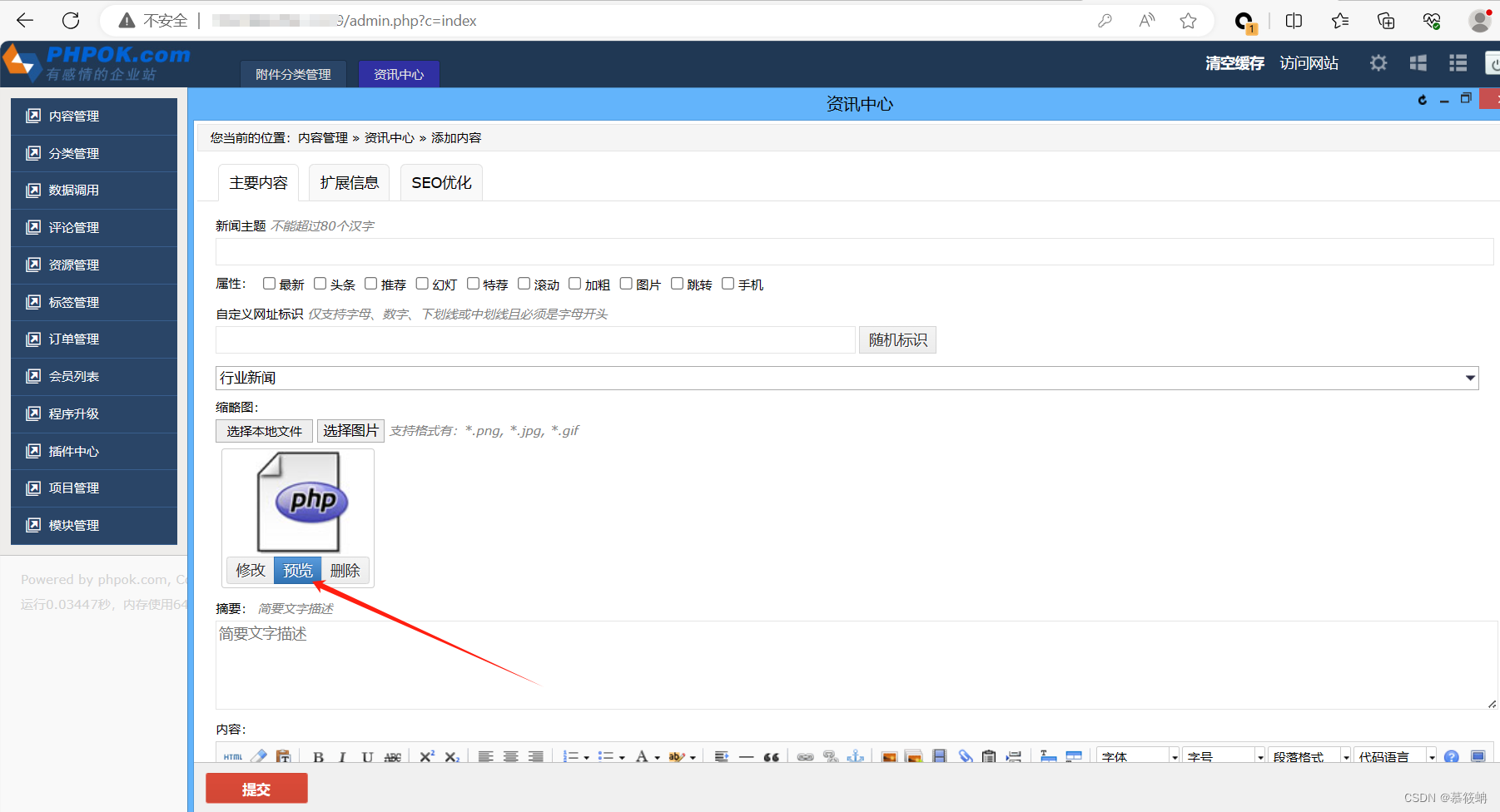

9.选择压缩软件,并上传php一句话木马

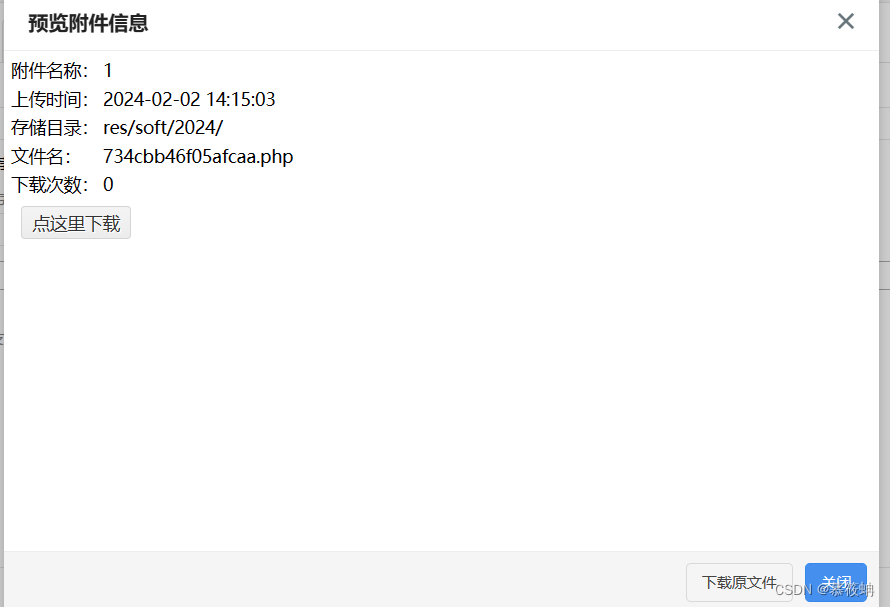

10.点击预览,可以看到文件上传位置和上传后的文件名

11.填写主题和内容后,点击提交

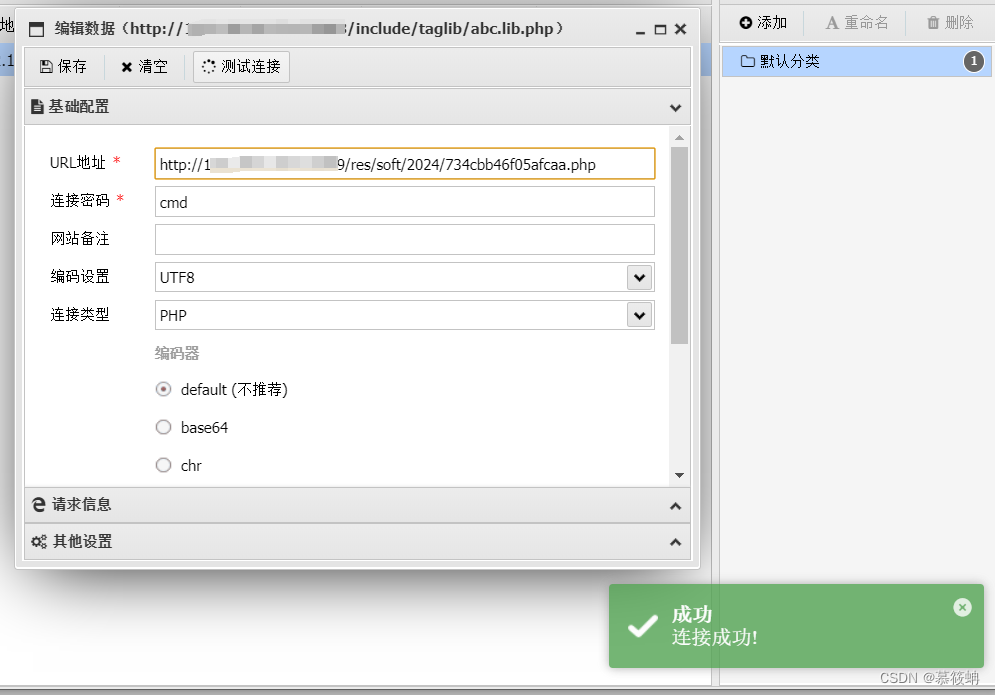

12.蚁剑连接,getshell

借此漏洞攻击者获取到网站的shell权限,控制整个网站,可以进行文件读取和命令执行。

修复建议:

1.对上传类型后缀进行过滤;升级phpok为最新版本。

873

873

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?